Última actualización: octubre 17, 2024

Examen de punto de control: Examen del Grupo, Visión general del Sistema Operativo

Examen Módulos 3 al 4 de CyberOps Associate 1.0 – Preguntas y Respuestas Español

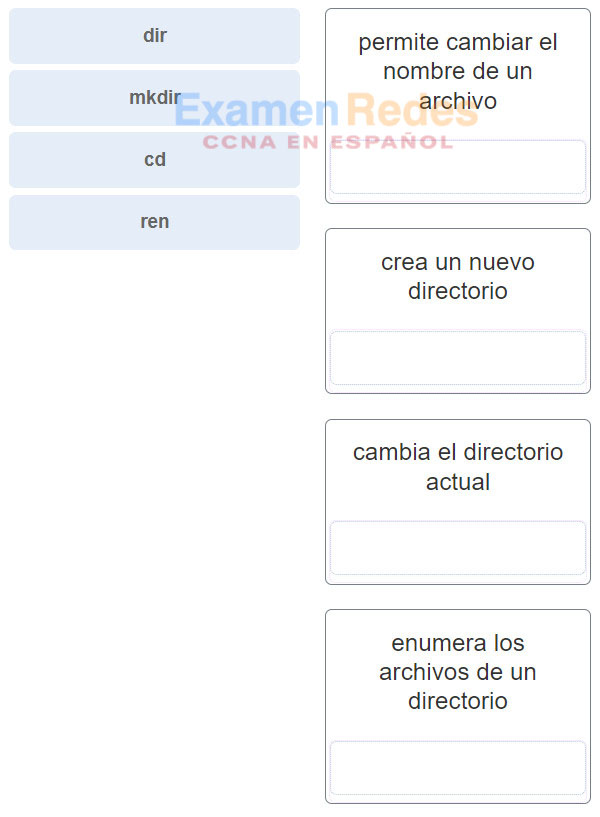

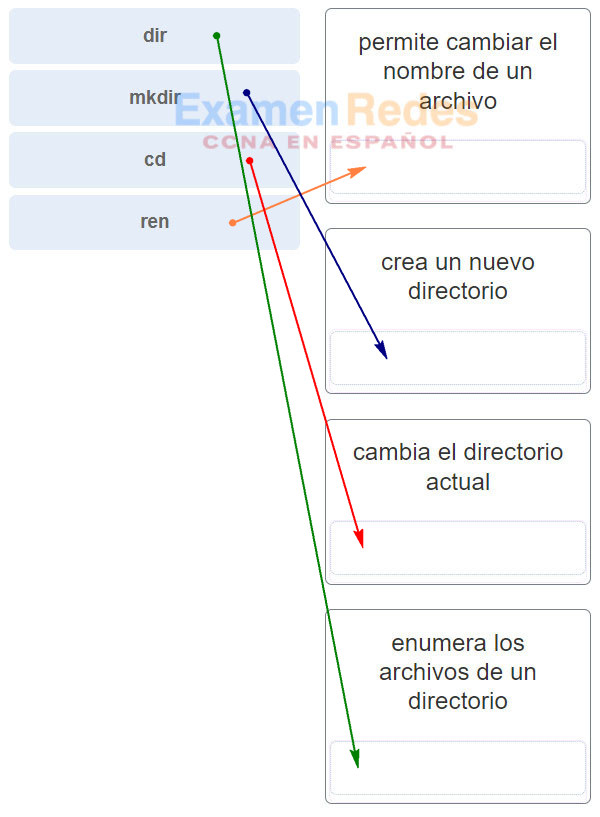

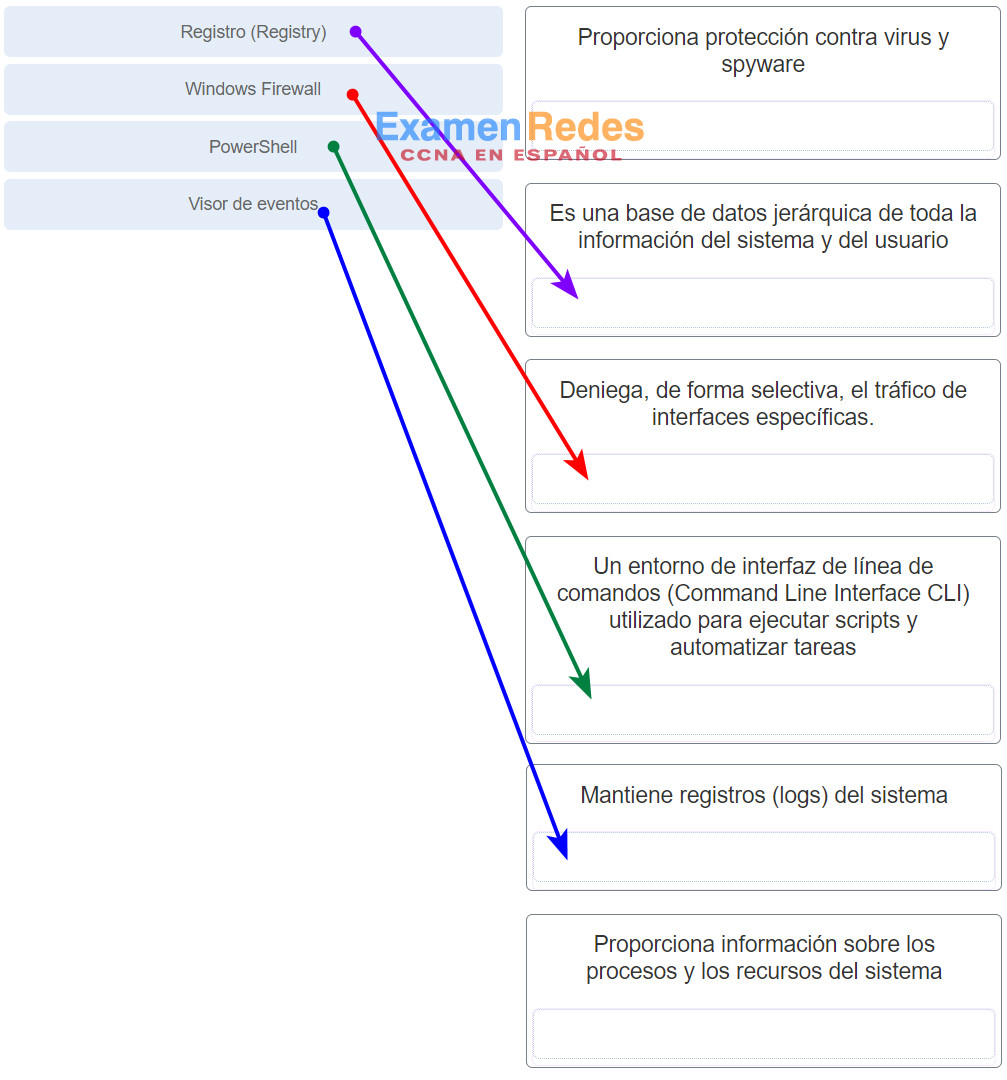

1. Una el comando de Windows con su descripción.

Respuestas:

2. ¿Cuáles de las siguientes son dos ventajas del sistema de archivos NTFS en comparación con FAT32? (Elija dos opciones).

- El sistema NTFS es más fácil de configurar.

- El sistema NTFS permite un acceso más rápido a los periféricos externos, como las unidades USB.

- El sistema NTFS proporciona más características de seguridad.

- El sistema NTFS admite archivos más grandes.

- El sistema NTFS permite un formateado más veloz de las unidades.

- El sistema NTFS permite detectar sectores defectuosos automáticamente.

3. ¿Qué tecnología se creó para reemplazar el programa del BIOS en las placas madre de las computadoras personales modernas?

- CMOS

- UEFI

- RAM

- MBR

4. Un técnico instaló una utilidad de un tercero para administrar una computadora con Windows 7. Sin embargo, la utilidad no se inicia automáticamente cuando se inicia la computadora. ¿Qué puede hacer el técnico para resolver este problema?

- Desinstale el programa y, a continuación, elija Agregar nuevos programas en la utilidad Agregar o quitar programas para instalar la aplicación.

- Establecer en uno el valor clave del registro de la aplicación.

Correct Response - Cambiar el tipo de inicio de la utilidad a Automático en Servicios .

- Utilizar la utilidad Agregar o quitar programas para establecer el acceso al programa y los valores predeterminados de este.

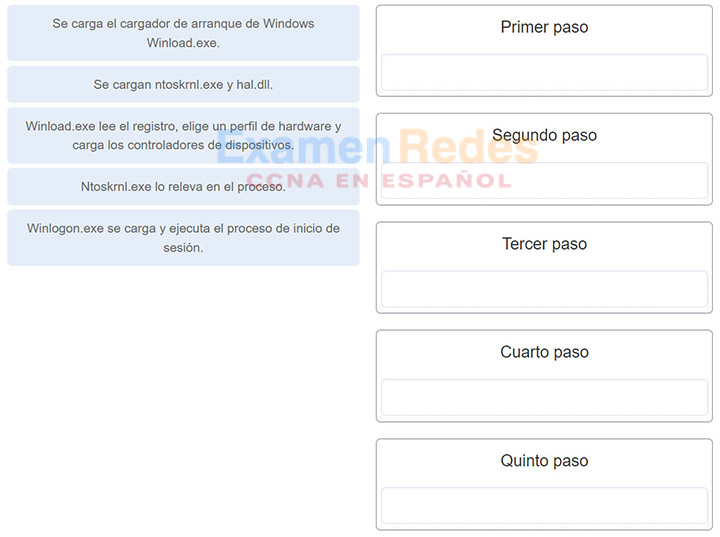

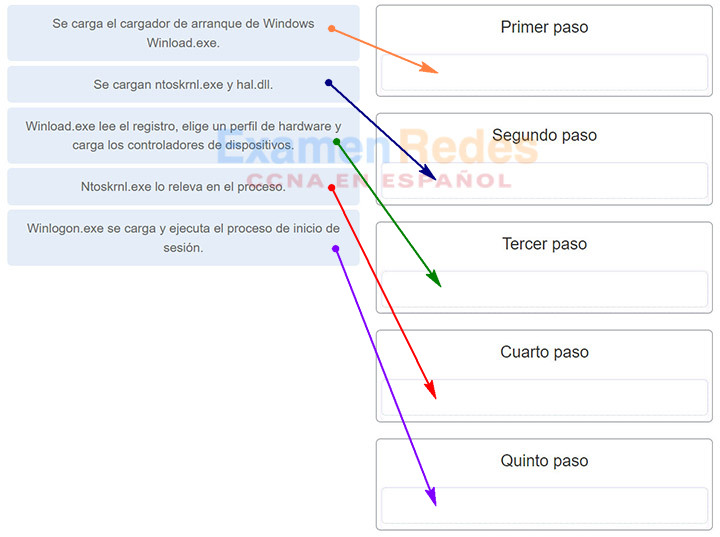

5. Una la secuencia de arranque de Windows 10 después de que se cargue el administrador de arranque (bootmgr.exe).

Respuestas:

6. ¿Qué tipo de comando de Windows PowerShell realiza una acción y arroja una salida o un objeto al siguiente comando que se ejecutará.

- Funciones

- Scripts

- Comandos cmdlets

- Rutinas

- Comandos cmdlet : se realiza una acción y se arroja una salida o un objeto al siguiente comando que se ejecutará.

- Scripts de PowerShell : son archivos con una extensión .ps1 que contienen comandos de PowerShell que se ejecutan.

- Funciones de PowerShell : son fragmentos de código a los que se puede hacer referencia en un script.

7. Un usuario crea un archivo con la extensión .ps1 en Windows. ¿Qué tipo de archivo es?

- Comando cmdlet de PowerShell

- Función de PowerShell

- Documentación de PowerShell

- Script de PowerShell

- Comandos cmdlet : se realiza una acción y se arroja un resultado o un objeto al siguiente comando que se ejecutará.

- Scripts de PowerShell : son archivos con una extensión .ps1 que contienen comandos de PowerShell que se ejecutan.

- Funciones de PowerShell : son fragmentos de código a los que se puede hacer referencia en un script.

8. ¿Cuál es el propósito de usar el comando net accounts en Windows?

- Iniciar un servicio de red

- Revisar la configuración de los requisitos de contraseña y de inicio de sesión para usuarios

- Mostrar información sobre recursos de red compartidos

- Mostrar una lista de computadoras y dispositivos de red presentes en la red

- net accounts : define los requisitos de contraseñas y nombres de usuario para los usuarios

- net start : inicia un servicio de red o genera una lista de los servicios de red en ejecución

- net use : conecta, desconecta y muestra información sobre recursos de red compartidos

- net view : muestra una lista de computadoras y dispositivos de red presentes en la red

Cuando se utiliza sin opciones, el comando net accounts muestra la configuración actual para los datos de dominio, las limitaciones de inicio de sesión y la contraseña.

9. ¿Qué declaración describe la función del protocolo de bloque de mensajes de servidor (Server Message Block SMB)?

- Se utiliza para administrar computadoras remotas.

- Se utiliza para compartir recursos de red.

- Se utiliza para transmitir contenido multimedia.

- Se utiliza para comprimir archivos almacenados en un disco.

10. El usuario de una PC emite el comando netstat sin opciones. ¿Cuál es el resultado de este comando?

- Un informe de uso y conexión de red

- Una lista histórica de pings exitosos que han sido enviados

- Una lista de todas las conexiones TCP activas establecidas

- Una tabla de routing local

11. ¿Qué herramienta de Windows puede utilizar un administrador de ciberseguridad para asegurar computadoras independientes que no forman parte de un dominio de Active Directory?

- Política de seguridad local

- PowerShell

- Windows Defender

- Firewall de Windows

12. Un técnico de TI desea crear una regla en dos computadoras con Windows 10 para evitar que una aplicación instalada tenga acceso a la red pública de internet. ¿Qué herramienta utilizaría el técnico para lograr esto?

- Política de seguridad local

- Firewall de Windows Defender con seguridad avanzada

- Administración de equipos

- DMZ

13. ¿Por qué un administrador de red elegiría Linux como sistema operativo en el Centro de Operaciones de Seguridad (Security Operations Center, SOC)?

- Es más seguro que otros sistemas operativos de servidor.

- Se crean más aplicaciones de red para este entorno.

- El administrador tiene más control del sistema operativo.

- Es más fácil de usar que otros sistemas operativos.

Linux es de código abierto.

La interfaz de la línea de comandos es un entorno muy potente.

El usuario tiene más control del sistema operativo.

Linux permite imponer un mejor control de las comunicaciones de la red.

14. ¿Qué tipo de herramienta permite a los administradores observar y entender cada detalle de una transacción de la red?

- Herramienta de análisis de malware

- Software de captura de paquetes

- Administrador de registros

- Sistema de tickets

15. ¿Por qué Kali Linux se considera una opción común en las pruebas de seguridad de la red de una organización?

- Puede utilizarse para interceptar y registrar el tráfico de red.

- Es una herramienta de análisis de red que prioriza los riesgos de seguridad.

- Puede utilizarse para probar las debilidades al utilizar software malicioso solamente.

- Es una distribución de seguridad de Linux de código abierto que contiene muchas herramientas de penetración de red.

16. Si un sistema Linux arranca en la GUI de manera predeterminada, ¿qué aplicación puede usar un administrador de red para tener acceso al entorno de la CLI?

- Herramienta de administración de paquetes

- Visor del sistema

- Visor de archivos

- Emulador de terminales

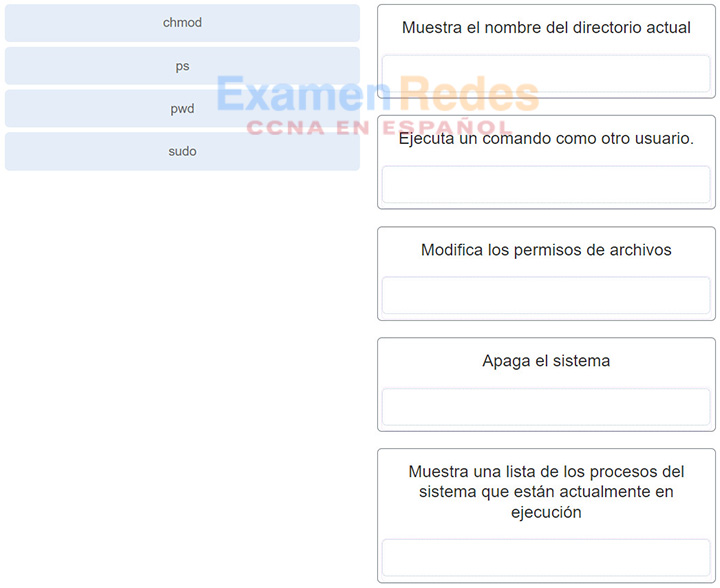

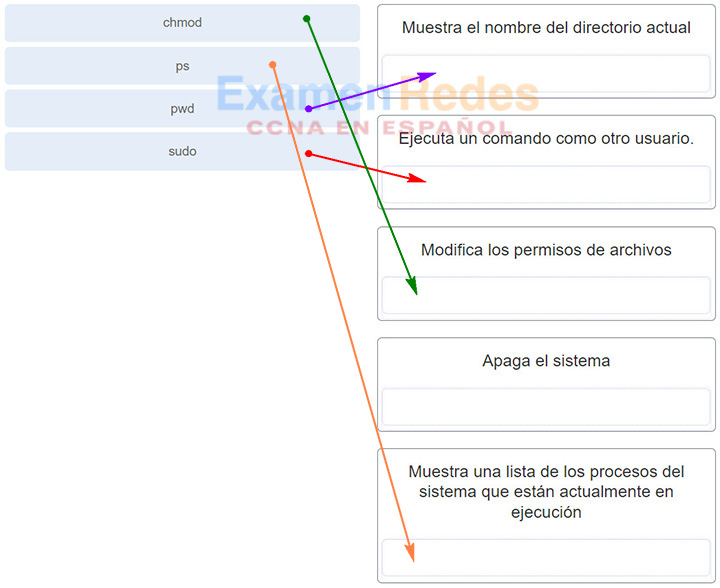

17. Haga coincidir el comando Linux con la función que corresponda. No se utilizan todas las opciones.

Respuestas:

18. ¿Qué resultado arroja el comando man man introducido por un administrador de Linux?

- El comando man man proporciona documentación sobre el comando man .

- El comando man man configura la interfaz de red con una dirección manual.

- El comando man man abre el archivo de registro más reciente.

- El comando man man proporciona una lista de comandos disponibles en la petición actual.

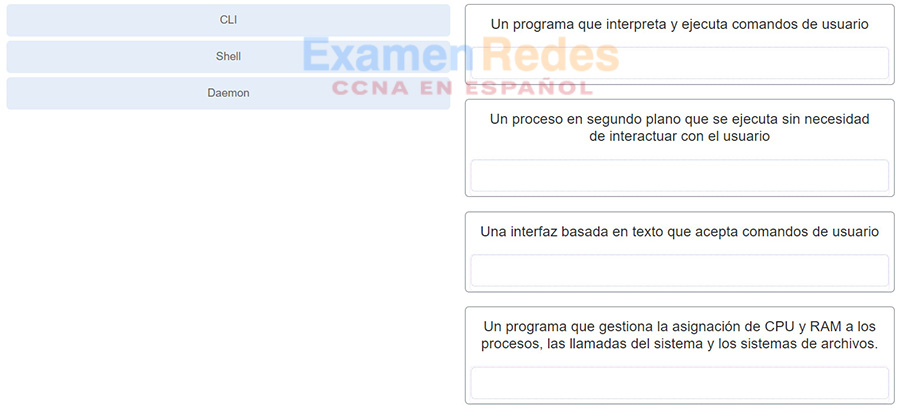

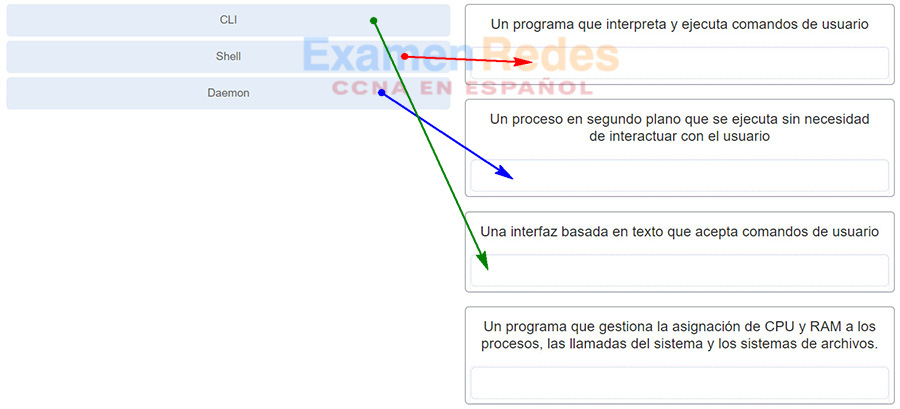

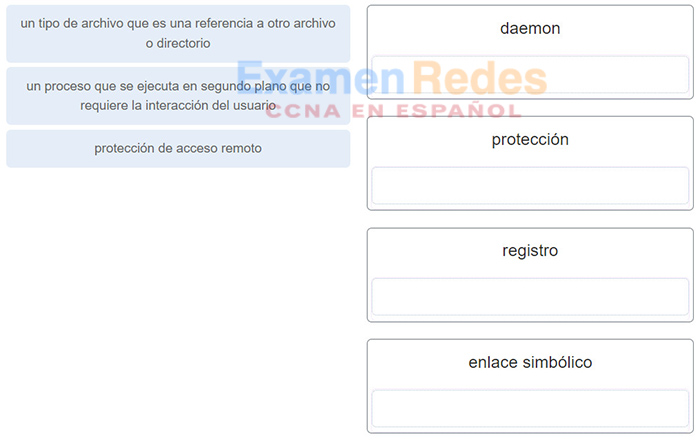

19. Haga coincidir el componente del sistema Linux con su respectiva descripción. No se utilizan todas las opciones.

Respuestas:

20. ¿Cuál es el número de dirección de puerto conocido que utiliza DNS para responder a las solicitudes?

- 25

- 110

- 53

- 60

21. ¿Qué dos métodos se pueden utilizar para fortalecer un dispositivo informático? (Elija dos opciones).

- Garantizar la seguridad física.

- Aplicar el mecanismo de historial de contraseña.

- Permitir que los servicios predeterminados permanezcan habilitados.

- Permitir la detección automática de USB.

- Actualizar parches con un estricto régimen anual independientemente de la fecha de cada versión.

Garantizar la seguridad física.

Minimizar la cantidad de paquetes instalados.

Deshabilitar servicios que no se utilizan.

Utilizar SSH y deshabilitar el inicio de sesión en cuentas raíz a través de SSH.

Mantener el sistema actualizado.

Deshabilitar la detección automática de USB.

Aplicar contraseñas seguras.

Forzar cambios de contraseña periódicos.

Impedir que los usuarios vuelvan a utilizar contraseñas antiguas.

Revisar archivos de registro regularmente.

22. Mire el resultado del comando ls -l en la salida de Linux a continuación. ¿Cuáles son los permisos de archivo de grupo asignados al usuario de ventas para el archivo analyst.txt?

ls –l analyst.txt -rwxrw-r-- sales staff 1028 May 28 15:50 analyst.txt

- Solo lectura

- Solo escritura

- Lectura, escritura

- Lectura, escritura, ejecución

- El guión ( – ) significa que se trata de un archivo. En el caso de los directorios, el primer guion se reemplazaría por una «d».

- El primer conjunto de caracteres es para el permiso de usuario (rwx). El usuario, sales, que es titular del archivo puede leer, escribir y ejecutar el archivo.

- El segundo conjunto de caracteres es para los permisos de grupo (rw-). El grupo, staff, que es titular el archivo puede leer y escribir el archivo.

- El tercer conjunto de caracteres es para cualquier otro permiso de usuario o de grupo (r–). Cualquier otro usuario o grupo de la computadora solo puede leer el archivo.

23. ¿Qué usuario puede anular permisos de archivo en una computadora con Linux?

- Usuario raíz

- Solo el creador del archivo

- Cualquier usuario que tenga permiso de «otro» en el archivo

- Cualquier usuario que tenga permiso de «grupo» en el archivo

24. Una la descripción con el término de Linux. (No se utilizan todas las opciones).

Respuestas:

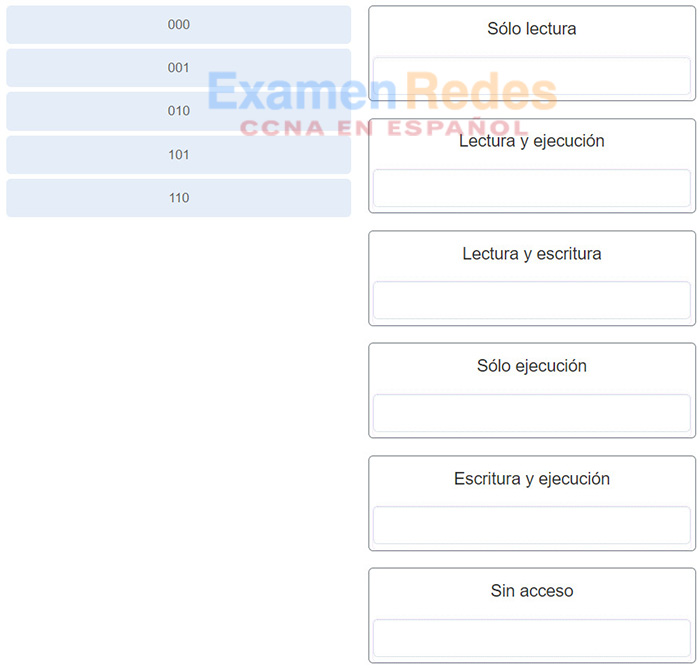

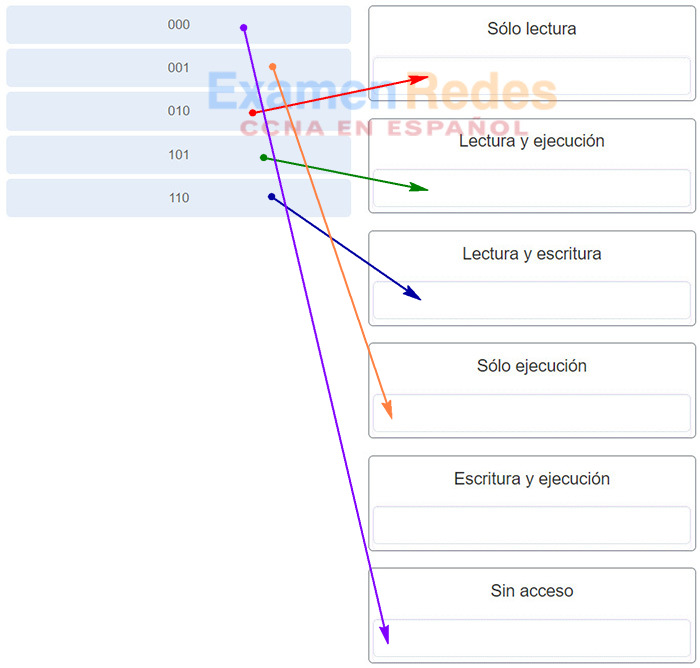

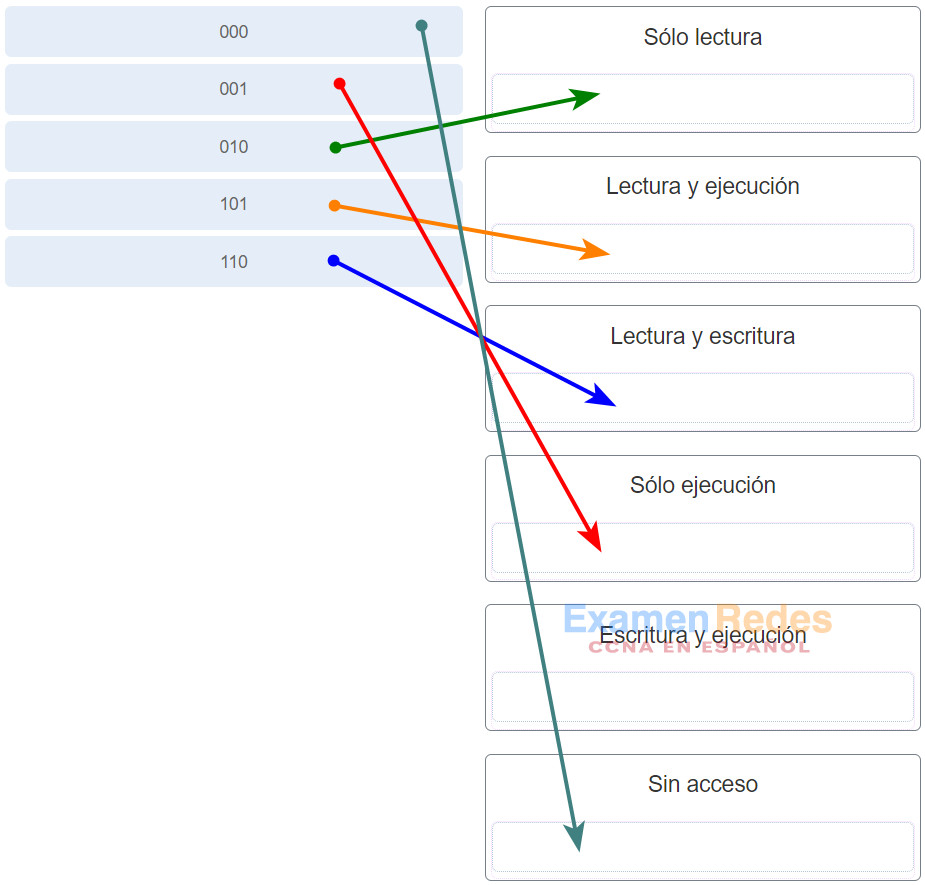

25. Haga coincidir el valor octal con la descripción de «permisos de archivo» (file permission) en Linux. No se utilizan todas las opciones.

Respuestas:

26. Un usuario inicia sesión en Windows con una cuenta de usuario normal e intenta usar una aplicación que requiere privilegios administrativos. ¿Qué puede hacer el usuario para poder usar la aplicación sin inconvenientes?

- Hacer clic con el botón derecho en la aplicación y elegir Run as Priviledge (Ejecutar como usuario con privilegios).

- Hacer clic con el botón derecho en la aplicación y elegir Run as root (Ejecutar como usuario raíz).

- Hacer clic con el botón derecho en la aplicación y elegir Run as administrador (Ejecutar como administrador).

- Hacer clic con el botón derecho en la aplicación y elegir Run as Superuser (Ejecutar como superusuario).

27. ¿Cuál es el propósito de introducir el comando netsh en una PC con Windows?

- Someter a prueba los dispositivos de hardware en la PC

- Configurar parámetros de red para la PC

- Cambiar el nombre de la PC

- Crear cuentas de usuario

28. ¿Por qué se considera que Linux está mejor protegido contra el malware que otros sistemas operativos?

- Menos implementaciones

- Herramientas de penetración y protección personalizables

- Firewall integrado

- Estructura del sistema de archivos, permisos de archivos y restricciones de las cuentas de usuario

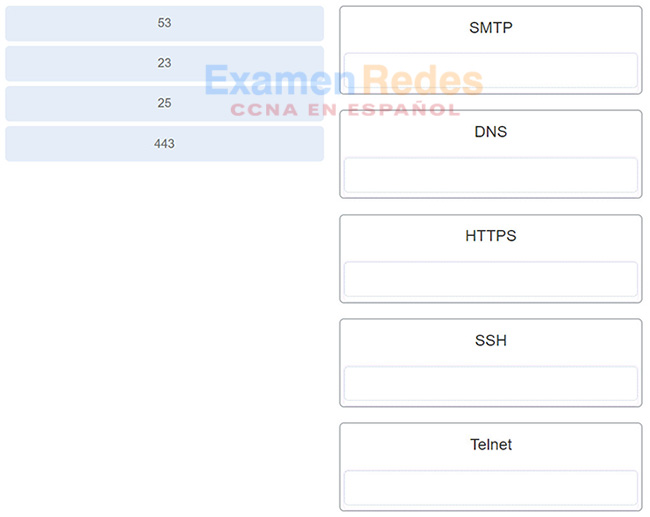

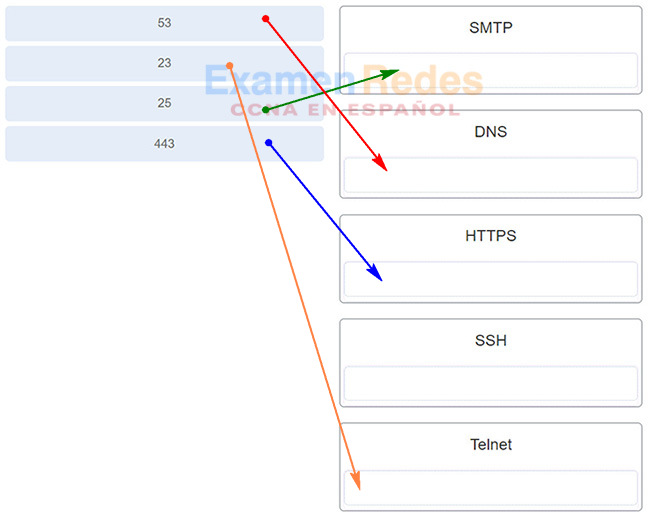

29. Haga coincidir los puertos comúnmente utilizados en un servidor Linux con su respectivo servicio. No se utilizan todas las opciones.

Respuestas:

30. ¿Cuáles son dos beneficios del uso de una partición ext4 en lugar de ext3? (Elija dos opciones).

- Aumento en el tamaño de los archivos admitidos

- Menor tiempo de carga

- Mayor rendimiento

- Aumento en la cantidad de dispositivos admitidos

- Compatibilidad con CDFS

- Compatibilidad con NTFS

31. ¿Qué comando de Linux puede utilizarse para visualizar el nombre del directorio de trabajo actual?

- pwd

- sudo

- chmod

- ps

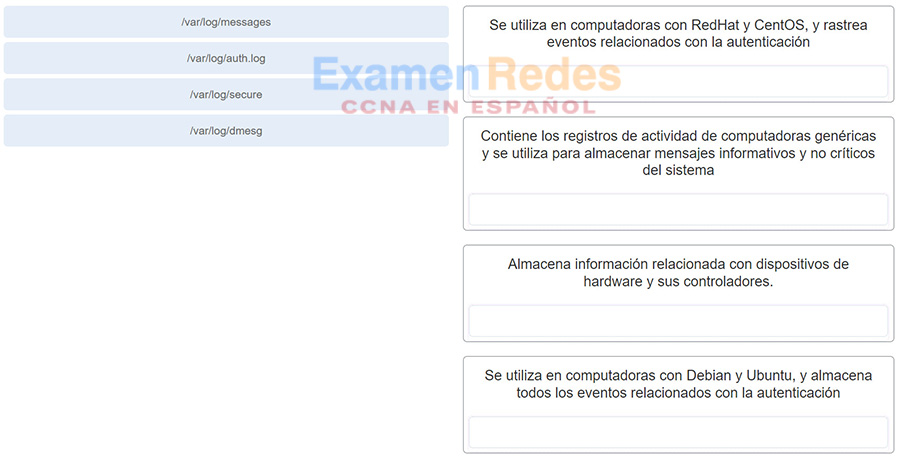

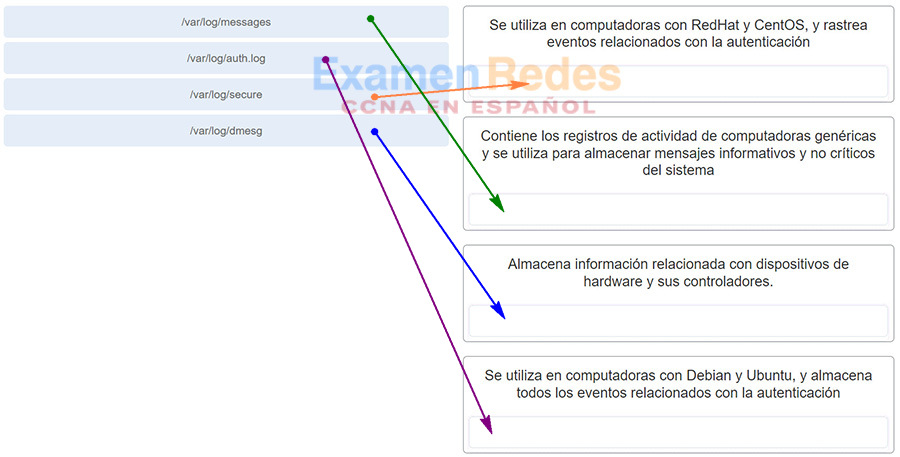

32. Una los archivos de registro típicos de Linux con la función.

Respuestas:

33. Haga coincidir la herramienta del sistema Windows con su respectiva descripción. No se utilizan todas las opciones.

34. En el shell de Linux, ¿que carácter se utiliza entre dos comandos para indicar al shell que combine y ejecute estos dos comandos en secuencia?

- $

- %

- |

- #

35. ¿Cuáles son los dos comandos que se pueden utilizar para comprobar si la resolución de nombres DNS funciona correctamente en un equipo Windows? (Elija dos opciones).

- nbtstat cisco.com

- net cisco.com

- ping cisco.com

- nslookup cisco.com

- ipconfig /flushdns

Nslookup es una herramienta para prueba y solución de problemas de servidores DNS.

36. Haga coincidir el valor octal con la descripción de «permisos de archivo» (file permission) en Linux. No se utilizan todas las opciones.

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

Actualización de esta pregunta para que puedan tenerlo en cuenta:

Al 100% en cuanto a las calificaciones de cisco.

Muy bien excelente 👌🥉😊

Buenas noches, en la pregunta 22 hay un error ya que el usuario es sales y el grupo es staff por lo tanto el usuario analyst perteneceria al todos. Según la pregunta tendría solo permiso de lectura.