Última actualización: octubre 14, 2021

13.3.12 Packet Tracer: Configuración de WLAN WPA2 Enterprise en el WLC Respuestas (Versión para el instructor)

13.3.12 Packet Tracer – Configure a WPA2 Enterprise WLAN on the WLC Español

Nota para el instructor: Los elementos con color de fuente rojo o resaltados en gris indican texto que aparece solo en la copia del instructor.

Tabla de Asignación de Direcciones

| Dispositivo | Interfaz | Dirección IP |

|---|---|---|

| R1 | G0/0/0.5 | 192.168.5.1/24 |

| G0/0/0.200 | 192.168.200.1/24 | |

| G0/0/1 | 172.31.1.1/24 | |

| SW1 | VLAN 200 | 192.168.200.100/24 |

| LAP-1 | G0 | DHCP |

| WLC-1 | Administración | 192.168.200.254/24 |

| Servidor RADIUS/SNMP | NIC | 172.31.1.254/24 |

| PC Admin | NIC | 192.168.200.200/24 |

Objetivos

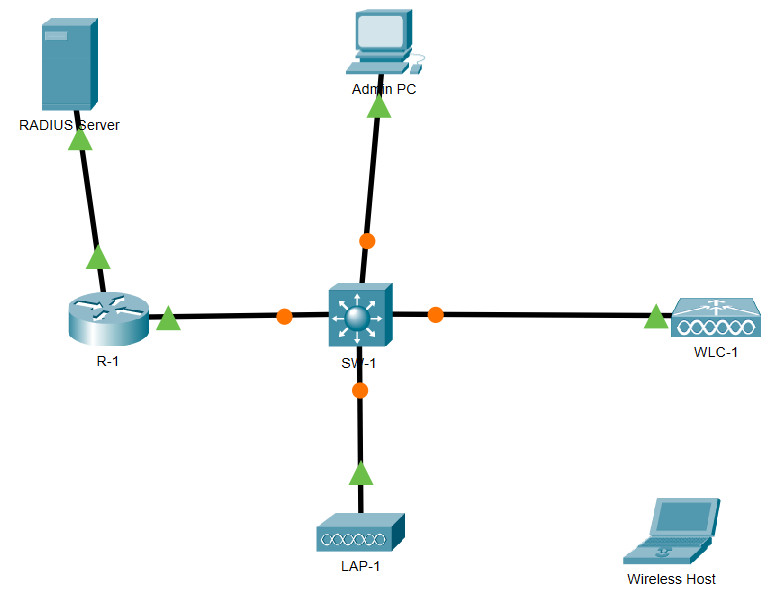

En esta actividad, usted va a configurar una nueva WLAN en un controlador inalámbrico LAN (WLC), incluyendo la interfaz VLAN que se usará. Usted va a configurar la WLAN para que use un servidor RADIUS y WPA2-Enterprise para autenticar usuarios. Configure también el WLC para usar un servidor SNMP.

- Configure una nueva interfaz VLAN en un WLC.

- Configure una nueva WLAN en un WLC.

- Configure un nuevo alcance en el servidor DHCP interno del WLC.

- Configure el WLC con la configuración de SNMP.

- Configure el WLC para usar un servidor RADIUS para autenticar a los usuarios de WLAN.

- Asegure una WLAN con WPA2-Enterprise.

- Conecte hosts al nuevo WLC.

Aspectos Básicos/Situación

Ya configuró y probó el WLC con una WLAN existente. Usted configuró WPA2-PSK para esa WLAN porque iba a usarse en una empresa más pequeña. Se le ha pedido que configure y pruebe una topología de WLC que se utilizará en una empresa más grande. Usted sabe que WPA2-PSK no escala bien y no es apropiado para usar en una red empresarial. Esta nueva topología utilizará un servidor RADIUS y WPA2-Enterprise para autenticar a los usuarios de WLAN. Esto permite la administración de las cuentas de usuario desde una ubicación central y proporciona una mayor seguridad y transparencia porque cada cuenta tiene su propio nombre de usuario y contraseña. Además de esto, la actividad de los usuarios es registrada en el servidor.

En este laboratorio, creará una nueva interfaz VLAN, la usará para crear una nueva WLAN y asegurará esa WLAN con WPA2-Enterprise. Usted va a configurar el WLC para utilizar el servidor RADIUS empresarial para autenticar a los usuarios. Además, configurará el WLC para usar un servidor SNMP.

Instrucciones

Parte 1: Crear una nueva WLAN

Paso 1: Crear una nueva interfaz VLAN.

Cada WLAN requiere una interfaz virtual en el WLC. Estas interfaces se conocen como interfaces dinámicas. A la interfaz virtual se le asigna una ID de VLAN y el tráfico que usa la interfaz se etiquetará como tráfico de VLAN. Es por eso que las conexiones entre los AP, el WLC y el enrutador se realizan a través de puertos troncales. Para que el tráfico de múltiples WLAN sea transportado a través de la red, el tráfico para las WLAN VLAN debe ser entroncado.

a. Abra el navegador desde el escritorio de la PC de administración. Conéctese a la dirección IP del WLC a través de HTTPS.

b. Inicie sesión con el nombre de usuario admin y contraseña Cisco123.

c. Haga clic en Controller y luego haga clic en Interfaces en el menú de la izquierda. Verá la interfaz virtual predeterminada y la interfaz de administración a la que está conectado.

d. Haga clic en New en la esquina superior derecha de la página. Es posible que necesite desplazar la página hacia la derecha para verla.

e. Ingrese el nombre de la nueva interfaz. La vamos a llamar WLAN-5. Configure el ID de VLAN como 5. Esta es la VLAN que transportará tráfico para la WLAN que creamos más adelante. Hagan clic en Apply (Aplicar). Esto lleva a una pantalla de configuración para la interfaz VLAN.

f. Primero, configure la interfaz para usar el número de puerto físico 1. Varias interfaces VLAN pueden usar el mismo puerto físico porque las interfaces físicas son como puertos troncales dedicados.

g. Aborde la interfaz de la siguiente manera:

IP Address:192.168.5.254

Máscara de red: 255.255.255.0

Gateway:192.168.5.1

Primary DHCP server:192.168.5.1

El tráfico de usuarios para la WLAN que usa esta interfaz VLAN estará en la red 192.168.5.0/24. La puerta de enlace predeterminada es la dirección de una interfaz en el enrutador R-1. Se ha configurado un grupo de DHCP en el router. La dirección que configuramos aquí para DHCP le dice al WLC que reenvíe todas las solicitudes de DHCP que recibe de los hosts en la WLAN al servidor DHCP en el router.

h. Asegúrese de hacer clic en Apply para promulgar sus cambios y haga clic en OK para responder al mensaje de advertencia. Haga clic en Save Configuration para que su configuración esté vigente cuando se reinicie el WLC.

Paso 2: Configure el WLC para usar un servidor RADIUS.

WPA2-Enterprise utiliza un servidor RADIUS externo para autenticar a los usuarios de WLAN. Se pueden configurar cuentas de usuario individuales con nombres de usuario y contraseñas únicos en el servidor RADIUS. Antes de que el WLC pueda usar los servicios del servidor RADIUS, el WLC debe configurarse con la dirección del servidor.

a. Haga clic en el menú Security en el WLC.

b. Haga clic en New e ingrese la dirección IP del servidor RADIUS en el campo Dirección IP del servidor.

c. El servidor RADIUS autenticará el WLC antes de permitir que el WLC acceda a la información de la cuenta de usuario que se encuentra en el servidor. Esto requiere un valor secreto compartido. Use Cisco123. Confirme la clave compartido y haga clic Apply.

Nota: No es una buena práctica reutilizar contraseñas. Su actividad reutiliza las contraseñas solo para facilitarle la tarea de completar y revisar.

Paso 3: Crear una nueva WLAN.

Cree una nueva WLAN. Use la interfaz VLAN recién creada para la nueva WLAN.

a. Haga clic en la entrada de WLANs en la barra de menú. Localice el cuadro desplegable en la esquina superior derecha de la pantalla WLAN. Dirá Create New. Haga clic en Ir para crear la nueva WLAN.

b. Ingrese el Profile Name de la nueva WLAN. Utilice el nombre de perfil Empleados del piso 2. Asigne un SSID de SSID-5 a la WLAN. Cambie el menú desplegable de ID a 5. Los hosts deberán usar este SSID para unirse a la red. Cuando haya terminado, haga clic en Apply para aceptar su configuración.

Nota: La ID es un valor arbitrario que se utiliza como etiqueta para la WLAN. En este caso, lo configuramos como 5 para que sea consistente con la VLAN para la WLAN. Podría ser cualquier valor disponible.

c. Haga clic en Apply para que la configuración se aplique.

d. Ahora que se ha creado la WLAN, puede configurar las funciones de la red. Haga clic en Enabled para que la WLAN funcione. Es un error común omitir accidentalmente este paso.

e. Elija la interfaz VLAN que se utilizará para la nueva WLAN. El WLC utilizará esta interfaz para el tráfico de usuarios en la red. Haga clic en el cuadro desplegable de Interface/Interface Group (G). Seleccione la interfaz que creamos en el Paso 1.

f. Vaya a la pestaña Avanzado (Advanced). Desplazarse a la sección FlexConnect de la interfaz.

g. Haga clic para habilitar FlexConnect Local Switching y FlexConnect Local Auth.

h. Haga clic en Apply para habilitar la nueva WLAN. Si olvida hacer esto, la WLAN no funcionará.

Paso 4: Configurar la seguridad de WLAN.

En lugar de WPA2-PSK, configuraremos la nueva WLAN para usar WPA2-Enterprise.

a. Haga clic en la ID de WLAN de la WLAN recién creada para continuar configurándola, si es necesario.

b. Haga clic en la ficha Security (Seguridad). En la pestaña Capa 2, seleccione WPA+WPA2 en el cuadro desplegable.

c. En los parámetros WPA + WPA2, habilite WPA2 Policy. Haga clic en 1X en Administración de claves de autenticación. Esto le dice al WLC que use el protocolo 802.1X para autenticar a los usuarios externamente.

d. Haga clic en la pestaña AAA Servers . Abra el menú desplegable junto al Servidor 1 en la columna Servidores de autenticación y seleccione el servidor que configuramos en el Paso 2.

e. Haga clic en Apply para promulgar esta configuración. Ahora ha configurado el WLC para usar el servidor RADIUS para autenticar a los usuarios que intentan conectarse a la WLAN.

Parte 2: Configurar un alcance DHCP y SNMP

Paso 1: Configure un alcance de DHCP.

El WLC tiene su propio servidor DHCP interno. Cisco recomienda que el servidor DHCP de WLAN no se use para servicios DHCP de alto volumen, como el requerido por las WLAN de usuarios más grandes. Sin embargo, en redes más pequeñas, el servidor DHCP se puede usar para proporcionar direcciones IP a los LAP que están conectados a la red de administración cableada. En este paso, configuraremos un alcance DHCP en el WLC y lo usaremos para abordar LAP-1.

a. Debe estar conectado a la GUI de WLC desde la PC de Administración.

b. Haga clic en el menú Controller y luego haga clic en Interfaces.

¿Cuáles interfaces están presentes?

WLAN-5, administración y virtual.

c. Haga clic en la interfaz de management . Registre su información de direccionamiento aquí.

Dirección IP:

192.168.200.254

Máscara de red

255.255.255.0

Gateway:

192.168.200.1

Servidor DHCP Primario:

no especificado

d. Queremos que el WLC use su propio servidor DHCP para proporcionar direccionamiento a los dispositivos en la red de administración inalámbrica, como los AP livianos. Por esta razón, ingrese la dirección IP de la interfaz de administración de WLC como la dirección del servidor DHCP principal. Hagan clic en Apply (Aplicar). Haga clic en OK a cualquier mensaje de advertencia que aparezca.

e. En el menú de la izquierda, expanda la sección Internal DHCP Server. Haga clic en Alcance de DHCP.

f. Para crear un ámbito DHCP, haga clic en el botón New….

g. Asigne un nombre a la Wired Management. Configurará este alcance DHCP para proporcionar direcciones a la red de infraestructura cableada que conecta la PC de administración, WLC-1 y LAP-1.

h. Haga clic en Apply para crear el nuevo ámbito DHCP.

i. Haga clic en el nuevo ámbito en la tabla de ámbitos DHCP para configurar la información de direccionamiento para el ámbito. Introduzca la siguiente información:

Dirección de inicio del grupo: 192.168.200.240

Dirección final del grupo 192.168.200.249

Estado: Habilitado

Proporcione los valores para red, máscara de red, y enrutador predeterminado a partir de la información que recopiló en el Paso 1c.

j. Haga clic en Apply para activar la configuración. Haga clic en Save Configuration en la esquina superior derecha de la interfaz WLC para guardar su trabajo y que esté disponible cuando se reinicie el WLC.

El servidor DHCP interno ahora proporcionará una dirección a LAP-1 después de un breve retraso. Cuando LAP-1 tenga su dirección IP, se establecerá el túnel CAPWAP y LAP-1 podrá proporcionar acceso a la WLAN de los empleados del piso 2 (SSID-5). Si mueve el mouse sobre LAP-1 en la topología, debería ver su dirección IP, el estado del túnel CAPWAP y la WLAN a la que LAP-1 proporciona acceso.

Paso 2: Configurar SNMP

a. Haga clic en el menú Management en la GUI de WLC y expanda la entrada para SNMP en el menú de la izquierda.

b. Haga clic en Trap Receivers y luego New…

c. Ingrese la cadena de comunidad como WLAN_SNMP y la dirección IP del servidor en 31.1.254.

d. Haga clic en Apply para finalizar la configuración.

Parte 3: Conectar Hosts a la Red

Paso 1: Configure un host para conectarse a la red empresarial.

En la aplicación de cliente inalámbrico Packet Tracer PC, debe configurar un perfil WLAN para conectarse a una WLAN WPA2-Enterprise.

a. Haga clic en Host inalámbrico y abra la aplicación PC Wireless .

b. Haga clic en la pestaña Profiles y luego en New para crear un nuevo perfil. Nombra el perfil WLC NET.

c. Resalte el Nombre de red inalámbrica para la WLAN que creamos anteriormente y haga clic en Advanced Setup.

d. Verifique que el SSID para la LAN inalámbrica esté presente y luego haga clic en Next. El Host inalámbrico debe ver SSID-5. Si no es así, mueva el mouse sobre LAP-1 para verificar que se está comunicando con el WLC. El cuadro emergente debe indicar que LAP-1 conoce SSID-5. Si no es así, verifique la configuración del WLC. También puede ingresar manualmente el SSID.

e. Verifique que la configuración de red DHCP esté seleccionada y haga clic en Next.

f. En el cuadro desplegable Seguridad, seleccione WPA2-Enterprise. Haga clic en Siguiente.

g. Ingrese el nombre de usuario user1 y la contraseña User1Pass y haga clic en Next.

h. Verifique la configuración del perfil y haga clic Save.

i. Seleccione el perfil WLC NET y haga clic en el botón Connect to Network . Después de un breve retraso, debería ver que el host inalámbrico se conecta a LAP-1. Puede hacer clic en el botón Tiempo de Avance rápido para acelerar el proceso si parece que lleva demasiado tiempo.

j. Confirme que el Host inalámbrico se haya conectado a la WLAN. El Host Inalámbrico debe recibir una dirección IP del servidor DHCP que está configurado para hosts en R1. La dirección va a estar en la red 192.168.5.0/24. Es posible que deba hacer clic en el botón Tiempo de Avance rápido para acelerar el proceso.

Paso 2: Probar la Conectividad

a. Cierre la aplicación PC Wireless.

b. Abra la linea de comandos (command prompt) y confirme que la computadora portátil inalámbrica ha obtenido una dirección IP de la red WLAN.

¿En qué red debe estar la dirección? Explique.

La dirección debe estar en la red 192.168.5.0/24. La interfaz se configuró para obtener su dirección IP de 192.168.5.1. Esa es la dirección de la subinterfaz del enrutador para la VLAN 5. DHCP se ejecuta en el enrutador para proporcionar direcciones a hosts inalámbricos.

c. Haga ping a la puerta de enlace predeterminada, SW1 y al servidor RADIUS. El éxito indica conectividad completa dentro de esta topología.

Preguntas de Reflexión

a. El servidor RADIUS utiliza un mecanismo de autenticación dual. ¿Qué dos cosas son autenticadas por el servidor RADIUS? ¿Por qué cree que esto sea necesario?

El servidor RADIUS autentica tanto el WLC como el host inalámbrico. El WLC realiza la solicitud de autenticación en nombre del host inalámbrico. Es necesario autenticar el WLC porque es importante proteger las tablas del servidor RADIUS de nombres de usuario y contraseñas contra intrusiones de dispositivos no autorizados. Esta es la razón por la cual se requiere un secreto compartido durante la configuración del WLC para usar el servidor RADIUS.

b. ¿Cuáles son las ventajas de WPA2-Enterprise sobre WPA2-PSK?

WPA2-PSK requiere que todos los hosts usen la misma contraseña. Además, no se requiere un nombre de usuario. Esto significa que es más difícil monitorear cuando los usuarios se conectan y cierran sesión en la red. Además, debido a que muchos hosts usan la misma contraseña, es más fácil para un actor de amenazas robar la contraseña y obtener acceso a la red. Finalmente, si la contraseña de PSK necesita ser cambiada, todos los usuarios deben ser informados de la nueva contraseña. Esto también crea una mayor probabilidad de que la contraseña sea robada. WPA2-Enterprise usando RADIUS permite la creación y administración de múltiples cuentas de usuario únicas. El comportamiento del usuario se puede auditar fácilmente desde los registros guardados por el servidor RADIUS. Además, los usuarios se pueden eliminar o agregar fácilmente a medida que cambia la dotación de personal en la empresa.

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes