Última actualización: febrero 3, 2025

Examen de punto de control: Examen de conceptos de WAN Respuestas

Módulos 6 y 8 del plan de estudios CCNA3 – Redes empresariales, seguridad y automatización (ENSA) v7.0

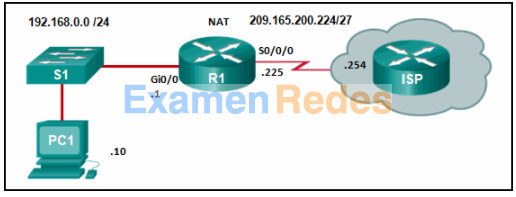

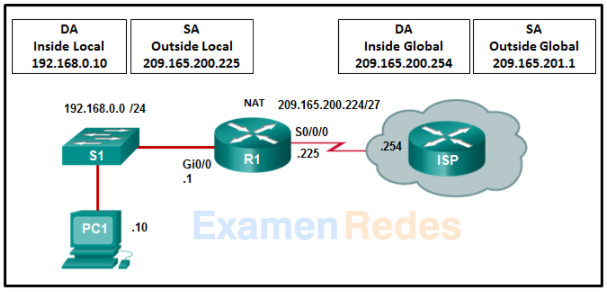

1. Consulte la ilustración. Desde la perspectiva de R1, el router NAT, ¿qué dirección es la dirección global interna?

- 192.168.0.10

- 209.165.200.225

- 209.165.200.254

- 192.168.0.1

interna Dirección global interna Dirección local

externa Dirección global externa

La dirección global interna de PC1 es la dirección que el ISP ve como la dirección de origen de los paquetes, que en este ejemplo es la dirección IP de la serie interfaz de R1, 209.165.200.224.

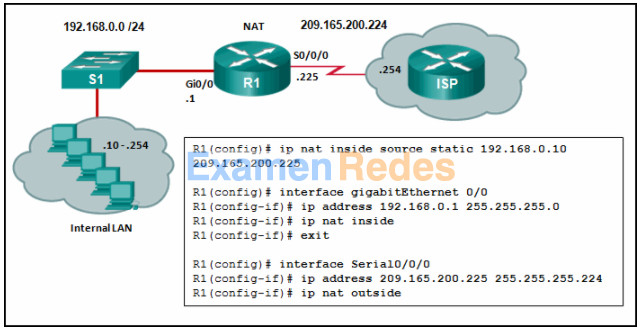

2. Consulte la ilustración. Dados los comandos como se muestra, ¿cuántos hosts en la LAN interna fuera de R1 pueden tener traducciones NAT simultáneas en R1?

- 255

- 244

- 10

- 1

3. Consulte la exhibición. Un administrador de red acaba de configurar la traducción de direcciones y verifica dicha configuración. ¿Cuáles son los tres elementos que puede verificar el administrador? (Elija tres).

- Que se usó una lista de acceso estándar con el número 1 como parte del proceso de configuración.

- Que el nombre del conjunto de NAT sea refCount.

- Que se habilitaron dos tipos de NAT.

- Que la traducción de direcciones funcione.

- Que un puerto del router no participa en la traducción de direcciones.

- Que los hosts utilicen tres direcciones del conjunto de NAT.

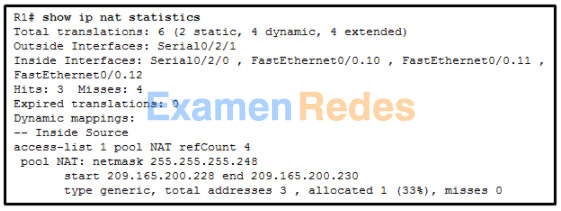

4. Consulte la ilustración. Se configuró NAT en RT1 y RT2. La computadora envía una solicitud al servidor web. ¿Qué dirección IPv4 es la dirección IP de origen en el paquete entre RT2 y el servidor web?

- 203.0.113.10

- 209.165.200.245

- 192.168.1.5

- 172.16.1.254

- 172.16.1.10

- 192.0.2.2

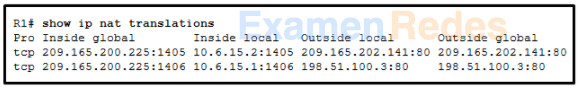

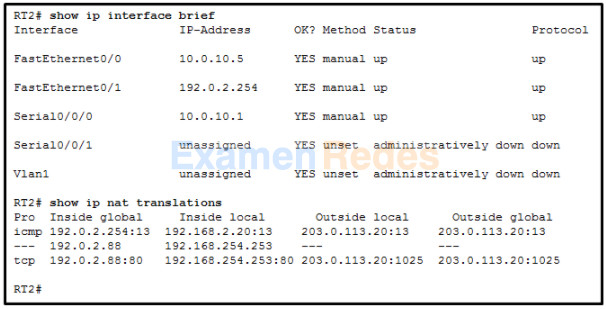

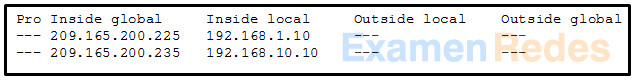

5. Consulte la ilustración. Sobre la base del resultado que se muestra, ¿qué tipo de NAT se implementó?

- NAT dinámica con un conjunto de dos direcciones IP públicas

- NAT estática con un conjunto de NAT

- PAT mediante una interfaz externa

- NAT estática con una entrada

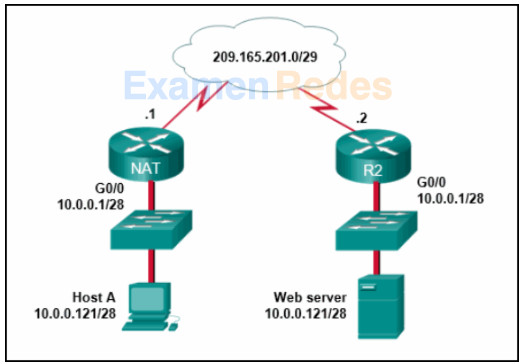

6. Consulte la ilustración. Desde la perspectiva de los usuarios detrás del router NAT, ¿qué tipo de dirección NAT es 209.165.201.1?

- Global interna

- Local externa

- Global externa

- Local interna

7. ¿Cuál es el propósito de la palabra clave «overload» (sobrecarga) en el comando ip nat inside source list 1 pool NAT_POOL overload ?

- Permite que una lista de hosts internos se comunique con un grupo específico de hosts externos.

- Permite que muchos hosts internos compartan una o algunas direcciones globales internas.

- Permite que los hosts internos utilicen un conjunto de direcciones globales internas.

- Permite que los hosts externos inicien sesiones con los hosts internos.

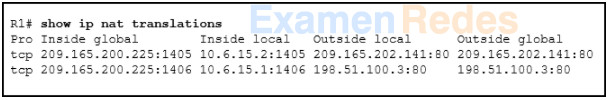

8. Consulte la ilustración. ¿Qué dirección de origen utiliza el router R1 para los paquetes que se reenvían a Internet?

- 209.165.200.225

- 198.51.100.3

- 209.165.202.141

- 10.6.15.2

9. ¿Qué dos direcciones se especifican en una configuración NAT estática?

- el exterior global y el exterior local

- el interior local y el interior global

- el interior local y el exterior global

- el interior global y el exterior local

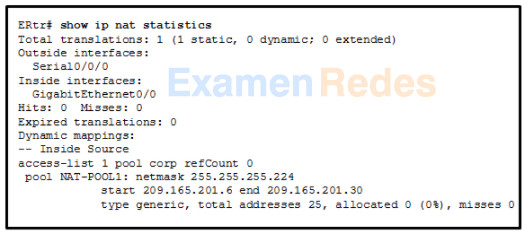

10. Consulte la exhibición. La configuración de NAT que se aplicó al router es la siguiente:

ERtr(config)# access-list 1 permit 10.0.0.0 0.255.255.255 ERtr(config)# ip nat pool corp 209.165.201.6 209.165.201.30 netmask 255.255.255.224 ERtr(config)# ip nat inside source list 1 pool corp overload ERtr(config)# ip nat inside source static 10.10.10.55 209.165.201.4 ERtr(config)# interface gigabitethernet 0/0 ERtr(config-if)# ip nat inside ERtr(config-if)# interface serial 0/0/0 ERtr(config-if)# ip nat outside

Sobre la base de la configuración y el resultado que se muestra, ¿qué se puede determinar acerca del estado de NAT en la organización?

- La información proporcionada no es suficiente para determinar si NAT estática y dinámica funcionan.

- NAT estática funciona, pero NAT dinámica no.

- NAT está funcionando.

- NAT dinámica funciona, pero NAT estática no.

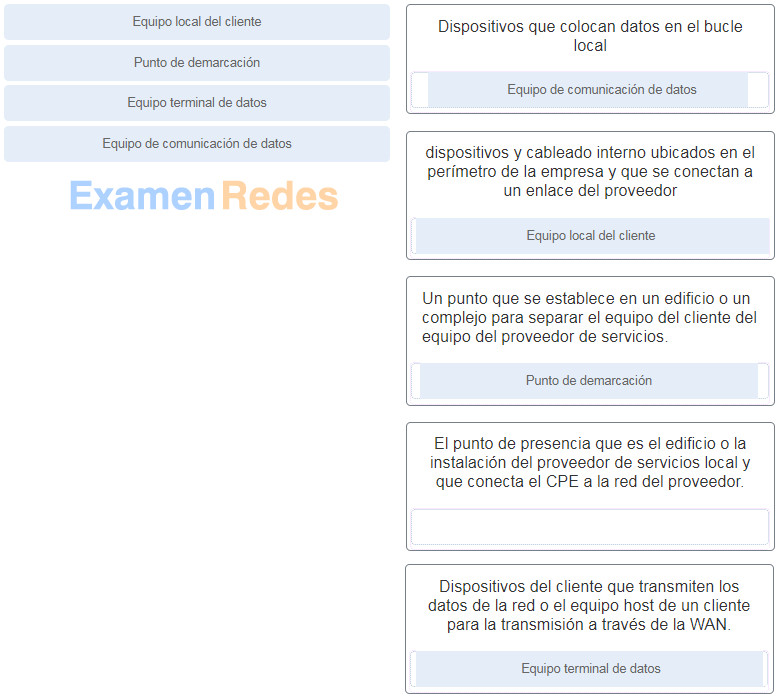

11. Haga coincidir cada componente de una conexión de WAN con su descripción. (No se utilizan todas las opciones.)

12. ¿Qué situación de red requiere el uso de una WAN?

- Los empleados de la sucursal necesitan compartir archivos con la oficina central, que se encuentra en un edificio separado en la misma red de campus.

- Las estaciones de trabajo de los empleados necesitan obtener direcciones IP asignadas dinámicamente.

- Los empleados necesitan acceder a las páginas web que se alojan en los servidores web corporativos en la DMZ dentro de su edificio.

- Los empleados necesitan conectarse al servidor de correo electrónico corporativo mediante una VPN mientras viajan.

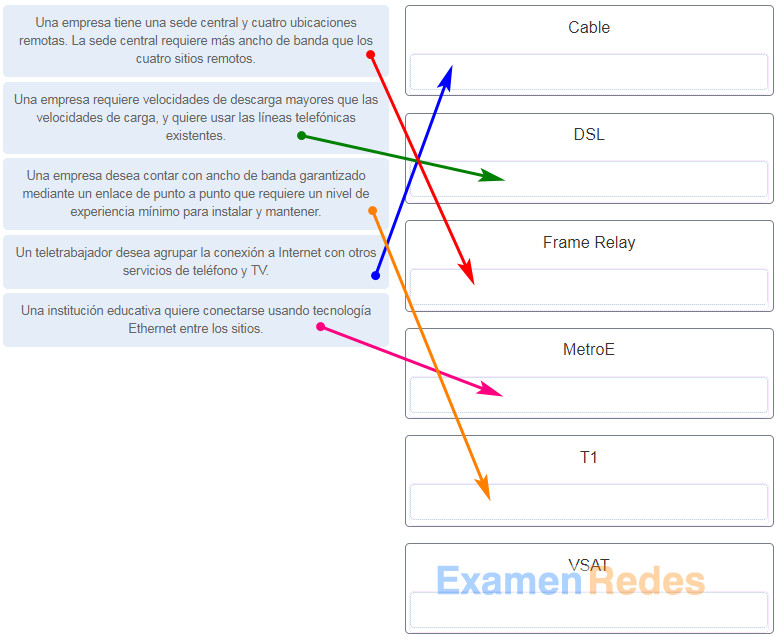

13. Haga coincidir la situación con la solución de WAN. (No se utilizan todas las opciones.)

14. ¿Qué circunstancia haría que una empresa decida implementar una WAN corporativa?

- Cuando la empresa decide proteger la LAN corporativa

- Cuando la red abarca varios edificios

- Cuando la cantidad de empleados excede la capacidad de la LAN

- Cuando se distribuye a los empleados entre muchas sucursales

15. ¿Cuál es la función del algoritmo del Código de Autenticación de mensajes hash (HMAC) para establecer una VPN IPsec?

- Autentica los pares Ipsec

- Crea un canal seguro para la negociación de claves

- Protege las claves Ipsec durante la sesión de negociación

- Garantiza la integridad del mensaje

16. ¿Cuáles son dos algoritmos hash utilizados con IPsec AH para garantizar la autenticidad? (Elija dos opciones).

- DH

- MD5

- RSA

- SHA

- AES

17. De una variedad de protocolos, ¿cuál crea una conexión virtual punto a punto con el tráfico sin cifrar entre routers Cisco?

- IPsec

- IKE

- OSPF

- GRE

18. ¿Cuál solución de VPN permite el uso de un navegador web para establecer un acceso seguro y remoto del túnel VPN al ASA?

- Una conexión sitio a sitio utilizando un ACL

- Una conexión SSL basada en clientes

- Una conexión SSL sin clientes

- Una conexión sitio a sitio utilizando una clave previamente compartida

19. ¿Qué dos tipos de VPN son ejemplos de VPNs manejadas por la empresa con acceso remoto? (Elija 2 opciones).

- VPN de IPsec

- Interfaz virtual del túnel IPSec

- IPsec VPN basada en el cliente

- GRE sobre IPsec VPN

- VPN con SSL sin clientes

VPN de acceso remoto esta VPN se crea dinámicamente cuando es necesario para establecer una conexión segura entre un cliente y un servidor VPN. Las VPN de acceso remoto incluyen VPN IPsec basadas en el cliente y VPN SSL sin cliente.

VPN de sitio a sitio esta VPN se crea cuando los dispositivos de interconexión están preconfigurados con información para establecer un túnel seguro. El tráfico VPN se cifra solamente entre los dispositivos de interconexión, y los host internos no tienen conocimiento de que se utiliza una VPN. Las VPN de sitio a sitio incluyen IPsec, GRE sobre IPsec, Cisco Dynamic Multipoint (DMVPN) y VPN de interfaz de túnel virtual IPsec (VTI).

20. ¿Cuál de los siguientes es un requisito de una VPN de sitio a sitio?

- Requiere la colocación de un servidor VPN en el perímetro de la red empresarial.

- Requiere una arquitectura cliente/servidor.

- Requiere un gateway VPN en cada extremo del túnel para cifrar y descifrar tráfico.

- Requiere que los hosts utilicen software de cliente VPN para encapsular el tráfico.

21. ¿Cuál es la función del algoritmo Diffie-Hellman dentro de la estructura IPsec?

- Proporciona autenticación

- Proporciona un cifrado de datos seguro

- Garantiza la integridad del mensaje

- Permite a los pares intercambiar claves compartidas

22. ¿Qué utiliza la sobrecarga de NAT para rastrear múltiples hosts internos que usan una dirección global interna?

- Números de puerto

- Direcciones IP

- números del sistema autónomo

- Direcciones MAC

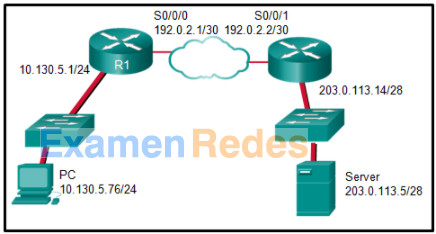

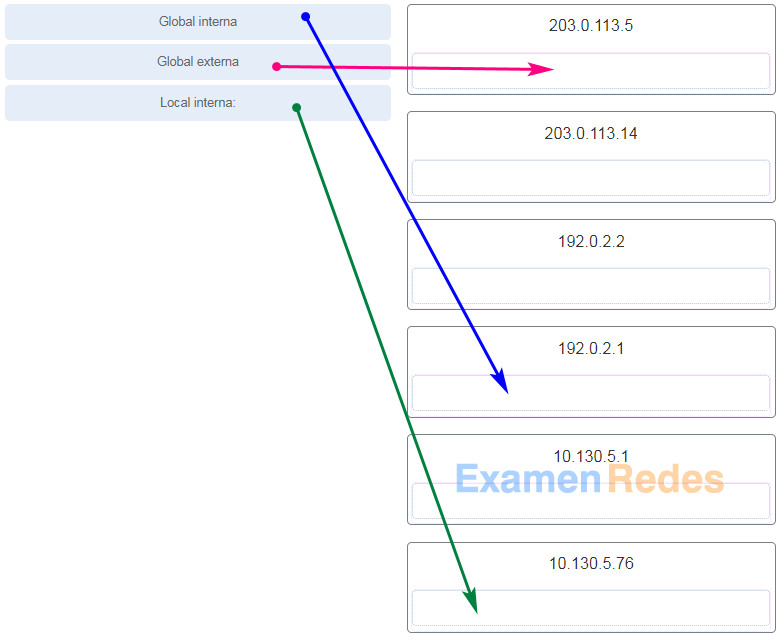

23. Observe la ilustración. El PC está enviando un paquete al servidor en la red remota. El router R1 está realizando una sobrecarga NAT. Desde la perspectiva de la PC, coincida con el tipo de dirección NAT con la dirección IP correcta. (No se utilizan todas las opciones).

24. Consulte la ilustración. R1 está configurado para NAT estático. ¿Qué dirección IP usarán los hosts de Internet para llegar a PC1?

- 192.168.0.10

- 209.165.201.1

- 192.168.0.1

- 209.165.200.225

25. Consulte la ilustración. Un administrador de red está viendo la salida del comando show ip nat translations . ¿Qué instrucción describe correctamente la traducción NAT que se está produciendo en el router RT2?

- El tráfico de una dirección pública IPv4 de origen que origina el tráfico en Internet podría llegar a direcciones IPv4 internas privadas.

- El tráfico de una dirección IPv4 de origen 192.168.2.20 está siendo traducido por el router RT2 para llegar a una dirección IPv4 de destino 192.0.2.254.

- El tráfico de una dirección IPv4 de origen de 192.0.2.88 está siendo traducido por el router RT2 para llegar a una dirección IPv4 de destino de 192.168.254.253.

- El tráfico de una dirección IPv4 de origen 192.168.254.253 se está traduciendo a 192.0.2.88 mediante NAT estático.

26. ¿Cuáles son los dos servicios de infraestructura WAN que son ejemplos de conexiones privadas? (Elija dos).

- Cable

- Frame Relay

- DSL

- T1/E1

- Acceso inalámbrico

27. ¿Qué dos afirmaciones sobre la relación entre LAN y WAN son verdaderas? (Escoja dos opciones).

- Tanto las LAN como las WAN conectan dispositivos finales.

- Las WAN conectan las LAN con un ancho de banda de velocidad más lenta que las LAN conectan sus dispositivos finales internos.

- Las WAN deben ser de propiedad pública, pero las LAN pueden ser propiedad de entidades públicas o privadas.

- Por lo general, las WAN se operan a través de varios ISP, pero las LAN suelen ser operadas por organizaciones o individuos individuales individuales.

- Las LAN conectan varias WAN juntas.

28. ¿Qué afirmación describe una característica importante de una VPN punto a punto?

- Debe estar configurado como estático.

- Está optimizado para trabajadores móviles.

- Usualmente se implementa en redes de modem de acceso telefónico y modem por cable.

- Una vez establecida la conexión inicial, puede cambiar dinámicamente la información de conexión.

- Requiere el uso de un cliente VPN en la PC host.

29. ¿Cómo se logra el “tunneling” en una VPN?

- Los paquetes se camuflan para que tengan el aspecto de otros tipos de tráfico, de modo que los posibles atacantes los ignoren.

- Nuevos encabezados de uno o más protocolos VPN encapsulan los paquetes originales.

- Todos los paquetes entre dos hosts se asignan a un único medio físico para asegurar que los paquetes se mantengan privados.

- Se establece un circuito dedicado entre el dispositivo de origen y el de destino para el tiempo que dure la conexión.

30. ¿Cuál enunciado describe una VPN?

- Una VPN utiliza conexiones físicas dedicadas para transferir datos entre usuarios remotos.

- Una VPN utiliza conexiones virtuales para crear una red privada a través de una red pública.

- Una VPN utiliza conexiones lógicas para crear redes públicas a través de Internet.

- Una VPN utiliza software de virtualización de código abierto para crear un túnel a través del Internet.

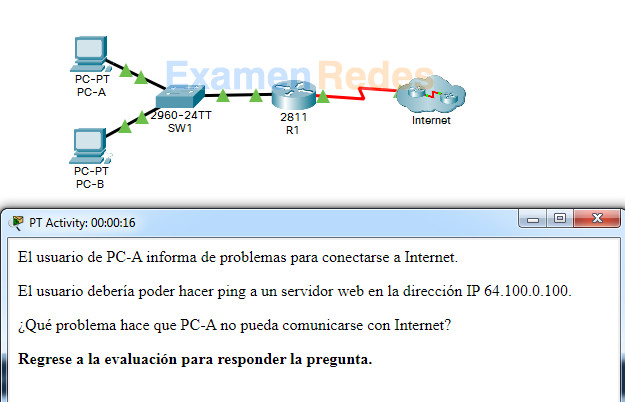

31. Abra la actividad de PT. Realice las tareas en las instrucciones de la actividad y luego responda la pregunta.

¿Qué problema hace que PC-A no pueda comunicarse con Internet?

- Las interfaces NAT no están correctamente asignadas.

- La ruta estática no debe hacer referencia a la interfaz, sino a la dirección externa en su lugar.

- El comando ip nat inside source hace referencia a la interfaz incorrecta.

- La lista de acceso utilizada en el proceso NAT hace referencia a la subred incorrecta.

- Este router debe configurarse para usar NAT estático en lugar de PAT.

32. ¿Qué tipo de dirección es 192.168.7.98?

- Pública

- Privada

33. ¿Qué tipo de VPN se conecta mediante la característica Seguridad de la capa de transporte (TLS)?

- VPN multipunto dinámica.

- VPN con MPLS

- Interfaz virtual del túnel IPSec

- VPN SSL

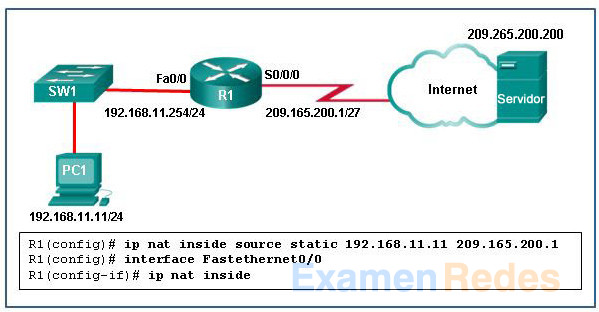

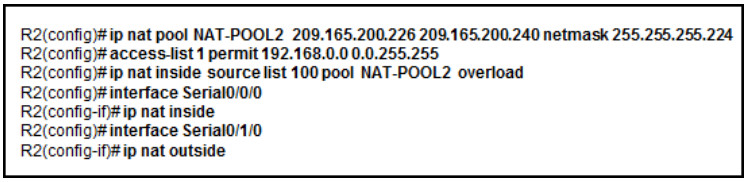

34. Consulte la exhibición. ¿Qué se debe hacer para completar la configuración de NAT estática en el R1?

- Se debe configurar el R1 con el comando ip nat inside source static 209.165.200.1 192.168.11.11 .

- Se debe configurar la interfaz S0/0/0 con el comando ip nat outside .

- Se debe configurar la interfaz Fa0/0 con el comando no ip nat inside .

- Se debe configurar el R1 con el comando ip nat inside source static 209.165.200.200 192.168.11.11 .

35. ¿Cuál es una de las desventajas cuando ambos lados de una comunicación usan PAT?

- Se reduce la flexibilidad de las conexiones a Internet.

- Se reduce el seguimiento IPv4 de extremo a extremo.

- La seguridad de las comunicaciones se ve negativamente afectada.

- El direccionamiento IPv4 de hosts es complicado.

36. En términos de NAT, ¿qué tipo de dirección se refiere a la dirección IPv4 enrutable globalmente de un host de destino en Internet?

- Global interna

- Local interna

- Local externa

- Global externa

37. Consulte la exhibición. ¿Cuáles son las dos afirmaciones correctas según el resultado que se muestra en la ilustración? (Elija dos).

- El resultado corresponde al comando show ip nat translations .

- El tráfico con la dirección de destino de un servidor web público se origina en la dirección IP 192.168.1.10.

- El resultado corresponde al comando show ip nat statistics .

- El host con la dirección 209.165.200.235 responde a las solicitudes mediante una dirección de origen 209.165.200.235.

- El host con la dirección 209.165.200.235 responde a las solicitudes mediante una dirección de origen 192.168.10.10.

38. ¿Cuáles son dos tecnologías catalogadas como infraestructuras de WAN privadas? (Elija dos opciones.)

- DSL

- Cable

- VPN

- MetroE

- Frame Relay

39. ¿Cuáles dos puntos destino pueden estar al otro lado del ASA sitio a sitio configurado mediante VPN utilzando ASDM? (Elija 2 opciones).

- Switch DSL

- Switch de retransmisión de tramas (frame relay)

- Switch multicapa

- Router ISR

- Otro ASA

40. ¿Qué función de seguridad de IPsec asegura que los datos recibidos por medio de la VPN no han sido modificados durante su tránsito?

- Confidencialidad

- Intercambio seguro de claves

- Integridad

- De autenticación

41. ¿Cuáles dos tecnologías proporcionan soluciones VPN administradas por la empresa? (Elija 2 opciones).

- VPN de sitio a sitio

- VPN de acceso remoto

- Frame Relay

- MPLS VPN de capa 3

- MPLS VPN de capa 2

VPN empresariales : las VPN administradas por la empresa son una solución común para proteger el tráfico empresarial a través de Internet. Las VPN de sitio a sitio y de acceso remoto son ejemplos de VPN administradas por la empresa.

VPN de proveedor de servicios las VPN administradas por el proveedor de servicios se crean y administran a través de la red del proveedor. MPLS de capa 2 y capa 3 son ejemplos de VPN administradas por proveedores de servicios. Otras soluciones WAN heredadas incluyen Frame Relay y ATM VPN.

42. ¿Qué tipo de VPN utiliza la infraestructura de clave pública y los certificados digitales?

- GRE sobre IPsec

- VPN SSL

- VPN multipunto dinámica.

- Interfaz virtual del túnel IPSec

43. ¿Qué tipo de VPN tiene implementaciones de Capa 2 y Capa 3?

- GRE sobre IPsec

- VPN con MPLS

- VPN SSL

- VPN multipunto dinámica.

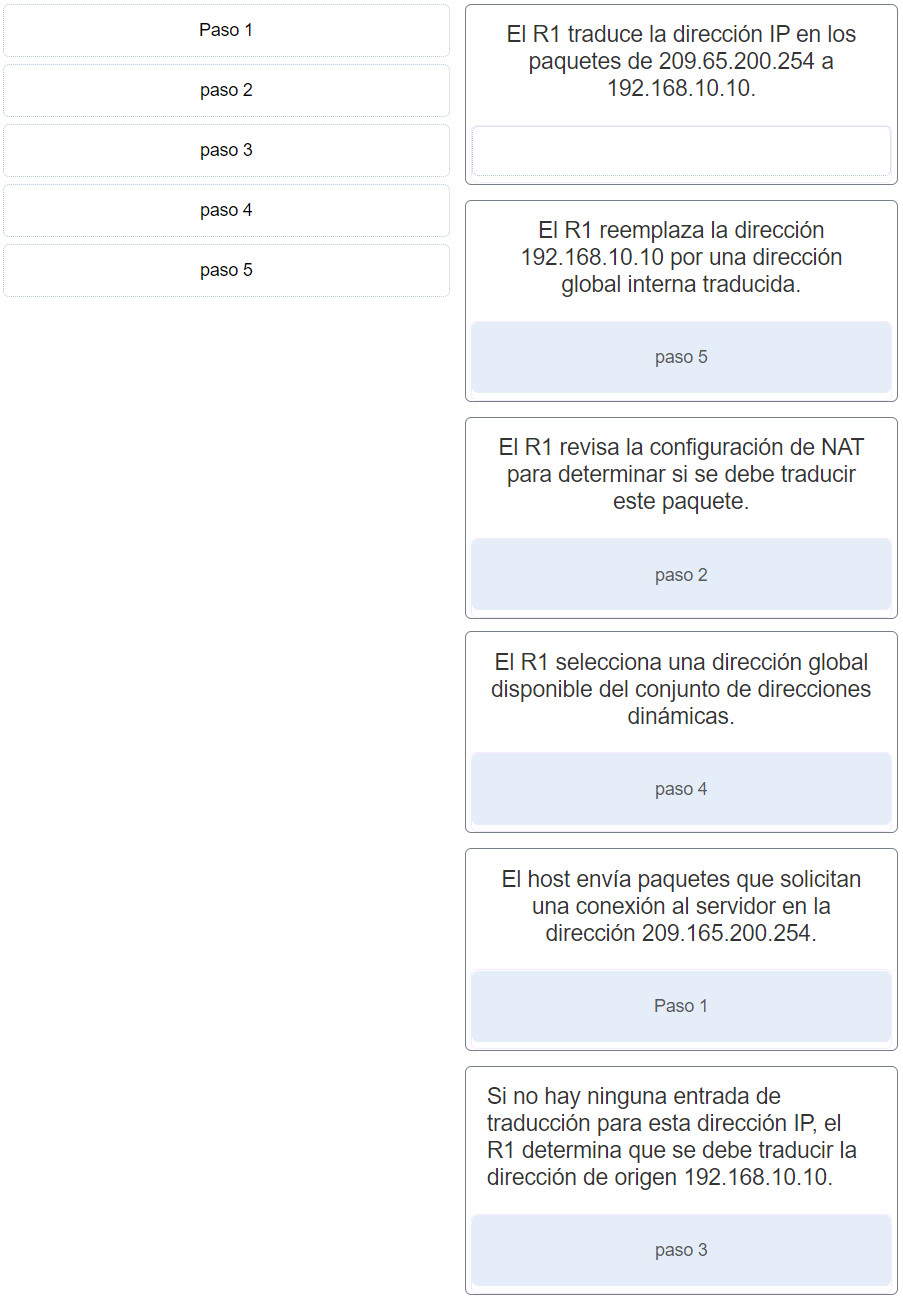

44. Una los pasos con las acciones involucradas cuando un host interno con la dirección IP 192.168.10.10 intenta enviar un paquete a un servidor externo en la dirección IP 209.165.200.254 a través de un router R1 que ejecuta NAT dinámica. (No se utilizan todas las opciones).

45. Consulte la ilustración. La NAT estática se configura para permitir el acceso de la PC 1 al servidor web en la red interna. ¿Qué dos direcciones se requieren en lugar de A y B para completar la configuración de la NAT estática? (Elija dos opciones.)

- B = 10.0.254.5

- B = 209.165.201.7

- A = 10.1.0.13

- A = 209.165.201.2

- B = 209.165.201.1

46. ¿Qué tipo de dirección es 64.101.198.197?

- Privada

- Pública

47. ¿Cuáles dos algoritmos pueden ser parte del protocolo IPsec que proporciona el cifrado y hash para proteger el tráfico interesante? (Elija dos opciones).

- PSK

- SHA

- DH

- RSA

- AES

48. ¿Cuál algoritmo se utiliza con IPsec para proporcionar la confidencialidad de datos?

- MD5

- AES

- RSA

- Diffie-Hellman

- SHA

49. Una empresa está considerando actualizar la conexión WAN del campus. ¿Qué dos opciones de WAN son ejemplos de arquitectura de WAN privada? (Elija dos opciones.)

- Cable

- Wi-Fi municipal

- Línea arrendada

- WAN Ethernet

- Línea de suscriptor digital

- Infraestructura WAN privada : como líneas arrendadas punto a punto dedicadas, PSTN, ISDN, WAN Ethernet, ATM o retransmisión de tramas

- Infraestructura WAN pública : como línea de suscriptor digital (DSL), cable, acceso satelital, Wi-Fi municipal, WiMAX o red celular inalámbrica 3G/4G

50. ¿Qué situación describe las transmisiones de datos a través de una conexión WAN?

- Un administrador de red de la oficina accede de forma remota a un servidor web que se encuentra en el centro de datos en el borde del campus.

- Un empleado comparte un archivo de base de datos con un compañero de trabajo que se encuentra en una sucursal del otro lado de la ciudad.

- Un gerente envía un correo electrónico a todos los empleados del departamento con oficinas ubicadas en varios edificios.

- Un empleado imprime un archivo a través de una impresora en red que se encuentra en otro edificio.

51. ¿Qué tipo de dirección es 10.19.6.7?

- Pública

- Privada

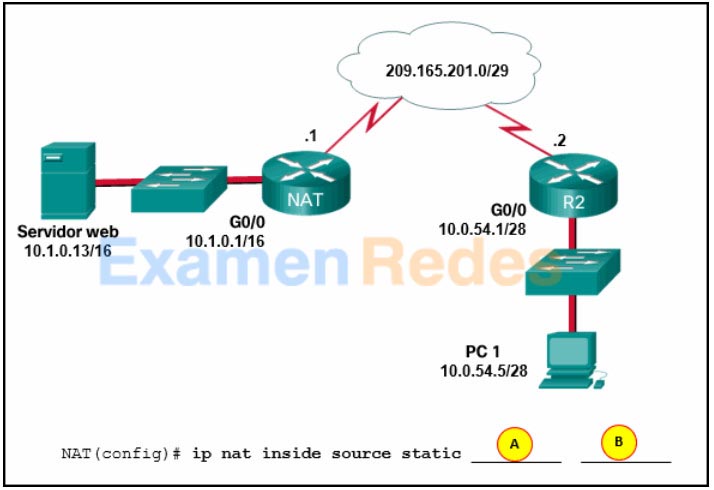

52. Consulte la exhibición. El administrador de red configuró el R2 para admitir PAT. ¿Por qué es incorrecta esta configuración?

- No se debió aplicar la palabra clave overload .

- Falta la entrada de NAT estática.

- NAT-POOL2 se unió a una ACL incorrecta.

- La ACL no define la lista de direcciones que se deben traducir.

53. ¿Qué tipo de dirección es 10.100.34.34?

- Privada

- Pública

54. ¿Qué tipo de dirección es 10.100.126.126?

- Privada

- Pública

55. ¿Qué tipo de VPN implica un protocolo de túnel no seguro encapsulado por IPSec?

- VPN multipunto dinámica.

- Interfaz virtual del túnel IPSec

- VPN SSL

- GRE sobre IPsec

56. ¿Qué tipo de dirección es 64.100.190.189?

- Privada

- Pública

57. ¿Cuál es el propósito de la palabra clave «overload» (sobrecarga) en el comando ip nat inside source list 1 pool NAT_POOL overload ?

- Permite que una lista de hosts internos se comunique con un grupo específico de hosts externos.

- Permite que los hosts externos inicien sesiones con los hosts internos.

- Permite que los hosts internos utilicen un conjunto de direcciones globales internas.

- Permite que muchos hosts internos compartan una o algunas direcciones globales internas.

58. ¿Qué tipo de VPN enruta paquetes a través de interfaces de túnel virtual para el cifrado y el reenvío?

- VPN con MPLS

- VPN multipunto dinámica.

- GRE sobre IPsec

- Interfaz virtual del túnel IPSec

59. ¿Qué tipo de VPN admite varios sitios aplicando configuraciones a interfaces virtuales en lugar de interfaces físicas?

- GRE sobre IPsec

- VPN multipunto dinámica.

- VPN con MPLS

- Interfaz virtual del túnel IPSec

60. ¿Qué tipo de dirección es 10.131.48.7?

- Privada

- Pública

61. ¿Qué tipo de dirección es 198.133.219.148?

- Privada

- Pública

62. ¿Qué tipo de VPN permite el tráfico de difusión y multidifusión a través de una VPN segura de sitio a sitio?

- VPN multipunto dinámica

- VPN SSL

- Interfaz de túnel virtual IPsec

- GRE sobre IPsec

63. ¿Qué tipo de VPN implica protocolos de pasajeros, transportistas y transporte?

- GRE sobre IPsec

- VPN con MPLS

- VPN multipunto dinámica

- Interfaz virtual del túnel IPSec

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes