Última actualización: septiembre 19, 2021

4.2.8 Lab – Configure Router-on-a-Stick Inter-VLAN Routing Respuestas (versión para el instructor)

4.2.8 Lab – Configure Router-on-a-Stick Inter-VLAN Routing Español

Nota para el instructor: Los elementos con color de fuente rojo o resaltados en gris indican texto que aparece solo en la copia del instructor.

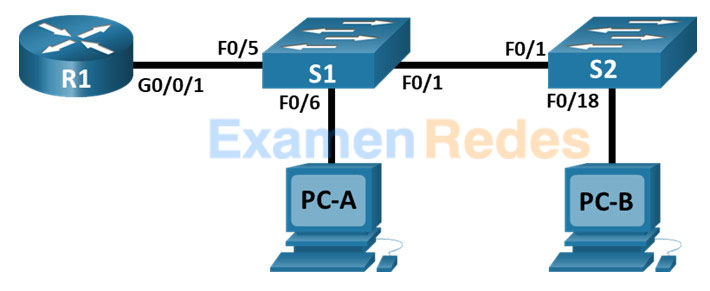

Topología

Tabla de asignación de direcciones

| Dispositivo | Interfaz | Dirección IP | Máscara de subred | Puerta de enlace predeterminada |

|---|---|---|---|---|

| R1 | G0/0/1.3 | 192.168.3.1 | 255.255.255.0 | N/D |

| G0/0/1.4 | 192.168.4.1 | 255.255.255.0 | ||

| G0/0/1.8 | No corresponde | No corresponde | ||

| S1 | VLAN 3 | 192.168.3.11 | 255.255.255.0 | 192.168.3.1 |

| S2 | VLAN 3 | 192.168.3.12 | 255.255.255.0 | 192.168.3.1 |

| PC-A | NIC | 192.168.3.3 | 255.255.255.0 | 192.168.3.1 |

| PC-B | NIC | 192.168.4.3 | 255.255.255.0 | 192.168.4.1 |

Tabla de VLAN

| VLAN | Nombre | Interfaz asignada |

|---|---|---|

| 3 | Administración | S1: VLAN 3 S2: VLAN 3 S1: F0/6 |

| 4 | Operaciones | S2: F0/18 |

| 7 | ParkingLot | S1: F0/2-4, F0/7-24, G0/1-2 S2: F0/2-17, F0/19-24, G0/1-2 |

| 8 | Nativo | N/D |

Objetivos

- Parte 1: Armar la red y configurar los parámetros básicos de los dispositivos

- Parte 2: Crear redes VLAN y asignar puertos de switch

- Parte 3: configurar un enlace troncal 802.1Q entre los switches

- Parte 4: Configurar Inter-VLAN Routing en el Router

- Parte 5: Verificar que el enrutamiento entre VLAN esté funcionando

Antecedentes/Escenario

Los switches modernos utilizan redes de área local (VLAN) virtuales para proporcionar servicios de segmentación proporcionados tradicionalmente por los router en configuraciones LAN. Las VLAN abordan la escalabilidad, la seguridad y la administración de la red. Por lo general, las redes VLAN facilitan el diseño de una red para respaldar los objetivos de una organización. La comunicación entre VLAN requiere un dispositivo que funcione en la Capa 3 del modelo OSI. Los routeres en topologías VLAN proporcionan seguridad adicional y gestión del flujo de tráfico.

Los enlaces troncales de VLAN se usan para abarcar redes VLAN a través de varios dispositivos. Los enlaces troncales permiten transferir el tráfico de varias VLAN a través de un único enlace y conservar intactas la segmentación y la identificación de VLAN. Un tipo particular de enrutamiento entre VLAN, denominado «Router-On-A-Stick», utiliza un troncal desde el router al switch para permitir que todas las VLAN pasen al router.

En este laboratorio, creará VLAN en ambos switches de la topología , asignará VLAN a los puertos de acceso del switch , y verificar que las VLAN funcionen como se esperaba, crear troncales VLAN entre los dos switches y entre S1 y R1, y configure el enrutamiento entre VLAN en R1 para permitir que los hosts de diferentes VLAN se comuniquen, independientemente de la subred de la reside en el host .

Nota:Los routers utilizados con los laboratorios prácticos de CCNA son Cisco 4221 con Cisco IOS XE versión 16.9.4 (universalk9 image). Los switches utilizados en los laboratorios son Cisco Catalyst 2960s con Cisco IOS Release 15.2 (2) (imagen lanbasek9). Se pueden utilizar otros routers, switches y otras versiones de Cisco IOS. Según el modelo y la versión de Cisco IOS, los comandos disponibles y los resultados que se obtienen pueden diferir de los que se muestran en las prácticas de laboratorio. Consulte la tabla Resumen de interfaces del router al final de la práctica de laboratorio para obtener los identificadores de interfaz correctos.

Nota: Asegúrese de que los routers y los switches se hayan borrado y no tengan configuraciones de inicio. Si no está seguro, consulte al instructor.

Nota para el instructor: Consulte el Manual de Laboratorio del Instructor para conocer los procedimientos para inicializar y recargar dispositivos.

Recursos necesarios

- 1 router (Cisco 4221 con imagen universal Cisco IOS XE versión 16.9.4 o comparable)

- 2 switches (Cisco 2960 con Cisco IOS versión 15.0(2), imagen lanbasek9 o comparable)

- 2 PC (Windows con un programa de emulación de terminal, como Tera Term)

- Cables de consola para configurar los dispositivos con Cisco IOS mediante los puertos de consola

- Cables Ethernet, como se muestra en la topología

Instrucciones

Parte 1: Armar la red y configurar los ajustes básicos de los dispositivos

En la parte 1, establecerá la topología de la red y configurará los parámetros básicos en los equipos host y los switches.

Paso 1: Realizar el cableado de red como se muestra en la topología

Conecte los dispositivos como se muestra en la topología y realizar el cableado necesario.

Paso 2: configurar los parámetros básicos para el router.

a. Acceda al router mediante el puerto de consola y habilite el modo EXEC con privilegios.

router> enable

b. Ingrese al modo de configuración.

router# config terminal

c. Asigne un nombre de dispositivo al router.

router(config)# hostname R1

d. Inhabilite la búsqueda DNS para evitar que el router intente traducir los comandos mal introducidos como si fueran nombres de host.

R1(config)# no ip domain-lookup

e. Asigne class como la contraseña cifrada del modo EXEC privilegiado.

R1(config)# enable secret class

f. Asigne cisco como la contraseña de la consola y habilite el inicio de sesión.

R1(config)# line console 0 R1(config-line)# password cisco R1(config-line)# login

g. Asigne cisco como la contraseña de VTY y habilite el inicio de sesión.

R1(config)# line vty 0 4 R1(config-line)# password cisco R1(config-line)# login

h. Cifre las contraseñas de texto sin formato.

R1(config)# service password-encryption

i. Cree un aviso que advierta a todo el que acceda al dispositivo que el acceso no autorizado está prohibido.

R1(config)# banner motd $ Authorized Users Only! $

j. Guardar la configuración en ejecución en el archivo de configuración de inicio

R1(config)# exit R1# copy running-config startup-config

k. Configure el reloj en el router.

R1# reloj set 15:30:00 19 septiembre 2019

Nota: Use el signo de interrogación (?) Para ayudar con la secuencia correcta de parámetros necesarios para ejecutar este comando.

Paso 3: Configurar los parámetros básicos para cada switch

a. Acceda al switch mediante el puerto de consola y habilite al modo EXEC con privilegios.

switch> enable

b. Ingrese al modo de configuración.

switch# config terminal

c. Asigne un nombre de dispositivo al switch.

switch(config)# hostname S1 switch(config)# hostname S2

d. Inhabilite la búsqueda DNS para evitar que el router intente traducir los comandos mal introducidos como si fueran nombres de host.

S1(config)# no ip domain-lookup S2(config)# no ip domain-lookup

e. Asigne class como la contraseña cifrada del modo EXEC privilegiado.

S1(config)# enable secret class S2(config)# enable secret class

f. Asigne cisco como la contraseña de la consola y habilite el inicio de sesión.

S1(config)# line console 0 S1(config-line)# password cisco S1(config-line)# login S2(config)# line console 0 S2(config-line)# password cisco S2(config-line)# login

g. Asigne cisco como la contraseña de vty y habilite el inicio de sesión.

S1(config)# line vty 0 15 S1(config-line)# password cisco S1(config-line)# login S2(config)# line vty 0 15 S2(config-line)# password cisco S2(config-line)# login

h. Cifre las contraseñas de texto sin formato.

S1(config)# service password-encryption S2(config)# service password-encryption

i. Cree un aviso que advierta a todo el que acceda al dispositivo que el acceso no autorizado está prohibido.

S1(config)# banner motd $ Solamente Usuarios Autorizados! $ S2(config)# banner motd $ Solamente Usuarios Autorizados! $

j. Ajuste el reloj en el interruptor.

S1# clock set 15:30:00 19 September 2019 S2# clock set 15:30:00 19 September 2019

Nota: Utilice el signo de interrogación (?) para poder determinar la secuencia correcta de parámetros necesarios para ejecutar este comando.

k. Copie la configuración en ejecución en la configuración de inicio.

S1# copy running-config startup-config S2# copy running-config startup-config

Paso 4: Configurar los equipos host

Consulte la tabla de direccionamiento para obtener información de direcciones de los equipos host.

Parte 2: Crear redes VLAN y asignar puertos de switch

En la Parte 2, creará VLAN, como se especifica en la tabla anterior, en ambos switches. A continuación, asignará las VLAN a la interfaz correspondiente. El comando show vlan se usa para verificar las opciones de configuración. Complete las siguientes tareas en cada interruptor.

Paso 1: Crear las VLAN en los switches

a. Cree y asigne un nombre a las VLAN necesarias en cada switch de la tabla anterior.

S1 (config) # vlan 3 S1(config-vlan)# name Administración S1 (config-vlan) # vlan 4 S1 (config-vlan) # name Operations S1 (config-vlan) # vlan 7 S1(config-vlan)# name ParkingLot S1 (config-vlan) # vlan 8 S1(config-vlan)# name Native S2 (configuración) # vlan 3 S2(config-vlan)# name Management S2 (config-vlan) # vlan 4 S2 (config-vlan) # name Operations S2 (config-vlan) # vlan 7 S2(config-vlan)# name ParkingLot S1 (config-vlan) # vlan 8 S1(config-vlan)# name Native

b. Configure la interfaz de administración y el gateway predeterminado en cada switch con la información de dirección IP incluida en la tabla de direccionamiento.

S1 (config) # interface vlan 3 S1(config-if)# ip address 192.168.3.11 255.255.255.0 S1(config-if)# no shutdown S1(config-if)# exit S1(config)# ip default-gateway 192.168.3.1 S2 (config) # interface vlan 3 S2(config-if)# ip address 192.168.3.12 255.255.255.0 S2(config-if)# no shutdown S2(config-if)# exit S2(config)# ip default-gateway 192.168.3.1

c. Asigne todos los puertos no utilizados en ambos switches a la VLAN de ParkingLot, configúrelos para el modo de acceso estático y desactívalos administrativamente.

Nota: El comando interface range es útil para llevar a cabo esta tarea con los pocos comandos que sea necesario.

S1(config)# interface range f0/2 - 4 , f0/7 - 24 , g0/1 - 2 S1(config-if-range)# switchport mode access S1 (config-if-range) # switchport access vlan 7 S1(config-if-range)# shutdown S2(config)# interface range f0/2 - 17, f0/19 - 24 , g0/1 - 2 S2(config-if-range)# switchport mode access S2 (config-if-range) # switchport access vlan 7 S2(config-if-range)# shutdown

Paso 2: Asignar las VLAN a las interfaces del switch correctas

a. Asigne los puertos usados a la VLAN apropiada (especificada en la tabla VLAN anterior) y configúrelos para el modo de acceso estático. Asegúrese de hacer esto en ambos switches

S1(config)# interface f0/6 S1(config-if)# switchport mode access S1(config-if)# switchport access vlan 3 S2(config)# interface f0/18 S2(config-if)# switchport mode access S2(config-if)# switchport access vlan 4

b. Emita el comando show vlan brief y verifique que las VLAN se hayan asignado a las interfaces correctas.

S1# show vlan brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 predeterminado activo Fa0/1, Fa0/5

3 Gestión activa Fa0/6

4 Operaciones activas

7 ParkingLote activo Fa0/2, Fa0/3, Fa0/4, Fa0/7

Fa0/8, Fa0/9, Fa0/10, Fa0/11

Fa0/12, Fa0/13, Fa0/14, Fa0/15

Fa0/16, Fa0/17, Fa0/18, Fa0/19

Fa0/20, Fa0/21, Fa0/22, Fa0/23

Fa0/24, Gi0/1, Gi0/2

8 Nativo activo

<output omitted>

S2# show vlan brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa0/1

3 Gestión activa

4 Operaciones activas Fa0/18

7 ParkingLote activo Fa0/2, Fa0/3, Fa0/4, Fa0/5

Fa0/6, Fa0/7, Fa0/8, Fa0/9

Fa0/10, Fa0/11, Fa0/12, Fa0/13

Fa0/14, Fa0/15, Fa0/16, Fa0/17

Fa0/19, Fa0/20, Fa0/21, Fa0/22

Fa0/23, Fa0/24, Gi0/1, Gi0/2

8 Native active

<output omitted>

Parte 3: Configurar un enlace troncal 802.1Q entre los switches

En la Parte 3, configurará manualmente la interfaz F0 / 1 como troncal.

Paso 1: Configurar manualmente la interfaz de enlace troncal F0/1

a. Cambie el modo de switchport en la interfaz F0/1 para forzar el enlace troncal. Haga esto en ambos switches.

S1(config)# interface f0/1 S1(config-if)# switchport mode trunk S2(config)# interface f0/1 S2(config-if)# switchport mode trunk

b. Como parte de la configuración troncal, establezca la VLAN nativa en 8 en ambos switches. Puede ver mensajes de error temporalmente mientras las dos interfaces están configuradas para diferentes VLAN nativas.

S1(config-if)# switchport trunk native vlan 8 S2(config-if)# switchport trunk native vlan 8

c. Como otra parte de la configuración del troncal, especifique que las VLAN 3, 4 y 8 solo pueden cruzar el troncal.

S1(config-if)# switchport trunk allowed vlan 3,4,8 S2(config-if)# switchport trunk allowed vlan 3,4,8

d. Ejecute el comando show interfaces trunk para verificar los puertos de enlace troncal, la VLAN nativa y las VLAN permitidas en el troncal.

S1# show interfaces trunk Port Mode Encapsulation Status Native vlan Fa0/3 en el enlace troncal 802.1q 8 Port Vlans allowed on trunk Fa0/3 3-4,8 Port Vlans allowed and active in management domain Fa0/3 3-4,8 Port Vlans in spanning tree forwarding state and not pruned Fa0/3 3-4,8 S2#show interfaces trunk Port Mode Encapsulation Status Native vlan Fa0/1 en el enlace troncal 802.1q 8 Port Vlans allowed on trunk Fa0/1 3-4,8 Port Vlans allowed and active in management domain Fa0/1 3-4,8 Port Vlans in spanning tree forwarding state and not pruned Fa0/1 3-4,8

Paso 2: Configurar manualmente la interfaz troncal de S1 F0 / 5

a. Configure el F0/5 en S1 con los mismos parámetros de troncal que F0/1. Este es el troncal del router.

S1(config)# interface f0/5 S1(config-if)# switchport mode trunk S1(config-if)# switchport trunk native vlan 8 S1(config-if)# switchport trunk allowed vlan 3,4,8

b. Guarde la configuración en ejecución en el archivo de configuración de inicio en S1 y S2.

S1# copy running-config startup-config S2# copy running-config startup-config

c. Use el comando show interfaces trunk para verificar la configuración de los enlaces troncales.

¿Por qué F0/5 no aparece en la lista de troncals?

El puerto S1 5 no se mostrará porque el estado de la interfaz GigabitEthernet 0/0/1 en el router está administrativamente inactivo.

Parte 4: Configure el enrutamiento entre VLAN en el router

a. Active la interfaz G0 / 0/1 en el router.

R1 (config) # interface g0/0/1 R1(config-if)# no shutdown R1(config-if)# exit

b. Configure las subinterfaces para cada VLAN como se especifica en la tabla de direcciones IP. Todas las subinterfaces utilizan encapsulación 802.1Q. Asegúrese de que la subinterfaz de la VLAN nativa no tenga asignada una dirección IP. Incluya una descripción para cada subinterfaz.

R1 (config) # interface g0/0/1.3 R1 (config-subif) # descripción Red de gestión R1 (config-subif) # encapsulación dot1q 3 R1(config-subif)# ip address 192.168.3.1 255.255.255.0 R1 (config-subif) # interface g0/0/1.4 R1 (config-subif) # descripción Operations Network R1 (config-subif) # encapsulación dot1q 4 R1(config-subif)# ip address 192.168.4.1 255.255.255.0 R1 (config-subif) # interface g0/0/1.8 R1(config-subif)# description Native VLAN R1(config-subif)# encapsulation dot1q 8 native

c. Use el comando show ip interface brief para verificar la configuración de las subinterfaces

R1# show ip interface brief Interface IP-Address OK? Method Status Protocol GigabitEthernet0/0/0 unassigned YES unset up up GigabitEthernet0/0/1 unassigned YES unset up up GigabitEthernet0/0/1.3 192.168.3.1 YES manual up up GigabiteThernet0/0/1.4 192.168.4.1 Sí manual arriba GigabitEthernet0/0/1.8 unassigned YES unset up up <output omitted>

Parte 5: Verifique que el enrutamiento entre VLAN esté funcionando

Paso 1: Complete las siguientes pruebas de PC-A. Todo debería tener éxito.

Nota: Puede que tenga que deshabilitar el firewall de la PC para que los pings tengan éxito.

a. Haga ping desde la PC-A a su puerta de enlace predeterminada.

b. Emitir un comando ping de PC-A a PC-B

c. Haga ping desde la PC-A a la S2

Paso 2: Complete la siguiente prueba de PC-B.

Desde el símbolo del sistema en PC-B, ejecute el comando tracert a la dirección de PC-A.

¿Qué direcciones IP intermedias se muestran en los resultados?

La salida de tracert muestra dos entradas en los resultados. El primer salto es G0/0/1.4 en la dirección de interfaz R1, que es la dirección de puerta de enlace para PC-B. El segundo salto es la dirección de PC-A.

Tabla de resumen de interfaces de router

| Modelo de router | Interfaz Ethernet 1 | Interfaz Ethernet #2 | Interfaz serial 1 | Interfaz serial #2 |

|---|---|---|---|---|

| 1800 | Fast Ethernet 0/0 (F0/0) | Fast Ethernet 0/1 (F0/1) | Serial 0/0/0 (S0/0/0) | Serial 0/0/1 (S0/0/1) |

| 1900 | Gigabit Ethernet 0/0 (G0/0) | Gigabit Ethernet 0/1 (G0/1) | Serial 0/0/0 (S0/0/0) | Serial 0/0/1 (S0/0/1) |

| 2801 | Fast Ethernet 0/0 (F0/0) | Fast Ethernet 0/1 (F0/1) | Serial 0/1/0 (S0/1/0) | Serial 0/1/1 (S0/1/1) |

| 2811 | Fast Ethernet 0/0 (F0/0) | Fast Ethernet 0/1 (F0/1) | Serial 0/0/0 (S0/0/0) | Serial 0/0/1 (S0/0/1) |

| 2900 | Gigabit Ethernet 0/0 (G0/0) | Gigabit Ethernet 0/1 (G0/1) | Serial 0/0/0 (S0/0/0) | Serial 0/0/1 (S0/0/1) |

| 4221 | Gigabit Ethernet 0/0/0 (G0/0/0) | Gigabit Ethernet 0/0/1 (G0/0/1) | Serial 0/1/0 (S0/1/0) | Serial 0/1/1 (S0/1/1) |

| 4300 | Gigabit Ethernet 0/0/0 (G0/0/0) | Gigabit Ethernet 0/0/1 (G0/0/1) | Serial 0/1/0 (S0/1/0) | Serial 0/1/1 (S0/1/1) |

Nota: Para conocer la configuración del router, observe las interfaces para identificar el tipo de router y cuántas interfaces tiene. No existe una forma eficaz de confeccionar una lista de todas las combinaciones de configuraciones para cada clase de router. En esta tabla se incluyen los identificadores para las posibles combinaciones de interfaces Ethernet y seriales en el dispositivo. En esta tabla, no se incluye ningún otro tipo de interfaz, aunque puede haber interfaces de otro tipo en un router determinado. La interfaz BRI ISDN es un ejemplo de esto. La cadena entre paréntesis es la abreviatura legal que se puede utilizar en un comando de Cisco IOS para representar la interfaz.

Configuración de dispositivo: Final

Switch S1

S1# show run Building configuration... Current configuration : 3128 bytes ! ! Last configuration change at 21:13:27 UTC Jue Sep 19 2019 ! version 15.2 no service pad service timestamps debug datetime msec service timestamps log datetime msec service password-encryption ! hostname S1 ! boot-start-marker boot-end-marker ! enable secret 5 $1$mjnn$ib.7cd5jpb2cpfn72u.w81 ! no aaa new-model system mtu routing 1500 ! no ip domain-lookup ! spanning-tree mode rapid-pvst spanning-tree extend system-id ! vlan internal allocation policy ascending ! interface FastEthernet0/1 switchport trunk allowed vlan 3,4,8 switchport trunk native vlan 8 switchport mode trunk ! interface FastEthernet0/2 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/3 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/4 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/5 switchport trunk allowed vlan 3,4,8 switchport trunk native vlan 8 switchport mode trunk ! interface FastEthernet0/6 switchport access vlan 3 switchport mode access ! interface FastEthernet0/7 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/8 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/9 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/10 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/11 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/12 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/13 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/14 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/15 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/16 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/17 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/18 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/19 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/20 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/21 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/22 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/23 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/24 switchport access vlan 7 switchport mode access shutdown ! interface GigabitEthernet0/1 switchport access vlan 7 switchport mode access shutdown ! interface GigabitEthernet0/2 switchport access vlan 7 switchport mode access shutdown ! interface Vlan1 no ip address shutdown ! interface Vlan3 ip address 192.168.3.11 255.255.255.0 ! ip default-gateway 192.168.3.1 ip http server ip http secure-server ! banner motd ^C Solamente usuarios autorizados! ^C ! line con 0 password 7 104D000A0618 login line vty 0 4 password 7 104D000A0618 login line vty 5 15 password 7 104D000A0618 login ! end

Switch S2

S2# show run Building configuration... Current configuration : 3096 bytes ! ! Last configuration change at 21:14:03 UTC Thu Sep 19 2019 ! version 15.2 no service pad service timestamps debug datetime msec service timestamps log datetime msec service password-encryption ! hostname S2 ! boot-start-marker boot-end-marker ! enable secret 5 $1$xnwl$yvok3xjfu3oajd91jl6m2. ! no aaa new-model system mtu routing 1500 ! no ip domain-lookup ! spanning-tree mode rapid-pvst spanning-tree extend system-id ! vlan internal allocation policy ascending ! interface FastEthernet0/1 switchport trunk allowed vlan 3,4,8 switchport trunk native vlan 8 switchport mode trunk ! interface FastEthernet0/2 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/3 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/4 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/5 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/6 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/7 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/8 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/9 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/10 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/11 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/12 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/13 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/14 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/15 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/16 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/17 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/18 switchport access vlan 4 switchport mode access ! interface FastEthernet0/19 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/20 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/21 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/22 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/23 switchport access vlan 7 switchport mode access shutdown ! interface FastEthernet0/24 switchport access vlan 7 switchport mode access shutdown ! interface GigabitEthernet0/1 switchport access vlan 7 switchport mode access shutdown ! interface GigabitEthernet0/2 switchport access vlan 7 switchport mode access shutdown ! interface Vlan1 no ip address shutdown ! interface Vlan3 ip address 192.168.3.12 255.255.255.0 ! ip default-gateway 192.168.3.1 ip http server ip http secure-server ! banner motd ^C Solamente usuarios autorizados! ^C ! line con 0 password 7 01100F175804 login line vty 0 4 password 7 01100F175804 login line vty 5 15 password 7 01100F175804 login ! end

Router R1

R1# show run Building configuration... Current configuration : 1940 bytes ! version 16.9 service timestamps debug datetime msec service timestamps log datetime msec service password-encryption platform qfp utilization monitor load 80 no platform punt-keepalive disable-kernel-core ! hostname R1 ! boot-start-marker boot-end-marker ! ! vrf definition Mgmt-intf ! address-family ipv4 exit-address-family ! address-family ipv6 exit-address-family ! enable secret 5 $1$o5iu$mWblQ/HSFMXl8z3PGLI../ ! no aaa new-model ! no ip domain lookup ! login on-success log ! subscriber templating ! multilink bundle-name authenticated ! license boot level appxk9 license boot level securityk9 no license smart enable diagnostic bootup level minimal ! spanning-tree extend system-id ! redundancy mode none ! interface GigabitEthernet0/0/0 no ip address automatización de negociación ! interface GigabitEthernet0/0/1 no ip address automatización de negociación ! interface GigabitEthernet0/0/1.3 description Management Network encapsulation dot1Q 3 ip address 192.168.3.1 255.255.255.0 ! interface GigabitEthernet0/0/1.4 description Operations Network encapsulation dot1Q 4 ip address 192.168.4.1 255.255.255.0 ! interface GigabitEthernet0/0/1.8 description Native VLAN encapsulation dot1Q 8 native ! interface Serial0/1/0 no ip address ! interface Serial0/1/1 no ip address ! interface GigabitEthernet0 vrf forwarding Mgmt-intf no ip address negotiation auto ! ip forward-protocol nd no ip http server ip http secure-server ! control-plane ! banner motd ^C Solamente usuarios autorizados! ^C ! line con 0 password 7 01100F175804 login transport input none stopbits 1 line aux 0 stopbits 1 line vty 0 4 password 7 070C285F4D06 login ! end

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes