Última actualización: noviembre 11, 2024

7.9. Examen del módulo – Módulo 7 DevNet Associate 1.0 Respuestas Español

1. ¿Cuál es la causa más común de interrupciones de TI?

- un ingeniero experimentado que utiliza un producto de código abierto

- un ingeniero experimentado que implementa una configuración mediante automatización

- un ingeniero configura incorrectamente un dispositivo o red con cambios manuales

- un agente de amenazas dirigido a los equipos de la empresa

2. ¿Qué es un componente poco obstinado en un ecosistema de software?

- un componente que puede funcionar con una capacidad limitada para compensar la selección de arquitecturas o componentes complementarios

- un componente que requiere un componente complementario específico para proporcionar una implementación completa de la pila

- un componente clasificado como código abierto y que no requiere la implementación de productos específicos de proveedores

- un componente que no muestra una mayor preferencia por componentes o arquitecturas complementarios específicos a menos que esos componentes o arquitecturas sean necesarios

3. En el uso de tecnologías de contenedores, ¿cuál es la función de la abstracción de plataformas al considerar la implementación de un producto en un entorno de nube?

- Las aplicaciones conocen las configuraciones de hardware subyacentes y se personalizan para proporcionar mayor funcionalidad.

- Los componentes tradicionales de programas informáticos complementarios, como un servidor de bases de datos y un servidor web, se implementarían como una única aplicación contenerizada.

- Las aplicaciones requieren reingeniería para implementar escalabilidad y consolidación.

- Una aplicación contenerizada se puede ejecutar en un entorno de host especificado de forma general.

4. ¿Cuál es la correlación histórica entre los desarrolladores de software y las operaciones de TI?

- Los desarrolladores tenían el trabajo de probar aplicaciones. Operaciones tenían el trabajo de implementar estas aplicaciones para clientes.

- Los desarrolladores tenían el trabajo de crear aplicaciones. Operaciones tenía el trabajo de verificar que estas aplicaciones funcionaran para los usuarios.

- Operaciones tenían el trabajo de las aplicaciones de lluvia de ideas. Los desarrolladores tenían el trabajo de probar que estas aplicaciones funcionan para los usuarios y el negocio.

- Operaciones tenían el trabajo de probar aplicaciones.Los desarrolladores tenían el trabajo de implementar estas aplicaciones para clientes.

5. ¿Cómo se calcula un presupuesto de error en la cultura DevOps/SRE?

- Un presupuesto de error es la diferencia entre el SLO y el 100% de disponibilidad.

- Un presupuesto de error es la diferencia entre el SLO y el SLA.

- Un presupuesto de error es la diferencia entre el SLA y el 100% de disponibilidad.

- Un presupuesto de error es la diferencia entre el SLO y el SLI.

6. Al revisar un acuerdo formalizado entre una organización y un cliente, ¿cuál es el propósito de una SLI?

- Un SLI es un número acordado de errores por unidad de tiempo.

- Una SLI es una métrica de referencia utilizada para determinar y describir los SLA.

- Un SLI es un acuerdo externo fácil de completar que se establece entre la organización y el cliente.

- Un SLI es un conjunto específico de pasos para ralentizar las liberaciones a medida que se producen errores.

7. ¿Cuál es el shell predeterminado comúnmente utilizado en macOS y Linux?

- BASH

- csh

- tcsh

- Bourne

8. ¿Qué tipo de automatización incluye secuencias de comandos que pueden ser peligrosas si el estado de inicio no es completamente conocido y controlado?

- stateless

- declarativo

- de procedimiento

- Con información de estado

9. ¿Qué es un procedimiento imperativo?

- Conjunto de comandos que requieren privilegios de administrador y sólo se pueden ejecutar en un sistema local.

- Secuencia ordenada de comandos que se utiliza para alcanzar un estado final específico.

- Conjunto de comandos que examina un destino y sólo realiza las tareas necesarias para lograr el estado deseado.

- Conjunto de comandos que se canaliza a un host remoto y se ejecuta inmediatamente.

10. ¿Qué declaración describe el modelo estático declarativo?

- Un modelo declarativo subdividirá el código en secciones de arriba hacia abajo y manejadores controlados por condición.

- Un modelo declarativo seguirá un orden específico de pasos secuenciales para efectuar cambios en un sistema de destino.

- Un modelo declarativo examinará las circunstancias actuales y alineará la infraestructura real con el fin de alcanzar el estado deseado.

- Un modelo declarativo ejecutará código que se basa secuencialmente en tareas en lugar de centrarse en detalles específicos de la implementación.

11. Mientras trabajaba en la estructura de código de Ansible, ¿qué tipo de archivo contiene una secuencia de tareas, ejecutadas en orden descendente?

- .py

- .yml

- .txt

- .virl

12. Un ingeniero acaba de crear un archivo de copia de seguridad de una simulación de red Cisco VIRL. ¿Qué comando se debe utilizar para comparar el archivo.virl más reciente con el archivo de copia de seguridad anterior?

- diff

- pyats

- lista

- De origen

- knife

13. ¿Qué es un comando estándar para crear un entorno virtual de Python?

- pip install [options] [package-index-options]…

- sudo apt-get install python3-pip

- python3 -m venv /ruta/a/nuevo/virtual/environment

- bin de origen / activar

14. ¿Qué componente de la ecología pyATS maneja la agrupación y ejecución de trabajos?

- AeTest

- Genio

- EasyPy

- Trébol

15. Un estudiante está configurando la máquina virtual DEVASC-LAB y la máquina virtual CSR1000v en VirtualBox que está instalada en el equipo local. Ambas máquinas virtuales se importan correctamente a VirtualBox. El estudiante inicia ambas máquinas virtuales e intenta verificar las comunicaciones con la máquina virtual CSR1000v abriendo un navegador web en el equipo local e ingresa la URL https://192.168.56.101. Después de unos segundos, aparece un mensaje de error que indica que “la conexión ha agotado el tiempo de espera”. ¿Cómo puede el estudiante verificar la dirección IP asignada por DHCP al router virtual CSR1000v?

- Ejecute el comando ping 192.168.56.101 en el equipo local.

- Ejecute el comando show ip interface brief en la máquina virtual CSR1000v.

- Ejecute el comando show running-config en la máquina virtual CSR1000v.

- Ejecute el comando ifconfig en la máquina virtual CSR1000v.

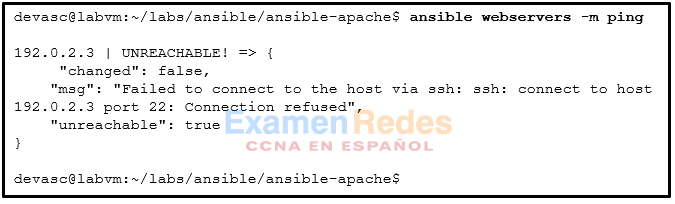

16. Consulte la ilustración. Un usuario está trabajando en Ansible en el NMS local para administrar dispositivos de red remotos. El usuario emite el comando ansible webservers -m ping para probar la comunicación. Sin embargo, devuelve un mensaje de error. ¿Cuáles son las dos causas posibles del error? (Escoja dos opciones).

- La dirección IP del host de destino es incorrecta.

- La credencial SSH es incorrecta.

- El cliente SSH no está instalado.

- El alias de host de destino es incorrecto.

- El interruptor -m debe ser -M.

- El servicio SSH no se inicia en el host.

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes