Última actualización: mayo 9, 2025

CCNA2 v6 Capítulo 7 Examen Español

1. ¿En qué configuración sería preferible colocar una ACL saliente en lugar de una ACL entrante?

- Cuando la ACL se aplica a una interfaz saliente para filtrar los paquetes que provienen de varias interfaces de entrada antes de que estos salgan de la interfaz

- Cuando un router tiene más de una ACL

- Cuando una ACL saliente está más cerca del origen del flujo de tráfico

- Cuando una interfaz se filtra por una ACL saliente y la red conectada a la interfaz es la red de origen que se filtra dentro de la ACL

2. ¿Qué dirección se requiere en la sintaxis del comando de una ACL estándar?

- Dirección MAC de origen

- Dirección MAC de destino

- Dirección IP de origen

- Dirección IP de destino

3. ¿Cuál de estas afirmaciones describe una diferencia entre la operación de las ACL de entrada y de salida?

- A diferencia de las ALC de salida, las ACL de entrada se pueden usar para filtrar paquetes con varios criterios.

- Las ACL de entrada se pueden usar en routers y switches, pero las ACL de salida solo se pueden usar en routers.

- Las ACL de entrada se procesan antes de que se enruten los paquetes, mientras que las ACL de salida se procesan una vez que se completó el routing.

- En una interfaz de red, se puede configurar más de una ACL de entrada, pero solo se puede configurar una ACL de salida.

4. ¿Cuáles de las siguientes son tres afirmaciones que describen el procesamiento de paquetes por parte de las ACL? (Elija tres opciones.)

- Las entradas deny any implícitas rechazan cualquier paquete que no coincide con una ACE.

- Los paquetes pueden rechazarse o reenviarse según lo indique la ACE con la que coincidan.

- Los paquetes denegados por una ACE pueden ser permitidos por una ACE posterior.

- Los paquetes que no coincidan con las condiciones de ninguna ACE se reenvían de manera predeterminada.

- Cada instrucción se verifica solo hasta que se detecta una coincidencia o hasta que se llega al final de la lista de ACE.

- Cada paquete se compara con las condiciones de cada ACE en la ACL antes de tomar una decisión con respecto al reenvío.

5. ¿Qué única instrucción de lista de acceso coincide con todas las siguientes redes?

192.168.16.0

192.168.17.0

192.168.18.0

192.168.19.0

- access-list 10 permit 192.168.16.0 0.0.3.255

- access-list 10 permit 192.168.16.0 0.0.0.255

- access-list 10 permit 192.168.16.0 0.0.15.255

- access-list 10 permit 192.168.0.0 0.0.15.255

6. Un administrador de red debe configurar una ACL estándar de modo que solo la estación de trabajo del administrador con la dirección IP 192.168.15.23 pueda acceder a la terminal virtual del router principal. ¿Cuáles son los dos comandos de configuración que pueden realizar esta tarea? (Elija dos).

- Router1 (config) # access-list 10 permit host 192.168.15.23

- Router1 (config) # access-list 10 permit 192.168.15.23 0.0.0.0

- Router1 (config) # access-list 10 permit 192.168.15.23 0.0.0.255

- Router1 (config) # access-list 10 permit 192.168.15.23 255.255.255.0

- Router1 (config) # access-list 10 permit 192.168.15.23 255.255.255.255

7. Si un router tiene dos interfaces y enruta tráfico IPv4 e IPv6, ¿cuántas ACL se pueden crear y aplicar a este?

- 4

- 6

- 8

- 12

- 16

8. ¿Cuáles son las tres afirmaciones que generalmente se consideran prácticas recomendadas en la ubicación de ACL? (Elija tres).

- Colocar las ACL estándar cerca de la dirección IP de origen del tráfico.

- Colocar las ACL extendidas cerca de la dirección IP de destino del tráfico.

- Filtrar el tráfico no deseado antes de que se transfiera a un enlace de ancho de banda bajo.

- Colocar las ACL extendidas cerca de la dirección IP de origen del tráfico.

- Colocar las ACL estándar cerca de la dirección IP de destino del tráfico.

- Para cada ACL de entrada ubicada en una interfaz, debe haber una ACL de salida que coincida.

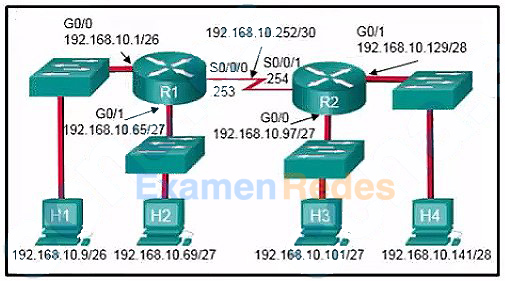

9. Consulte la ilustración. ¿Qué comando se usaría en una ACL estándar a fin de permitir solamente dispositivos en la red conectada a la interfaz G0/0 del R2 para acceder a las redes conectadas al R1?

- access-list 1 permit 192.168.10.0 0.0.0.63

- access-list 1 permit 192.168.10.96 0.0.0.31

- access-list 1 permit 192.168.10.0 0.0.0.255

- access-list 1 permit 192.168.10.128 0.0.0.63

10. Consulte la ilustración. Si el administrador de redes crea una ACL estándar que solo permita que se conecte a la red G0/0 del R2 a los dispositivos en la interfaz G0/1 del R1, ¿cómo se debe aplicar la ACL?

- Entrante en la interfaz R2 G0/0

- Saliente en la interfaz R1 G0/1

- Entrante en la interfaz R1 G0/1

- Saliente en la interfaz R2 S0/0/1

11. Consulte el siguiente resultado. ¿Cuál es la importancia de la instrucción con 4 match(es)?

R1# <output omitted> 10 permit 192.168.1.56 0.0.0.7 20 permit 192.168.1.64 0.0.0.63 (4 match(es)) 30 deny any (8 match(es))

- Se denegaron cuatro paquetes que se obtuvieron de cualquier dirección IP.

- Se denegaron cuatro paquetes destinados a la red 192.168.1.64.

- Se permitieron cuatro paquetes a través del router de las PC en la red 192.168.1.64.

- Se permitieron cuatro paquetes a través del router para llegar a la red de destino 192.168.1.64/26.

12. ¿En qué router se debería ejecutar el comando show access-lists?

- En el router que dirige el paquete al que se hace referencia en la ACL a la red de destino final.

- En el router que dirige el paquete al que se hace referencia en la ACL desde la red de origen.

- En cualquier router a través del cual el paquete al cual se hace referencia en la ACL viaja.

- En el router que tiene la ACL configurada.

13. ¿Cuál es la manera más rápida de eliminar una única ACE de una ACL con nombre?

- Copiar la ACL en un editor de texto, eliminar la ACE y luego volver a copiar la ACL en el router.

- Utilice el comando no access-list para eliminar toda la ACL y luego vuelva a crearla sin la ACE.

- Utilice la palabra clave no y el número de secuencia de la ACE a eliminar.

- Crear una nueva ACL con un número diferente y aplicar la nueva ACL a la interfaz de router.

14. ¿Qué función requerirá el uso de una ACL estándar con nombre en lugar de una ACL estándar con número?

- La capacidad de filtrar tráfico sobre la base de un protocolo específico.

- La capacidad de filtrar tráfico sobre la base de un destino y un conjunto completo de protocolos.

- La capacidad de especificar direcciones de destino y de origen para utilizar una vez que se identifique el tráfico.

- La capacidad de agregar ACE adicionales en el medio de la ACL sin eliminar y volver a crear la lista.

15. Un administrador configuró una lista de acceso en el R1 para permitir el acceso administrativo SSH desde el host 172.16.1.100. ¿Qué comando aplica correctamente la ACL?

- R1(config-if)# ip access-group 1 in

- R1(config-if)# ip access-group 1 out

- R1(config-line)# access-class 1 in

- R1(config-line)# access-class 1 out

16. ¿Qué tipo de conexión de router se puede proteger con el comando access-class?

- vty

- De consola

- Serie

- Ethernet

17. Considere el siguiente resultado de una ACL que se aplicó a un router mediante el comando access-class in. ¿Qué puede determinar un administrador de redes del resultado que se muestra?

R1# <output omitted> Standard IP access list 2 10 permit 192.168.10.0, wildcard bits 0.0.0.255 (2 matches) 20 deny any (1 match)

- Dos dispositivos conectados al router tienen direcciones IP 192.168.10.x.

- No se permitió que el tráfico de un dispositivo acceda a un puerto de router y se enrute en dirección saliente a un puerto de router diferente.

- Dos dispositivos pudieron utilizar SSH o Telnet para obtener acceso al router.

- Se permitió que el tráfico de dos dispositivos acceda a un puerto de router y se enrute en dirección saliente a un puerto de router diferente.

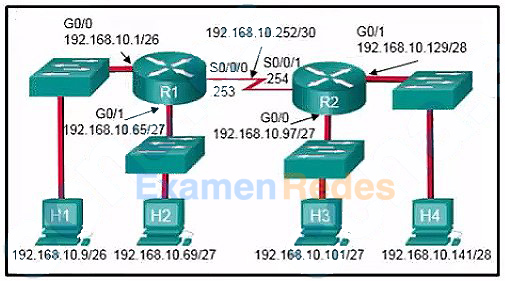

18. Consulte la ilustración. Un router tiene una ACL existente que permite todo el tráfico de la red 172.16.0.0. El administrador intenta agregar una nueva ACE a la ACL que deniegue los paquetes provenientes del host 172.16.0.1 y recibe el mensaje de error que se muestra en la ilustración. ¿Qué puede hacer el administrador para bloquear los paquetes del host 172.16.0.1 sin dejar de permitir el resto del tráfico de la red 172.16.0.0?

- Agregar manualmente la nueva ACE deny con un número de secuencia de 5.

- Agregar manualmente la nueva ACE deny con un número de secuencia de 15.

- Crear una segunda lista de acceso que deniegue el host y aplicarla a la misma interfaz.

- Agregar una ACE deny any any a access-list 1.

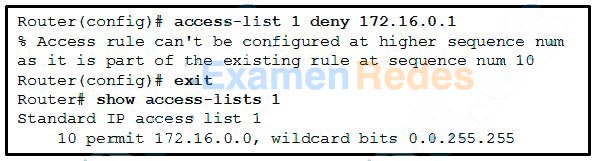

19. Consulte la ilustración. Se configuró una ACL en el R1 con la intención de denegar el tráfico de la subred 172.16.4.0/24 a la subred 172.16.3.0/24. Se debe permitir todo el resto del tráfico a la subred 172.16.3.0/24. Esta ACL estándar luego se aplicó en dirección saliente a la interfaz Fa0/0. ¿Qué conclusión se puede extraer de esta configuración?

- Solo el tráfico de la subred 172.16.4.0/24 está bloqueado, y se permite el resto del tráfico.

En este caso se debe utilizar una ACL extendida. - La ACL se debe aplicar a la interfaz FastEthernet 0/0 del R1 en dirección entrante para cumplir con los requisitos.

- Todo el tráfico se bloqueará, no solo el tráfico de la subred 172.16.4.0/24.

- La ACL se debe aplicar en dirección saliente a todas las interfaces del R1.

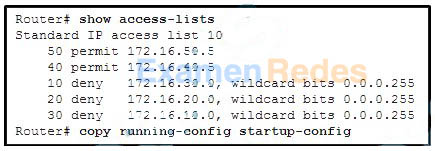

20. Consulte la ilustración. ¿Qué sucede con las ACE de la lista de acceso 10 si se reinicia el router antes de implementar cualquier otro comando?

- Las ACE de la lista de acceso 10 se eliminan.

- Las ACE de la lista de acceso 10 no se ven afectadas.

- Las ACE de la lista de acceso 10 se vuelven a numerar.

- Las ACE de las máscaras comodín de la lista de acceso 10 se convierten en máscaras de subred.

21. ¿Qué efecto tiene configurar una ACL únicamente con las ACE que deniegan el tráfico?

- La ACL permitirá cualquier tráfico que no esté específicamente denegado.

- La ACL bloqueará todo el tráfico.

- La ACL se debe aplicar únicamente a una dirección entrante.

- La ACL se debe aplicar únicamente a una dirección saliente.

22. ¿Qué tipo de instrucciones de ACL Cisco IOS suele reordenar como las primeras ACE?

- host

- rango

- permit any

- número de secuencia más bajo

23. Un administrador de redes configura una ACL para restringir el acceso a ciertos servidores en el centro de datos. El propósito es aplicar la ACL a la interfaz conectada a la LAN del centro de datos. ¿Qué sucede si la ACL se aplica incorrectamente a una interfaz en la dirección entrante en lugar de la dirección saliente?

- Se deniega todo el tráfico.

- Se permite todo el tráfico.

- La ACL no funciona según lo diseñado.

- La ACL analiza el tráfico después de que este se envía a la interfaz saliente.

24. ¿Cuándo un administrador de redes utilizaría el comando clear access-list counters?

- Al obtener una línea base.

- Cuando la memoria intermedia no es suficiente.

- Cuando se elimina una ACE de una ACL.

- Al resolver problemas con una ACL y se necesite saber cuántos paquetes coincidieron.

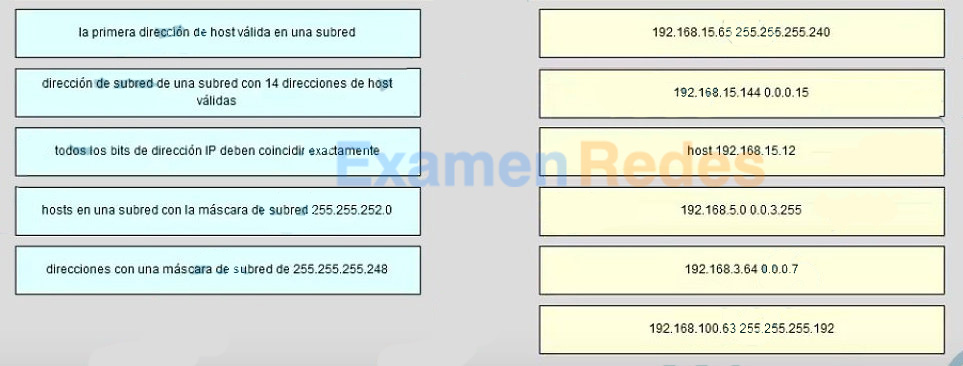

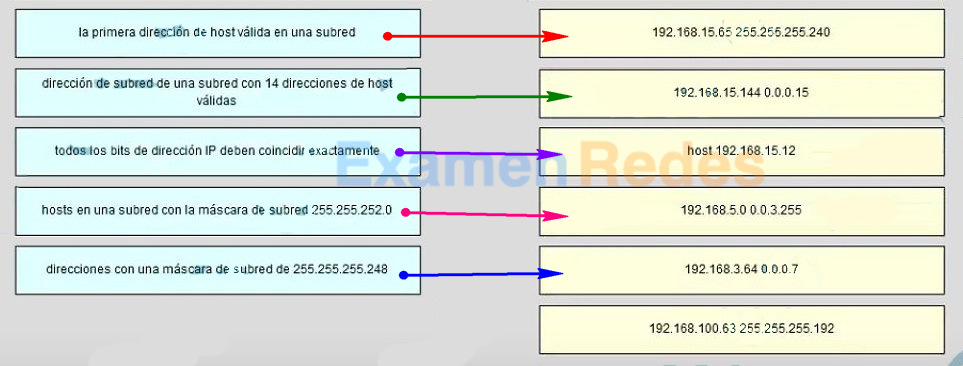

25. Una cada afirmación con la máscara de subred y comodín de ejemplo que esta describe. (No se utilizan todas las opciones.)

Respuesta:

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes