Última actualización: noviembre 3, 2021

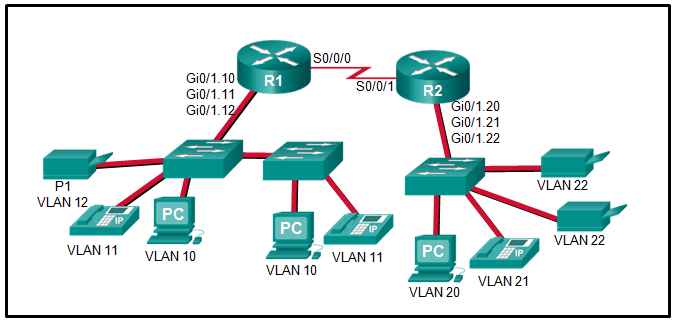

1. Consulte la exhibición. Las interfaces Gigabit de ambos routers se configuraron con números de subinterfaz que coinciden con los números de VLAN conectados a ellas. Las computadoras de la VLAN 10 deben poder imprimir con la impresora P1 de la VLAN 12. Las computadoras de la VLAN 20 deben imprimir con las impresoras de la VLAN 22. ¿En qué interfaz y en qué dirección se debe colocar una ACL estándar que permita imprimir con la P1 desde la VLAN de datos 10, pero que impida que las computadoras de la VLAN 20 usen la impresora P1? (Elija dos).

- saliente

- Gi0/1.20 del R2

- Gi0/1.12 del R1

- S0/0/0 del R1

- entrante

- S0/0/1 del R2

El destino en este ejemplo es la impresora VLAN 12 que tiene la subinterfaz Gigabit 0/1/.12 del router R1 como puerta de enlace. Una ACL estándar de muestra que solo permite imprimir desde la VLAN 10 de datos (192.168.10.0/24), por ejemplo, y ninguna otra VLAN sería la siguiente:

R1 (config) # permiso de lista de acceso 1 192.168.10.0 0.0.0.255 R1 (config) # access-list 1 deny any R1 (config) # interfaz gigabitethernet 0/1.12 R1 (config-if) # ip access-group 1 out

2. Si un router tiene dos interfaces y enruta tráfico IPv4 e IPv6, ¿cuántas ACL se pueden crear y aplicar a este?

- 6

- 8

- 12

- 4

- 16

3. ¿Cuáles son las tres afirmaciones que generalmente se consideran prácticas recomendadas en la ubicación de ACL? (Elija tres).

- Colocar las ACL estándar cerca de la dirección IP de destino del tráfico.

- Colocar las ACL estándar cerca de la dirección IP de origen del tráfico.

- Para cada ACL de entrada ubicada en una interfaz, debe haber una ACL de salida que coincida.

- Colocar las ACL extendidas cerca de la dirección IP de origen del tráfico.

- Colocar las ACL extendidas cerca de la dirección IP de destino del tráfico.

- Filtrar el tráfico no deseado antes de que se transfiera a un enlace de ancho de banda bajo.

4. Un usuario está leyendo un libro del sitio web https://www.books-info.com/author1a/book2.html#page100 . ¿Qué parte del enlace web se llama fragmento?

- /book2.html

- https://

- #page100

- /autor1a

Protocolo/esquema: HTTPS, FTP, SFTP, mailto, NNTP, etc.

Nombre de host – www.books-info.com

Ruta y nombre de archivo: /author1a/book2.html

Fragmento: # page100

5. Cuando se utiliza el formato de datos JSON, ¿qué caracteres se utilizan para contener objetos?

- dos puntos dobles : :

- corchetes dobles []

- llaves dobles {}

- comillas dobles » «

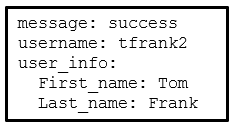

6. Observe la ilustración. ¿Qué formato de datos se usa para representar la automatización de aplicaciones de redes de datos?

- HTML

- JSON

- XML

- YAML

Notación de objetos de JavaScript (JSON): en JSON, los datos conocidos como objeto son uno o más pares clave/valor entre llaves {}. Las claves deben ser cadenas entre comillas dobles ”“. Las claves y los valores están separados por dos puntos.

Lenguaje de marcado extensible (XML): en XML, los datos se incluyen dentro de un conjunto relacionado de datos de etiquetas.

YAML no es un lenguaje de marcado (YAML): en YAML, los datos conocidos como objeto son uno o más pares clave-valor. Los pares clave-valor están separados por dos puntos sin el uso de comillas. YAML usa sangría para definir su estructura, sin el uso de corchetes o comas.

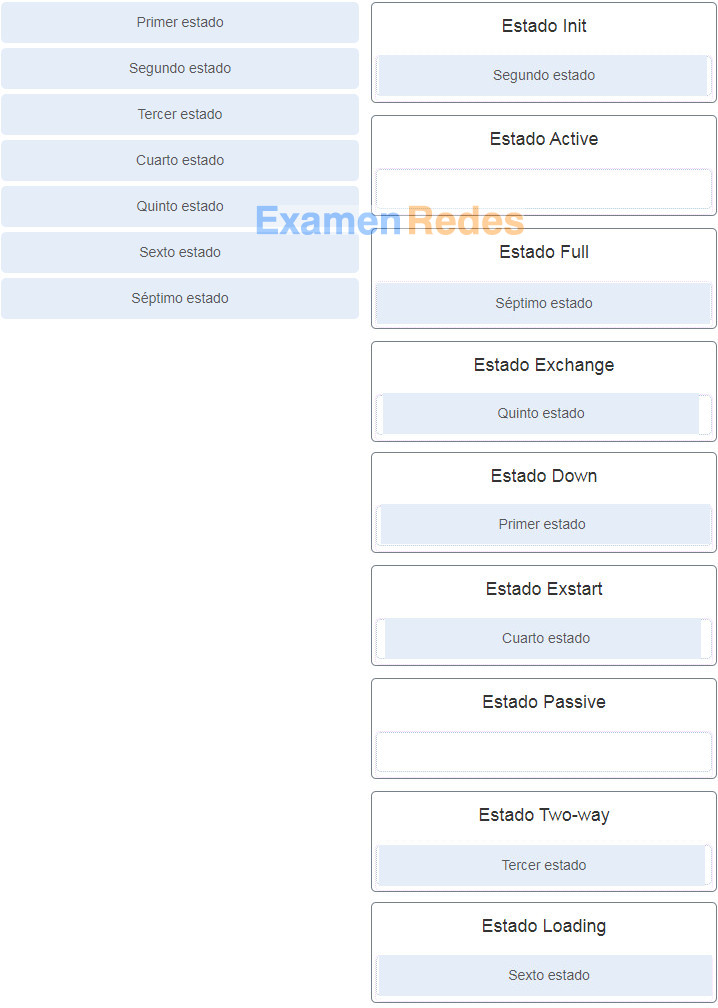

7. Una el estado de OSPF con el orden en que se produce. (No se utilizan todas las opciones.)

8. ¿Qué tipo de paquete OSPFv2 contiene una lista abreviada de la LSDB de un router de envío y la utilizan los routers de recepción para verificar la LSDB local?

- Solicitud de link-state (LSR)

- Actualizaciones de estado de enlace

- Descripción de la base de datos (DBD)

- reconocimiento de estado de enlace

9. ¿Qué paso en el proceso de enrutamiento de estado de vínculo es descrito por un router que construye una base de datos de estado de vínculo basada en los LSA recibidos?

- declarando que un vecino es inaccesible

- construye la tabla de topología

- seleccionando la ID del router

- Ejecucuta el algoritmo SPF

10. Cuando una red OSPF es convergente y un router no ha detectado ningún cambio de topología de red, ¿con qué frecuencia se enviarán los paquetes LSU a los router vecinos?

- cada 5 minutos

- cada 10 minutos

- Cada 30 minutos.

- cada 60 minutos

- cuando se detecta un cambio en la topología de la red (actualizaciones incrementales)

- cada 30 minutos

11. ¿Cuál es la mejor descripción de un malware de caballo de Troya?

- Parece software útil, pero esconde código malicioso.

- Es el malware que puede distribuirse únicamente mediante Internet.

- Es la forma de malware que se detecta con mayor facilidad.

- Es un software que causa molestias, pero no problemas irrecuperables en la computadora.

12. ¿Cuál es la característica principal del malware «gusano»?

- El malware «gusano» se disfraza de software legítimo.

- Una vez instalado en un sistema del host, un gusano no se autorreplica.

- Un gusano debe ser activado por un evento en el sistema del host.

- Un gusano puede ejecutarse de forma independiente del sistema del host.

13. ¿Qué tipo de amenaza de seguridad puede describirse como software que se adjunta a otro programa para ejecutar una función específica no deseada?

- Virus

- Gusano

- Caballo de Troya proxy

- Denegación de servicio caballo de Troya

14. ¿Cuál es una característica de IPS?

- Se implementa en modo sin conexión.

- Puede detener los paquetes maliciosos.

- No afecta la latencia.

- Se centra principalmente en la identificación de posibles incidentes.

15. ¿Qué tipo de hipervisor se implementa cuando un usuario con una computadora portátil que ejecuta Mac OS instala una instancia virtual del SO Windows?

- Tipo 1

- Tipo 2

- Máquina virtual

- Instalado directamente en el hardware

16. ¿Cuáles son las dos capas del modelo OSI que se asocian con las funciones del plano de control de red de SDN que toman decisiones de reenvío? (Elija dos opciones.)

- Capa 1

- Capa 2

- Capa 3

- Capa 4

- Capa 5

17. ¿Qué define una topología de hoja espinosa de dos niveles?

- El nivel de columna vertebral se puede implementar con los switches Cisco Nexus 9500 conectados entre sí y con los switches de hoja.

- Todo es dos saltos de todo lo demás.

- El controlador APIC manipula la ruta de datos directamente.

- Los APIC de Cisco y todos los demás dispositivos de la red se adjuntan físicamente a los switches de nodo secundario.

18. ¿Cuál es la diferencia entre las funciones de la computación en la nube y la virtualización?

- La computación en la nube requiere tecnología de hipervisor, mientras que la virtualización es una tecnología de tolerancia a fallas.

- La computación en la nube separa la aplicación del hardware, mientras que la virtualización separa el SO del hardware subyacente.

- La computación en la nube proporciona servicios de acceso a través de Internet, mientras que la virtualización proporciona servicios de acceso a los datos mediante conexiones a Internet virtualizadas.

- La computación en la nube utiliza tecnología de centros de datos, mientras que la virtualización no se utiliza en los centros de datos.

19. ¿Cuál de estas afirmaciones describe una característica de las VPN de sitio a sitio?

- La conexión VPN no se define estáticamente.

- Los hosts internos envían paquetes normales sin encapsular.

- El software de cliente VPN está instalado en cada host.

- Los hosts individuales pueden habilitar y deshabilitar la conexión VPN.

20. ¿Qué dos tipos de VPN son ejemplos de VPNs manejadas por la empresa con acceso remoto? (Elija 2 opciones).

- VPN de IPsec

- IPsec VPN basada en el cliente

- VPN con SSL sin clientes

- GRE sobre IPsec VPN

- Interfaz virtual del túnel IPSec

- VPN de acceso remoto: esta VPN se crea dinámicamente cuando es necesario para establecer una conexión segura entre un cliente y un servidor VPN. Las VPN de acceso remoto incluyen VPN IPsec basadas en cliente y VPN SSL sin cliente.

- VPN de sitio a sitio: esta VPN se crea cuando los dispositivos de interconexión están preconfigurados con información para establecer un túnel seguro. El tráfico de VPN está cifrado solo entre los dispositivos que se interconectan y los hosts internos no tienen conocimiento de que se utiliza una VPN. Las VPN de sitio a sitio incluyen VPN IPsec, GRE sobre IPsec, Cisco Dynamic multipunto (DMVPN) e IPsec Virtual Tunnel Interface (VTI).

21. ¿Cuáles son las dos afirmaciones que describen las VPN de acceso remoto? (Elija dos).

- En general, se requiere software de cliente para poder acceder a la red.

- Las VPN de acceso remoto admiten las necesidades de los trabajadores a distancia y de los usuarios móviles.

- Las VPN de acceso remoto se utilizan para conectar redes enteras, como una sucursal a la oficina central.

- Se requiere una línea arrendada para implementar las VPN de acceso remoto.

- Los usuarios finales no saben que existen las VPN.

22. ¿Cuál solución de VPN permite el uso de un navegador web para establecer un acceso seguro y remoto del túnel VPN al ASA?

- Una conexión sitio a sitio utilizando una clave previamente compartida

- Una conexión SSL basada en clientes

- Una conexión SSL sin clientes

- Una conexión sitio a sitio utilizando un ACL

23. ¿Por qué un administrador de red utilizaría el comando config-register 0x2102 en un dispositivo de red Cisco?

- Permite que los administradores de redes monitoreen y administren el rendimiento de la red, detecten y resuelvan problemas de red y planifiquen el crecimiento de la red.

- para conocer los nombres de los dispositivos, las versiones de IOS y el número y tipo de interfaces de los dispositivos conectados

- para asegurarse de que el dispositivo carga el archivo de configuración de inicio durante el inicio

- para realizar una copia de seguridad de la configuración en ejecución en una unidad USB

Paso 1. Ingrese al modo ROMMON.

Paso 2. Cambie el registro de configuración. (ingrese confreg 0x2142)

Paso 3. Copie startup-config en running-config.

Paso 4. Cambie la contraseña.

Paso 5. Guarde la configuración en ejecución como la nueva configuración de inicio.

Paso 6. Recargar el dispositivo

El comando confreg 0x2142 permite al usuario establecer el registro de configuración en 0x2142. Con el registro de configuración en 0x2142, el dispositivo ignorará el archivo de configuración de inicio durante el inicio.

Una vez configuradas las nuevas contraseñas, vuelva a cambiar el registro de configuración a 0x2102 mediante el comando config-register 0x2102 en el modo de configuración global

24. ¿Qué comando realiza una copia de seguridad de la configuración almacenada en la NVRAM en un servidor TFTP?

- copy tftp running-config

- copy running-config tftp

- copy startup-config tftp

- copy tftp startup-config

25. ¿Cuál es el número que representa el nivel más grave de registro de syslog?

- 7

- 100

- 1

- 0

- 10

26. ¿Qué tipo de mensajes de SNMP informa al sistema de administración de red (NMS) inmediatamente sobre eventos específicos?

- Trap

- Solicitud GET

- Solicitud SET

- Respuesta GET

27. ¿Cuáles son los dos propósitos de una ID de router OSPF? (Elija dos).

- Habilitar el algoritmo SPF para determinar la ruta de costo más bajo hacia redes remotas.

- Facilitar la transición del estado del vecino OSPF a Full (Completo).

- Facilitar la participación del router en la elección del router designado.

- Facilitar el establecimiento de la convergencia de red.

- Identificar el router dentro del dominio OSPF de forma exclusiva.

28. Consulte la ilustración. Si el switch se reinicia y todos los routers tienen que restablecer las adyacencias OSPF, ¿qué routers se convertirán en los nuevos DR y BDR?

- El router R4 se convertirá en el DR y el router R1 se convertirá en el BDR

- El router R2 se convertirá en el DR y el router R3 se convertirá en el BDR

- El router R1 se convertirá en el DR y el router R2 se convertirá en el BDR

- El router R4 se convertirá en el DR y el router R3 se convertirá en el BDR

- mayor prioridad de 1 a 255 (0 = nunca un RD)

- ID de enrutador más alto

- la dirección IP más alta de una interfaz de bucle invertido o activa en ausencia de una ID de enrutador configurada manualmente. Las direcciones IP de bucle invertido tienen mayor prioridad que otras interfaces.

En este caso, los enrutadores R4 y R1 tienen la prioridad de enrutador más alta. Entre los dos, R3 tiene el ID de enrutador más alto. Por lo tanto, R4 se convertirá en DR y R1 se convertirá en BDR.

29. ¿Qué comando un ingeniero de redes publicará para verificar configurado hello y intervalos de temporizador muerto en un enlace WAN punto a punto entre dos routers que ejecutan OSPFv2?

- show ip ospf neighbor

- show ip ospf interface serial 0/0/0

- show ip ospf interface GigabitEthernet 1/0

- show ipv6 ospf interface serial0/0/0

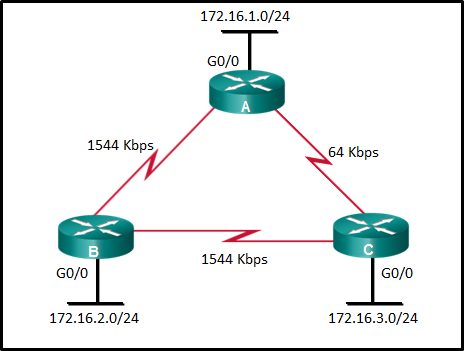

30. Consulte la ilustración. ¿Cuál es el costo OSPF para llegar al router A LAN 172.16.1.0/24 desde B?

- 782

- 74

- 128

- 65

Costo = ancho de banda de referencia/ancho de banda de la interfaz

El ancho de banda de referencia predeterminado es 10 ^ 8 (100.000.000); por lo tanto, la fórmula es

Costo = 100,000,000 bps/ancho de banda de interfaz en bps

Por lo tanto, el costo para llegar a la LAN A 172.16.1.0/24 desde B es el siguiente:

Enlace en serie (1544 Kbps) de B a A costo = & amp; gt; 100.000.000/1.544.000 = 64

Enlace Gigabit Ethernet en A cost = & amp; gt; 100.000.000/1.000.000.000 = 1

Costo total para alcanzar 172.16.1.0/24 = 64 + 1 = 65

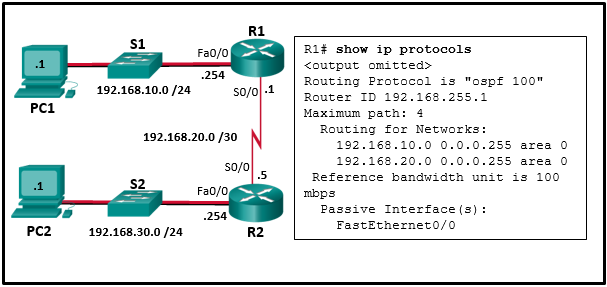

31. Consulte la ilustración. Un administrador de redes configuró el protocolo OSPFv2 en los dos routers de Cisco, como se muestra en la imagen. Los routers no pueden formar una adyacencia de vecinos. ¿Qué se debería hacer para solucionar el problema?

- Agregue el comando network 192.168.20.1 0.0.0.0 area 0 en el router R1.

- Elimine la configuración de la interfaz pasiva FastEthernet0/0 en el router R1.

- Cambie la dirección IP de S0/0 del router R2 a 192.168.20.2.

- Agregue el comando network 192.168.30.0 0.0.0.255 area 0 en el router R1.

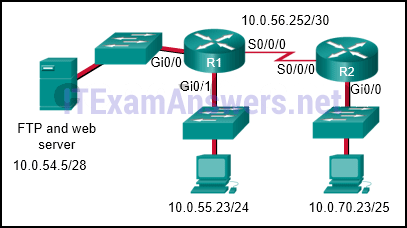

32. Consulte la exhibición. El administrador de red que tiene la dirección IP 10.0.70.23/25 necesita acceder al servidor FTP corporativo (10.0.54.5/28). El servidor FTP también es un servidor web al que pueden acceder todos los empleados internos en las redes dentro de las direcciones 10.x.x.x. No se debe permitir ningún otro tráfico en este servidor. ¿Qué ACL extendida se utilizaría para filtrar este tráfico y cómo se aplicaría? (Elija dos).

access-list 105 permit tcp host 10.0.54.5 any eq www

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 20

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 21

access-list 105 permit ip host 10.0.70.23 host 10.0.54.5

access-list 105 permit tcp any host 10.0.54.5 eq www

access-list 105 permit ip any any

R2(config)# interface gi0/0

R2(config-if)# ip access-group 105 in

R1(config)# interface gi0/0

R1(config-if)# ip access-group 105 out

R1(config)# interface s0/0/0

R1(config-if)# ip access-group 105 out

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 20

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 21

access-list 105 permit tcp 10.0.0.0 0.255.255.255 host 10.0.54.5 eq www

access-list 105 deny ip any host 10.0.54.5

access-list 105 permit ip any any

33. Un técnico tiene la tarea de utilizar ACL para proteger un router. ¿Cuándo usaría el técnico la opción o comando access-class 20 en la configuración?

- para asegurar el acceso administrativo al router

- para mostrar todo el tráfico restringido

- para proteger el tráfico de administración en el router

- para eliminar todas las ACL del router

34. Un administrador configuró una lista de acceso en el R1 para permitir el acceso administrativo SSH desde el host 172.16.1.100. ¿Qué comando aplica correctamente la ACL?

- R1(config-line)# access-class 1 out

- R1(config-line)# access-class 1 in

- R1(config-if)# ip access-group 1 out

- R1(config-if)# ip access-group 1 in

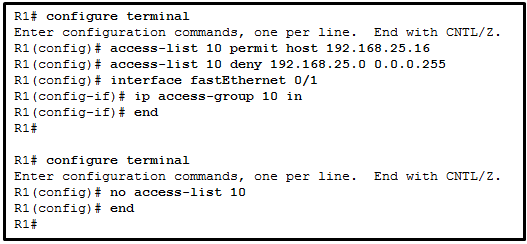

35. Consulte la exhibición. Un administrador de red configura una ACL de IPv4 estándar. ¿Cuál es el efecto después de introducir el comando no access-list 10 ?

- La ACL 10 se desactiva y se elimina después de reiniciar el R1.

- La ACL 10 se elimina de la configuración en ejecución y de la interfaz Fa0/1.

- La ACL 10 se elimina de la configuración en ejecución.

- La ACL 10 está inhabilitada en Fa0/1.

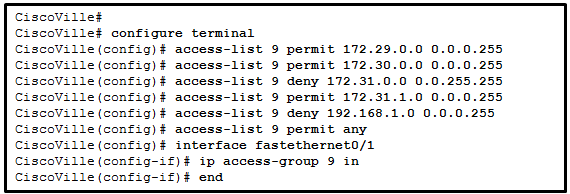

36. Consulte la ilustración. Un administrador de red ha configurado ACL 9 como se muestra. Los usuarios de la red 172.31.1.0 /24 no pueden reenviar tráfico a través del router CiscoVille. ¿Cuál es la causa más probable de la falla de tráfico?

- La secuencia de las ACE es incorrecta.

- No se especifica la palabra clave establecida .

- El número de puerto para el tráfico no se ha identificado con la palabra clave eq .

- La instrucción permit especifica una máscara comodín incorrecta.

37. ¿Qué dos tipos de dispositivos son específicos de los entornos de WAN y no se encuentran en una LAN? (Elija dos opciones.)

- Switch de capa de acceso

- Módem de banda ancha

- Switch de núcleo

- CSU/DSU

- Router de la capa de distribución

38. ¿Cuáles son los tres factores relacionados con el tráfico que podrían afectar la selección de un tipo de enlace WAN en particular? (Elija tres opciones.)

- Confiabilidad

- Distancia entre sitios

- Costo del enlace

- Cantidad de tráfico

- Requisitos de seguridad

- Tipo de tráfico

39. ¿Qué tecnología proporciona a las computadoras portátiles la capacidad para funcionar en una red celular?

- Wifi 802.11

- Infrarrojo

- Bluetooth

- Zona de cobertura móvil

40. Un técnico de red ha utilizado el comando access-list 1 permit 172.16.0.0 0.0.0.255 para configurar NAT en un router perimetral para traducir sólo cuatro redes: 172.16.0.0 /24, 172.16.1.0 /24, 172.16.2.0 /24 y 172.16.3.0 /24. Después de recibir quejas sobre el acceso limitado a Internet, la emisión del comando show ip nat translations revela que faltan algunas redes en la salida. ¿Qué cambio resolverá el problema?

- La lista de acceso debe reemplazarse por la lista de acceso 1 permiso 172.16.0.0 255.255.0.

- La lista de acceso debe reemplazarse por la lista de acceso 1 permiso 172.16.0.0 0.0.1.255 .

- La lista de acceso debe reemplazarse por la lista de acceso 1 permiso 172.16.0.0 0.0.0.255

- La lista de acceso debe reemplazarse por la lista de acceso 1 permiso 172.16.0.0 0.3.255

41. Un usuario informa que la estación de trabajo no se puede conectar a una impresora conectada en red en la oficina para imprimir un informe creado con software de procesamiento de texto. ¿Cuál es la medida de resolución de problemas que tomaría el técnico de soporte después del enfoque divide y vencerás?

- Solicitar al usuario que inicie el navegador web.

- Solicitar al usuario que emita el comando ipconfig .

- Solicitar al usuario que guarde el documento de trabajo.

- Solicitar al usuario que desconecte y vuelva a conectar el cable de red.

42. Consulte la ilustración.¿Por qué los routers R1 y R2 no son capaces de establecer una adyacencia OSPF?

- Un router troncal no puede establecer una adyacencia con un router ABR.

- Los valores de ID del router no son los mismos en ambos routers.

- Los números de proceso no son los mismos en ambos routers.

- Las interfaces seriales no están en la misma área.

43. ¿Qué tipo de herramienta utilizaría un administrador para capturar paquetes que se envían desde y hacia un dispositivo en particular?

- Base de conocimientos

- Herramienta NMS

- Herramienta de línea de base

- Analizador de protocolo

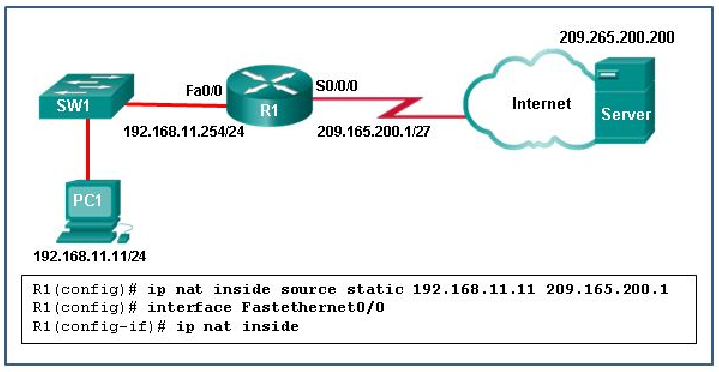

44. Consulte la exhibición. ¿Qué se debe hacer para completar la configuración de NAT estática en el R1?

- Se debe configurar la interfaz Fa0/0 con el comando no ip nat inside .

- Se debe configurar la interfaz S0/0/0 con el comando ip nat outside .

- Se debe configurar el R1 con el comando ip nat inside source static 209.165.200.1 192.168.11.11 .

- Se debe configurar el R1 con el comando ip nat inside source static 209.165.200.200 192.168.11.11 .

45. ¿Qué tipo de NAT asigna una única dirección local interna a una única dirección global interna?

- Traducción de la dirección del puerto

- Sobrecarga

- estático

- dinámica

46. ¿Cuáles de las siguientes afirmaciones sobre NAT para IPv6 son correctas?

- Es un mecanismo temporal para asistir en la migración de IPv4 a IPv6.

- La técnica dual-stack es un ejemplo de implementación de NAT para IPv6.

- Se utiliza para convertir direcciones IPv6 privadas a direcciones IPv6 públicas.

- NAT64 cayó en desuso por el IETF a favor de NAT-PT.

NAT para IPv6 es una medida temporal para ayudar en el cambio de IPv4 a IPv6. NAT64 está reemplazando a NAT-PT. La pila dual es un método para ejecutar IPv4 e IPv6 en la misma red.

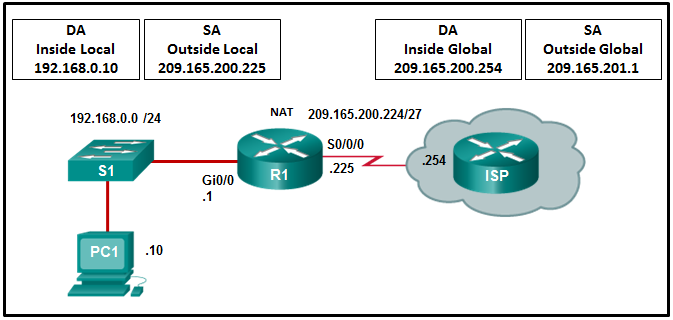

47. Consulte la ilustración. R1 está configurado para NAT estático. ¿Qué dirección IP usarán los hosts de Internet para llegar a PC1?

- 192.168.0.1

- 209.165.201.1

- 192.168.0.10

- 209.165.200.225

48. Un administrador de red resuelve problemas de la NAT dinámica que se configuró en el router R2. ¿Qué comando puede utilizar el administrador para ver la cantidad total de traducciones NAT activas y la cantidad de direcciones del conjunto de NAT que se asignan?

- R2# clear ip nat translation

- R2# show ip nat statistics

- R2# show ip nat translations

- R2# show running-config

49. ¿Cuál es la función de los ASIC en un switch de multicapa?

- Optimizan el envío de paquetes IP en un switch de multicapa y evitan la CPU.

- Agregan varios puertos de switch físicos en un solo puerto lógico.

- Evitan bucles de capa 2 deshabilitando enlaces redundantes entre los switches.

- Proporcionan energía a dispositivos como teléfonos IP y puntos de acceso inalámbricos a través de puertos Ethernet.

50. ¿Cuál es una característica de la capa de distribución en el modelo jerárquico de tres capas?

- Funciona como la red troncal de la red, agregando y distribuyendo el tráfico de red en todo el campus.

- Proporciona acceso al resto de la red a través del switching, routing y las políticas de acceso a la red.

- Representa el perímetro de la red.

- Distribuye el acceso a los usuarios finales.

51. ¿Cuáles son los dos métodos que ayudan a evitar la interrupción de los servicios de red? (Elija dos opciones).

- Instalar equipos duplicados para proporcionar servicios de conmutación por falla

- Usar redes VLAN para segmentar el tráfico de la red

- Cambiar los protocolos de routing a intervalos regulares

- Usar conexiones redundantes para proporcionar rutas físicas alternativas

- Quitar los switches que causan bucles

52. ¿Cuál es la densidad de puertos de un switch?

- el ancho de banda combinado de todos los puertos de un switch

- el ancho de banda de un puerto

- la cantidad de puertos disponibles en un switch

- la capacidad de un puerto

53. ¿Qué mecanismos de calidad de servicio (QoS) permiten que los datos sensibles a los retardos, como los de voz, se envíen antes que otros paquetes de otras colas?

- LLQ

- FCFS

- CBWFQ

- FIFO

54. ¿Qué técnica de QoS conserva los paquetes en exceso en una cola separada para la transmisión posterior?

- configuración de colas

- clasificación

- marcado

- modelado

55. ¿Qué término describe agregar un valor al encabezado del paquete, lo más cerca posible del origen, para que el paquete coincida con una política definida?

- Eliminación de cola

- vigilancia

- Marcación de tráfico

- Detección temprana aleatoria y ponderada (WRED)

- Modelado del tráfico

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

53. ¿Qué mecanismos de calidad de servicio (QoS) permiten que los datos sensibles a los retardos, como los de voz, se envíen antes que otros paquetes de otras colas?

esta es la LLQ,