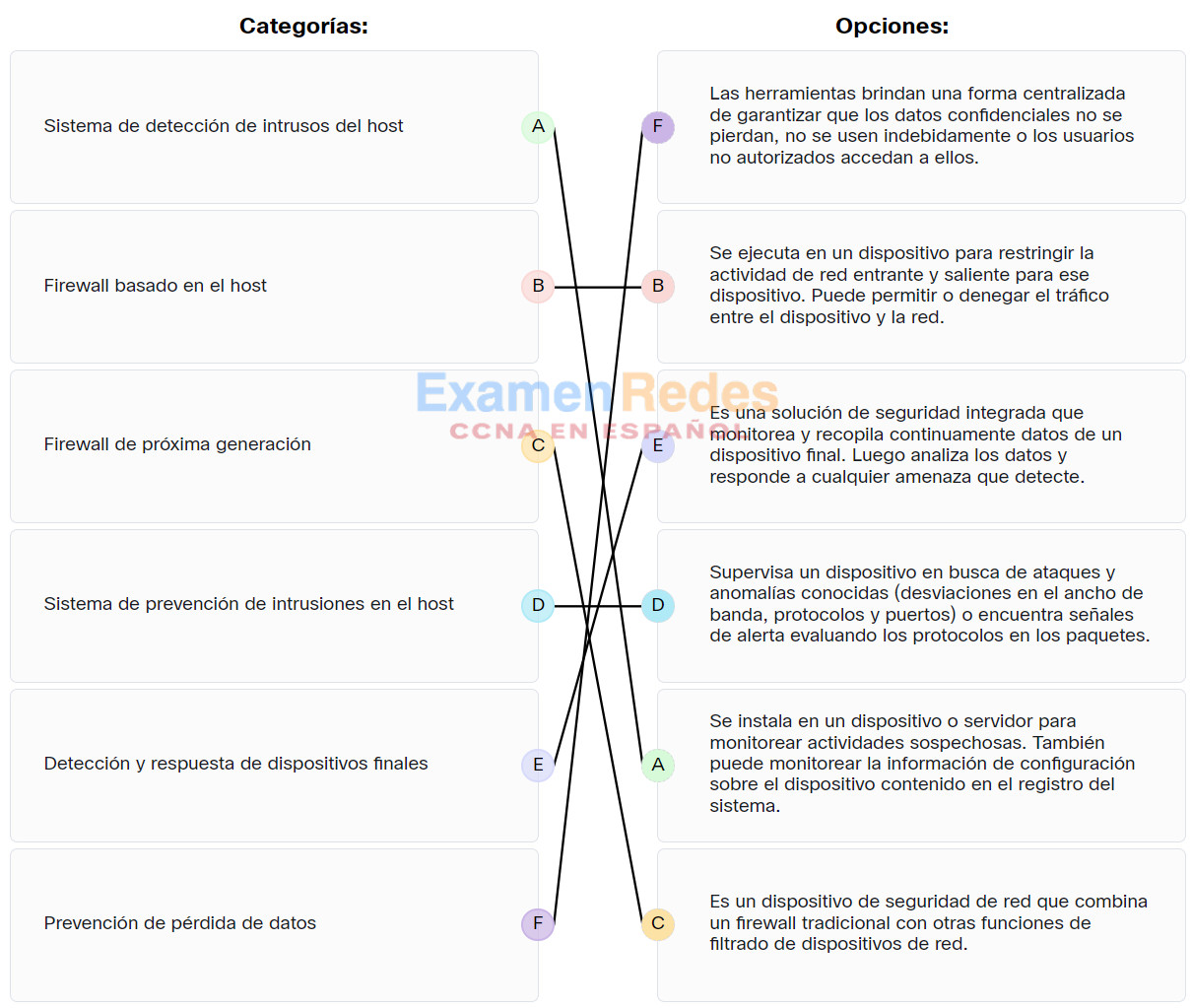

Asocie la solución de seguridad basada en host con la descripción.

Explique: Coloque las opciones en el siguiente orden:

| Firewall basado en el host | Se ejecuta en un dispositivo para restringir la actividad de red entrante y saliente para ese dispositivo. Puede permitir o denegar el tráfico entre el dispositivo y la red. |

| Sistema de detección de intrusos del host | Se instala en un dispositivo o servidor para monitorear actividades sospechosas. También puede monitorear la información de configuración sobre el dispositivo contenido en el registro del sistema. |

| Sistema de prevención de intrusiones en el host | Supervisa un dispositivo en busca de ataques y anomalías conocidas (desviaciones en el ancho de banda, protocolos y puertos) o encuentra señales de alerta evaluando los protocolos en los paquetes. |

| Detección y respuesta de dispositivos finales | Es una solución de seguridad integrada que monitorea y recopila continuamente datos de un dispositivo final. Luego analiza los datos y responde a cualquier amenaza que detecte. |

| Prevención de pérdida de datos | Las herramientas brindan una forma centralizada de garantizar que los datos confidenciales no se pierdan, no se usen indebidamente o los usuarios no autorizados accedan a ellos. |

| Firewall de próxima generación | Es un dispositivo de seguridad de red que combina un firewall tradicional con otras funciones de filtrado de dispositivos de red. |

Más preguntas: Examen final del curso Respuestas

Please login or Register to submit your answer

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes