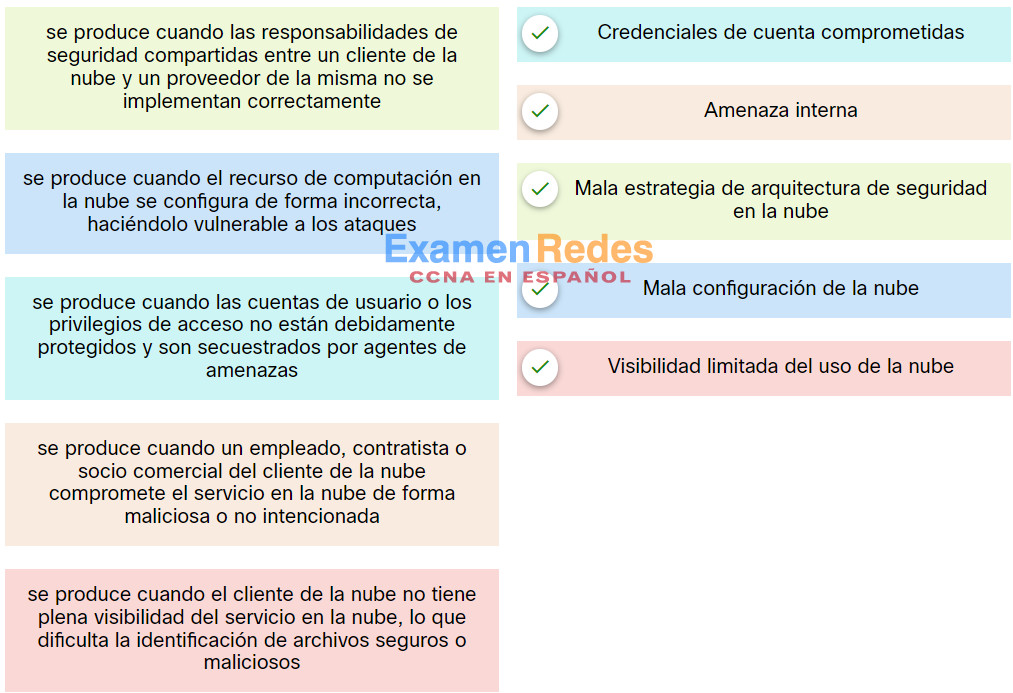

Relaciona las amenazas de la computación en nube con la descripción.

Explique: Coloque las opciones en el siguiente orden:

| Se produce cuando el recurso de computación en la nube se configura de forma incorrecta, haciéndolo vulnerable a los ataques | Mala configuración de la nube |

| Se produce cuando las cuentas de usuario o los privilegios de acceso no están debidamente protegidos y son secuestrados por agentes de amenazas | Credenciales de cuenta comprometidas |

| Se produce cuando las responsabilidades de seguridad compartidas entre un cliente de la nube y un proveedor de la misma no se implementan correctamente | Mala estrategia de arquitectura de seguridad en la nube |

| Se produce cuando un empleado, contratista o socio comercial del cliente de la nube compromete el servicio en la nube de forma maliciosa o no intencionada | Amenaza interna |

| se produce cuando el cliente de la nube no tiene plena visibilidad del servicio en la nube, lo que dificulta la identificación de archivos seguros o maliciosos | Visibilidad limitada del uso de la nube |

Más preguntas: Examen de punto de control: Firewalls, Criptografía y Seguridad en la nube

Please login or Register to submit your answer

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes