Última actualización: agosto 25, 2022

9.4.2.7 Práctica de laboratorio: resolución de problemas de configuración y colocación de ACL (versión para el instructor)

Nota para el instructor: el color de fuente rojo o las partes resaltadas en gris indican texto que aparece en la copia del instructor solamente.

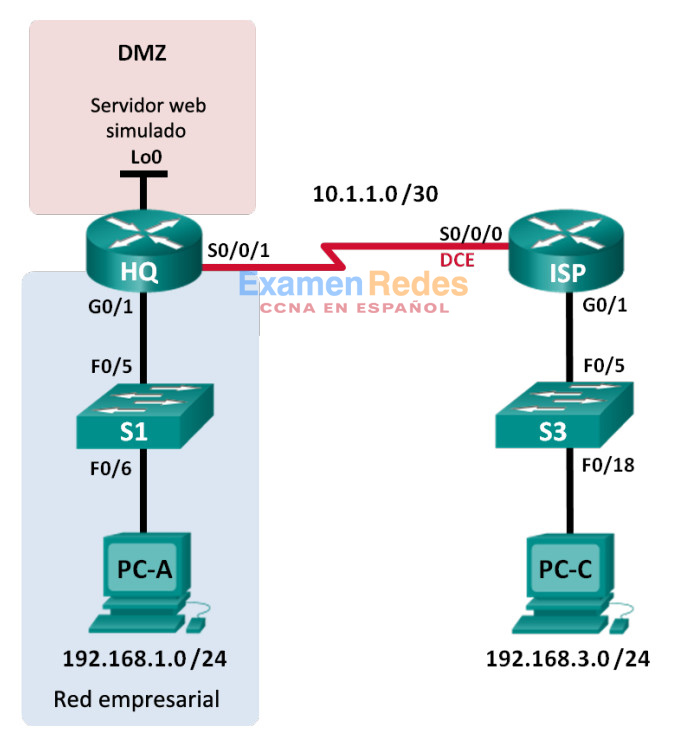

Topología

Tabla de direccionamiento

| Dispositivo | Interfaz | Dirección IP | Máscara de subred |

Gateway predeterminado |

|---|---|---|---|---|

| HQ | G0/1 | 192.168.1.1 | 255.255.255.0 | N/A |

| S0/0/1 | 10.1.1.2 | 255.255.255.252 | N/A | |

| Lo0 | 192.168.4.1 | 255.255.255.0 | N/A | |

| ISP | G0/1 | 192.168.3.1 | 255.255.255.0 | N/A |

| S0/0/0 (DCE) | 10.1.1.1 | 255.255.255.252 | N/A | |

| S1 | VLAN 1 | 192.168.1.11 | 255.255.255.0 | 192.168.1.1 |

| S3 | VLAN 1 | 192.168.3.11 | 255.255.255.0 | 192.168.3.1 |

| PC-A | NIC | 192.168.1.3 | 255.255.255.0 | 192.168.1.1 |

| PC-C | NIC | 192.168.3.3 | 255.255.255.0 | 192.168.3.1 |

Objetivos

Parte 1: armar la red y configurar los parámetros básicos de los dispositivos

Parte 2: resolver problemas de acceso interno

Parte 3: resolver problemas de acceso remoto

Información básica/situación

Una lista de control de acceso (ACL) es una serie de comandos de IOS que proporcionan un filtrado de tráfico básico en un router Cisco. Las ACL se usan para seleccionar los tipos de tráfico que se deben procesar. Cada instrucción de ACL individual se denomina “entrada de control de acceso” (ACE). Las ACE en la ACL se evalúan de arriba abajo, y al final de la lista hay una ACE deny all implícita. Las ACL también controlan los tipos de tráfico entrante y saliente de una red según los hosts o las redes de origen y destino. Para procesar el tráfico deseado correctamente, la ubicación de las ACL es fundamental.

En esta práctica de laboratorio, una pequeña empresa acaba de agregar un servidor web a la red para permitir que los clientes tengan acceso a información confidencial. La red de la empresa se divide en dos zonas: zona de red corporativa y zona perimetral (DMZ). La zona de red corporativa aloja los servidores privados y los clientes internos. La DMZ aloja el servidor web al que se puede acceder de forma externa (simulado por Lo0 en HQ). Debido a que la empresa solo puede administrar su propio router HQ, todas las ACL deben aplicarse al router HQ.

• La ACL 101 se implementa para limitar el tráfico saliente de la zona de red corporativa. Esta zona aloja los servidores privados y los clientes internos (192.168.1.0/24). Ninguna otra red debe poder acceder a ella.

• La ACL 102 se usa para limitar el tráfico entrante a la red corporativa. A esa red solo pueden acceder las respuestas a las solicitudes que se originaron dentro de la red corporativa. Esto incluye solicitudes basadas en TCP de los hosts internos, como web y FTP. Se permite el acceso de ICMP a la red para fines de resolución de problemas, de forma que los hosts internos pueden recibir mensajes ICMP entrantes generados en respuesta a pings.

• La ACL 121 controla el tráfico externo hacia la DMZ y la red corporativa. Solo se permite el acceso de tráfico HTTP al servidor web DMZ (simulado por Lo0 en el R1). Se permite cualquier otro tráfico relacionado con la red, como EIGRP, desde redes externas. Además, se deniega el acceso a la red corporativa a las direcciones privadas internas válidas, como 192.168.1.0, las direcciones de loopback, como 127.0.0.0, y las direcciones de multidifusión, con el fin de impedir ataques malintencionados de usuarios externos a la red.

Nota: los routers que se utilizan en las prácticas de laboratorio de CCNA son routers de servicios integrados (ISR) Cisco 1941 con IOS de Cisco versión 15.2(4)M3 (imagen universalk9). Los switches que se utilizan son Cisco Catalyst 2960s con IOS de Cisco versión 15.0(2) (imagen de lanbasek9). Se pueden utilizar otros routers, switches y otras versiones del IOS de Cisco. Según el modelo y la versión de IOS de Cisco, los comandos disponibles y los resultados que se obtienen pueden diferir de los que se muestran en las prácticas de laboratorio. Consulte la tabla Resumen de interfaces del router que se encuentra al final de la práctica de laboratorio para obtener los identificadores de interfaz correctos.

Nota: asegúrese de que los routers y los switches se hayan borrado y no tengan configuraciones de inicio. Si no está seguro, consulte con el instructor.

Nota para el instructor: consulte el Manual de prácticas de laboratorio para el instructor a fin de conocer los procedimientos para inicializar y volver a cargar los dispositivos.

Recursos necesarios

- 2 routers (Cisco 1941 con IOS de Cisco versión 15.2(4)M3, imagen universal o similar)

- 2 switches (Cisco 2960 con IOS de Cisco versión 15.0(2), imagen lanbasek9 o similar)

- 2 computadoras (Windows 7, Vista o XP con un programa de emulación de terminal, como Tera Term)

- Cables de consola para configurar los dispositivos con IOS de Cisco mediante los puertos de consola

- Cables Ethernet y seriales, como se muestra en la topología

Parte 1: armar la red y configurar los parámetros básicos de los dispositivos

En la parte 1, establecerá la topología de la red y configurará los routers y los switches con algunos parámetros básicos, como contraseñas y direcciones IP. También se proporcionan configuraciones predefinidas para la configuración inicial del router. Además, configurará los parámetros de IP de las computadoras en la topología.

Paso 1: realizar el cableado de red tal como se muestra en la topología.

Paso 2: configurar los equipos host.

Paso 3: inicializar y volver a cargar los routers y los switches según sea necesario.

Paso 4: (optativo) configurar los parámetros básicos de cada switch.

a. Desactive la búsqueda del DNS.

b. Configure los nombres de host como se muestra en la topología.

c. Configure la dirección IP y el gateway predeterminado en la tabla de direccionamiento.

d. Asigne cisco como la contraseña de consola y la contraseña de vty.

e. Asigne class como la contraseña del modo EXEC privilegiado.

f. Configure logging synchronous para evitar que los mensajes de consola interrumpan la entrada de comandos.

Paso 5: configurar los parámetros básicos para cada router.

a. Desactive la búsqueda del DNS.

b. Configure los nombres de host como se muestra en la topología.

c. Asigne cisco como la contraseña de consola y la contraseña de vty.

d. Asigne class como la contraseña del modo EXEC privilegiado.

e. Configure logging synchronous para evitar que los mensajes de consola interrumpan la entrada de comandos.

Paso 6: Configure el acceso HTTP y las credenciales de usuario en el router HQ.

Las credenciales de usuario local se configuran para acceder al servidor web simulado (192.168.4.1).

HQ(config)# ip http server HQ(config)# username admin privilege 15 secret adminpass HQ(config)# ip http authentication local

Paso 7: cargar las configuraciones de los routers.

Se le proporcionan las configuraciones de los routers ISP y HQ. Estas configuraciones contienen errores, y su trabajo es determinar las configuraciones incorrectas y corregirlas.

Router ISP

hostname ISP interface GigabitEthernet0/1 ip address 192.168.3.1 255.255.255.0 no shutdown interface Serial0/0/0 ip address 10.1.1.1 255.255.255.252 clock rate 128000 no shutdown router eigrp 1 network 10.1.1.0 0.0.0.3 network 192.168.3.0 no auto-summary end

Router HQ

hostname HQ interface Loopback0 ip address 192.168.4.1 255.255.255.0 interface GigabitEthernet0/1 ip address 192.168.1.1 255.255.255.0 ip access-group 101 out !ip access-group 101 in ip access-group 102 in !ip access-group 102 out no shutdown interface Serial0/0/1 ip address 10.1.1.2 255.255.255.252 ip access-group 121 in no shutdown router eigrp 1 network 10.1.1.0 0.0.0.3 network 192.168.1.0 network 192.168.4.0 no auto-summary access-list 101 permit ip 192.168.11.0 0.0.0.255 any !access-list 101 permit ip 192.168.1.0 0.0.0.255 any access-list 101 deny ip any any access-list 102 permit tcp any any established access-list 102 permit icmp any any echo-reply access-list 102 permit icmp any any unreachable access-list 102 deny ip any any access-list 121 permit tcp any host 192.168.4.1 eq 89 !access-list 121 permit tcp any host 192.168.4.1 eq www access-list 121 deny icmp any host 192.168.4.11 !access-list 121 deny icmp any host 192.168.4.1 access-list 121 deny ip 192.168.1.0 0.0.0.255 any access-list 121 deny ip 127.0.0.0 0.255.255.255 any access-list 121 deny ip 224.0.0.0 31.255.255.255 any access-list 121 permit ip any any access-list 121 deny ip any any end

Parte 2: resolver problemas de acceso interno

En la parte 2, se examinan las ACL en el router HQ para determinar si se configuraron correctamente.

Paso 1: resolver problemas en la ACL 101.

La ACL 101 se implementa para limitar el tráfico saliente de la zona de red corporativa. Esta zona solo aloja clientes internos y servidores privados. Solo la red 192.168.1.0/24 puede salir de esta zona de red corporativa.

a. ¿Se puede hacer ping de la PC-A a su gateway predeterminado? ________No

b. Después de verificar que la PC-A esté configurada correctamente, examine el router HQ y vea el resumen de la ACL 101 para encontrar posibles errores de configuración. Introduzca el comando show access-lists 101.

HQ# show access-lists 101

Extended IP access list 101

10 permit ip 192.168.11.0 0.0.0.255 any

20 deny ip any any

c. ¿Existe algún problema en la ACL 101?

__________________________________________________

Sí. La ACL 101 permite la red 192.168.11.0 /24 en lugar de la red 192.168.1.0 /24.

d. Examine la interfaz del gateway predeterminado para la red 192.168.1.0 /24. Verifique que la ACL 101 esté aplicada en el sentido correcto en la interfaz G0/1. Introduzca el comando show ip interface g0/1.

HQ# show ip interface g0/1 GigabitEthernet0/1 is up, line protocol is up Internet address is 192.168.1.1/24 Broadcast address is 255.255.255.255 Address determined by setup command MTU is 1500 bytes Helper address is not set Directed broadcast forwarding is disabled Multicast reserved groups joined: 224.0.0.10 Outgoing access list is 101 Inbound access list is 102

¿El sentido de la ACL 101 en la interfaz G0/1 está configurado correctamente?

___________________________________________________

No. El sentido de la ACL 101 debe ser de entrada al router.

e. Corrija los errores encontrados con respecto a la ACL 101 y verifique que el tráfico de la red 192.168.1.0 /24 puede salir de la red corporativa. Registre los comandos usados para corregir los errores.

____________________________________________________

HQ(config)# no access-list 101

HQ(config)# access-list 101 permit ip 192.168.1.0 0.0.0.255 any

HQ(config)# access-list 101 deny ip any any

HQ(config)# interface g0/1

HQ(config-if)# ip access-group 101 in

f. Verifique que se pueda hacer ping de la PC-A a su interfaz de gateway predeterminado.

Paso 2: resolver problemas en la ACL 102.

La ACL 102 se implementa para limitar el tráfico entrante a la red corporativa. No se permite el acceso de tráfico que se origina en redes externas a la red corporativa. Se permite el acceso de tráfico remoto a la red corporativa si el tráfico establecido se originó en la red interna. Se permiten mensajes de respuesta ICMP para fines de resolución de problemas.

a. ¿Se puede hacer ping de la PC-A a la PC-C? ____________ No

b. Examine el router HQ y vea el resumen de la ACL 102 para encontrar posibles errores de configuración. Introduzca el comando show access-lists 102.

HQ# show access-lists 102

Extended IP access list 102

10 permit tcp any any established

20 permit icmp any any echo-reply

30 permit icmp any any unreachable

40 deny ip any any (57 matches)

c. ¿Existe algún problema en la ACL 102?____ No.

d. Verifique que la ACL 102 esté aplicada en el sentido correcto en la interfaz G0/1. Introduzca el comando show ip interface g0/1.

HQ# show ip interface g0/1 GigabitEthernet0/1 is up, line protocol is up Internet address is 192.168.1.1/24 Broadcast address is 255.255.255.255 Address determined by setup command MTU is 1500 bytes Helper address is not set Directed broadcast forwarding is disabled Multicast reserved groups joined: 224.0.0.10 Outgoing access list is 101 Inbound access list is 101

e. ¿Existe algún problema con la aplicación de la ACL 102 a la interfaz G0/1?

____________________________________________________

Sí. La ACL 101 está configurada como ACL saliente, y debería ser la ACL 102.

f. Corrija los errores encontrados con respecto a la ACL 102. Registre los comandos usados para corregir los errores.

HQ(config)# interface g0/1

HQ(config-if)# ip access-group 102 out

g. ¿Se puede hacer ping de la PC-A a la PC-C ahora? __________ Sí

Parte 3: resolver problemas de acceso remoto

En la parte 3, se configuró la ACL 121 para prevenir los ataques de suplantación de identidad provenientes de redes externas y para permitir solo el acceso HTTP remoto al servidor web (192.168.4.1) en la DMZ.

a. Verifique que la ACL 121 esté configurada correctamente. Introduzca el comando show ip access-list 121.

HQ# show ip access-lists 121

Extended IP access list 121

10 permit tcp any host 192.168.4.1 eq 89

20 deny icmp any host 192.168.4.11

30 deny ip 192.168.1.0 0.0.0.255 any

40 deny ip 127.0.0.0 0.255.255.255 any

50 deny ip 224.0.0.0 31.255.255.255 any

60 permit ip any any (354 matches)

70 deny ip any any

¿Existe algún problema en esta ACL?

_________________________________________________

Sí. El número de puerto en la línea 10 debe ser 80. La dirección host en la línea 20 debe ser 192.168.4.1 para el servidor web.

b. Verifique que la ACL 121 esté aplicada en el sentido correcto en la interfaz S0/0/1 del R1. Introduzca el comando show ip interface s0/0/1.

HQ# show ip interface s0/0/1 Serial0/0/1 is up, line protocol is up Internet address is 10.1.1.2/30 Broadcast address is 255.255.255.255 <Output Omitted> Multicast reserved groups joined: 224.0.0.10 Outgoing access list is not set Inbound access list is 121

¿Existe algún problema con la aplicación de esta ACL?

___________________________________________________

No. Está aplicada como de entrada en S0/0/1.

c. Si se encontraron errores, haga los cambios necesarios a la configuración de la ACL 121 y regístrelos.

_____________________________________________________

HQ(config)# no access-list 121

HQ(config)# access-list 121 permit tcp any host 192.168.4.1 eq 80

HQ(config)# access-list 121 deny icmp any host 192.168.4.1

HQ(config)# access-list 121 deny ip 192.168.1.0 0.0.0.255 any

HQ(config)# access-list 121 deny ip 127.0.0.0 0.255.255.255 any

HQ(config)# access-list 121 deny ip 224.0.0.0 31.255.255.255 any

HQ(config)# access-list 121 permit ip any any

HQ(config)# access-list 121 deny ip any any

d. Verifique que la PC-C solo pueda acceder al servidor web simulado en el HQ mediante el navegador web. Para acceder al servidor web (192.168.4.1), proporcione el nombre de usuario admin y la contraseña adminpass.

Reflexión

1. ¿Cómo se debería ordenar la instrucción de ACL, de lo general a lo específico o viceversa?

___________________________________________________

El orden debería ser de lo específico a lo general, dado que la ACL se ejecuta de arriba abajo, en orden secuencial. Cuando una condición es verdadera, el procesamiento en la lista se detiene y no se realiza ninguna otra comparación.

2. Si elimina una ACL con el comando no access-list y la ACL sigue aplicada a la interfaz, ¿qué sucede?

___________________________________________________

Se aplicaría una instrucción deny any predeterminada. Se debe tener cuidado al eliminar una ACL aplicada a una interfaz activa.

Tabla de resumen de interfaces del router

| Resumen de interfaces del router | ||||

|---|---|---|---|---|

| Modelo de router | Interfaz Ethernet #1 | Interfaz Ethernet n.º 2 | Interfaz serial #1 | Interfaz serial n.º 2 |

| 1800 | Fast Ethernet 0/0 (F0/0) | Fast Ethernet 0/1 (F0/1) | Serial 0/0/0 (S0/0/0) | Serial 0/0/1 (S0/0/1) |

| 1900 | Gigabit Ethernet 0/0 (G0/0) | Gigabit Ethernet 0/1 (G0/1) | Serial 0/0/0 (S0/0/0) | Serial 0/0/1 (S0/0/1) |

| 2801 | Fast Ethernet 0/0 (F0/0) | Fast Ethernet 0/1 (F0/1) | Serial 0/1/0 (S0/1/0) | Serial 0/1/1 (S0/1/1) |

| 2811 | Fast Ethernet 0/0 (F0/0) | Fast Ethernet 0/1 (F0/1) | Serial 0/0/0 (S0/0/0) | Serial 0/0/1 (S0/0/1) |

| 2900 | Gigabit Ethernet 0/0 (G0/0) | Gigabit Ethernet 0/1 (G0/1) | Serial 0/0/0 (S0/0/0) | Serial 0/0/1 (S0/0/1) |

| Nota: para conocer la configuración del router, observe las interfaces a fin de identificar el tipo de router y cuántas interfaces tiene. No existe una forma eficaz de confeccionar una lista de todas las combinaciones de configuraciones para cada clase de router. En esta tabla, se incluyen los identificadores para las posibles combinaciones de interfaces Ethernet y seriales en el dispositivo. En esta tabla, no se incluye ningún otro tipo de interfaz, si bien puede haber interfaces de otro tipo en un router determinado. La interfaz BRI ISDN es un ejemplo. La cadena entre paréntesis es la abreviatura legal que se puede utilizar en los comandos de IOS de Cisco para representar la interfaz. | ||||

Configuraciones de dispositivos

- Router ISP

- Router HQ (corregido)

ISP#show run Building configuration... Current configuration : 1423 bytes ! version 15.2 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname ISP ! boot-start-marker boot-end-marker ! ! enable secret 4 06YFDUHH61wAE/kLkDq9BGho1QM5EnRtoyr8cHAUg.2 ! no aaa new-model memory-size iomem 10 ! ! ! ! no ip domain lookup ip cef no ipv6 cef multilink bundle-name authenticated ! ! ! ! ! interface Embedded-Service-Engine0/0 no ip address shutdown ! interface GigabitEthernet0/0 no ip address shutdown duplex auto speed auto ! interface GigabitEthernet0/1 ip address 192.168.3.1 255.255.255.0 duplex auto speed auto ! interface Serial0/0/0 ip address 10.1.1.1 255.255.255.252 clock rate 2000000 ! interface Serial0/0/1 no ip address shutdown ! ! router eigrp 1 network 10.1.1.0 0.0.0.3 network 192.168.3.0 ! ip forward-protocol nd ! no ip http server no ip http secure-server ! ! control-plane ! ! ! line con 0 password cisco logging synchronous login line aux 0 line 2 no activation-character no exec transport preferred none transport input all transport output pad telnet rlogin lapb-ta mop udptn v120 ssh stopbits 1 line vty 0 4 password cisco login transport input all ! scheduler allocate 20000 1000 ! end

HQ# show run Building configuration... Current configuration : 2292 bytes ! version 15.2 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname HQ ! boot-start-marker boot-end-marker ! ! enable secret 4 06YFDUHH61wAE/kLkDq9BGho1QM5EnRtoyr8cHAUg.2 ! no aaa new-model memory-size iomem 15 ! ! ! ! no ip domain lookup ip cef no ipv6 cef multilink bundle-name authenticated ! ! username admin privilege 15 secret 4 QHjxdsVkjtoP7VxKIcPsLdTiMIvyLkyjT1HbmYxZigc ! ! interface Loopback0 ip address 192.168.4.1 255.255.255.0 ! interface Embedded-Service-Engine0/0 no ip address shutdown ! interface GigabitEthernet0/0 no ip address shutdown duplex auto speed auto ! interface GigabitEthernet0/1 ip address 192.168.1.1 255.255.255.0 ip access-group 101 in ip access-group 102 out duplex auto speed auto ! interface Serial0/0/0 no ip address !shutdown ! interface Serial0/0/1 ip address 10.1.1.2 255.255.255.252 ip access-group 121 in ! interface Serial0/0/1 no ip address !shutdown ! router eigrp 1 network 10.1.1.0 0.0.0.3 network 192.168.1.0 network 192.168.4.0 ! ip forward-protocol nd ! ip http server ip http authentication local no ip http secure-server ! ! access-list 101 permit ip 192.168.1.0 0.0.0.255 any access-list 101 deny ip any any access-list 102 permit tcp any any established access-list 102 permit icmp any any echo-reply access-list 102 permit icmp any any unreachable access-list 102 deny ip any any access-list 121 permit tcp any host 192.168.4.1 eq www access-list 121 deny icmp any host 192.168.4.1 access-list 121 deny ip 192.168.1.0 0.0.0.255 access-list 121 deny ip 127.0.0.0 0.255.255.255 access-list 121 deny ip 224.0.0.0 31.255.255.255 access-list 121 permit ip any any access-list 121 deny ip any any ! ! ! control-plane ! ! ! line con 0 password cisco logging synchronous login line aux 0 line 2 no activation-character no exec transport preferred none transport input all transport output pad telnet rlogin lapb-ta mop udptn v120 ssh stopbits 1 line vty 0 4 password cisco login transport input all ! scheduler allocate 20000 1000 ! end

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes