Última actualización: enero 30, 2022

5.0. Introducción

5.0.1. ¿Por qué debería tomar este módulo?

Bienvenido a STP Concepts!

Una red de nivel 2 bien diseñada tendrá conmutadores y rutas redundantes para garantizar que si un conmutador se apaga, otra ruta a otro conmutador esté disponible para reenviar datos. Los usuarios de la red no experimentarían ninguna interrupción del servicio. La redundancia en un diseño de red jerárquica soluciona el problema de un solo punto de falla, pero puede crear un tipo diferente de problema llamado bucles de Capa 2.

¿Qué es un bucle? Imagina que estás en un concierto. El micrófono del cantante y el altavoz amplificado pueden, por diversas razones, crear un bucle de retroalimentación. Lo que se oye es una señal amplificada del micrófono que sale del altavoz que luego es recogido de nuevo por el micrófono, amplificado más y pasado de nuevo a través del altavoz. El sonido rápidamente se vuelve muy fuerte, desagradable y hace que sea imposible escuchar música real. Esto continúa hasta que se corta la conexión entre el micrófono y el altavoz.

Un bucle de capa 2 crea un caos similar en una red. Puede suceder muy rápidamente y hacer imposible el uso de la red. Hay algunas formas comunes de crear y propagar un bucle de Capa 2. El protocolo de árbol de expansión (STP) está diseñado específicamente para eliminar los bucles de capa 2 en la red. Este módulo analiza las causas de los bucles y los diversos tipos de protocolos de árbol de expansión. Incluye un vídeo y una actividad Packet Tracer para ayudarle a entender los conceptos STP.

5.0.2. ¿Qué aprenderé en este módulo?

Título del módulo: STP Conceptos

Objetivo del módulo: Explique cómo STP permite la redundancia en una red de capa 2.

| Título del tema | Objetivo del tema |

|---|---|

| Propósito del STP | Explique los problemas comunes en una red conmutada redundante L2. |

| Funcionamientos del STP | Explicar cómo opera STP en una red conmutada simple. |

| Evolución del STP | Explique la forma en que funciona PVST+ rápido. |

5.1. Propósito del STP

5.1.1. Redundancia en redes conmutadas de capa 2

En este tema se tratan las causas de los bucles en una red de capa 2 y se explica brevemente cómo funciona el protocolo de árbol de expansión. La redundancia es una parte importante del diseño jerárquico para eliminar puntos únicos de falla y prevenir la interrupción de los servicios de red para los usuarios. Las redes redundantes requieren la adición de rutas físicas, pero la redundancia lógica también debe formar parte del diseño. Tener rutas físicas alternativas para que los datos atraviesen la red permite que los usuarios accedan a los recursos de red, a pesar de las interrupciones de la ruta. Sin embargo, las rutas redundantes en una red Ethernet conmutada pueden causar bucles físicos y lógicos en la capa 2.

Las LAN Ethernet requieren una topología sin bucles con una única ruta entre dos dispositivos. Un bucle en una LAN Ethernet puede provocar una propagación continua de tramas Ethernet hasta que un enlace se interrumpe y interrumpa el bucle.

5.1.2. Protocolo de árbol de extensión

El protocolo de árbol de expansión (STP) es un protocolo de red de prevención de bucles que permite redundancia mientras crea una topología de capa 2 sin bucles. IEEE 802.1D es el estándar original IEEE MAC Bridging para STP.

Haga clic en Reproducir en la figura para ver una animación de STP en acción.

STP Normal Operation

5.1.3. Recalcular STP

Haga clic en Reproducir en la siguiente figura para ver una animación del recálculo de STP cuando ocurre una falla.

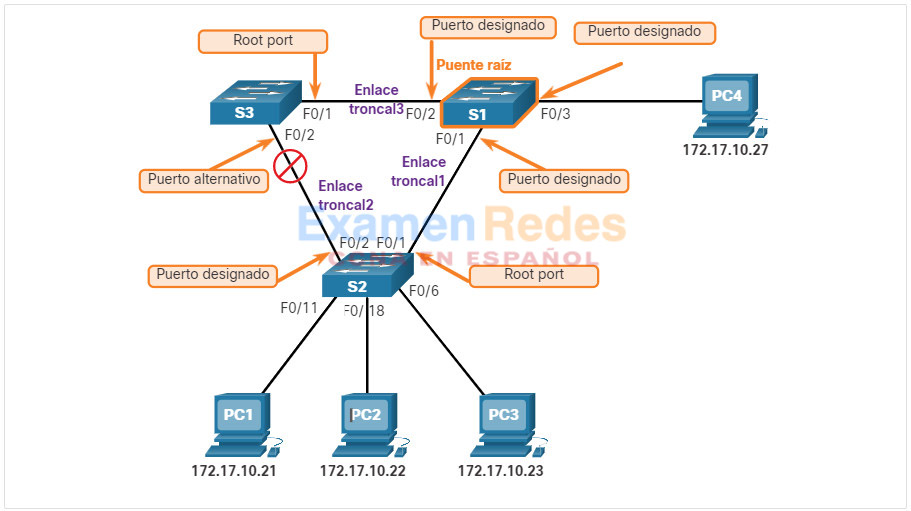

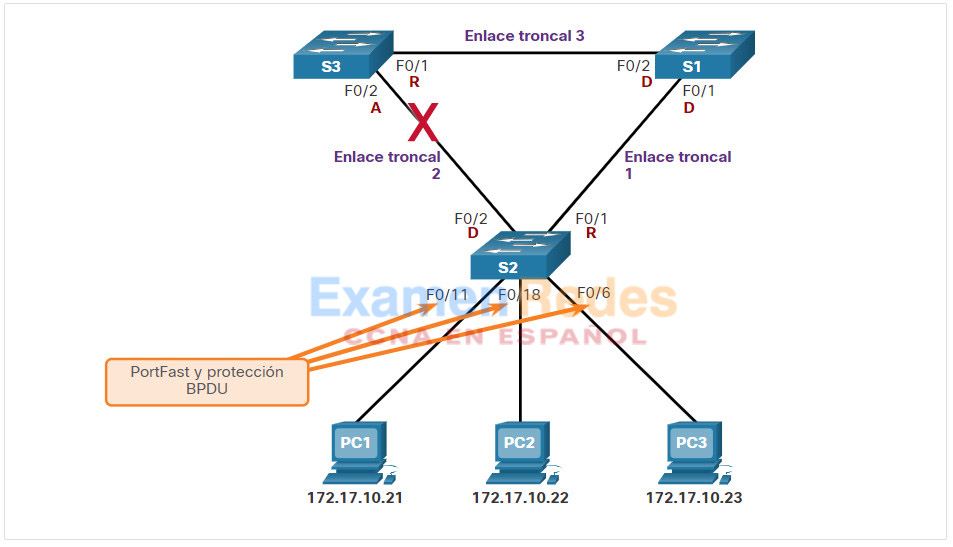

La figura es una animación con la misma topología que en la animación anterior. En la animación, el enlace troncal entre S2 y S1 ha fallado. S2 desbloquea el puerto para Trunk 2. La PC1 envía una trama de difusión al S2. S2 reenvía la transmisión a todos los puertos del conmutador, excepto el puerto de origen y el enlace fallido para el Troncal 1. El S3 reenvía la difusión por todos los puertos de switch disponibles, excepto el puerto de origen. El S1 reenvía la difusión solo por F0/3.

STP Compensates for Network Failure

5.1.4. Problemas con los vínculos de switch redundantes

La redundancia de ruta proporciona múltiples servicios de red al eliminar la posibilidad de un solo punto de falla. Cuando existen múltiples rutas entre dos dispositivos en una red Ethernet, y no hay implementación de árbol de expansión en los conmutadores, se produce un bucle de capa 2. Un bucle de capa 2 puede provocar inestabilidad en la tabla de direcciones MAC, saturación de enlaces y alta utilización de CPU en conmutadores y dispositivos finales, lo que hace que la red se vuelva inutilizable.

A diferencia de los protocolos de Capa 3, IPv4 e IPv6, Layer 2 Ethernet no incluye un mecanismo para reconocer y eliminar tramas de bucle sin fin. Tanto IPv4 como IPv6 incluyen un mecanismo que limita la cantidad de veces que un dispositivo de red de Capa 3 puede retransmitir un paquete. Un router disminuirá el TTL (Tiempo de vida) en cada paquete IPv4 y el campo Límite de saltos en cada paquete IPv6. Cuando estos campos se reducen a 0, un router dejará caer el paquete. Los switches Ethernet y Ethernet no tienen un mecanismo comparable para limitar el número de veces que un switches retransmite una trama de Capa 2. STP fue desarrollado específicamente como un mecanismo de prevención de bucles para Ethernet de Capa 2.

5.1.5. Bucles de la capa 2

Sin STP habilitado, se pueden formar bucles de capa 2, lo que hace que las tramas de difusión, multidifusión y unidifusión desconocidos se reproduzcan sin fin. Esto puede derribar una red en un período de tiempo muy corto, a veces en pocos segundos. Por ejemplo, las tramas de difusión, como una solicitud ARP, se reenvían a todos los puertos del conmutador, excepto el puerto de entrada original. Esto asegura que todos los dispositivos en un dominio de difusión reciban la trama. Si hay más de una ruta para reenviar la trama, se puede formar un bucle infinito. Cuando se produce un bucle, la tabla de direcciones MAC en un conmutador cambiará constantemente con las actualizaciones de las tramas de difusión, lo que resulta en la inestabilidad de la base de datos MAC. Esto puede causar una alta utilización de la CPU, lo que hace que el switch no pueda reenviar tramas.

Las tramas de difusión no son el único tipo de tramas que son afectadas por los bucles. Si se envían tramas de unidifusión desconocidas a una red con bucles, se puede producir la llegada de tramas duplicadas al dispositivo de destino. Una trama de unidifusión desconocida se produce cuando el switch no tiene la dirección MAC de destino en la tabla de direcciones MAC y debe reenviar la trama a todos los puertos, excepto el puerto de ingreso.

Haga clic en Reproducir en la figura para ver la animación. Cuando la animación se detiene, lea el texto que describe la acción. La animación continuará después de una pausa breve.

5.1.6. Tormenta de difusión (Broadcast Storm)

Una tormenta de difusión es un número anormalmente alto de emisiones que abruman la red durante un período específico de tiempo. Las tormentas de difusión pueden deshabilitar una red en cuestión de segundos al abrumar los conmutadores y los dispositivos finales. Las tormentas de difusión pueden deberse a un problema de hardware como una NIC defectuosa o a un bucle de capa 2 en la red.

Las emisiones de capa 2 en una red, como las solicitudes ARP, son muy comunes. Es probable que un bucle de capa 2 tenga consecuencias inmediatas y de desactivación en la red. Las multidifusión de capa 2 normalmente se reenvían de la misma manera que una difusión por el conmutador. Por lo tanto, aunque los paquetes IPv6 nunca se reenvían como una difusión de Capa 2, ICMPv6 Neighbor Discovery utiliza multidifusión de Capa 2.

Haga clic en Reproducir en la figura para ver una animación que muestra los efectos cada vez más adversos de un bucle a medida que los fotogramas de difusión y de unidifusión desconocidos continúan propagándose indefinidamente en una tormenta de difusión.

Un host atrapado en un bucle de capa 2 no está accesible para otros hosts en la red. Además, debido a los constantes cambios en su tabla de direcciones MAC, el conmutador no sabe desde qué puerto reenviar las tramas de unidifusión. En la animación anterior, los conmutadores tendrán los puertos incorrectos listados para PC1. Cualquier trama de unidifusión con destino a la PC1 se repite en bucle por la red, como lo hacen las tramas de difusión. Cuando se repiten en bucle cada vez más tramas, se termina creando una tormenta de difusión.

Para evitar que ocurran estos problemas en una red redundante, se debe habilitar algún tipo de árbol de expansión en los switches. De manera predeterminada, el árbol de expansión está habilitado en los switches Cisco para prevenir que ocurran bucles en la capa 2.

5.1.7. El algoritmo de árbol de expansión

STP se basa en un algoritmo inventado por Radia Perlman mientras trabajaba para Digital Equipment Corporation, y publicado en el artículo de 1985 «Un algoritmo para la computación distribuida de un árbol de expansión en una LAN extendida». Su algoritmo de árbol de expansión (STA) crea una topología sin bucles al seleccionar un único puente raíz donde todos los demás conmutadores determinan una única ruta de menor costo.

Sin el protocolo de prevención de bucles, se producirían bucles que harían inoperable una red de conmutadores redundantes.

Haga clic en cada botón para obtener una explicación de cómo STA crea una topología sin bucles.

- Topología de la situación

- Seleccione el Root Bridge

- Bloquear rutas redundantes

- Topología sin bucle

- Error de vínculo provoca el nuevo cálculo

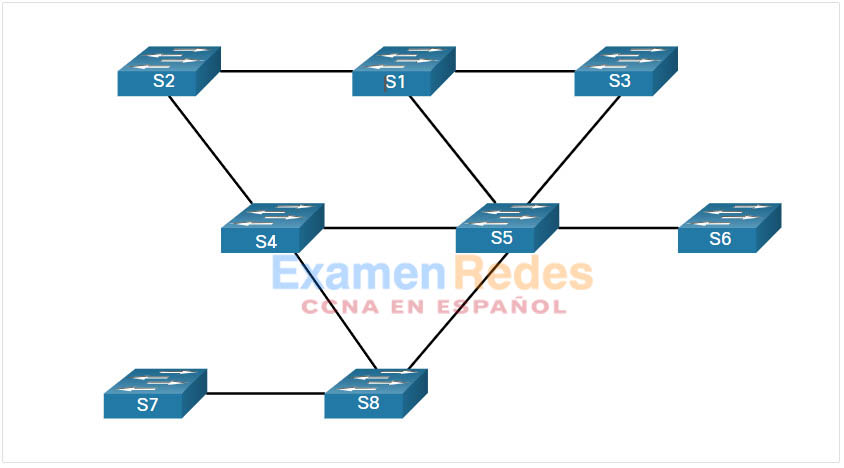

Este escenario STA utiliza una LAN Ethernet con conexiones redundantes entre varios conmutadores.

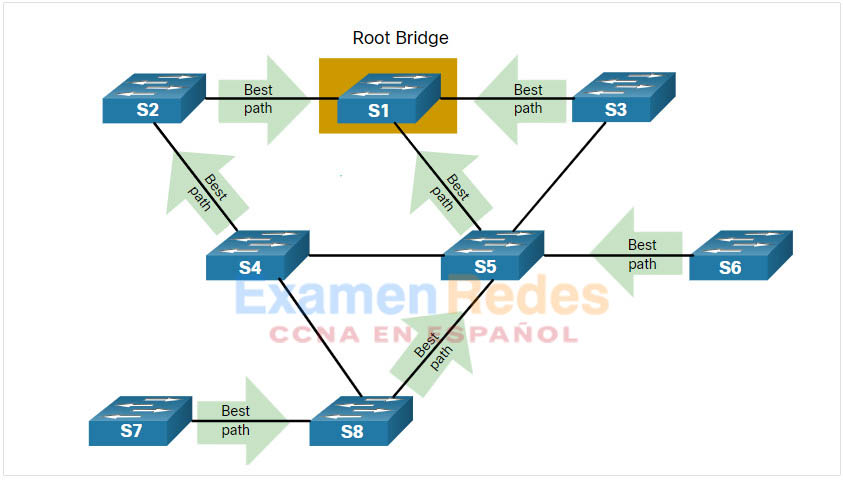

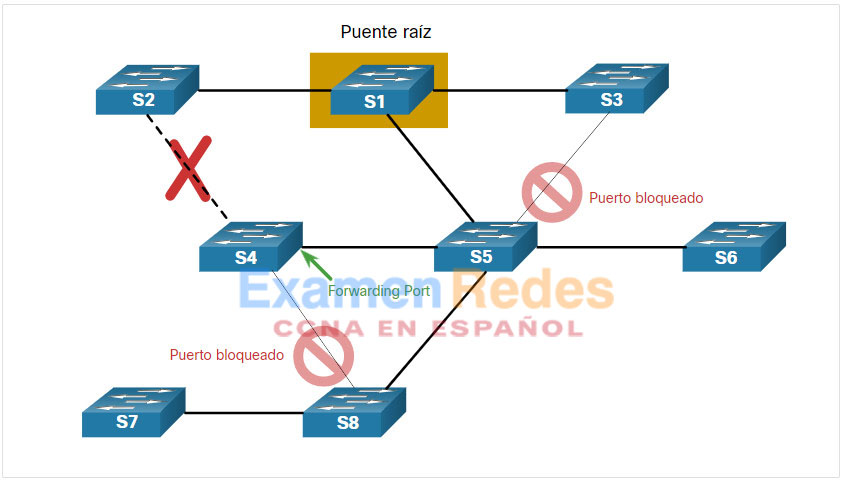

El algoritmo de árbol de expansión comienza seleccionando un único puente raíz. La figura muestra que el switch S1 se ha seleccionado como puente raíz. En esta topología, todos los enlaces tienen el mismo costo (mismo ancho de banda). Cada switch determinará una única ruta de menor costo desde sí mismo hasta el puente raíz.

Nota: STA y STP se refieren a conmutadores como puentes . Esto se debe a que en los primeros días de Ethernet, los switches se denominaban puentes.

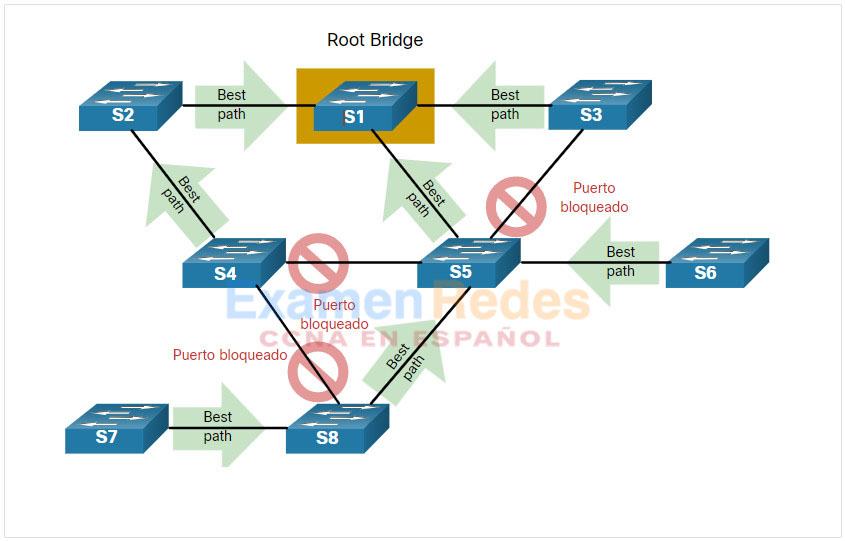

STP asegura que solo haya una ruta lógica entre todos los destinos en la red al bloquear intencionalmente las rutas redundantes que podrían causar un bucle, como se muestra en la figura. Cuando se bloquea un puerto, se impide que los datos del usuario entren o salgan de ese puerto. El bloqueo de las rutas redundantes es fundamental para evitar bucles en la red.

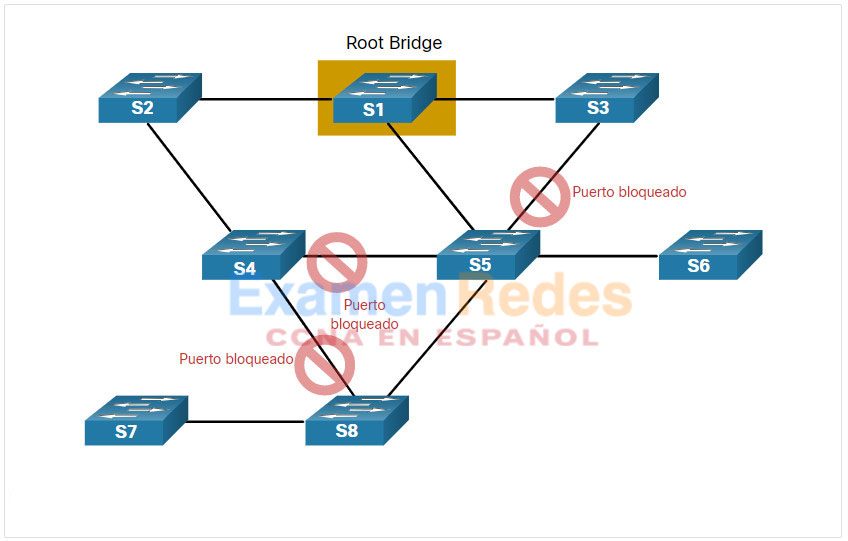

Un puerto bloqueado tiene el efecto de convertir ese enlace en un vínculo no reenvío entre los dos switches, como se muestra en la figura. Observe que esto crea una topología en la que cada conmutador tiene una única ruta al puente raíz, similar a las ramas de un árbol que se conectan a la raíz del árbol.

Las rutas físicas aún existen para proporcionar la redundancia, pero las mismas se deshabilitan para evitar que se generen bucles. Si alguna vez la ruta es necesaria para compensar la falla de un cable de red o de un switch, STP vuelve a calcular las rutas y desbloquea los puertos necesarios para permitir que la ruta redundante se active. Los recálculos STP también pueden ocurrir cada vez que se agrega un nuevo conmutador o un nuevo vínculo entre switches a la red.

La figura muestra un error de enlace entre los conmutadores S2 y S4 que hace que STP se vuelva a calcular. Observe que el vínculo anteriormente redundante entre S4 y S5 se está reenviando para compensar este error. Todavía hay solo una ruta entre cada switch y el puente raíz.

STP evita que ocurran bucles mediante la configuración de una ruta sin bucles a través de la red, con puertos “en estado de bloqueo” ubicados estratégicamente. Los switches que ejecutan STP pueden compensar las fallas mediante el desbloqueo dinámico de los puertos bloqueados anteriormente y el permiso para que el tráfico se transmita por las rutas alternativas.

5.1.8. Vídeo – Observar la operación STP

Haga clic en Play (Reproducir) para ver una demostración del protocolo de árbol de expansión.

5.1.9. Packet Tracer – Investigar la prevención de bucles STP

En esta actividad de Packet Tracer, completará los siguientes objetivos:

- Cree y configure una red simple de tres conmutadores con STP.

- Ver operación STP

- Desactive STP y vuelva a ver la operación.

5.2. Funcionamientos del STP

5.2.1. Pasos para una topología sin bucles

Ahora ya sabe cómo se crean los bucles y los conceptos básicos de usar el protocolo de árbol de expansión para prevenirlos. Este tema le llevará paso a paso a través de la operación de STP. Usando STA, STP crea una topología sin bucles en un proceso de cuatro pasos:

- Elige el puente raíz.

- Seleccione los root ports.

- Elegir puertos designados.

- Seleccione puertos alternativos (bloqueados).

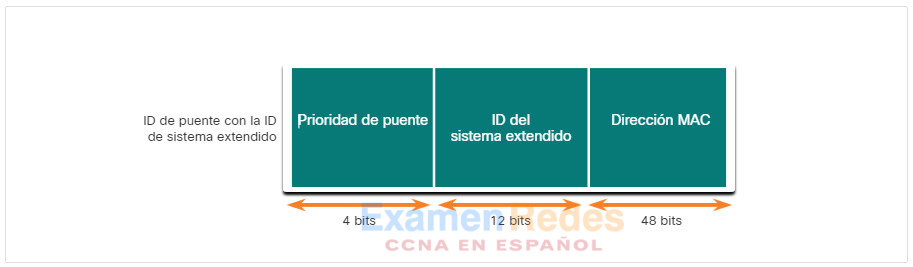

Durante las funciones STA y STP, los conmutadores utilizan unidades de datos de protocolo de puente (BPDU) para compartir información sobre sí mismos y sus conexiones. Las BPDU se utilizan para elegir el root bridge, los root ports, los puertos designados y los puertos alternativos. Cada BPDU contiene una ID de puente (BID) que identifica qué switch envió la BPDU. El BID participa en la toma de muchas de las decisiones STA, incluidos los roles de puertos y root bridge. El BID contiene un valor de prioridad, la dirección MAC del conmutador y un ID de sistema extendido. El valor de BID más bajo lo determina la combinación de estos tres campos.

Prioridad de puente

El valor de prioridad predeterminado para todos los switches Cisco es el valor decimal 32768. El rango va de 0 a 61440 y aumenta de a 4096. Es preferible una prioridad de puente más baja. La prioridad de puente 0 prevalece sobre el resto de las prioridades de puente.

Sistema extendido ID

El valor de ID del sistema extendido es un valor decimal agregado al valor de prioridad del puente en el BID para identificar la VLAN para esta BPDU.

Las primeras implementaciones de IEEE 802.1D estaban diseñadas para redes que no utilizaban VLAN. Existía un único árbol de expansión común para todos los switches. Por esta razón, en los switches más antiguos, el ID del sistema extendido no se incluía en las BPDU. A medida que las VLAN se volvieron más comunes en la segmentación de la infraestructura de red, se fue mejorando el estándar 802.1D para incluir a las VLAN, lo que requirió que se incluyera la ID de VLAN en la trama de BPDU. La información de VLAN se incluye en la trama BPDU mediante el uso de la ID de sistema extendido.

El ID del sistema extendido permite que las implementaciones posteriores de STP, como Rapid STP (RSTP) tengan diferentes root bridge para diferentes conjuntos de VLAN. Esto puede permitir que enlaces redundantes y sin reenvío en una topología STP para un conjunto de VLAN sean utilizados por un conjunto diferente de VLAN que utilice un root bridge diferente.

Dirección MAC

Cuando dos switches están configurados con la misma prioridad y tienen la misma ID de sistema extendido, el switch que posee la dirección MAC con el menor valor, expresado en hexadecimal, tendrá el menor BID.

5.2.2. 1. Elige el root bridge

El STA designa un único switch como root bridge y lo utiliza como punto de referencia para todos los cálculos de rutas. Los switches intercambian BPDU para crear la topología sin bucles comenzando con la selección del root bridge.

Un proceso de elección determina el switch que se transforma en el puente raíz. Todos los switches del dominio de difusión participan del proceso de elección. Una vez que el switch arranca, comienza a enviar tramas BPDU cada dos segundos. Estas tramas BPDU contienen el BID del switch de envío y el BID del root bridge, conocido como Root ID.

El switch que tiene el BID más bajo se convierte en el puente raíz. Al principio, todos los conmutadores se declaran a sí mismos como el puente raíz con su propio BID establecido como ID raíz. Eventualmente, los switches aprenden a través del intercambio de BPDU qué switch tiene el BID más bajo y acordarán un puente raíz.

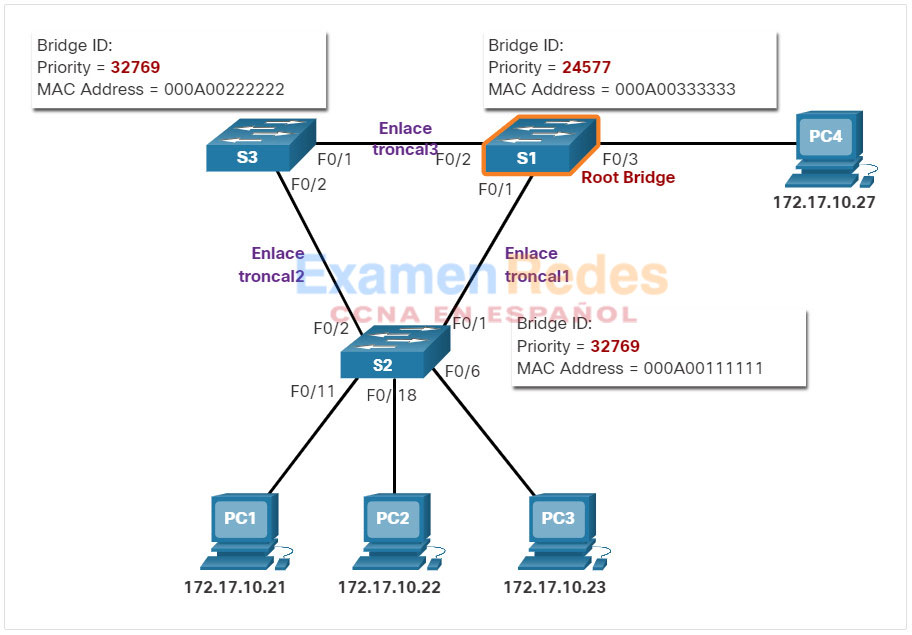

En la figura, S1 se elige de root bridge porque tiene el BID más bajo.

5.2.3. Impacto de las pujas por defecto

Dado que el BID predeterminado es 32768, es posible que dos o más switches tengan la misma prioridad. En este escenario, donde las prioridades son las mismas, el conmutador con la dirección MAC más baja se convertirá en el puente raíz. Para asegurar que el puente raíz elegido cumpla con los requisitos de la red, se recomienda que el administrador configure el switch de puente raíz deseado con una prioridad menor.

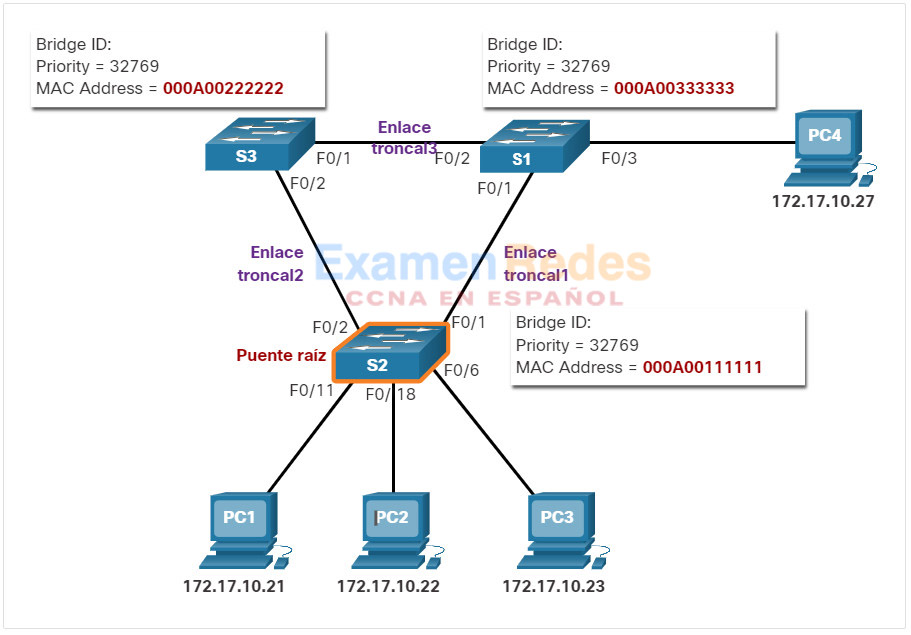

En la figura, todos los switches están configurados con la misma prioridad de 32769. Aquí la dirección MAC se convierte en el factor decisivo en cuanto a qué interruptor se convierte en el puente raíz. El conmutador con el valor de dirección MAC hexadecimal más bajo es el puente raíz preferido. En este ejemplo, S2 tiene el valor más bajo para su dirección MAC y se elige como el puente raíz para esa instancia de árbol de expansión.

Note: En el ejemplo, la prioridad de todos los switches es 32769. El valor se basa en la prioridad de puente predeterminada 32768 y la ID del sistema extendida (asignación de VLAN 1) asociada con cada conmutador (32768 + 1)

5.2.4. Determinar el costo de la ruta raíz

Una vez que se eligió el puente raíz para la instancia de árbol de expansión, el STA comienza el proceso para determinar las mejores rutas hacia el puente raíz desde todos los destinos en el dominio de difusión. La información de la ruta, conocida como el costo interno de la ruta raíz, está determinada por la suma de todos los costos de los puertos individuales a lo largo de la ruta desde el conmutador hasta el puente raíz.

Note: La BPDU incluye el costo de la ruta raíz. Este es el costo de la ruta que va desde el switch que envía los datos hasta el puente raíz.

Cuando un switch recibe la BPDU, agrega el costo del puerto de ingreso del segmento para determinar el costo interno de la ruta hacia la raíz.

Los costos de los puertos predeterminados se definen por la velocidad a la que funcionan los mismos. La tabla muestra los costos de puerto predeterminados sugeridos por IEEE. Los switches Cisco utilizan de forma predeterminada los valores definidos por el estándar IEEE 802.1D, también conocido como costo de ruta corta, tanto para STP como para RSTP. Sin embargo, el estándar IEEE sugiere usar los valores definidos en el IEEE-802.1w, también conocido como costo de ruta larga, cuando se usan enlaces de 10 Gbps y más rápido.

Note: RSTP se discute con más detalle más adelante en este módulo.

| Velocidad de enlace | STP Cost: IEEE 802.1D-1998 | Costo de RSTP: IEEE 802.1w-2004 |

|---|---|---|

| 10Gbps | 2 | 2000 |

| 1Gbps | 4 | 20000 |

| 100Mbps | 19 | 200000 |

| 10 Mbps | 100 | 2000000 |

Pese a que los puertos de switch cuentan con un costo de puerto predeterminado asociado a los mismos, tal costo puede configurarse. La capacidad de configurar costos de puerto individuales le da al administrador la flexibilidad para controlar de forma manual las rutas de árbol de expansión hacia el puente raíz.

5.2.5. 2. Elegir los puertos raíz

Después de determinar el puente raíz, se utiliza el algoritmo STA para seleccionar el puerto raíz. Cada switch que no sea root seleccionará un puerto raíz. El puerto raíz es el puerto más cercano al root bridge en términos de costo general para el puente raíz. Este costo general se conoce como costo de ruta raíz interna.

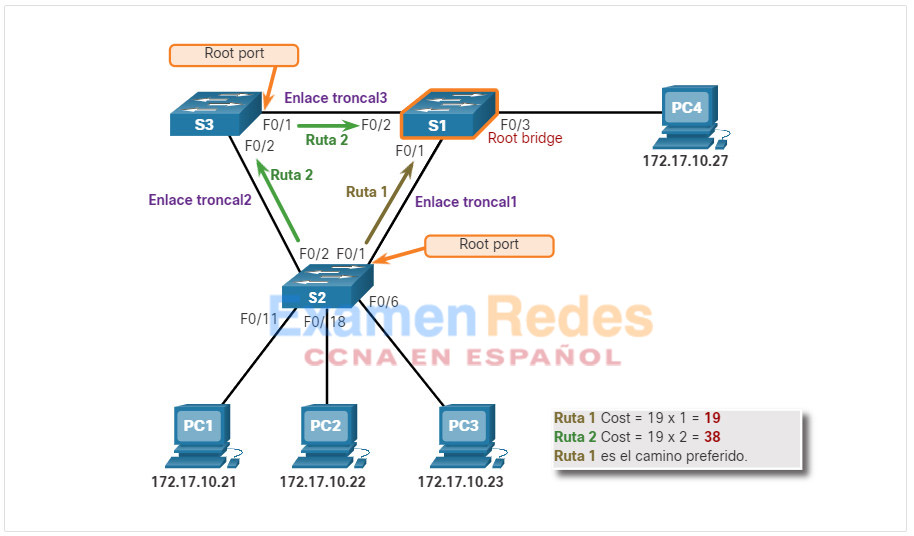

El costo interno de la ruta raíz es igual a la suma de todos los costos del puerto a lo largo de la ruta al root bridge, como se muestra en la figura. Las rutas con el costo más bajo se convierten en las preferidas, y el resto de las rutas redundantes se bloquean. En el ejemplo, el costo de ruta interno desde S2 al root bridge S1 a través de la ruta 1 es de 19 (según el costo de puerto individual especificado por el IEEE), mientras que el costo interno de la ruta hacia la raíz a través de la ruta 2 es de 38. Debido a que la ruta 1 tiene un costo de ruta general más bajo para el root bridge, es la ruta preferida y F0 / 1 se convierte en el root port en S2.

5.2.6. 3. Seleccionar puertos designados

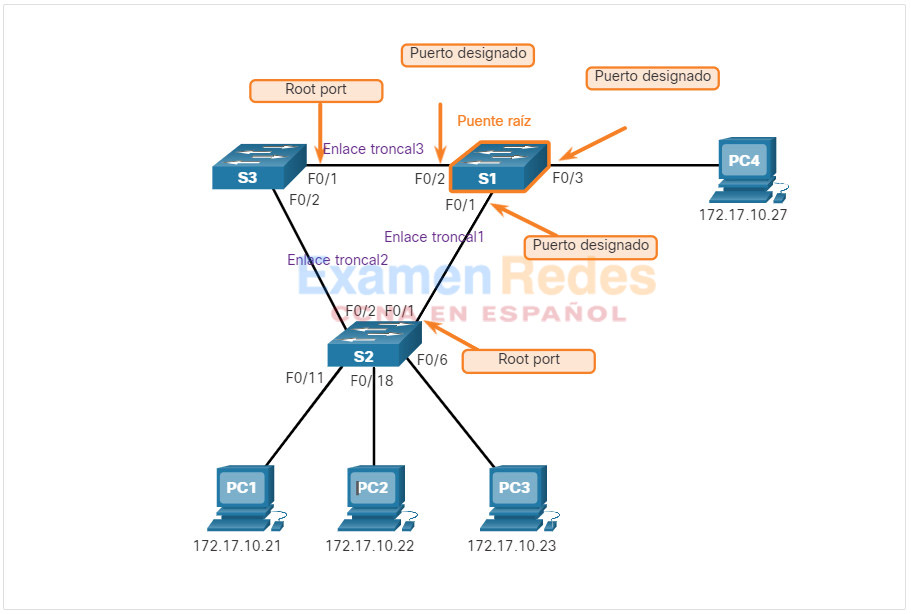

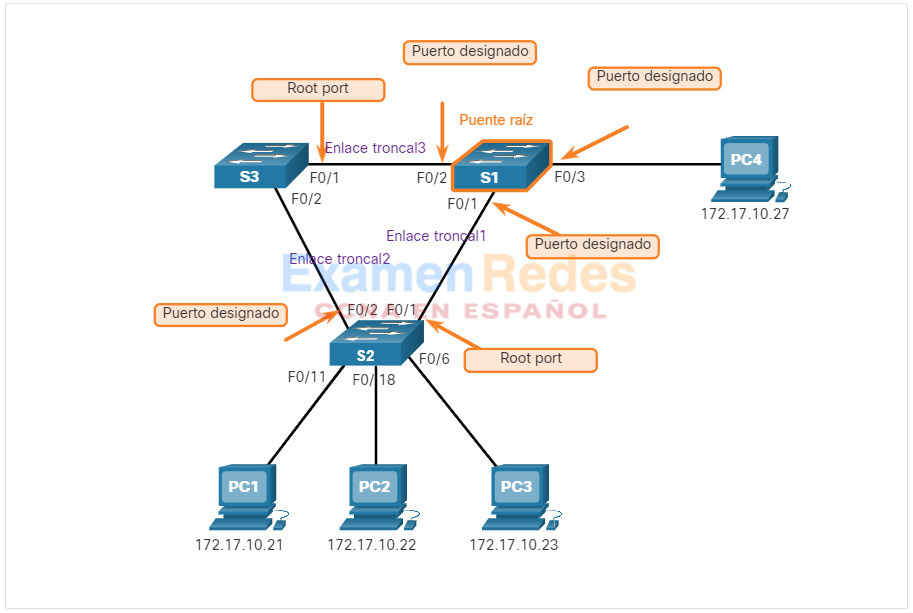

La parte de prevención de bucles del árbol de expansión se hace evidente durante estos dos pasos siguientes. Después de que cada switch selecciona un puerto raíz, los switches seleccionarán los puertos designados.

Cada segmento entre dos switches tendrá un puerto designado. El puerto designado es un puerto en el segmento (con dos switches) que tiene el costo de ruta raíz interna al puente raíz. En otras palabras, el puerto designado tiene la mejor ruta para recibir el tráfico que conduce al puente raíz.

Lo que no es un puerto raíz o un puerto designado se convierte en un puerto alternativo o bloqueado. El resultado final es una ruta única desde cada conmutador al puente raíz.

Haga clic en cada botón para obtener una explicación de cómo STA elige los puertos designados.

- Puertos designados en el puente raíz

- Puerto designado cuando hay un puerto raíz

- Puerto designado cuando no hay puerto raíz

Todos los puertos en el root bridge son puertos designados. Esto se debe a que el root bridge tiene el costo más bajo para sí mismo.

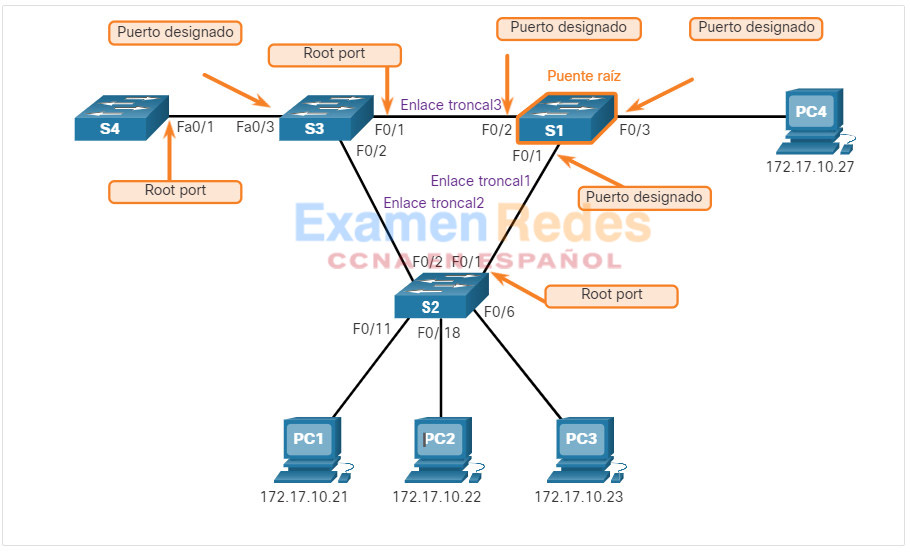

Si un extremo de un segmento es un puerto raíz, el otro extremo es un puerto designado. Para demostrar esto, la figura muestra que el conmutador S4 está conectado a S3. La interfaz Fa0/1 en S4 es su puerto raíz porque tiene la mejor y única ruta al root bridge. Por lo tanto, la interfaz Fa0/3 en S3 en el otro extremo del segmento sería el puerto designado.

Note: Todos los puertos del switch con dispositivos finales (hosts) conectados son puertos designados.

Esto deja solo segmentos entre dos switches donde ninguno de los switches es el puente raíz. En este caso, el puerto del switch con la ruta de menor costo al puente raíz es el puerto designado para el segmento. Por ejemplo, en la figura, el último segmento es el que está entre S2 y S3. Tanto S2 como S3 tienen el mismo costo de ruta para el puente raíz. El algoritmo del árbol de expansión utilizará el ID del puente como un interruptor de corbata. Aunque no se muestra en la figura, S2 tiene un BID menor. Por lo tanto, el puerto F0/2 de S2 se elegirá como el puerto designado. Los puertos designados están en estado de reenvío.

5.2.7. 4. Seleccionar puertos alternativos (bloqueados)

Si un puerto no es un puerto raíz o un puerto designado, se convierte en un puerto alternativo (o de copia de seguridad). Los puertos alternativos y los puertos de respaldo están en estado de descarte o bloqueo para evitar bucles. En la figura, la STA ha configurado el puerto F0 / 2 en S3 en el rol alternativo. El puerto F0/2 en S3 está en estado de bloqueo y no reenviará tramas Ethernet. Todos los demás puertos entre conmutadores están en estado de reenvío. Esta es la parte de prevención de bucles de STP.

5.2.8. Seleccione un puerto raíz a partir de varias rutas de igual coste

Los puertos designados se seleccionan en base al menor costo del trayecto al Puerto raíz para un segmento. Pero, ¿qué sucede si el switch tiene múltiples rutas de igual costo al puente raíz? ¿Cómo designa un puerto raíz un switch?

Cuando un switch tiene varias rutas de igual costo al puente raíz, el switch determinará un puerto utilizando los siguientes criterios:

- Oferta de remitente más baja

- Prioridad de puerto del remitente más baja

- ID de puerto del remitente más bajo

Haga clic en cada criterio para obtener un ejemplo y una explicación.

- 1. Oferta de remitente más baja

- 2. Prioridad de puerto de remitente más baja

- 3. Menor ID de puerto emisor

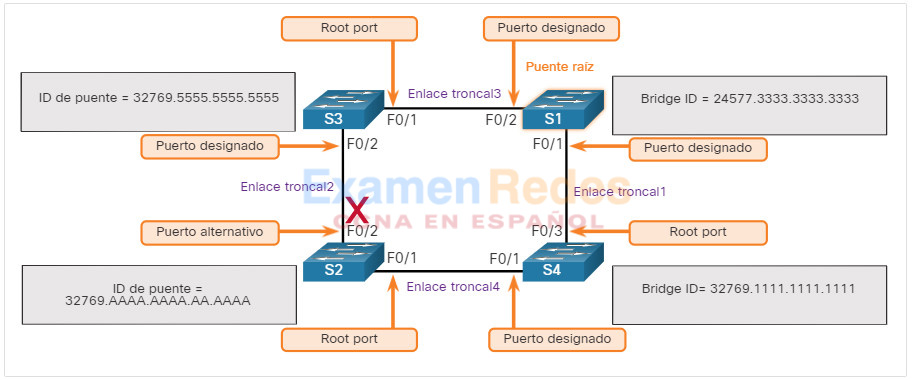

La figura muestra una topología con cuatro conmutadores, incluido el conmutador S1 como puente raíz. Al examinar los roles de puerto, vemos que el puerto F0/1 del switch S3 y el puerto F0/3 del switch S4 se han seleccionado como puertos raíz porque tienen la ruta con el menor costo (costo de la ruta hacia la raíz) al puente raíz para sus respectivos switches. S2 tiene dos puertos, F0 / 1 y F0 / 2 con rutas de igual costo al puente raíz. En este caso los ID de puente de los switches vecinos, S3 y S4, se utilizan para definir el empate. Esto se conoce como BID del emisor. S3 tiene un BID de 32769.5555.5555.5555 y S4 tiene un BID de 32769.1111.1111.1111. Como S4 tiene un BID más bajo, el puerto F0 / 1 de S2, que es el puerto conectado a S4, será el puerto raíz.

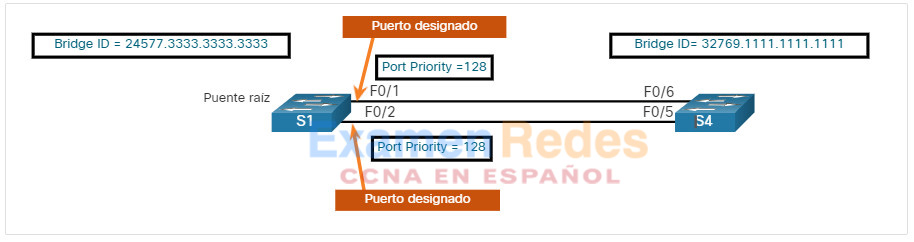

Para demostrar estos dos criterios siguientes, la topología se cambia a uno donde dos switches están conectados con dos paths de igual costo entre ellos. S1 es el puente raíz, por lo que ambos puertos son puertos designados.

S4 tiene dos puertos con rutas de igual costo al puente raíz. Dado que ambos puertos están conectados al mismo conmutador, el BID (S1) del remitente es igual. Entonces el primer paso es un empate.

A continuación en la lista está la prioridad del puerto del remitente (S1). La prioridad de puerto predeterminada es 128, por lo que ambos puertos de S1 tienen la misma prioridad de puerto. Esto también es una corbata. Sin embargo, si cualquiera de los puertos de S1 se configuraba con una prioridad de puerto más baja, S4 pondría su puerto adyacente en estado de reenvío. El otro puerto en S4 sería un estado de bloqueo.

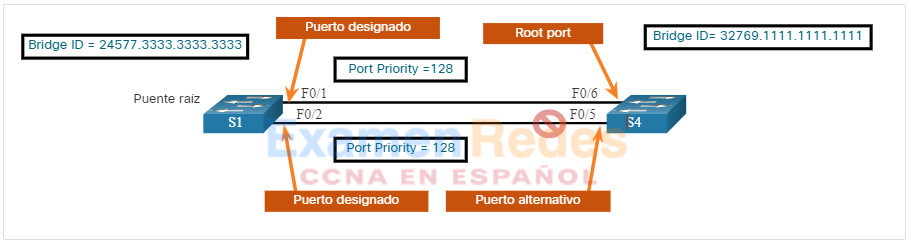

El último desempate es el ID de puerto del remitente más bajo. El conmutador S4 ha recibido BPDU desde el puerto F0/1 y el puerto F0/2 en S1. Recuerde que la decisión se basa en el ID del puerto del remitente, no en el ID del puerto del receptor. Dado que el Id. de puerto de F0/1 en S1 es menor que el puerto F0/2, el puerto F0/6 en el conmutador S4 será el puerto raíz. Este es el puerto de S4 que está conectado al puerto F0/1 de S1.

El puerto F0/5 en S4 se convertirá en un puerto alternativo y se colocará en el estado de bloqueo, que es la parte de prevención de bucles de STP.

5.2.9. Temporizadores STP y Estados de puerto

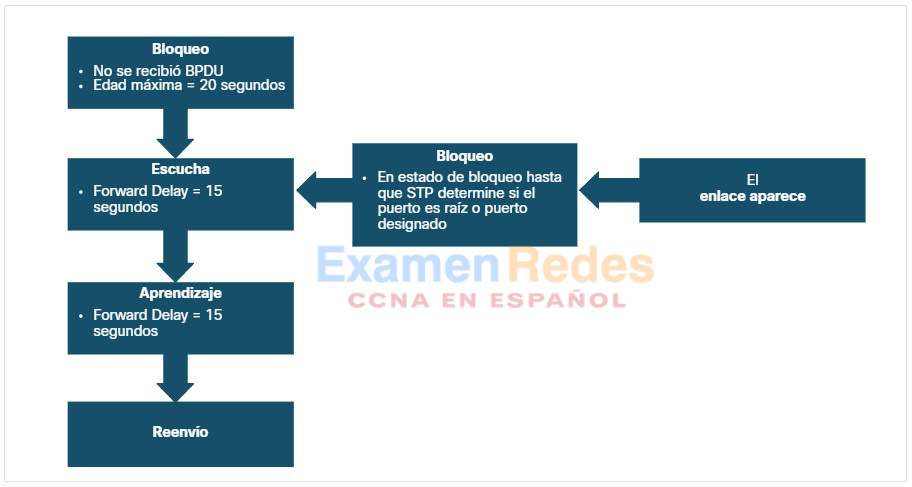

La convergencia STP requiere tres temporizadores, como sigue:

- Temporizador de saludo – El tiempo de saludo es el intervalo entre BPDU. El valor predeterminado es 2 segundos, pero se puede modificar entre 1 y 10 segundos.

- Temporizador de retardo de reenvío – El retraso directo es el tiempo que se pasa en el estado de escucha y aprendizaje. El valor predeterminado es 15 segundos, pero se puede modificar a entre 4 y 30 segundos.

- Temporizador de antigüedad máxima – La antigüedad máxima es la duración máxima de tiempo que un switch espera antes de intentar cambiar la topología STP. El valor predeterminado es 20 segundos, pero se puede modificar entre 6 y 40 segundos.

Nota: Los tiempos predeterminados se pueden cambiar en el puente raíz, que dicta el valor de estos temporizadores para el dominio STP.

STP facilita la ruta lógica sin bucles en todo el dominio de difusión. El árbol de expansión se determina a través de la información obtenida en el intercambio de tramas de BPDU entre los switches interconectados. Si un puerto de switch pasa directamente del estado de bloqueo al de reenvío sin información acerca de la topología completa durante la transición, el puerto puede crear un bucle de datos temporal. Por esta razón, STP tiene cinco estados de puertos, cuatro de los cuales son estados de puertos operativos, como se muestra en la figura. El estado deshabilitado se considera no operativo.

Los detalles de cada estado de puerto se muestran en la tabla.

| Estado del puerto | Descripción |

|---|---|

| Bloqueo | el puerto es un puerto alternativo y no participa en el reenvío de tramas. reenvío. El puerto recibe tramas BPDU para determinar la ubicación y ID deraíz del puente raíz . Las tramas BPDU también determinan qué roles de puerto cada puerto del switch debe asumir en la topología STP activa final. Con un Temporizador de edad máxima de 20 segundos, un puerto del switch que no ha recibido un BPDU esperado de un switch vecino entrará en el estado de bloqueo. |

| Escucha | Después del estado de bloqueo, un puerto se moverá al estado de escucha. La recibe BPDU para determinar la ruta a la raíz. Puerto del switch también transmite sus propias tramas BPDU e informa a los conmutadores adyacentes que el puerto del conmutador se está preparando para participar en la topología activa. |

| Aprendizaje | Un puerto de switch pasa al estado de aprendizaje después de la escucha STP. Durante el estado de aprendizaje, el puerto del switch recibe y procesa BPDU y se prepara para participar en el reenvío de tramas. También comienza a rellenar la tabla de direcciones MAC. Sin embargo, en el estado de aprendizaje, el usuario frames are not forwarded to the destination. |

| Reenvío | En el estado de reenvío, un puerto de switch se considera parte de la dividida. El puerto del switch reenvía el tráfico de usuario y envía y recibe Marcos BPDU. |

| Deshabilitado | Un puerto de switch en el estado deshabilitado no participa en la expansión árbol y no reenvía marcos. El estado deshabilitado se establece cuando el El puerto se ha desactivado administrativamente. |

5.2.10. Detalles Operativos de cada Estado Portuario

En la tabla se resumen los detalles operativos de cada estado de puerto.

| Estado del puerto | BPDU | Tabla de direcciones MAC | Reenvío de framesde datos |

|---|---|---|---|

| Bloqueo | Recibir solo | No hay actualización | No |

| Escucha | Recibir y enviar | No hay actualización | No |

| Aprendizaje | Recibir y enviar | Actualización de la tabla | No |

| Reenvío | Recibir y enviar | Actualización de la tabla | Sí |

| Deshabilitado | No se ha enviado ni recibido | No hay actualización | No |

5.2.11. Per-VLAN Spanning Tree

Hasta ahora, hemos hablado de STP en un entorno donde sólo hay una VLAN. Sin embargo, STP se puede configurar para que funcione en un entorno con varias VLAN.

In Per-VLAN Spanning Tree (PVST) versions of STP, there is a root bridge elected for each spanning tree instance. Esto hace posible tener diferentes puentes raíz para diferentes conjuntos de VLAN. STP opera una instancia independiente de STP para cada VLAN individual. Si todos los puertos de todos los switches pertenecen a la VLAN 1, solo se da una instancia de árbol de expansión.

5.3. Evolución del STP

5.3.1. Diferentes versiones de STP

En este tema se detallan las diferentes versiones de STP y otras opciones para evitar bucles en la red.

Hasta ahora, hemos utilizado el término Protocolo Spanning Tree y el acrónimo STP, que puede ser engañoso. La mayoría de los profesionales suele utilizar estas denominaciones para referirse a las diversas implementaciones del árbol de expansión, como el protocolo de árbol de expansión rápido (RSTP) y el protocolo de árbol de expansión múltiple (MSTP). Para comunicar los conceptos del árbol de expansión correctamente, es importante hacer referencia a la implementación o al estándar del árbol de expansión en contexto.

El último estándar para árbol de expansión está contenido en IEEE-802-1D-2004, el estándar IEEE para redes de área local y metropolitana:puentes de control de acceso a medios (MAC). Esta versión del estándar indica que los conmutadores y puentes que cumplen con el estándar utilizarán Rapid Spanning Tree Protocol (RSTP) en lugar del protocolo STP anterior especificado en el estándar 802.1d original. En este currículo, cuando se analiza el protocolo de árbol de expansión original, se utiliza la frase “árbol de expansión 802.1D original” para evitar confusiones. Debido a que los dos protocolos comparten gran parte de la misma terminología y métodos para la ruta sin bucles, el enfoque principal estará en el estándar actual y las implementaciones propietarias de Cisco de STP y RSTP.

Desde el lanzamiento del estándar IEEE 802.1D original, surgió una gran variedad de protocolos de árbol de expansión.

| Variedad STP | Descripción |

|---|---|

| STP | Esta es la versión original de IEEE 802.1D (802.1D-1998 y versiones anteriores) que proporciona una topología sin bucles en una red con enlaces redundantes. También llamado Common Spanning Tree (CST), asume una instancia de árbol de expansión para toda la red puenteada, independientemente de la cantidad de VLAN. |

| PVST+ | El árbol de expansión por VLAN (PVST +) es una mejora de Cisco de STP que provides a separate 802.1D spanning tree instance for each VLAN Configure la red PVST+ soporta PortFast, UplinkFast, BackboneFast, BPDU guard, BPDU filter, root guard, y loop guard. |

| 802.1D-2004 | Esta es una versión actualizada del estándar STP, que incorpora IEEE 802.1w. |

| RSTP | Protocolo de Árbol de Expansión Rápido (RSTP), o IEEE 802.1w, es una evolución de STP que proporciona una convergencia más veloz de STP. Proporciona una convergencia más rápida de STP. |

| PVST+ rápido | Esta es una mejora de Cisco de RSTP que utiliza PVST + y proporciona un instancia separada de 802.1w por VLAN. Cada instancia independiente admite PortFast, BPDU guard, BPDU filter, root guard, y loop guard. |

| MSTP | El Protocolo de árbol de expansión múltiple (MSTP) es un estándar IEEE inspirado en el STP de instancia múltiple (MISTP) anterior propietario de Cisco de Cisco. MSTP asigna varias VLAN en la misma instancia de árbol de expansión. VRF. |

| Instancia | Múltiple Spanning Tree (MST) es la implementación de MSTP de Cisco, que proporciona hasta 16 instancias de RSTP y combina muchas VLAN con el misma topología física y lógica en una instancia RSTP común. Cada instancia aparte admite PortFast, protección de BPDU, filtro de BPDU, protección de raíz y protección de bucle. loop guard. |

Es posible que un profesional de red, cuyas tareas incluyen la administración de los switches, deba decidir cuál es el tipo de protocolo de árbol de expansión que se debe implementar.

Los switches de Cisco con IOS 15.0 o posterior ejecutan PVST+ de manera predeterminada. Esta versión incluye muchas de las especificaciones IEEE 802.1D-2004, como puertos alternativos en lugar de los puertos no designados anteriores. Los conmutadores deben configurarse explícitamente para el modo de árbol de expansión rápida para ejecutar el protocolo de árbol de expansión rápida.

5.3.2. Conceptos de RSTP

RSTP (IEEE 802.1w) reemplaza al 802.1D original mientras conserva la compatibilidad con versiones anteriores. La terminología de STP 802.1w sigue siendo fundamentalmente la misma que la de STP IEEE 802.1D original. La mayoría de los parámetros se han dejado sin cambios. Los usuarios que estén familiarizados con el estándar STP original pueden configurar fácilmente RSTP. El mismo algoritmo de árbol de expansión se utiliza tanto para STP como para RSTP para determinar los roles de puerto y la topología.

RSTP aumenta la velocidad del recálculo del árbol de expansión cuando cambia la topología de la red de Capa 2. RSTP puede lograr una convergencia mucho más rápida en una red configurada en forma adecuada, a veces sólo en unos pocos cientos de milisegundos. Si un puerto está configurado como puerto alternativo o de respaldo, puede cambiar automáticamente al estado de reenvío sin esperar a que converja la red.

Note: PVST+ rápido es la implementación que hace Cisco de RSTP por VLAN. Con Rapid PVST + se ejecuta una instancia independiente de RSTP para cada VLAN.

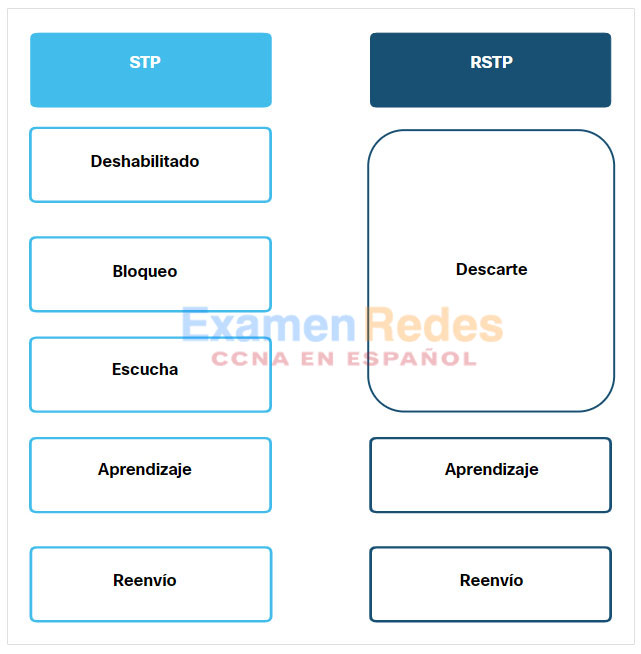

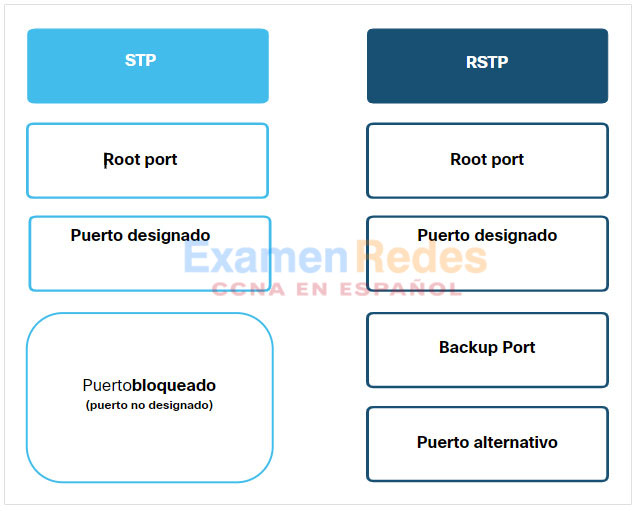

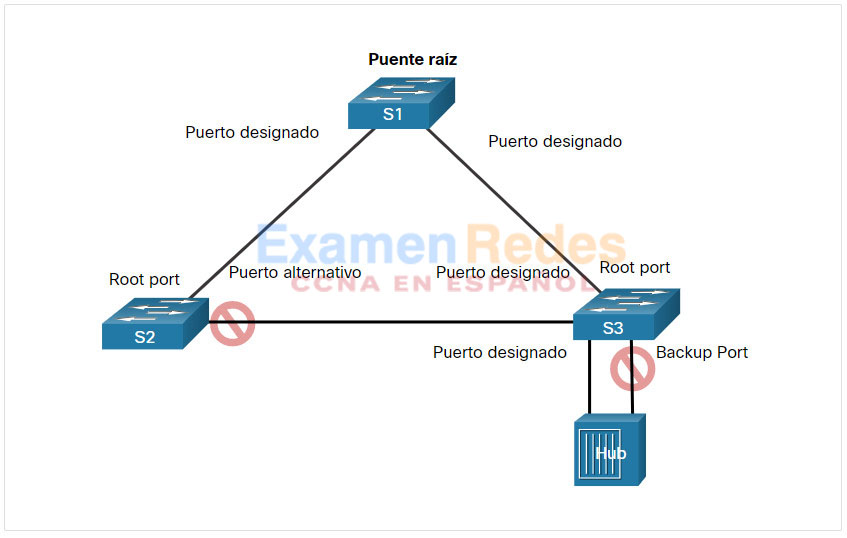

5.3.3. Estados de puerto RSTP y roles de puerto

Los estados de puerto y las funciones de puerto entre STP y RSTP son similares.

Haga clic en cada botón para una comparación entre los estados de puerto STP y RSTP y los roles de puerto.

- Estados de puertos STP y RSTP

- Estados de puertos STP y RSTP

- Puertos RSTP alternativos y de copia de seguridad

Solo hay tres estados de puerto en RSTP que corresponden a los tres estados operativos posibles en STP. Los estados de desactivación, bloqueo y escucha 802.1D se fusionan en un único estado de descarte 802.1w.

Como se muestra en la figura, los puertos raíz y los puertos designados son los mismos para STP y RSTP. Sin embargo, hay dos roles de puerto RSTP que corresponden al estado de bloqueo de STP. En STP, un puerto bloqueado se define como no ser el puerto designado o raíz. RSTP tiene dos funciones de puerto para este propósito.

Como se muestra en la figura, el puerto alternativo tiene una ruta alternativa al puente raíz. El puerto de copia de seguridad es una copia de seguridad en un medio compartido, como un concentrador. Un puerto de copia de seguridad es menos común porque ahora los concentradores se consideran dispositivos heredados.

5.3.4. PortFast y protección BPDU

Cuando un dispositivo está conectado a un puerto del conmutador o cuando un conmutador se enciende, el puerto del conmutador pasa por los estados de escucha y aprendizaje, esperando cada vez que expire el temporizador de retardo de reenvío. Este retraso es de 15 segundos para cada estado, escuchando y aprendiendo, para un total de 30 segundos. Este retraso puede presentar un problema para los clientes DHCP que intentan detectar un servidor DHCP. Los mensajes DHCP del host conectado no se reenviarán durante los 30 segundos de temporizadores de retardo de reenvío y el proceso DHCP puede agotarse. El resultado es que un cliente IPv4 no recibirá una dirección IPv4 válida.

Note: Aunque esto puede ocurrir con clientes que envían mensajes de solicitud de enrutador ICMPv6, el enrutador continuará enviando mensajes de anuncio de enrutador ICMPv6 para que el dispositivo sepa cómo obtener su información de dirección.

Cuando un puerto de conmutador se configura con PortFast, ese puerto pasa del bloqueo al estado de reenvío inmediatamente, omitiendo los estados de escucha y aprendizaje STP y evitando un retraso de 30 segundos. Use PortFast en los puertos de acceso para permitir que los dispositivos conectados a estos puertos, como los clientes DHCP, accedan a la red de inmediato, en lugar de esperar a que STP converja en cada VLAN. Debido a que el propósito de PortFast es minimizar el tiempo que los puertos de acceso deben esperar a que el árbol de expansión converja, solo debe usarse en los puertos de acceso. Si habilita PortFast en un puerto que se conecta a otro switch, corre el riesgo de crear un bucle de árbol de expansión. PortFast solo se puede usar en puertos conmutadores que se conectan a dispositivos finales.

En una configuración de PortFast válida, nunca se deben recibir BPDU, ya que esto indicaría que hay otro puente o switch conectado al puerto, lo que podría causar un bucle de árbol de expansión. Esto potencialmente causa un bucle de árbol de expansión. Para evitar que se produzca este tipo de escenario, los switches Cisco admiten una función llamada guardia BPDU. Cuando está habilitado, inmediatamente pone el puerto del conmutador en un estado errdisabled (error-disabled) al recibir cualquier BPDU. Esto protege contra posibles bucles al apagar eficazmente el puerto. La característica de protección BPDU proporciona una respuesta segura a la configuración no válida, ya que se debe volver a activar la interfaz de forma manual.

5.3.5. Alternativas a STP

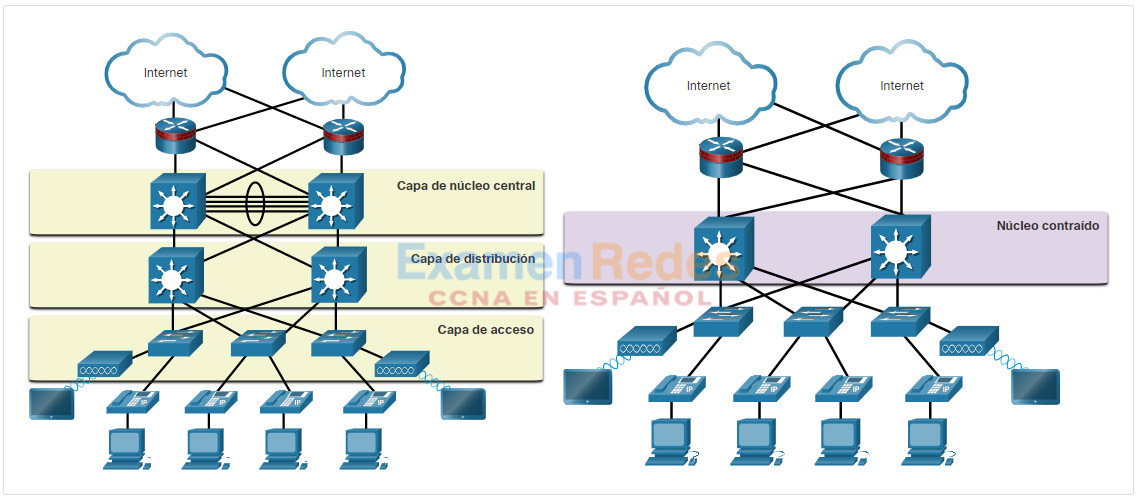

STP era y sigue siendo un protocolo de prevención de bucles Ethernet. A lo largo de los años, las organizaciones requerían una mayor resiliencia y disponibilidad en la LAN. Las LAN Ethernet pasaron de unos pocos conmutadores interconectados conectados conectados a un único enrutador, a un sofisticado diseño de red jerárquica que incluye conmutadores de acceso, distribución y capa central, como se muestra en la figura.

Dependiendo de la implementación, la capa 2 puede incluir no solo la capa de acceso, sino también la distribución o incluso las capas principales. Estos diseños pueden incluir cientos de switches, con cientos o incluso miles de VLAN. STP se ha adaptado a la redundancia y complejidad añadida con mejoras, como parte de RSTP y MSTP.

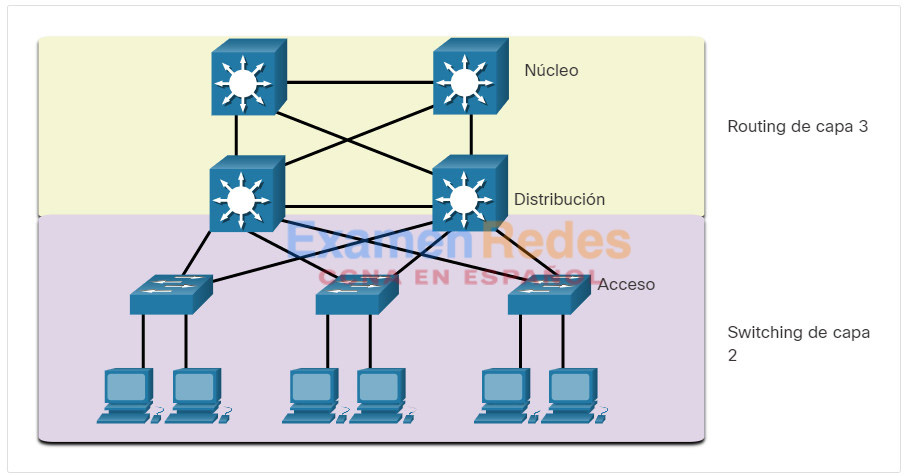

Un aspecto importante del diseño de red es la convergencia rápida y predecible cuando se produce un error o un cambio en la topología. El árbol de expansión no ofrece las mismas eficiencias y predecibilidades proporcionadas por los protocolos de enrutamiento en la Capa 3. La figura muestra un diseño de red jerárquica tradicional con los conmutadores multicapa de distribución y núcleo que realizan enrutamiento.

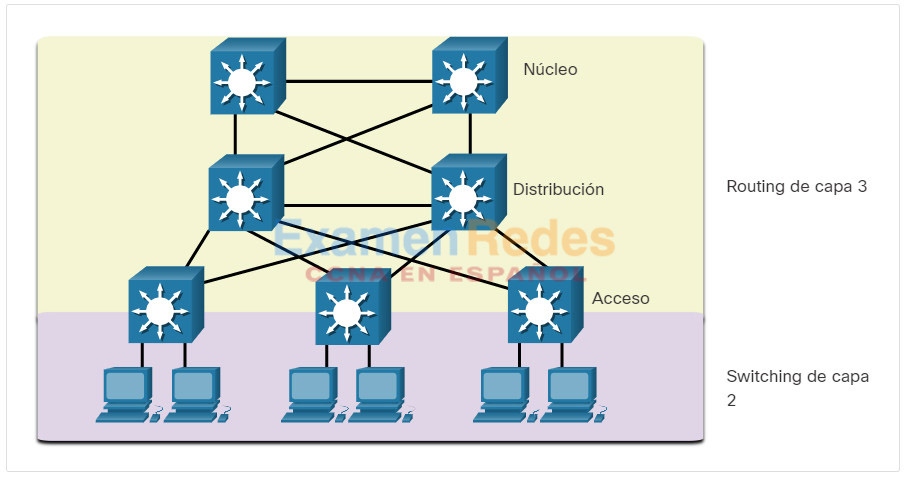

El enrutamiento de capa 3 permite rutas y bucles redundantes en la topología, sin bloquear puertos. Por esta razón, algunos entornos están en transición a la capa 3 en todas partes, excepto donde los dispositivos se conectan al conmutador de capa de acceso. En otras palabras, las conexiones entre los conmutadores de capa de acceso y los conmutadores de distribución serían Capa 3 en lugar de Capa 2, como se muestra en la siguiente figura.

Aunque es muy probable que STP siga utilizándose como mecanismo de prevención de bucles en la empresa, en los conmutadores de capa de acceso también se están utilizando otras tecnologías, incluidas las siguientes:

Agregación de enlaces de

- Múltiples sistemas (MLAG)

- Puente de ruta más corta (SPB)

- Interconexión transparente de muchos enlaces. (TRILL)

Note: Estas tecnologías están fuera del alcance de este curso.

5.4. Práctica del módulo y cuestionario

5.4.1. ¿Qué aprenderé en este módulo?

Propósito de STP

Las rutas redundantes en una red Ethernet conmutada pueden causar bucles de Capa 2 físicos y lógicos. Un bucle de capa 2 puede provocar inestabilidad en la tabla de direcciones MAC, saturación de enlaces y alta utilización de CPU en conmutadores y dispositivos finales. Esto hace que la red se vuelva inutilizable. A diferencia de los protocolos de Capa 3, IPv4 e IPv6, Layer 2 Ethernet no incluye un mecanismo para reconocer y eliminar tramas de bucle sin fin. Las LAN Ethernet requieren una topología sin bucles con una única ruta entre dos dispositivos. STP es un protocolo de red de prevención de bucles que permite redundancia mientras crea una topología de capa 2 sin bucles. Sin STP, se pueden formar bucles de capa 2, lo que hace que las tramas de difusión, multidifusión y unicast desconocidos se reproduzcan sin fin, lo que reduce una red. Una tormenta de difusión es un número anormalmente alto de emisiones que abruman la red durante un período específico de tiempo. Las tormentas de difusión pueden deshabilitar una red en cuestión de segundos al abrumar los conmutadores y los dispositivos finales. STP se basa en un algoritmo inventado por Radia Perlman. Su algoritmo de árbol de expansión (STA) crea una topología sin bucles al seleccionar un único puente raíz donde todos los demás conmutadores determinan una única ruta de menor costo.

Operaciones STP

Usando STA, STP crea una topología sin bucles en un proceso de cuatro pasos: elija el puente raíz, elija los puertos raíz, elija los puertos designados y elija los puertos alternativos (bloqueados). Durante las funciones STA y STP, los conmutadores utilizan BPDU para compartir información sobre sí mismos y sus conexiones. Las BPDU se utilizan para elegir el puente raíz, los puertos raíz, los puertos designados y los puertos alternativos. Cada BPDU contiene un BID que identifica al switch que envió la BPDU. El BID participa en la toma de muchas de las decisiones STA, incluidos los roles de puente raíz y puerto. El BID contiene un valor de prioridad, la dirección MAC del conmutador y un ID de sistema extendido. El valor de BID más bajo lo determina la combinación de estos tres campos. El switch que tiene el BID más bajo se convierte en el puente raíz. Dado que el BID predeterminado es 32.768, es posible que dos o más conmutadores tengan la misma prioridad. En este escenario, donde las prioridades son las mismas, el conmutador con la dirección MAC más baja se convertirá en el puente raíz. Cuando se ha elegido el puente raíz para una instancia de árbol de expansión dado, el STA determina las mejores rutas al puente raíz desde todos los destinos en el dominio de difusión. La información de la ruta, conocida como el costo interno de la ruta raíz, está determinada por la suma de todos los costos de los puertos individuales a lo largo de la ruta desde el conmutador hasta el puente raíz. Después de determinar el puente raíz, el algoritmo STA selecciona el puerto raíz. El puerto raíz es el puerto más cercano al puente raíz en términos de costo total, que se denomina costo de ruta raíz interna. Después de que cada switch selecciona un puerto raíz, los switches seleccionarán los puertos designados. El puerto designado es un puerto en el segmento (con dos switches) que tiene el costo de ruta raíz interna al puente raíz. Si un puerto no es un puerto raíz o un puerto designado, se convierte en un puerto alternativo (o de copia de seguridad). Los puertos alternativos y los puertos de respaldo están en estado de descarte o bloqueo para evitar bucles. Cuando un switch tiene varias rutas de igual costo al puente raíz, el switch determinará un puerto utilizando los siguientes criterios: BID del remitente más bajo, prioridad del puerto del remitente más bajo y, finalmente, el ID del puerto del remitente más bajo. La convergencia STP requiere tres temporizadores: el temporizador de saludo, el temporizador de retardo de avance y el temporizador de edad máxima. Los estados de puerto están bloqueando, escuchando, aprendiendo, reenviando y deshabilitados. En las versiones PVST de STP, hay un puente raíz elegido para cada instancia de árbol de expansión. Esto hace posible tener diferentes puentes raíz para diferentes conjuntos de VLAN.

Evolución de STP

El término Protocolo Spanning Tree y el acrónimo STP pueden ser engañosos. STP se utiliza a menudo para hacer referencia a las diversas implementaciones del árbol de expansión, como RSTP y MSTP. RSTP es una evolución de STP que proporciona una convergencia más rápida que STP. Los estados del puerto RSTP están aprendiendo, reenviando y descartando. PVST + es una mejora de Cisco de STP que proporciona una instancia de árbol de expansión separada para cada VLAN configurada en la red. PVST + admite PortFast, UplinkFast, BackboneFast, protección BPDU, filtro BPDU, protección raíz y protección de bucle. Los switches de Cisco con IOS 15.0 o posterior ejecutan PVST+ de manera predeterminada. Rapid PVST+ es una mejora de Cisco de RSTP que utiliza PVST+ y proporciona una instancia independiente de 802.1w por VLAN. Cuando un puerto de conmutador se configura con PortFast, ese puerto pasa del bloqueo al estado de reenvío inmediatamente, omitiendo los estados de escucha y aprendizaje STP y evitando un retraso de 30 segundos. Use PortFast en los puertos de acceso para permitir que los dispositivos conectados a estos puertos, como los clientes DHCP, accedan a la red de inmediato, en lugar de esperar a que STP converja en cada VLAN. Los switches Cisco admiten una función llamada BPDU guard que coloca inmediatamente el puerto del switch en un estado de error deshabilitado al recibir cualquier BPDU para protegerlo contra posibles bucles. A lo largo de los años, las LAN Ethernet pasaron de unos pocos conmutadores interconectados conectados conectados a un único router, a un sofisticado diseño de red jerárquica. Dependiendo de la implementación, la capa 2 puede incluir no solo la capa de acceso, sino también la distribución o incluso las capas principales. Estos diseños pueden incluir cientos de switches, con cientos o incluso miles de VLAN. STP se ha adaptado a la redundancia y complejidad añadida con mejoras como parte de RSTP y MSTP. El enrutamiento de capa 3 permite rutas y bucles redundantes en la topología, sin bloquear puertos. Por esta razón, algunos entornos están en transición a la capa 3 en todas partes, excepto donde los dispositivos se conectan al conmutador de capa de acceso.

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes