Última actualización: septiembre 27, 2022

CCNA4 v6 Capítulo 3 Examen Español

1. ¿Qué tecnología inalámbrica de banda ancha se basa en el estándar 802.11?

- Wi-Fi municipal

- WiMAX

- CDMA

- UMTS

2. ¿Cuál es el límite de distancia aproximado para proporcionar un servicio de ADSL satisfactorio desde la oficina central hasta un cliente?

- 3,39 mi o 5,46 km

- 2,11 mi o 3,39 km

- 6,21 mi o 10 km

- 11,18 mi o 18 km

3. ¿Cuál de los siguientes es un componente de una conexión ADSL ubicado en el extremo del cliente?

- CO

- CPE

- SOHO

- DSLAM

4. ¿Cuál es la función de DSLAM en una red DSL de banda ancha?

- multiplexar las conexiones DSL de clientes individuales en un solo enlace ascendente

- comunicarse directamente con los cable módems de los clientes para brindar servicios de Internet a los clientes

- separar las señales de voz y datos

- separar el tráfico de POTS del tráfico de ADSL

5. ¿Qué tecnología de banda ancha sería la más adecuada para una oficina pequeña que requiere conexiones ascendentes rápidas?

- DSL

- Fibra hasta el hogar

- Cable

- WiMAX

6. ¿Cuáles de las siguientes son dos mejoras de la conexión WAN que se logran implementando PPPoE? (Elija dos).

- Encapsular tramas de Ethernet dentro de tramas PPP es una forma eficaz de usar el ancho de banda.

- Las características de CHAP de DSL se incluyen en PPPoE.

- PPP permite que el ISP asigne una dirección IP a la interfaz WAN del cliente.

- Un enlace Ethernet admite una variedad de protocolos de enlace de datos.

- CHAP habilita la autenticación y la contabilidad de los clientes.

7. Cuando PPPoE se configura en el router del cliente, ¿qué dos comandos deben tener el mismo valor para que la configuración funcione? (Elija dos opciones.)

- dialer pool 2

- interface dialer 2

- ppp chap password 2

- interface gigabitethernet 0/2

- pppoe-client dial-pool-number 2

- ppp chap hostname 2

8. ¿Para qué se reduce la MTU de una configuración de DSL de PPPoE de 1500 bytes a 1492 bytes?

- Para habilitar la autenticación CHAP

- Para reducir la congestión en el enlace DSL

- Para admitir los encabezados PPPoE

- Para establecer un túnel seguro con menos sobrecarga

9. ¿Cuáles de las siguientes son dos características de una configuración PPPoE en el router Cisco de un cliente? (Elija dos).

- La configuración de PPP está en la interfaz del marcador.

- Se configura un tamaño de MTU de 1492 bytes en la interfaz Ethernet.

- La interfaz Ethernet no tiene ninguna dirección IP.

- El nombre de usuario y la contraseña de CHAP del router del cliente son independientes de lo que se configura en el router ISP.

- Para conectar la interfaz Ethernet a la interfaz del marcador, se usa el comando dialer pool.

10. ¿En qué parte de un router Cisco se configura PPPoE ?

- En una interfaz Ethernet

- En la interfaz del marcador

- En una interfaz serial

- En cualquier interfaz física

11. ¿Cómo puede el uso de las VPN en el lugar de trabajo contribuir a minimizar los costos operativos?

- La tecnología de banda ancha de alta velocidad se puede reemplazar por las líneas arrendadas.

- Las VPN se pueden utilizar a través de conexiones de banda ancha en lugar de enlaces WAN dedicados.

- Las VPN evitan la conectividad a los usuarios de SOHO.

- Las VPN requieren una suscripción de un proveedor de servicios específico de Internet que se especialice en conexiones seguras.

12. ¿Cómo se logra el «tunneling» en una VPN?

- Nuevos encabezados de uno o más protocolos VPN encapsulan los paquetes originales.

- Todos los paquetes entre dos hosts se asignan a un único medio físico para asegurar que los paquetes se mantengan privados.

- Los paquetes se camuflan para que tengan el aspecto de otros tipos de tráfico, de modo que los posibles atacantes los ignoren.

- Se establece un circuito dedicado entre el dispositivo de origen y el de destino para el tiempo que dure la conexión.

13. ¿Cuáles son las dos afirmaciones que describen una VPN de acceso remoto? (Elija dos).

- Conecta redes enteras entre sí.

- Requiere que los hosts envíen tráfico TCP/IP a través de un gateway VPN.

- Se utiliza para conectar hosts individuales por Internet a una red empresarial de manera segura.

- Es posible que requiera software de cliente VPN en los hosts.

- Requiere la configuración estática del túnel VPN.

14. ¿Cuál de los siguientes es un requisito de una VPN de sitio a sitio?

- Requiere una arquitectura cliente / servidor.

- Requiere la colocación de un servidor VPN en el perímetro de la red empresarial.

- Requiere que los hosts utilicen software de cliente VPN para encapsular el tráfico.

- Requiere un gateway VPN en cada extremo del túnel para cifrar y descifrar tráfico.

15. ¿Qué funcionalidad le proporciona mGRE a la tecnología DMVPN?

- Permite la creación de túneles asignados dinámicamente mediante un origen de túnel permanente en el concentrador y de los destinos de túnel asignados dinámicamente en los dispositivos radiales.

- Crea una base de datos de asignación distribuida de direcciones IP públicas para todos los dispositivos radiales del túnel VPN.

- Brinda transporte seguro de información privada a través de redes públicas, como Internet.

- Es una solución de software de Cisco para desarrollar varias VPN de manera sencilla, dinámica y escalable.

16. ¿Cuáles son las dos situaciones que ilustran ejemplos de VPN de acceso remoto? (Elija dos).

- Un fabricante de juguetes tiene una conexión VPN permanente a uno de sus proveedores de piezas.

- Todos los usuarios en una sucursal grande pueden acceder a los recursos de la empresa a través de una única conexión VPN.

- Un agente de ventas móvil se conecta a la red de la empresa mediante la conexión a Internet en un hotel.

- Una sucursal pequeña con tres empleados tiene un Cisco ASA que se utiliza para crear una conexión VPN a la oficina central.

- Un empleado que trabaja desde su hogar usa software de cliente VPN en una computadora portátil para conectarse a la red de la empresa.

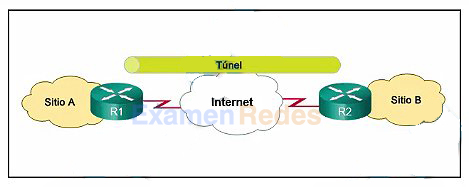

17. Consulte la ilustración. ¿Qué solución puede proporcionar una VPN entre el sitio A y el sitio B que admita el encapsulamiento de cualquier protocolo de capa 3 entre las redes internas de cada sitio?

- Un túnel GRE

- Un túnel IPSec

- Un túnel de acceso remoto

- VPN con SSL de Cisco

18. ¿Cuáles son las tres características de la encapsulación de routing genérico (GRE)? (Elija tres).

- La encapsulación de GRE admite cualquier protocolo de capa 3 del modelo OSI.

- GRE no tiene estado.

- GRE no tiene mecanismos de seguridad sólida.

- El encabezado de GRE por sí solo agrega por lo menos 24 bytes de sobrecarga.

- GRE proporciona control del flujo de manera predeterminada.

- GRE es el protocolo de tunneling más seguro.

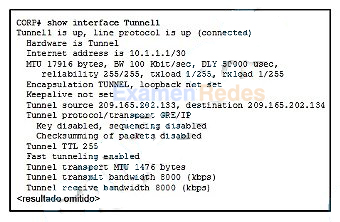

19. Consulte la ilustración. ¿Qué dirección IP se configuró en la interfaz física del router CORP?

- 10.1.1.1

- 10.1.1.2

- 209.165.202.133

- 209.165.202.134

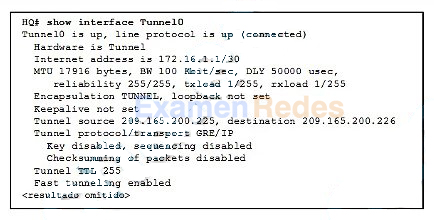

20. Consulte la ilustración. ¿Qué dirección IP se configuraría en la interfaz de túnel del router de destino?

- 172.16.1.1

- 172.16.1.2

- 209.165.200.225

- 209.165.200.226

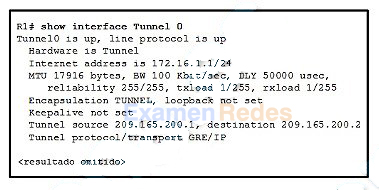

21. Consulte la ilustración. Se implementó un túnel entre los routers R1 y R2. ¿Cuáles son las dos conclusiones que se pueden extraer a partir del resultado del comando del R1? (Elija dos).

- Este modo de túnel es el modo predeterminado de interfaz de túnel para el software IOS de Cisco.

- Este modo de túnel proporciona cifrado.

- Los datos que se envían a través de este túnel no son seguros.

- Este modo de túnel no admite el tunneling de multidifusión IP.

- Se utiliza un túnel GRE.

22. ¿Qué utiliza BGP para determinar la mejor ruta hacia un destino?

- Costo

- Conteo de saltos

- Atributos

- Distancia administrativa

23. ¿Qué comando especifica un vecino de BGP que tiene una dirección IP de 5.5.5.5/24 y que está en AS500?

- (config-router)# neighbor 5.5.5.5 remote-as 500

- (config-router)# router bgp 500

- (config-router)# neighbor 500 remote-as 5.5.5.5

- (config-router)# network 5.0.0.0 0.0.0.255

24. ¿Verdadero o falso?

Se pueden ejecutar varios procesos de BGP en un router.

- Verdadero

- Falso

25. Consulte la ilustración. ¿Cuáles son las dos configuraciones que permitirán que el router R1 establezca una relación de vecino con el router R2? (Elija dos opciones).

- R1(config)# router bgp 65001

R1(config-router)# network 192.168.20.0 - R1(config)# router bgp 65001

R1(config-router)# network 192.168.10.0

R1(config-router)# neighbor 209.165.200.226 remote-as 65002 - R1(config)# router bgp 65002

R1(config-router)# network 192.168.20.0

R1(config-router)# neighbor 209.165.200.225 remote-as 65001 - R2(config)# router bgp 65002

R2(config-router)# network 192.168.10.0 - R2(config)# router bgp 65002

R2(config-router)# network 192.168.10.0

R2(config-router)# neighbor 209.165.200.226 remoto-as 65002 - R2(config)# router bgp 65002

R2(config-router)# network 192.168.20.0

R2(config-router)# neighbor 209.165.200.225 remote-as 65001

26. Abra la actividad de PT. Realice las tareas de las instrucciones de la actividad y, luego, responda la pregunta.

¿Qué código aparece en la página web?

- ¡Felicitaciones!

- ¡BGP está en ejecución!

- ¡BGP está configurado!

- ¡La configuración es correcta!

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes