Última actualización: septiembre 25, 2022

CCNA2 v6 Examen Final Español

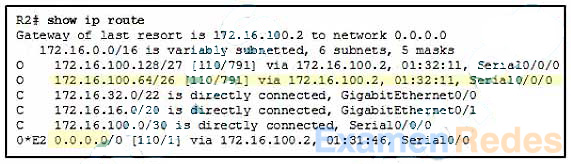

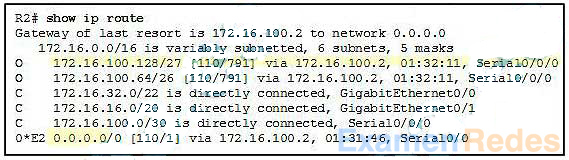

1. Consulte la ilustración. ¿Qué valor resaltado representa una red de destino específica en la tabla de enrutamiento?

- 0.0.0.0

- 172.16.100.64

- 172.16.100.2

- 110

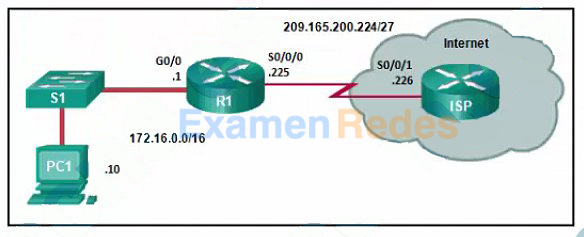

- 791

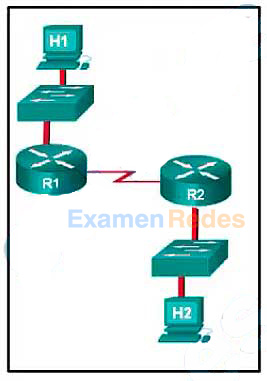

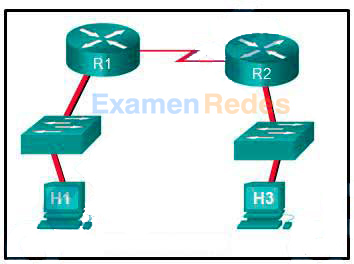

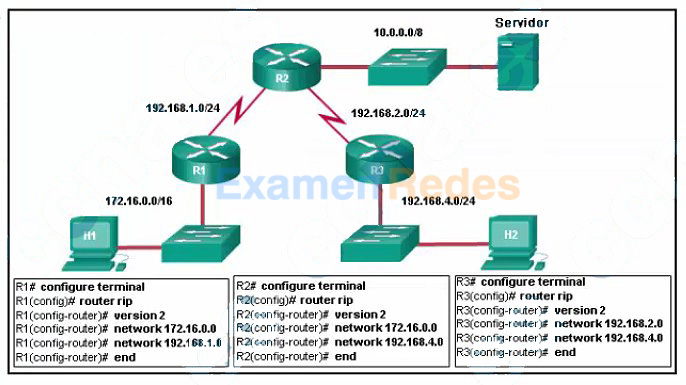

2. Consulte la ilustración. Suponiendo que las tablas de enrutamiento están actualizadas y no se necesitan mensajes ARP, después de que un paquete deja H1, ¿cuántas veces se reescribe el encabezado L2 en la ruta a H2?

- 1

- 2

- 3

- 4

- 5

- 6

3. ¿Qué tipo de ruta estática se configura con una mayor distancia administrativa para proporcionar una ruta de respaldo a una ruta aprendida de un protocolo de enrutamiento dinámico?

- Ruta estática estándar

- Ruta estática flotante

- Ruta estática predeterminada

- Ruta estática resumida

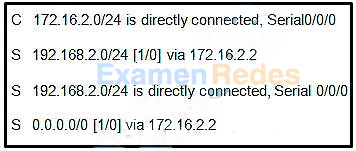

4. Consulte la ilustración. ¿Qué ruta se configuró como una ruta estática a una red específica utilizando la dirección del siguiente salto?

- C 172.16.2.0/24 is directly connected, Serial0/0/0

- S 192.168.2.0/24 [1/0] via 172.16.2.2

- S 192.168.2.0/24 is directly connected, Serial 0/0/0

- S 0.0.0.0/0 [1/0] via 172.16.2.2

5. ¿Qué combinación de prefijo de red y longitud de prefijo se utiliza para crear una ruta estática predeterminada que coincida con cualquier destino de IPv6?

- :: /128

- :: /0

- :: 1/64

- FFFF :: /128

6. Un router ha utilizado el protocolo OSPF para aprender una ruta a la red 172.16.32.0/19. ¿Qué comando implementará una ruta estática flotante de reserva a esta red?

- ip route 172.16.0.0 255.255.240.0 S0/0/0 200

- ip route 172.16.32.0 255.255.224.0 S0/0/0 200

- ip route 172.16.0.0 255.255.224.0 S0/0/0 100

- ip route 172.16.32.0 255.255.0.0 S0/0/0 100

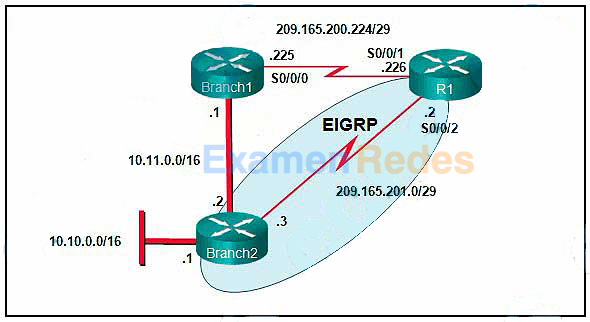

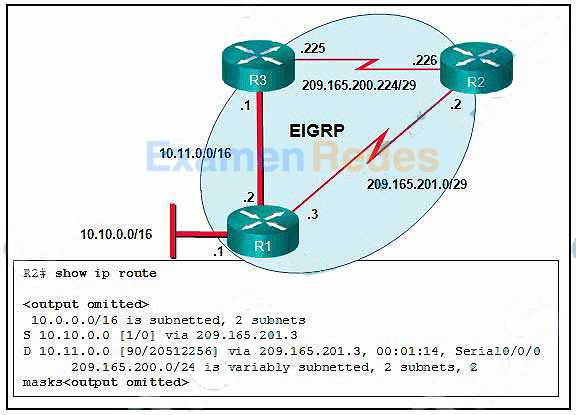

7. Consulte la ilustración. Actualmente, el router R1 usa una ruta EIGRP aprendida de Branch2 para alcanzar la red 10.10.0.0/16. ¿Qué ruta estática flotante crearía una ruta de respaldo a la red 10.10.0.0/16 en caso de que el enlace entre R1 y Branch2 deje de funcionar?

- ip route 10.10.0.0 255.255.0.0 Serial 0/0/0 100

- ip route 10.10.0.0 255.255.0.0 209.165.200.226 100

- ip route 10.10.0.0 255.255.0.0 209.165.200.225 100

- ip route 10.10.0.0 255.255.0.0 209.165.200.225 50

8. ¿Qué enunciado describe una ruta que se ha aprendido dinámicamente?

- Se actualiza y mantiene automáticamente mediante protocolos de enrutamiento.

- No se ve afectada por cambios en la topología de la red.

- Tiene una distancia administrativa de 1.

- Se identifica por el prefijo C en la tabla de enrutamiento.

9. En comparación con las rutas dinámicas, ¿cuáles son las dos ventajas de utilizar rutas estáticas en un router? (Elija dos.)

- Mejoran la seguridad de la red.

- Utilizan menos recursos del router.

- Mejoran la eficiencia del descubrimiento de redes vecinas.

- Toman menos tiempo para converger cuando la topología de red cambia.

- Cambian automáticamente la ruta a la red de destino cuando la topología cambia.

10. Un administrador de red agrega el comando default-information originate a la configuración de un router que utiliza RIP como protocolo de enrutamiento. ¿Qué resultará de la adición de este comando?

- El router se restablecerá a la información de fábrica predeterminada.

- El router no reenviará la información de enrutamiento que se aprendió de otros routers.

- El router propagará una ruta estática predeterminada en sus actualizaciones RIP, si hay una.

- El router sólo reenviará paquetes que se originen en redes conectadas directamente.

11. Consulte la ilustración. ¿Cuál es el valor de la distancia administrativa que indica la ruta para que R2 alcance la red 10.10.0.0/16?

- 1

- 0

- 90

- 20512256

12. Un administrador de red revisa la tabla de enrutamiento en el router y ve una ruta a la red de destino 172.16.64.0/18 con una dirección IP del siguiente salto de 192.168.1.1. ¿Cuáles son dos descripciones de esta ruta? (Elija dos.)

- Ruta por defecto

- Ruta de superred

- Ruta final

- Ruta primaria

- Ruta secundaria de nivel 2

13. ¿Cuáles son los dos factores importantes a la hora de decidir qué protocolo de enrutamiento de gateway interior debe utilizarse? (Elija dos.)

- Escalabilidad

- Selección de ISP

- Velocidad de convergencia

- El sistema autónomo que se utiliza

- La arquitectura backbone del campus

14. Los empleados de una empresa conectan sus computadoras portátiles inalámbricas a la LAN de la empresa a través de puntos de acceso inalámbricos que están cableados a los puertos Ethernet de los switches. ¿En qué capa del modelo de diseño de red jerárquico de tres capas funcionan estos switches?

- Distribución

- Enlace de datos

- Física

- Acceso

- Núcleo

15. ¿Cuál es una característica de la capa de distribución en el modelo jerárquico de tres capas?

- Actúa como el backbone de la red, agregando y distribuyendo el tráfico de red a través del campus.

- Proporciona acceso al resto de la red mediante políticas de conmutación, enrutamiento y acceso a la red.

- Distribuye el acceso a los usuarios finales

- Representa el perímetro de la red

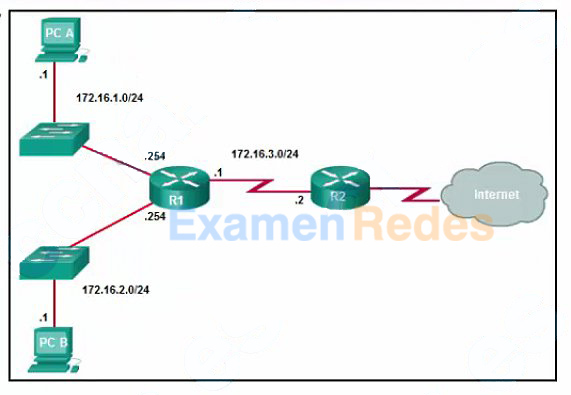

16. ¿Qué información utiliza un switch para rellenar la tabla de direcciones MAC?

- La dirección MAC de destino y el puerto entrante

- La dirección MAC de destino y el puerto saliente

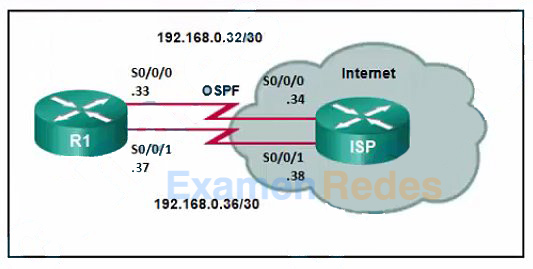

- Las direcciones MAC de origen y destino y el puerto entrante

- Las direcciones MAC de origen y destino y el puerto saliente

- La dirección MAC de origen y el puerto entrante

- La dirección MAC de origen y el puerto saliente

17. ¿Qué afirmación es correcta acerca de las decisiones de reenvío de tramas de un switch Ethernet?

- Las decisiones de reenvío de trama se basan en las asignaciones de direcciones MAC y puertos en la tabla MAC.

- El reenvío de trama de corte garantiza que tramas inválidas siempre se eliminan.

- Sólo las tramas con una dirección de destino de broadcast se reenvían a todos los puertos del switch activos.

- Las tramas unicast siempre se reenvían independientemente de la dirección MAC de destino.

18. ¿Qué método de conmutación descarta las tramas que no superan la verificación FCS?

- Conmutación sin perímetro

- Conmutación de corte

- Buffer de puerto de entrada

- Conmutación de almacenamiento y reenvío

19. ¿En qué situación un switch de Capa 2 tendría una dirección IP configurada?

- Cuando el switch de Capa 2 necesita reenviar el tráfico de usuario a otro dispositivo

- Cuando el switch de Capa 2 es el gateway predeterminado del tráfico de usuario

- Cuando el switch de Capa 2 necesita ser administrado remotamente

- Cuando el switch de Capa 2 utiliza un puerto enrutado

20. Un administrador de red está configurando un nuevo switch Cisco para el acceso de administración remota. ¿Qué tres elementos se deben configurar en el switch para la tarea? (Elija tres.)

- Dirección IP

- Dominio VTP

- Líneas vty

- VLAN predeterminada

- Gateway predeterminado

- Dirección loopback

21. A un técnico de red se le ha pedido que asegure todos los switches en la red del campus. Los requisitos de seguridad son que cada switch aprenda y agregue automáticamente direcciones MAC tanto a la tabla de direcciones como a la configuración en ejecución. ¿Qué configuración de seguridad de puerto cumplirá estos requisitos?

- Direcciones MAC autoseguras

- Direcciones MAC seguras dinámicas

- Direcciones MAC seguras estáticas

- Direcciones MAC seguras persistentes

22. Un administrador de red está configurando la seguridad de puertos en un switch Cisco. Cuando se produce una infracción, ¿qué modo de violación que se configura en una interfaz provocará que los paquetes con una dirección de origen desconocida se eliminen sin que se envíe ninguna notificación?

- Apagado

- Restringido

- Protegido

- Desactivado

23. Dos empleados del departamento de Ventas trabajan en diferentes turnos con sus ordenadores portátiles y comparten el mismo puerto Ethernet en la oficina. ¿Qué conjunto de comandos permitiría que sólo estos dos ordenadores portátiles usen el puerto Ethernet y creen una entrada del registro de violación sin desactivar el puerto si se produce una infracción?

- switchport mode access

switchport port-security - switchport mode access

switchport port-security

switchport port-security maximum 2

switchport port-security mac-address sticky

switchport port-security violation restrict - switchport mode access

switchport port-security maximum 2

switchport port-security mac-address sticky - switchport mode access

switchport port-security maximum 2

switchport port-security mac-address sticky

switchport port-security violation protect

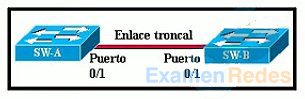

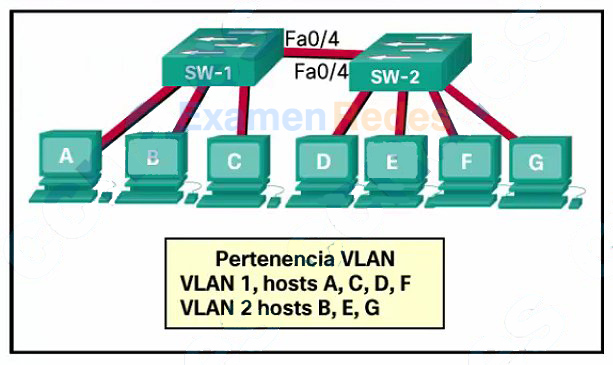

24. Consulte la ilustración. ¿Qué protocolo se debe configurar en el puerto 0/1 del SW-A si este envía tráfico desde varias VLAN al switch SW-B?

- Spanning Tree

- RIP v2

- IEEE 802.1Q

- ARP

- Rapid Spanning Tree

25. Un switch de Cisco Catalyst se ha agregado para admitir el uso de varias VLANs como parte de una red empresarial. El técnico de red considera necesario borrar toda la información VLAN del switch para incorporar un nuevo diseño de red. ¿Qué debe hacer el técnico para llevar a cabo esta tarea?

- Borrar la configuración de inicio y reiniciar el switch.

- Borrar la configuración en ejecución y reiniciar el switch.

- Eliminar la configuración de inicio y el archivo vlan.dat en la memoria flash del switch y reiniciar el switch.

- Eliminar la dirección IP que se asigna a la VLAN de administración y reiniciar el switch.

26. ¿Qué VLANs se permiten a través de un tronco cuando el rango de VLANs permitidas se establece en el valor predeterminado?

- Todas las VLAN se permitirán en el tronco.

- Sólo la la VLAN 1 se permitirá en el tronco.

- Sólo la VLAN nativa se permitirá en el tronco.

- Los switches negociarán a través de VTP qué VLANs permitirán en el tronco.

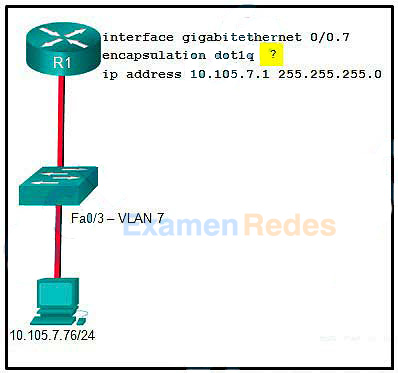

27. Consulte la ilustración. Un administrador de red está configurando el enrutamiento entre VLAN en una red. Por ahora, sólo se está utilizando una VLAN, pero pronto se añadirán más. ¿Cuál es el parámetro faltante que se muestra como el signo de interrogación resaltado en el gráfico?

- Identifica la subinterfaz.

- Identifica el número de VLAN.

- Identifica el número de VLAN nativa.

- Identifica el tipo de encapsulación que se utiliza.

- Identifica el número de hosts que se permiten en la interfaz.

28. Un administrador de red está diseñando una ACL. Las redes 192.168.1.0/25, 192.168.0.0/25, 192.168.0.128/25, 192.168.1.128/26 y 192.168.1.192/26 se ven afectadas por la ACL. ¿Qué máscara wildcard, si la hay, es la más eficiente de usar al especificar todas estas redes en una sola entrada de permiso de ACL?

- 0.0.0.127

- 0.0.0.255

- 0.0.1.255

- 0.0.255.255

- Un solo comando ACL y una máscara wildcard no se deben utilizar para especificar estas redes en particular o se permitirá o se denegará otro tráfico y se presentará un riesgo de seguridad.

29. Las computadoras utilizadas por los administradores de red para una escuela están en la red 10.7.0.0/27. ¿Cuáles dos comandos son necesarios como mínimo para aplicar una ACL que garantice que sólo los dispositivos que son utilizados por los administradores de red se les permitirá acceso Telnet a los routers? (Elija dos.)

- access-class 5 in

- access-list 5 deny any

- access-list standard VTY

permit 10.7.0.0 0.0.0.127 - access-list 5 permit 10.7.0.0 0.0.0.31

- ip access-group 5 out

- ip access-group 5 in

30. Un ingeniero de red ha creado una ACL estándar para controlar el acceso SSH a un router. ¿Qué comando aplicará la ACL a las líneas VTY?

- access-group 11 in

- access-class 11 in

- access-list 11 in

- access-list 110 in

31. ¿Cuál es la razón por la que el mensaje DHCPREQUEST se envía como un broadcast durante el proceso de DHCPv4?

- Para notificar a otros servidores DHCP en la subred que la dirección IP fue arrendada

- Para notificar a otros hosts que no solicitan la misma dirección IP

- Para los hosts en otras subredes para recibir la información

- Para que los routers llenen sus tablas de enrutamiento con esta nueva información

32. ¿Qué conjunto de comandos configurará un router como un servidor DHCP que asignará direcciones IPv4 a la LAN 192.168.100.0/23 mientras reserva las primeras 10 y las últimas direcciones para la asignación estática?

- ip dhcp excluded-address 192.168.100.1 192.168.100.10

ip dhcp excluded-address 192.168.100.254

ip dhcp pool LAN-POOL-100

network 192.168.100.0 255.255.255.0

ip default-gateway 192.168.100.1 - ip dhcp excluded-address 192.168.100.1 192.168.100.10

ip dhcp excluded-address 192.168.101.254

ip dhcp pool LAN-POOL-100

network 192.168.100.0 255.255.254.0

default-router 192.168.100.1 - dhcp pool LAN-POOL-100

ip dhcp excluded-address 192.168.100.1 192.168.100.9

ip dhcp excluded-address 192.168.100.254

network 192.168.100.0 255.255.254.0

default-router 192.168.101.1 - ip dhcp excluded-address 192.168.100.1 192.168.100.9

ip dhcp excluded-address 192.168.101.254

ip dhcp pool LAN-POOL-100

ip network 192.168.100.0 255.255.254.0

ip default-gateway 192.168.100.1

33. ¿Qué comando, cuando se emite en el modo de configuración de interfaz de un router, permite a la interfaz adquirir una dirección IPv4 automáticamente desde un ISP, cuando el enlace al ISP está habilitado?

- ip dhcp pool

- ip address dhcp

- service dhcp

- ip helper-address

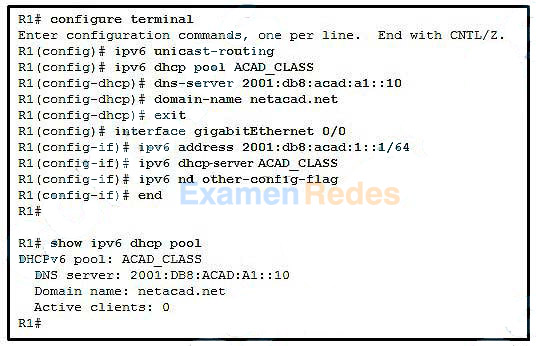

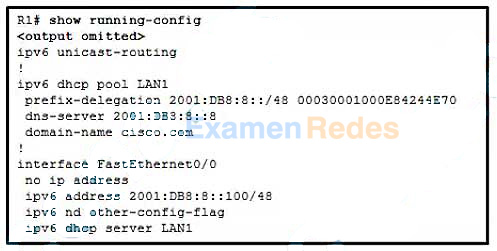

34. Consulte la ilustración. Un administrador de red está configurando un router como un servidor DHCPv6. El administrador emite un comando show ipv6 dhcp pool para verificar la configuración. ¿Qué enunciado explica la razón por la que el número de clientes activos es 0?

- La dirección de gateway predeterminado no se proporciona en el conjunto.

- Ningún cliente se han comunicado con el servidor DHCPv6 todavía.

- La configuración del conjunto DHCP IPv6 no tiene ningún rango de direcciones IPv6 especificado.

- El estado no es mantenido por el servidor DHCPv6 en la operación DHCPv6 sin estado.

35. Consulte la ilustración. ¿Qué declaración mostrada en la salida permite al router R1 responder a las peticiones DHCPv6 sin estado?

- ipv6 unicast-routing

- dns-server 2001:DB8:8::8

- ipv6 dhcp server LAN1

- ipv6 nd other-config-flag

- prefix-delegation 2001:DB8:8::/48 00030001000E84244E70

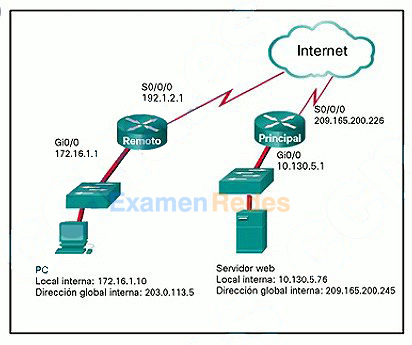

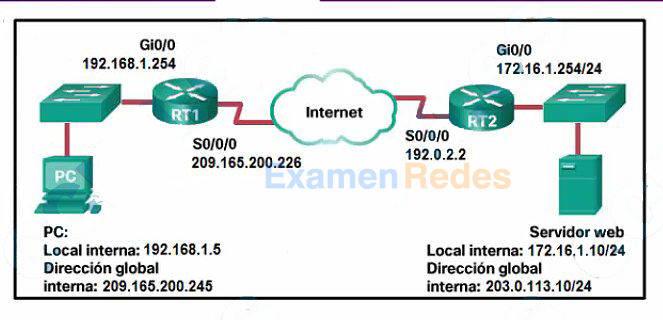

36. Consulte la ilustración. NAT está configurado en Remote y Main. El PC está enviando una solicitud al servidor web. ¿Qué dirección IPv4 es la dirección IP de origen en el paquete entre Main y el servidor web?

- 10.130.5.76

- 209.165.200.245

- 203.0.113.5

- 172.16.1.10

- 192.0.2.1

- 209.165.200.226

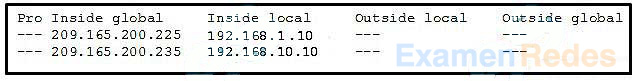

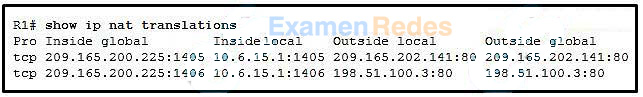

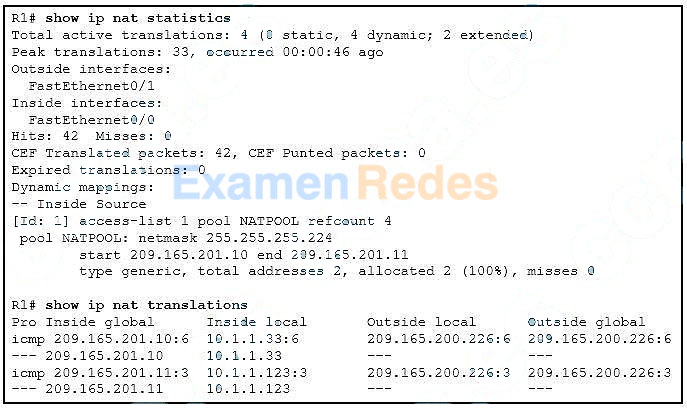

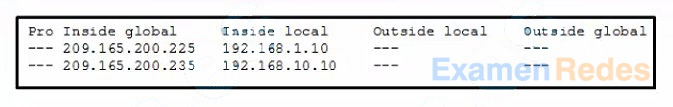

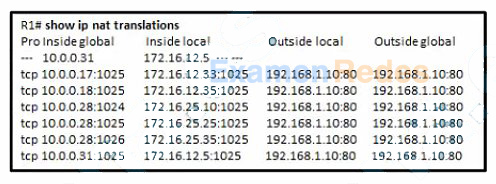

37. Consulte la ilustración. ¿Cuáles dos afirmaciones son correctas basadas en el resultado que se muestra en la ilustración? (Elija dos.)

- La salida es el resultado del comando show ip nat translations.

- El host con la dirección 209.165.200.235 responderá a las solicitudes utilizando una dirección de origen de 192.168.10.10.

- El host con la dirección 209.165.200.235 responderá a las solicitudes utilizando una dirección de origen de 209.165.200.235.

- El tráfico con la dirección de destino de un servidor web público se obtendrá de la IP 192.168.1.10.

- La salida es el resultado del comando show ip nat statistics.

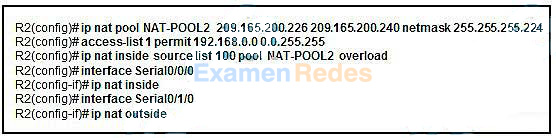

38. Consulte la ilustración. Un administrador de red ha configurado R2 para PAT. ¿Por qué la configuración es incorrecta?

- Falta la entrada NAT estática.

- NAT-POOL2 está vinculado a la ACL incorrecta.

- La ACL no define la lista de direcciones a traducir.

- La palabra clave sobrecarga no debería haber sido aplicada.

39. Un departamento de marketing universitario tiene un dispositivo de almacenamiento en red que utiliza la dirección IP 10.18.7.5, el puerto TCP 443 para el cifrado, y el puerto UDP 4365 para la transmisión de vídeo. La universidad ya utiliza PAT en el router que se conecta a Internet. La interfaz del router tiene la dirección IP pública 209.165.200.225/30. El conjunto NAT IP actualmente utiliza las direcciones IP que van desde 209.165.200.228 a 236. ¿Qué configuración agregaría el administrador de red para permitir que el personal de marketing acceda a este dispositivo desde casa?

- ip nat pool mktv 10.18.7.5 10.18.7.5

- ip nat outside source static 10.18.7.5 209.165.200.225

- ip nat inside source static tcp 10.18.7.5 443 209.165.200.225 443

ip nat inside source static udp 10.18.7.5 4365 209.165.200.225 4365 - ip nat inside source static tcp 209.165.200.225 443 10.18.7.5 443

ip nat inside source static udp 209.165.200.225 4365 10.18.7.5 4365 - Ninguna configuración adicional se necesita

40. Consulte la ilustración. En base al resultado que se muestra, ¿qué tipo de NAT se ha implementado?

- NAT dinámico con un conjunto de dos direcciones IP públicas

- PAT utilizando una interfaz externa

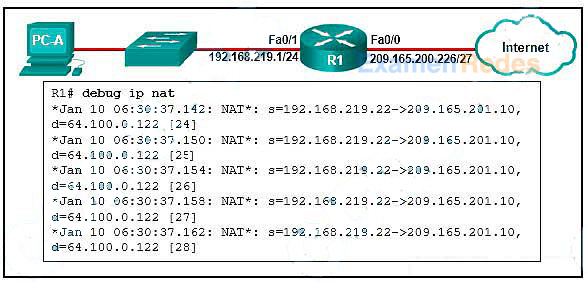

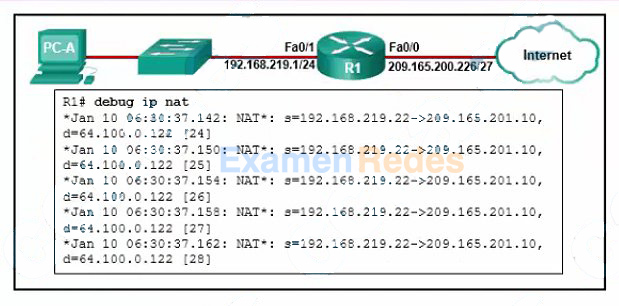

- NAT estático con una entrada

- NAT estático con un conjunto NAT

41. Consulte la ilustración. Un administrador está intentando configurar PAT en R1, pero la PC-A no puede acceder a Internet. El administrador intenta hacer ping a un servidor en Internet desde la PC-A y recoge las depuraciones que se muestran en la ilustración. En base a este resultado, ¿cuál es probablemente la causa del problema?

- La dirección en Fa0/0 debe ser 64.100.0.1.

- La lista de acceso de origen NAT coincide con el intervalo de direcciones incorrectas.

- La dirección global interna no está en la misma subred que el ISP.

- Las interfaces NAT internas y externas se han configurado al revés.

42. Un ingeniero de red está interesado en obtener información específica relevante para el funcionamiento de los dispositivos Cisco de la capa de distribución y capa de acceso. ¿Qué comando proporciona información común relevante para ambos tipos de dispositivos?

- show ip protocols

- show ip interface

- show cdp neighbors

- show port-security

- show mac-address-table

43. ¿Cuáles son las dos afirmaciones correctas si un maestro NTP configurado en una red no puede alcanzar ningún reloj con un número de estrato inferior? (Elija dos.)

- El maestro NTP declarará que está sincronizado en el número de estrato configurado.

- El maestro NTP será el reloj con 1 como su número de estrato.

- Un servidor NTP con un número de estrato más alto se convertirá en el maestro.

- Otros sistemas estarán dispuestos a sincronizar a ese maestro usando NTP.

- El maestro NTP reducirá su número de estrato.

44. ¿Cuáles son las tres funciones proporcionadas por el servicio syslog? (Elija tres.)

- Recopilar información de registro para monitoreo y resolución de problemas

- Seleccionar el tipo de información de registro que se captura

- Especificar los destinos de los mensajes capturados

- Encuestar periódicamente a los agentes

- Proporcionar estadísticas sobre paquetes que fluyen a través de un dispositivo Cisco

- Proporcionar análisis de tráfico

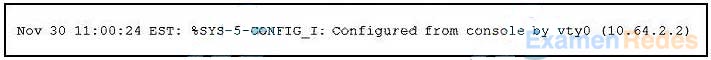

45. Consulte la ilustración. Un administrador está examinando el mensaje en un servidor syslog. ¿Qué puede determinarse a partir del mensaje?

- Este es un mensaje de notificación para una condición normal pero significativa.

- Este es un mensaje de alerta para el cual se necesita una acción inmediata.

- Este es un mensaje de error para el que existen condiciones de advertencia.

- Este es un mensaje de error que indica que el sistema es inutilizable.

46. Cuando un cliente compra un paquete de software Cisco IOS 15.0, ¿qué sirve como recibo para ese cliente y se utiliza para obtener la licencia también?

- Certificado de Reclamación de Software

- Contrato de Licencia de Usuario Final

- Identificador de Dispositivo Único

- Clave de Activación del Producto

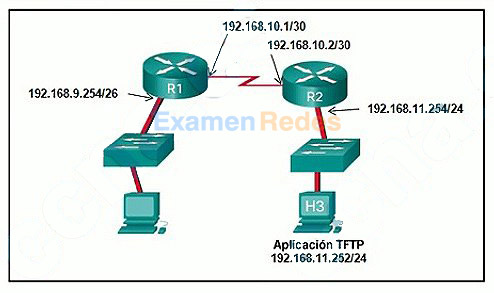

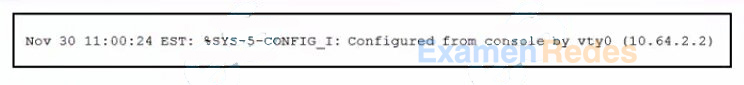

47. Consulte la ilustración. El administrador de red ingresa estos comandos en el router R1:

R1# copy running-config tftp Address or name of remote host []?

Cuando el router solicita una dirección o un nombre de host remoto, ¿qué dirección IP debe entrar el administrador en el indicador?

- 192.168.9.254

- 192.168.10.1

- 192.168.10.2

- 192.168.11.252

- 192.168.11.254

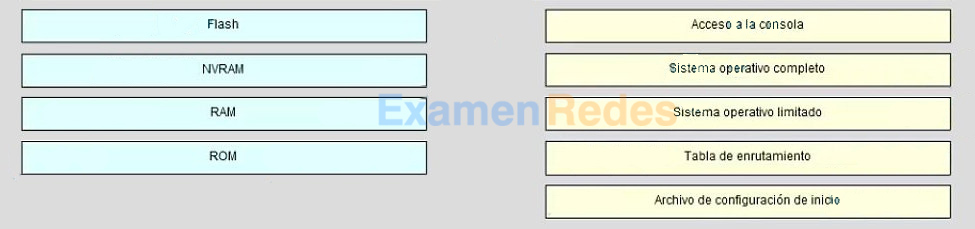

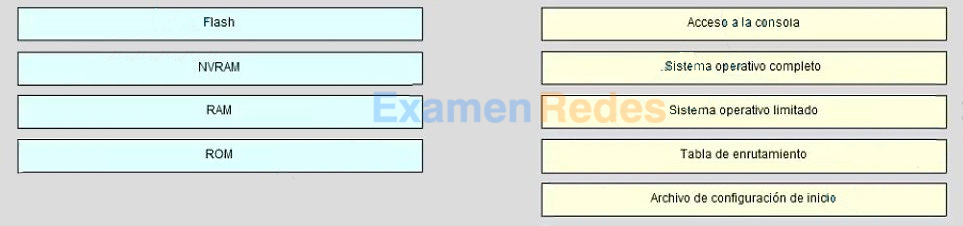

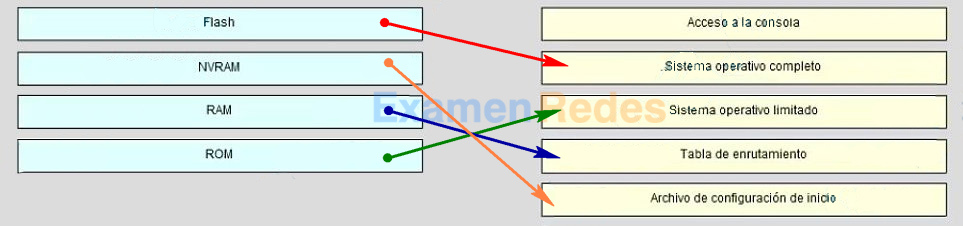

48. Una el tipo de memoria del router que proporciona el almacenamiento principal para la característica del router. (No se utilizan todas las opciones.)

Respuesta:

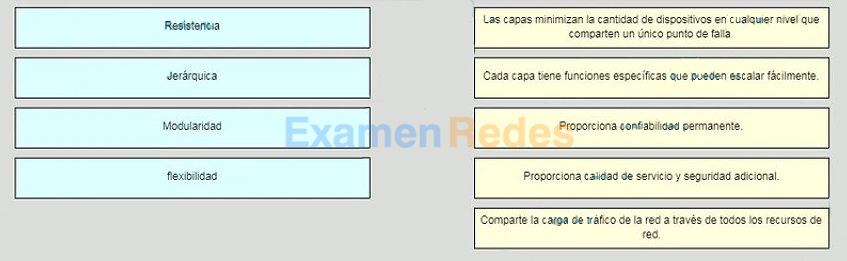

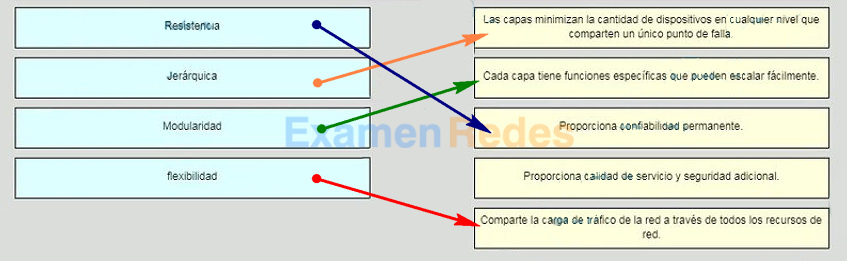

49. Una cada principio de red conmutada sin fronteras con su descripción. (No se utilizan todas las opciones.)

Respuesta:

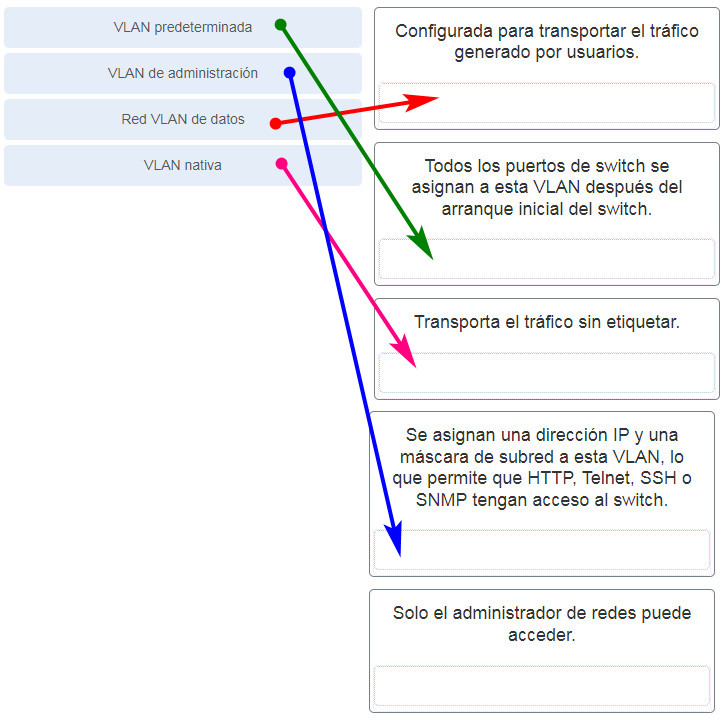

50. Una la descripción el tipo de VLAN correcto. (No se utilizan todas las opciones.)

51. ¿Qué tipo de tráfico está diseñado para una VLAN nativa?

- Administración

- Generado por el usuario

- No etiquetado

- Etiquetado

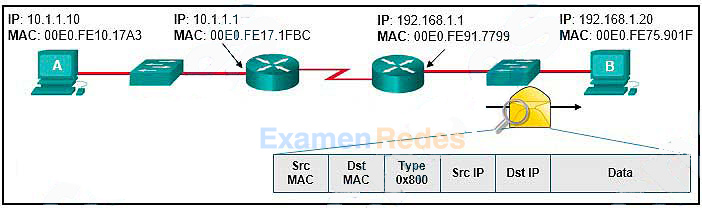

52. Consulte la ilustración. El host A ha enviado un paquete al host B. ¿Cuáles serán las direcciones IP y MAC de origen en el paquete cuando llegue al host B?

- MAC de origen: 00E0.FE91.7799

IP de origen: 192.168.1.1 - MAC de origen: 00E0.FE10.17A3

IP de origen: 10.1.1.10 - MAC de origen: 00E0.FE91.7799

IP de origen: 10.1.1.10 - MAC de origen: 00E0.FE10.17A3

IP de origen: 192.168.1.1 - MAC de origen: 00E0.FE91.7799

IP de origen: 10.1.1.1

52. ¿Cuál es el efecto de configurar el comando ipv6 unicast-routing en un router?

- Asignar el router al grupo de multidifusión de todos los nodos

- Habilitar el router como un router IPv6

- Permitir sólo paquetes unicast en el router

- Evitar que el router se una al grupo de multidifusión de todos los routers

53. ¿Qué es una característica de una ruta estática que crea un gateway de último recurso?

- Hace una copia de seguridad de una ruta ya descubierta por un protocolo de enrutamiento dinámico.

- Utiliza una sola dirección de red para enviar múltiples rutas estáticas a una dirección de destino.

- Identifica la dirección IP del gateway al que el router envía todos los paquetes IP para los que no tiene una ruta aprendida o estática.

- Se configura con una distancia administrativa más alta que el protocolo de enrutamiento dinámico original.

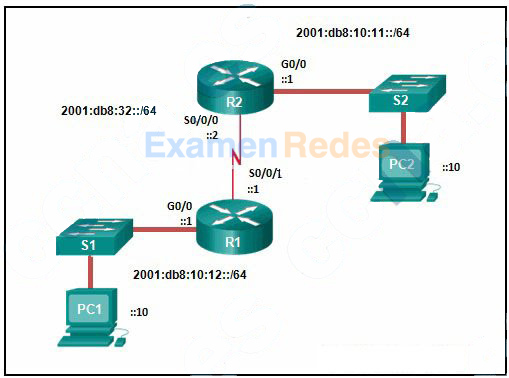

54. Consulte la ilustración. ¿Qué comando configurará correctamente una ruta estática IPv6 en R2 que permitirá que el tráfico de PC2 llegue a PC1 sin ninguna búsqueda recursiva por el router R2?

- R2(config)# ipv6 route 2001:db8:10:12::/64 2001:db8:32::1

- R2(config)# ipv6 route 2001:db8:10:12::/64 S0/0/0

- R2(config)# ipv6 route ::/0 2001:db8:32::1

- R2(config)# ipv6 route 2001:db8:10:12::/64 S0/0/1

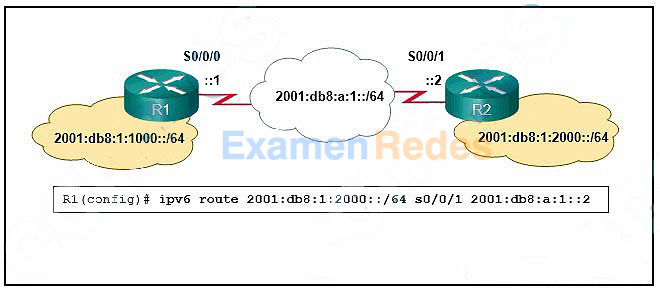

55. Consulte la ilustración. Un administrador está intentando instalar una ruta estática IPv6 en el router R1 para llegar a la red conectada al enrutador R2. Después de introducir el comando de ruta estática, la conectividad a la red sigue fallando. ¿Qué error se ha cometido en la configuración de ruta estática?

- El prefijo de red es incorrecto.

- La red de destino es incorrecta.

- La interfaz es incorrecta.

- La dirección del siguiente salto es incorrecta.

56. Para habilitar el enrutamiento RIP para una subred específica, el administrador de red ingresó el comando de configuración network 172.16.64.32. ¿Qué dirección, si la hay, aparece en el archivo de configuración en ejecución para identificar esta red?

- 172.16.64.32

- 172.16.64.0

- 172.16.0.0

- No se muestra ninguna dirección.

57. ¿Qué ruta utilizará un router para reenviar un paquete IPv4 después de examinar su tabla de enrutamiento para obtener la mejor coincidencia con la dirección de destino?

- Ruta secundaria de nivel 1

- Ruta principal de nivel 1

- Ruta final de nivel 1

- Ruta de superred de nivel 2

58. ¿Qué diseño de red se puede recomendar para un sitio de campus pequeño que consiste en un solo edificio con pocos usuarios?

- Un diseño de red en el que las capas de acceso y núcleo se colapsan en una sola capa

- Un diseño de red de núcleo colapsado

- Un diseño de red de campus de tres niveles donde el acceso, la distribución y el núcleo son capas separadas, cada una con funciones muy específicas

- Un diseño de red en el que las capas de acceso y distribución están colapsadas en una sola capa

59. ¿Qué información utiliza un switch para mantener actualizada la información de la tabla de direcciones MAC?

- La dirección MAC de destino y el puerto entrante

- La dirección MAC de destino y el puerto saliente

- Las direcciones MAC de origen y destino y el puerto entrante

- Las direcciones MAC de origen y destino y el puerto saliente

- La dirección MAC de origen y el puerto entrante

- La dirección MAC de origen y el puerto saliente

60. ¿Qué ventaja tiene el método de conmutación de almacenamiento y envío en comparación con el método de conmutación de corte?

- Detección de colisiones

- Comprobación de errores de trama

- Envío de tramas más rápido

- Envío de tramas utilizando la información de capa 3 y 4 de IPv4

61. ¿Qué característica describe la conmutación de corte?

- Los fragmentos sin errores se reenvían, por lo que la conmutación ocurre con menor latencia.

- Las tramas se reenvían sin ninguna comprobación de errores.

- Sólo se comprueban los errores de las tramas salientes.

- El almacenamiento en búfer se utiliza para admitir diferentes velocidades de Ethernet.

62. ¿Cuál es el resultado de conectar dos o más switches entre sí?

- Se aumenta el número de dominios de difusión.

- Se aumenta el tamaño del dominio de difusión.

- Se reduce el número de dominios de colisión.

- Se incrementa el tamaño del dominio de colisión.

63. Como parte de la nueva política de seguridad, todos los switches de red están configurados para aprender automáticamente las direcciones MAC de cada puerto. Todas las configuraciones en ejecución se guardan al principio y al final de cada día hábil. Una tormenta severa provoca un apagón prolongado varias horas después del cierre del negocio. Cuando los switches se vuelven a poner en línea, se mantienen las direcciones MAC aprendidas dinámicamente. ¿Qué configuración de seguridad de puerto lo permitía?

- Direcciones MAC seguras automáticas

- Direcciones MAC seguras dinámicas

- Direcciones MAC seguras estáticas

- Direcciones MAC seguras persistentes

64. ¿Qué comandos se utilizan para volver a habilitar un puerto que se ha inhabilitado como resultado de una violación de seguridad de puerto?

- shutdown

no shutdown - shutdown

no switchport port-security - shutdown

no switchport port-security violation shutdown - shutdown

no switchport port-security maximum

65. ¿Cuáles dos características describen la VLAN nativa? (Elija dos.)

- Diseñado para transportar tráfico generado por el usuario, este tipo de VLAN también se conoce como la VLAN predeterminada.

- El tráfico de la VLAN nativa no se etiquetará en el enlace troncal.

- Esta VLAN es necesaria para la administración remota de un switch.

- El tráfico de alta prioridad, como el tráfico de voz, utiliza la VLAN nativa.

- La VLAN nativa proporciona un identificador común en ambos extremos de un tronco.

66. Un administrador está intentando eliminar las configuraciones de un switch. Después de usar el comando erase startup-config y recargar el switch, el administrador encuentra que las VLAN 10 y 100 todavía existen en el switch. ¿Por qué no se eliminaron estas VLAN?

- Estas VLAN son VLAN predeterminadas que no se pueden quitar.

- Estas VLAN no se pueden eliminar a menos que el switch esté en modo cliente VTP.

- Estas VLAN sólo se pueden quitar del switch utilizando los comandos no vlan 10 y no vlan 100.

- Debido a que estas VLAN se almacenan en un archivo llamado vlan.dat que está en memoria flash, este archivo debe eliminarse manualmente.

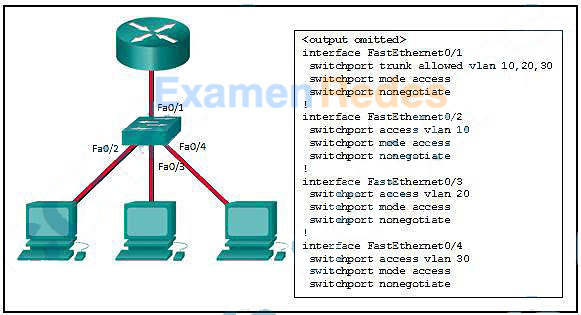

67. Consulte la ilustración. La comunicación entre VLAN entre la VLAN 10, la VLAN 20 y la VLAN 30 no tiene éxito. ¿Cuál es el problema?

- Las interfaces de acceso no tienen direcciones IP y cada una debe configurarse con una dirección IP.

- La interface del switch FastEthernet0/1 se configura como una interface de acceso y debe configurarse como una interface troncal.

- La interfaz del switch FastEthernet0/1 se configura para no negociar y debe configurarse para negociar.

- Las interfaces del switch FastEthernet0/2, FastEthernet0/3 y FastEthernet0/4 se configuran para no negociar y deben configurarse para negociar.

68. Un administrador de red está configurando una ACL con el comando access-list 10 permit 172.16.32.0 0.0.15.255. ¿Qué dirección IPv4 coincide con la ACE?

- 172.16.20.2

- 172.16.26.254

- 172.16.36.255

- 172.16.48.5

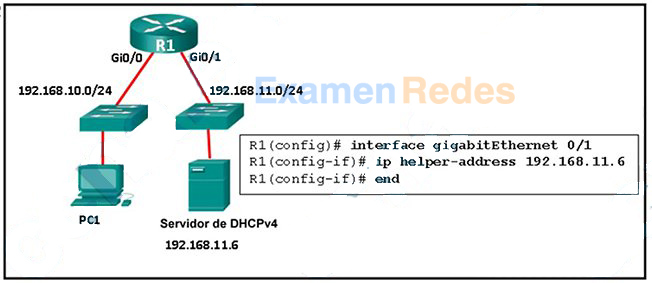

69. Consulte la ilustración. R1 se ha configurado como se muestra. Sin embargo, la PC1 no puede recibir una dirección IPv4. ¿Cuál es el problema?

- Un servidor DHCP debe estar instalado en la misma LAN que el host que está recibiendo la dirección IP.

- R1 no está configurado como un servidor DHCPv4.

- El comando ip address dhcp no se emitió en la interfaz Gi0 / 1.

- El comando ip helper-address se aplicó en la interfaz incorrecta.

70. ¿Qué se utiliza en el proceso EUI-64 para crear un ID de interfaz IPv6 en una interfaz habilitada para IPv6?

- La dirección MAC de la interfaz habilitada para IPv6

- Una dirección hexadecimal de 64 bits generada al azar

- Una dirección IPv6 que es proporcionada por un servidor DHCPv6

- Una dirección IPv4 configurada en la interfaz

71. ¿Qué tipo de tráfico probablemente tendría problemas al pasar a través de un dispositivo NAT?

- Telnet

- IPsec

- HTTP

- ICMP

- DNS

72. Una pequeña empresa tiene un servidor web en la oficina que es accesible desde Internet. La dirección IP 192.168.10.15 está asignada al servidor web. El administrador de red está configurando el router para que los clientes externos puedan acceder al servidor web a través de Internet. ¿Qué elemento se requiere en la configuración NAT?

- Un conjunto de direcciones IPv4

- Una ACL para identificar la dirección IPv4 local del servidor web

- La palabra clave overload para el comando ip nat inside source

- El comando ip nat inside source para vincular las direcciones global interna y local interna

73. ¿Qué configuración sería apropiada para una pequeña empresa que tiene la dirección IP pública 209.165.200.225/30 asignada a la interfaz externa del router que se conecta a Internet?

- access-list 1 permit 10.0.0.0 0.255.255.255

ip nat inside source list 1 interface serial 0/0/0 overload - access-list 1 permit 10.0.0.0 0.255.255.255

ip nat pool comp 192.168.2.1 192.168.2.8 netmask 255.255.255.240

ip nat inside source list 1 pool comp - access-list 1 permit 10.0.0.0 0.255.255.255

ip nat pool comp 192.168.2.1 192.168.2.8 netmask 255.255.255.240

ip nat inside source list 1 pool comp overload - access-list 1 permit 10.0.0.0 0.255.255.255

ip nat pool comp 192.168.2.1 192.168.2.8 netmask 255.255.255.240

ip nat inside source list 1 pool comp overload

ip nat inside source static 10.0.0.5 209.165.200.225

74. ¿Qué beneficios proporciona NAT64?

- Permite a los sitios utilizar direcciones IPv6 privadas y traducirlas a direcciones IPv6 globales.

- Permite a los sitios conectar varios hosts IPv4 a Internet a través del uso de una sola dirección IPv4 pública.

- Permite a los sitios conectar hosts IPv6 a una red IPv4 traduciendo las direcciones IPv6 a direcciones IPv4.

- Permite a los sitios utilizar direcciones IPv4 privadas y, por lo tanto, oculta la estructura de direccionamiento interna de los hosts en redes IPv4 públicas.

75. Consulte la ilustración. Un PC en la dirección 10.1.1.45 no puede acceder a Internet. ¿Cuál es la causa más probable del problema?

- El conjunto NAT se ha agotado.

- La máscara de red incorrecta se utilizó en el conjunto NAT.

- La lista de acceso 1 no se ha configurado correctamente.

- Las interfaces interna y externa se han configurado hacia atrás.

76. Un administrador de red está verificando una configuración que implica supervisión de red. ¿Cuál es el propósito del comando de configuración global logging trap 4?

- Los mensajes del sistema se reenviarán al número que sigue al argumento de captura de registro.

- Los mensajes del sistema que existen en los niveles 4-7 deben ser reenviados a un servidor de registro específico.

- Los mensajes del sistema que coincidan con los niveles de registro 0-4 se reenviarán a un dispositivo de registro especificado.

- Los mensajes del sistema se reenviarán utilizando una versión SNMP que coincida con el argumento que sigue al comando de captura de registro.

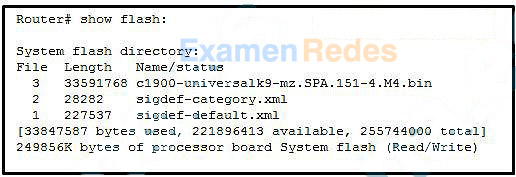

77. ¿Qué es indicado por la M en el nombre de imagen de Cisco IOS c1900-universalk9-mz.SPA.153-3.M.bin?

- Una versión de implementación de mantenimiento

- Una versión menor

- Una versión principal

- Una versión de mantenimiento extendido

78. Consulte la ilustración. Un ingeniero de red se está preparando para actualizar la imagen del sistema IOS en un router Cisco 2901. Según la salida mostrada, ¿cuánto espacio hay disponible para la nueva imagen?

- 25574400 bytes

- 249856000 bytes

- 221896413 bytes

- 33591768 bytes

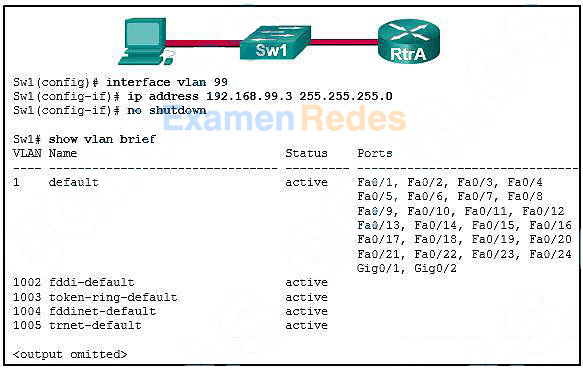

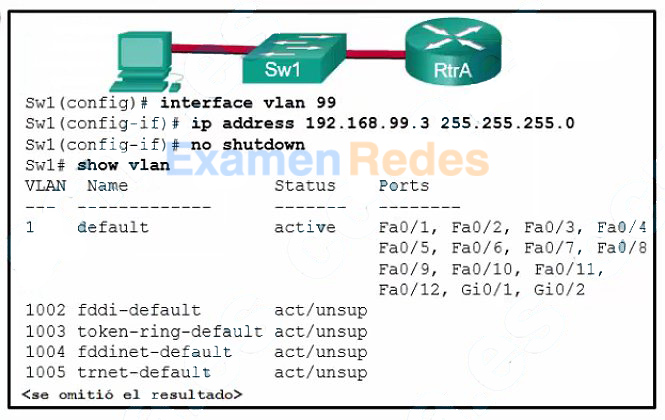

79. Consulte la ilustración. Según la configuración y la salida expuestas, ¿por qué falta la VLAN 99?

- Porque hay un problema de cableado en la VLAN 99

- Porque la VLAN 99 no es una VLAN de administración válida

- Porque la VLAN 1 está up y sólo puede ser una VLAN de administración en el switch

- Porque la VLAN 99 necesita ser ingresada como una VLAN bajo una interfaz antes de que pueda convertirse en una interfaz activa

- Porque la VLAN 99 no se ha introducido manualmente en la base de datos VLAN con el comando vlan 99

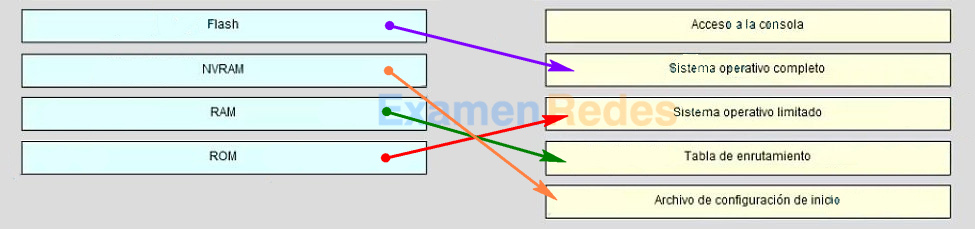

80. Una el tipo de memoria del router que proporciona el almacenamiento principal de la función del router. (No se utilizan todas las opciones.)

Respuesta:

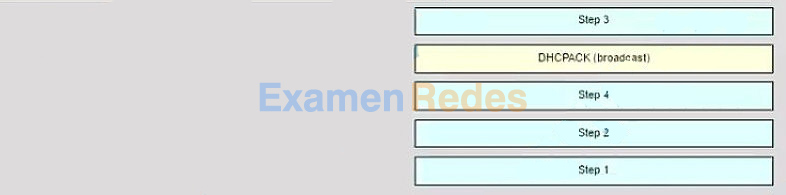

81. Ordene los pasos del proceso DHCP. (No se utilizan todas las opciones.)

82. Consulte la ilustración. Suponiendo que las tablas de routing están actualizadas y que no se necesitan mensajes ARP, una vez que un paquete deja la H1, ¿cuántas veces se vuelve a escribir el encabezado de L2 en la ruta a la H3?

- 1

- 2

- 3

- 4

- 5

- 6

83. ¿En qué dos routers se configura una ruta estática predeterminada? (Elija dos.)

- Router stub con conexión al resto de la red corporativa o del campus

- Cualquier router en el que se necesite una ruta de respaldo al enrutamiento dinámico para la fiabilidad

- Router perimetral de conexión al ISP

- Cualquier router que ejecute un IOS antes de 12.0

- El router que sirve de gateway de último recurso

84. ¿Qué comando creará una ruta estática en R2 para llegar a la PC B?

- R2(config)# ip route 172.16.2.1 255.255.255.0 172.16.3.1

- R2(config)# ip route 172.16.2.0 255.255.255.0 172.16.2.254

- R2(config)# ip route 172.16.2.0 255.255.255.0 172.16.3.1

- R2(config)# ip route 172.16.3.0 255.255.255.0 172.16.2.254

85. Consulte la ilustración. El R1 se configuró con el comando de ruta estática ip route 209.165.200.224 255.255.255.224 S0/0/0 y, en consecuencia, los usuarios en la red 172.16.0.0/16 no pueden acceder a los recursos de Internet. ¿Cómo se debe modificar esta ruta estática para permitir que el tráfico de usuarios de la LAN llegue a Internet?

- Agregar la dirección de vecino de siguiente salto 209.165.200.226.

- Cambiar la interfaz de salida a S0/0/1.

- Cambiar la red y la máscara de destino a 0.0.0.0 0.0.0.0.

- Agregar una distancia administrativa de 254.

86. Un router usó el protocolo OSPF para descubrir una ruta a la red 172.16.32.0/19. ¿Qué comando implementa una ruta estática flotante de respaldo para esta red?

- ip route 172.16.0.0 255.255.240.0 S0/0/0 200

- ip route 172.16.32.0 255.255.224.0 S0/0/0 200

- ip route 172.16.0.0 255.255.224.0 S0/0/0 100

- ip route 172.16.32.0 255.255.0.0 S0/0/0 100

87. Consulte la ilustración El router R1 tiene una relación de vecino OSPF con el router ISP a través de la red 192.168.0.32. El enlace de red 192.168.0.36 debe servir como respaldo cuando el enlace OSPF se desactiva. El comando de ruta estática flotante ip route 0.0.0.0 0.0.0.0 S0/0/1 100 se emitió en R1 y ahora el tráfico está utilizando el enlace de respaldo incluso cuando el enlace OSPF está activo y funcionando. ¿Qué cambio se debe hacer al comando de ruta estática para que el tráfico sólo utilice el enlace OSPF cuando esté activado?

- Añade la dirección del vecino del siguiente salto de 192.168.0.36.

- Cambie la distancia administrativa a 1.

- Cambie la red de destino a 192.168.0.34.

- Cambie la distancia administrativa a 120.

88. ¿Qué afirmaciones describen una ruta que aprendió de manera dinámica?

- Se actualiza y se mantiene automáticamente por medio de protocolos de enrutamiento.

- No la afectan los cambios en la topología de la red.

- Tiene una distancia administrativa de 1.

- Se identifica por el prefijo C en la tabla de enrutamiento.

89. Consulte la ilustración. Todos los hosts y las interfaces del router están configurados correctamente. Los pings al servidor H1 y H2 y los pings entre H1 y H2 no tienen éxito. ¿Qué está causando este problema?

- RIPv2 no admite VLSM.

- RIPv2 está mal configurado en el router R1.

- RIPv2 está mal configurado en el router R2.

- RIPv2 está mal configurado en el router R3.

- RIPv2 no admite redes no contiguas.

90. Un administrador de redes revisa la tabla de routing en el router y ve una ruta hacia la red de destino 172.16.64.0/18 con una dirección IP de siguiente salto 192.168.1.1. ¿Cuáles son las dos descripciones de esta ruta? (Elija dos opciones.)

- Ruta predeterminada

- Ruta de superred

- Ruta final

- Ruta principal

- Ruta secundaria de nivel 2

91. ¿Cuáles son los dos factores importantes para decidir qué protocolo de routing de gateway interior se debe usar? (Elija dos.)

- Escalabilidad

- La selección de ISP

- Velocidad de convergencia

- El sistema autónomo que se utiliza

- La arquitectura de backbone de campus

92. ¿Cuál es una de las funciones básicas de la capa de acceso de la arquitectura Cisco Borderless?

- Agrega dominios de difusión de capa 2

- Agrega límites de routing de capa 3

- Proporciona acceso al usuario

- Proporciona aislamiento de fallas

93. ¿Cuál es el nombre de la capa en el diseño de red conmutada sin fronteras de Cisco que tendría más switches desplegados que otras capas en el diseño de red de una organización grande?

- acceso

- núcleo

- enlace de datos

- red

- acceso a la red

94. ¿Qué hace un switch LAN de Cisco si recibe una trama entrante y la dirección MAC de destino no figura en la tabla de direcciones MAC?

- Descarta la trama.

- Envía la trama a la dirección de gateway predeterminado.

- Utiliza ARP para resolver el puerto relacionado con la trama.

- Reenvía la trama a todos los puertos, excepto al puerto donde se recibe la trama.

95. ¿Qué ventaja posee el método de switching de almacenamiento y reenvío en comparación con el método de switching por método de corte?

- Detección de colisión

- Verificación de errores de la trama

- Reenvío de tramas más rápido

- Reenvío de tramas utilizando la información de IPv4 de capa 3 y 4

96. Un administrador de redes configura un nuevo switch de Cisco para el acceso de administración remota. ¿Qué tres elementos se deben configurar en el switch para realizar esta tarea? (Elija tres opciones.)

- Dirección IP

- Dominio VTP

- Líneas vty

- VLAN predeterminada

- Gateway predeterminado

- Dirección loopback

97. Como parte de la nueva política de seguridad, todos los switches de la red están configurados para aprender automáticamente las direcciones MAC de cada puerto. Todas las configuraciones en ejecución se guardan en el inicio y cierre de cada día hábil. Una tormenta fuerte causa un corte de energía prolongado varias horas después del cierre de negocio. Cuando los switches se vuelven a activar, estos conservan las direcciones MAC aprendidas dinámicamente. ¿Qué configuración de seguridad de puertos habilitó esto?

- direcciones MAC autoprotegidas

- direcciones MAC seguras dinámicas

- direcciones MAC seguras estáticas

- direcciones MAC seguras persistentes

98. Un administrador de red está configurando la seguridad de puertos en un switch de Cisco. Cuando se produce una infracción, ¿qué modo de violación que se configura en una interfaz provocará que los paquetes con una dirección de origen desconocida se eliminen sin que se envíe ninguna notificación?

- Apagado

- Restringido

- Protegido

- Desactivado

99. ¿Qué causó la aparición del siguiente mensaje de error?

01:11:12: %PM-4-ERR_DISABLE: psecure-violation error detected on Fa0/8, putting Fa0/8 in err-disable state

01:11:12: %PORT_SECURITY-2-PSECURE_VIOLATION: Security violation occurred, caused by MAC address 0011.a0d4.12a0 on port FastEthernet0/8.

01:11:13: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/8, changed state to down

01:11:14: %LINK-3-UPDOWN: Interface FastEthernet0/8, changed state to down

- Otro switch se conectó a este puerto de switch con el cable equivocado.

- Un usuario no autorizado intentó hacer Telnet al switch mediante el puerto de switch Fa0/8.

- NAT se habilitó en un router y una dirección IP privada llegó al puerto Fa0/8 del switch.

- Se conectó un host con una dirección IP inválida a un puerto de switch que no se había utilizado.

- La seguridad del puerto se habilitó en el puerto del switch y se realizó una conexión no autorizada en el puerto del switch Fa0/8.

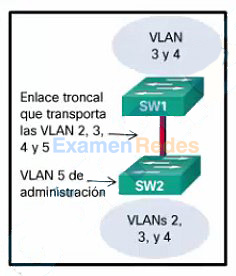

100. Una pequeña empresa utiliza las VLANs 2, 3, 4 y 5 entre dos switches que tienen un enlace troncal entre ellos. ¿Qué VLAN nativa debe usarse en el tronco si se implementan las mejores prácticas de Cisco?

- 1

- 2

- 3

- 4

- 5

- 6

101. ¿Qué sentencia describe una característica de las VLANs de rango extendido que se crean en un switch Cisco 2960?

- Se trata de las VLAN 1002 a 1005 numeradas.

- No se pueden utilizar a través de varios switches.

- Están reservadas para admitir las VLANs de Token Ring.

- No se almacenan en el archivo vlan.dat.

102. Un administrador de red usa el método de router-on-a-stick para configurar el routing entre VLAN. Se utiliza el puerto de switch Gi1/1 para conectarse al router. ¿Qué comando se debe introducir a fin de preparar este puerto para esta tarea?

- Switch(config)# interface gigabitethernet 1/1

Switch(config-if)# spanning-tree vlan 1 - Switch(config)# interface gigabitethernet 1/1

Switch(config-if)# spanning-tree portfast - Switch(config)# interface gigabitethernet 1/1

Switch(config-if)# switchport mode trunk - Switch(config)# interface gigabitethernet 1/1

Switch(config-if)# switchport access vlan 1

103. El administrador de red configura la ACL con el comando access-list 10 permit 172.16.32.0 0.0.15.255. ¿Qué dirección IPv4 coincide con la ACE?

- 172.16.20.2

- 172.16.26.254

- 172.16.47.254

- 172.16.48.5

104. Las computadoras que usan los administradores de red de un lugar de estudios se encuentran en la red 10.7.0.0/27. ¿Cuáles son los dos comandos necesarios como mínimo para aplicar una ACL que asegure que solo los dispositivos que usan los administradores de red tengan permitido el acceso por Telnet a los routers? (Elija dos.)

- access-class 5 in

- access-list 5 deny any

- access-list standard VTY

permit 10.7.0.0 0.0.0.127 - access-list 5 permit 10.7.0.0 0.0.0.31

- ip access-group 5 out

- ip access-group 5 in

105. Un ingeniero de redes creó una ACL estándar para controlar el acceso por SSH a un router. ¿Qué comando aplicará la ACL a las líneas VTY?

- access-group 11 in

- access-class 11 in

- access-list 11 in

- access-list 110 in

106. ¿Cuál será el resultado de agregar el comando ip dhcp excluded-address 172.16.4.1 172.16.4.5 a la configuración de un router local que ha sido configurado como un servidor DHCP?

- El tráfico que está destinado a 172.16.4.1 y 172.16.4.5 será eliminado por el router.

- El tráfico no será enrutado desde clientes con direcciones entre 172.16.4.1 y 172.16.4.5.

- La función del servidor DHCP del router no emitirá las direcciones de 172.16.4.1 a 172.16.4.5 incluyéndolas.

- El router ignorará todo el tráfico que provenga de los servidores DHCP con las direcciones 172.16.4.1 y 172.16.4.5.

107. Un host de la LAN 10.10.100.0/24 no está siendo asignado una dirección IPv4 por un servidor DHCP de empresa con la dirección 10.10.200.10/24. ¿Cuál es la mejor manera para que el ingeniero de red resuelva este problema?

- Emita el comando ip helper-address 10.10.200.10 en la interfaz del router que es el gateway 10.10.100.0/24.

- Emita el comando default-router 10.10.200.10 en el indicador de configuración de DHCP en el router de gateway de la LAN 10.10.100.0/24.

- Emita el comando ip helper-address 10.10.100.0 en la interfaz del router que es el gateway 10.10.200.0/24.

- Emita el comando network 10.10.200.0 255.255.255.0 en el indicador de configuración de DHCP en el router de gateway de la LAN 10.10.100.0/24.

108. ¿Qué se utiliza en el proceso EUI-64 para crear una ID de interfaz IPv6 en una interfaz habilitada IPv6?

- La dirección MAC de la interfaz habilitada IPv6

- Una dirección hexadecimal de 64 bits aleatoriamente generada

- Una dirección IPv6 proporcionada por un servidor DHCPv6

- Una dirección IPv4 configurada en la interfaz

109. Consulte la ilustración. Se configuró NAT en RT1 y RT2. La computadora envía una solicitud al servidor web. ¿Qué dirección IPv4 es la dirección IP de origen en el paquete entre RT2 y el servidor web?

- 192.0.2.2

- 172.16.1.10

- 203.0.113.10

- 172.16.1.254

- 192.168.1.5

- 209.165.200.245

110. Consulte la exhibición. ¿Cuáles son las dos afirmaciones correctas según el resultado que se muestra en la ilustración? (Elija dos).

- El resultado corresponde al comando show ip nat translations.

- El host con la dirección 209.165.200.235 responde a las solicitudes mediante una dirección de origen 192.168.10.10.

- El host con la dirección 209.165.200.235 responde a las solicitudes mediante una dirección de origen 209.165.200.235.

- El tráfico con la dirección de destino de un servidor web público se origina en la dirección IP 192.168.1.10.

- El resultado corresponde al comando show ip nat statistics.

111. Una empresa tiene una red interna 172.16.25.0/24 para sus estaciones de trabajo de empleados y una red DMZ 172.16.12.0/24 para alojar servidores. La empresa utiliza NAT cuando los hosts internos se conectan a una red externa. Un administrador de red emite el comando show ip nat translations para comprobar las configuraciones NAT. ¿Cuál de las direcciones IPv4 de origen se traducen por R1 con PAT?

- 10.0.0.31

- 172.16.12.5

- 172.16.12.33

- 172.16.25.35

- 192.168.1.10

112. ¿Qué beneficio proporciona NAT64?

- Permite que los sitios usen direcciones IPv6 privadas y las traduce a direcciones IPv6 globales.

- Permite que los sitios conecten varios hosts IPv4 a Internet mediante el uso de una única dirección IPv4 pública.

- Permite que los sitios conecten hosts IPv6 a una red IPv4 mediante la traducción de las direcciones IPv6 a direcciones IPv4.

- Permite que los sitios usen direcciones IPv4 privadas y, por lo tanto, oculta la estructura de direccionamiento interna de los hosts en las redes públicas IPv4.

113. Un administrador de red verifica una configuración que implica el monitoreo de red. ¿Cuál es el propósito del comando de configuración global logging trap 4?

- Los mensajes del sistema se reenvían al número que le sigue al argumento logging trap.

- Los mensajes del sistema que existen en los niveles 4 a 7 se deben reenviar a un servidor de registro específico.

- Los mensajes del sistema que coincidan con los niveles de registro 0-4 se reenviarán a un dispositivo de registro especificado.

- Los mensajes del sistema se reenvían mediante una versión de SNMP que coincida con el argumento que le sigue al comando logging trap.

114. Consulte la ilustración. Un administrador analiza el mensaje de un servidor de syslog. ¿Qué se puede determinar a partir de este mensaje?

- Este es un mensaje de notificación para una condición normal pero importante.

- Este es un mensaje de alerta que requiere acción inmediata.

- Este es un mensaje de error para el cual existen condiciones de advertencia.

- Este es un mensaje de error que indica que el sistema no se puede usar.

115. ¿Cuál es el propósito de Cisco PAK?

- Es una clave para habilitar un conjunto de características del IOS.

- Es un algoritmo de cifrado patentado.

- Es un tipo de archivo de compresión utilizado para instalar IOS 15 o una actualización de IOS.

- Es una manera de comprimir un IOS existente para poder instalar de forma simultánea una nueva versión del IOS en un router.

116. Consulte la ilustración. Un administrador intenta configurar PAT en el R1, pero la PC-A no puede acceder a Internet. El administrador intenta hacer ping a un servidor en Internet desde la PC-A y recopila las depuraciones que se muestran en la ilustración. Sobre la base de este resultado, ¿cuál es la causa más probable del problema?

- La dirección en Fa0/0 debe ser 64.100.0.1.

- La lista de acceso de origen NAT coincide con un rango de direcciones incorrecto.

- La dirección global interna no está en la misma subred que el ISP.

- Las interfaces NAT internas y externas se configuraron al revés.

117. Consulte la ilustración. ¿Cuáles tres hosts recibirán solicitudes ARP del host A, suponiendo que el puerto Fa0 / 4 en ambos switches está configurado para transportar tráfico para varias VLANs? (Elija tres.)

- Host B

- Host C

- Host D

- Host E

- Host F

- Host G

118. Consulte la ilustración. Según la configuración y la salida expuestas, ¿por qué falta la VLAN 99?

- Porque hay un problema de cableado en la VLAN 99

- Porque la VLAN 99 no es una VLAN de administración válida

- Porque la VLAN 1 está up y sólo puede ser una VLAN de administración en el switch

- Porque la VLAN 99 no se ha creado aún

119. Consulte la ilustración. ¿Qué valor resaltado representa una red de destino específica en la tabla de routing?

- 0.0.0.0

- 172.16.100.128

- 172.16.100.2

- 110

- 791

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes