Última actualización: octubre 3, 2023

CCNA 4 EWAN Capitulo 4 – CCNA Exploration: Acceso a la WAN (Versión 4.0)

1. ¿Cuáles son los dos métodos válidos para actualizar una imagen de IOS? (Elija dos opciones).

- copiar y pegar a través de una conexión de consola

- copiar y pegar a través de una conexión de red

- TFTP a través de una conexión de consola

- TFTP a través de una conexión de red

- Xmodem a través de una conexión de consola

- Xmodem a través de una conexión de red

2. Cuando un usuario completa el asistente para crear una VPN del SDM de Cisco, ¿qué ocurre con la información que se introdujo?

- La información se guarda en un archivo de texto que puede ser utilizado para configurar clientes.

- Después de la confirmación del usuario, los comandos CLI generados por el SDM de Cisco se envían al router.

- El SDM genera tráfico para probar la configuración antes de su aplicación al router.

- Aparece un cuadro de diálogo en el que se solicita al usuario la información de nombre de usuario y contraseña.

3. Cuando un usuario establece una conexión SDM con un router Cisco y está examinando el área Descripción general de la configuración de la página de inicio, ¿cuáles de los siguientes son tres datos disponibles? (Elija tres opciones).

- dirección MAC de todos los clientes DHCP

- cantidad total de interfaces WAN compatibles con SDM de Cisco en el router

- tipo de compresión habilitada en las interfaces WAN

- cantidad total de interfaces de la DMZ

- estado del servidor DNS

- cantidad de conexiones VPN de sitio a sitio

4. ¿Cuáles de las siguientes son dos afirmaciones verdaderas con respecto a la seguridad de la red? (Elija dos opciones).

- Asegurar una red contra amenazas internas es una prioridad más baja porque los empleados de la empresa representan un riesgo de seguridad bajo.

- Tanto los piratas informáticos con experiencia que son capaces de escribir su propio código de fallas como aquellas personas sin experiencia que descargan fallas de Internet representan una amenaza grave para la seguridad de la red.

- Suponiendo que una empresa ubica su servidor Web afuera del firewall y tiene copias de seguridad adecuadas del servidor Web, no se necesitan más medidas de seguridad para proteger el servidor Web, ya que la intrusión de un pirata informático no puede provocar perjuicio alguno.

- Los sistemas operativos de red establecidos como UNIX y los protocolos de red como TCP/IP se pueden utilizar con su configuración predeterminada, ya que no presentan debilidades de seguridad inherentes.

- Proteger los dispositivos de red contra el daño físico provocado por el agua o la electricidad es una parte necesaria de la política de seguridad.

5. ¿Cuáles de las siguientes son dos afirmaciones verdaderas con respecto a los ataques a la red? (Elija dos opciones).

- Los ataques de reconocimiento siempre son de naturaleza electrónica, como barridos de ping o escaneos de puertos.

- Los dispositivos internos no deben confiar plenamente en los dispositivos de la DMZ y la comunicación entre la DMZ y los dispositivos internos debe ser autenticada para impedir ataques como la reorientación de los puertos.

- Los gusanos requieren de la interacción humana para propagarse, no así los virus.

- Las contraseñas de red sólidas mitigan la mayoría de los ataques DoS.

- Sólo se trata de una cuestión de tiempo para que un ataque de fuerza bruta obtenga la contraseña, siempre y cuando ésta esté formada por los caracteres de prueba seleccionados.

6. Los usuarios no pueden obtener acceso a un servidor de la empresa. Los registros del sistema muestran que el servidor está funcionando lentamente porque recibe un alto nivel de solicitudes de servicio falsas. ¿Qué tipo de ataque se está produciendo?

- reconocimiento

- acceso

- DoS

- gusano

- virus

- caballo de Troya

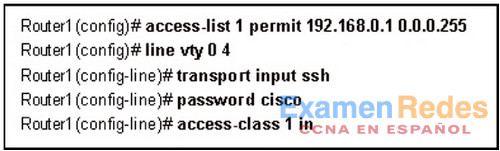

7. Consulte la ilustración. ¿Cuáles de las siguientes son dos afirmaciones verdaderas acerca de la configuración que se muestra? (Elija dos opciones).

- La sesión remota está encriptada.

- Telnet está permitido en las líneas vty 0 y 4.

- Las contraseñas se envían en texto sin cifrar.

- El host 192.168.0.15 está permitido en las líneas vty desde la 0 a la 4.

- El tráfico proveniente de redes que no sean la 192.168.0.0 tiene prohibido atravesar el Router1.

8. ¿Cuáles de los siguientes son dos objetivos que debe lograr una política de seguridad? (Elija dos opciones).

- proporcionar una lista de verificación de instalación de los servidores seguros

- describir la manera en la que se debe configurar el firewall

- documentar los recursos que se deben proteger

- Identificar los objetivos de seguridad de la organización

- identificar las tareas específicas que supone el endurecimiento de un router

9. ¿Cuáles de las siguientes son tres características de una buena política de seguridad? (Elija tres opciones).

- Define los usos aceptables y no aceptables de los recursos de la red.

- Comunica consenso y define funciones.

- Está desarrollada por usuarios finales.

- Se desarrolla una vez que todos los dispositivos de seguridad han sido completamente probados.

- Define la manera de manejar los incidentes de seguridad.

- Debe estar encriptada, ya que contiene copias de seguridad de todas las contraseñas y claves importantes.

10. ¿Cuáles de las siguientes opciones son dos beneficios derivados de utilizar AutoSecure de Cisco? (Elija dos opciones).

- Le otorga al administrador un control detallado mediante el cual se activan o desactivan los servicios.

- Ofrece la capacidad de desactivar instantáneamente los servicios y procesos no esenciales del sistema.

- Configura automáticamente el router para que funcione con SDM.

- Garantiza una máxima compatibilidad con otros dispositivos de su red.

- Permite al administrador configurar políticas de seguridad sin la necesidad de comprender todas las características del software IOS de Cisco.

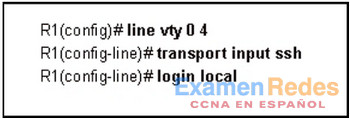

11. Consulte la ilustración. ¿Cuáles de las siguientes son dos afirmaciones verdaderas acerca de la configuración que se muestra? (Elija dos opciones).

- acceso otorgado con contraseña «local»

- la función servidor SSH se encuentra habilitada en R1

- la función cliente SSH se encuentra habilitada en R1

- la conexión de acceso remoto no se llevará a cabo si no cuenta con una base de datos de nombres de usuario local

- la conexión de acceso remoto se establecerá en el puerto de shell seguro 443

12. ¿Cuáles de las siguientes son dos afirmaciones verdaderas con respecto a evitar ataques a la red? (Elija dos opciones).

- Es posible confiar en la seguridad de la configuración de seguridad predeterminada de los servidores y sistemas operativos para PC modernos.

- Los sistemas de prevención de intrusión pueden registrar actividades de red sospechosas, pero no existe una manera de contrarrestar un ataque en curso sin la intervención del usuario.

- La mitigación de las amenazas a la seguridad física consiste en controlar el acceso a los puertos de consola del dispositivo, rotular los tendidos de cable críticos, instalar sistemas UPS y proporcionar control ante condiciones climáticas.

- La mejor forma de evitar ataques de suplantación de identidad es utilizar dispositivos firewall.

- Cambiar contraseñas y nombres de usuario predeterminados y desactivar o desinstalar los servicios innecesarios son aspectos del endurecimiento de los dispositivos.

13. ¿Cuáles de las siguientes son dos condiciones que el administrador de red debe verificar antes de intentar actualizar una imagen del IOS de Cisco mediante un servidor TFTP? (Elija dos opciones).

- Verificar el nombre del servidor TFTP mediante el comando show hosts.

- Verificar que el servidor TFTP se esté ejecutando mediante el comando tftpdnld.

- Verificar que la check sum de la imagen sea válida, mediante el comando show version.

- Verificar la conectividad entre el router y el servidor TFTP mediante el comando ping.

- Verificar que haya suficiente memoria flash para la nueva imagen del IOS de Cisco mediante el comando show flash.

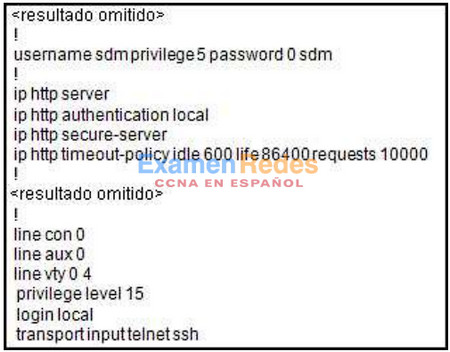

14. Consulte la ilustración. Un administrador de red está intentando configurar un router para que use SDM, pero no está funcionando correctamente. ¿Cuál podría ser el problema?

- El nivel de privilegio del usuario no está configurado correctamente.

- El método de autenticación no está correctamente configurado.

- El servidor HTTP no está correctamente configurado.

- La política de tiempo de espera de HTTP no está correctamente configurada.

15. Consulte la ilustración. El administrador de red está intentando hacer una copia de seguridad del software del router IOS de Cisco y recibe este resultado. ¿Cuáles de las siguientes son dos posibles causas para este resultado? (Elija dos opciones).

- El archivo del IOS de Cisco tiene una check sum que no es válida.

- El cliente TFTP del router está dañado.

- El router no se puede conectar al servidor TFTP.

- No se inició el software del servidor TFTP.

- En el servidor TFTP no hay espacio suficiente para el software.

16. ¿Cuáles de los siguientes son dos afirmaciones que definen el riesgo de seguridad cuando se habilitan los servicios DNS en la red? (Elija dos opciones).

- Las consultas de nombre se envían de manera predeterminada a la dirección de broadcast 255.255.255.255.

- Las consultas de nombre DNS requieren que el comando ip directed-broadcast esté habilitado en las interfaces Ethernet de todos los routers.

- El uso del comando de configuración global ip name-server en un router habilita los servicios DNS en todos los routers de la red.

- El protocolo DNS básico no proporciona garantía de integridad o de autenticación.

- La configuración del router no proporciona la opción de instalar servidores DNS principales y de respaldo.

17. ¿En qué modo operativo comienza el proceso de recuperación de contraseña y qué tipo de conexión usa? (Elija dos opciones).

- monitor de la ROM

- ROM de arranque

- IOS de Cisco

- conexión directa a través del puerto de consola

- conexión de red a través del puerto Ethernet

- conexión de red a través del puerto serial

18. El director de TI comenzó una campaña para recordar a los usuarios que no deben abrir mensajes de correo electrónico de origen sospechoso. ¿Contra qué tipo de ataques está intentando proteger a los usuarios el director de TI?

- DoS

- DDoS

- virus

- acceso

- reconocimiento

19. ¿En qué etapa de la Rueda de seguridad se produce la detección de intrusos?

- seguridad

- control

- prueba

- perfeccionamiento

- reconocimiento

20. La convención de nombres de la imagen de Cisco IOS permite la identificación de diferentes versiones y capacidades del IOS. ¿Qué información se puede reunir del nombre de archivo c2600-d-mz.121-4? (Elija dos opciones).

- El «mz» en el nombre de archivo representa las capacidades especiales y funciones del IOS.

- El archivo no está comprimido y requiere 2.6 MB de RAM para ejecutarse.

- El software es versión 12.1, cuarta revisión.

- El archivo se descarga y tiene 121.4MB de tamaño.

- El IOS es para la plataforma de hardware serie Cisco 2600.

21. Una empresa tiene un servidor Web en la DMZ de la empresa para brindar servicios Web externos. Mientras analiza los archivos de registro del firewall, un administrador advierte que se ha establecido una conexión desde el servidor Web hacia un servidor de correo electrónico interno. Al investigar en profundidad, el administrador descubre que se ha creado una cuenta no autorizada en el servidor interno. ¿Qué tipo de ataque se produjo?

- suplantación de identidad

- reorientación de puertos

- explotación de confianza

- intermediario

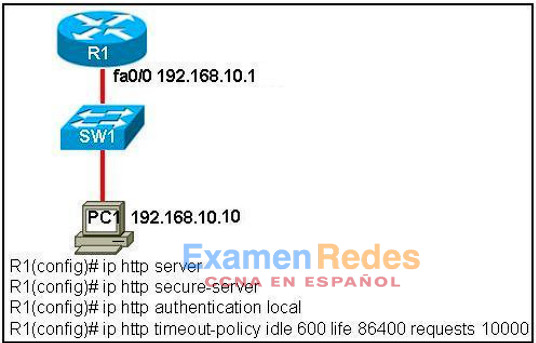

22. Consulte la ilustración. El administrador de dispositivos de seguridad (SDM, Security Device Manager) está instalado en el router R1. ¿Cuál es el resultado de abrir un explorador Web en la PC1 e introducir la URL https://192.168.10.1?

- La página del SDM de R1 aparece con un cuadro de diálogo que solicita un nombre de usuario y contraseña.

23. ¿Cuál de las siguientes afirmaciones es verdadera con respecto al administrador de dispositivos de seguridad (SDM, Security Device Manager) de Cisco?

- SDM puede ejecutarse desde la memoria del router o desde una PC.

24. ¿Qué paso se requiere para recuperar una contraseña de enable de un router que se haya perdido?

- Establezca el registro de configuración para eludir la configuración de inicio.

25. ¿Cuál es la mejor defensa para proteger una red ante vulnerabilidades de suplantación de identidad?

- Programar capacitación para los usuarios.

26. Consulte la ilustración. El Administrador de dispositivos de seguridad (SDM, Security Device Manager) se ha utilizado para configurar un nivel requerido de seguridad en el router. ¿Qué se logra cuando SDM aplica el próximo paso sobre los problemas de seguridad identificados en el router?

- SDM volverá a configurar los servicios que se marcan en las ilustraciones como «solucionarlo» a fin de aplicar los cambios de seguridad sugeridos.

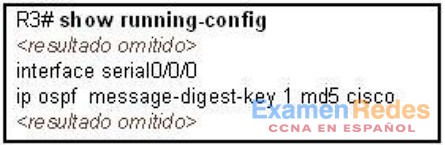

27. Consulte la ilustración. ¿Cuál es el objetivo de la afirmación «ip ospf message-digest-key 1 md5 cisco» en la configuración?

- Especificar una clave que se utiliza para autenticar actualizaciones de enrutamiento.

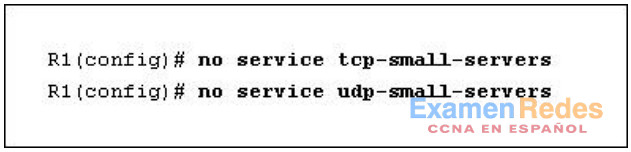

28. Consulte la ilustración. ¿Qué se logra cuando ambos comandos están configurados en el router?

- Los comandos deshabilitan los servicios como echo, discard y chargen en el router a fin de evitar las vulnerabilidades de seguridad.

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes