Última actualización: octubre 2, 2023

CCNA 4 EWAN Capitulo 6 – CCNA Exploration: Acceso a la WAN (Versión 4.0)

1. Una empresa está utilizando WiMAX para brindarles acceso a los trabajadores a distancia. ¿Qué equipo doméstico debe suministrar la empresa en el sitio del trabajador a distancia?

- una torre WiMAX

- un satélite multicast de una vía

- un receptor de WiMAX

- un punto de acceso conectado a la WLAN de la empresa

2. ¿Cuáles de las siguientes son tres funciones principales de una VPN segura? (Elija tres opciones).

- contabilización

- autenticación

- autorización

- disponibilidad de los datos

- confidencialidad de los datos

- integridad de los datos

3. ¿Cuál de las siguientes opciones es un ejemplo de encriptación de clave simétrica?

- Diffie-Hellman

- certificado digital

- clave precompartida

- firma RSA

4. ¿Cuáles de las siguientes afirmaciones son dos soluciones válidas para que un ISP por cable pueda reducir la congestión para los usuarios? (Elija dos opciones).

- usar frecuencias de RF más altas

- asignar un canal adicional

- subdividir la red para reducir la cantidad de usuarios de cada segmento

- reducir la longitud del bucle local a 5,5 kilómetros o menos

- usar filtros y divisores en el sitio del cliente para separar el tráfico de voz del de datos

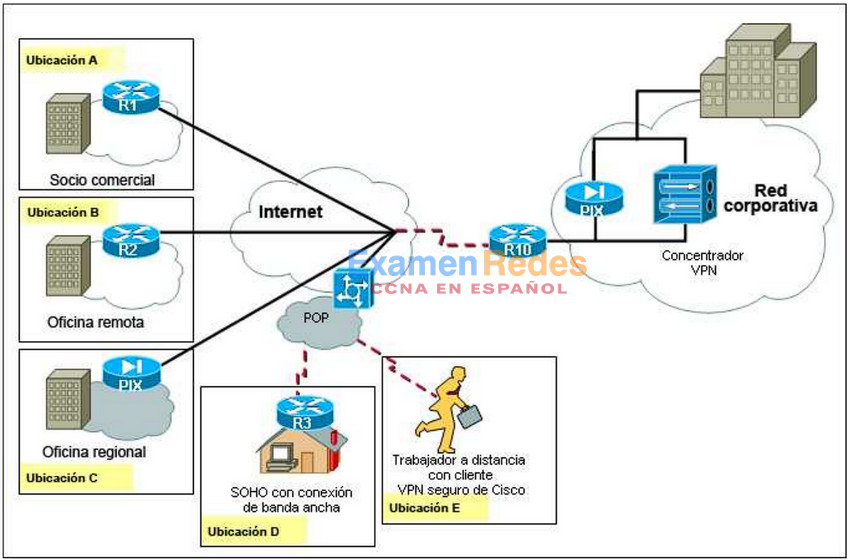

5. Consulte la ilustración. Todos los usuarios tienen un objetivo legítimo y los permisos necesarios para obtener acceso a la red empresarial. Según esta topología, ¿qué ubicaciones pueden establecer la conectividad de la VPN con la red empresarial?

- Las ubicaciones C, D y E pueden admitir la conectividad de la VPN. Las ubicaciones A y B requieren la instalación de una aplicación Firewall PIX adicional en el extremo de la red.

- Las ubicaciones C y E pueden admitir la conectividad de la VPN. Las ubicaciones A, B y D requieren la instalación de una aplicación Firewall PIX adicional en el extremo de la red.

- Las ubicaciones A, B, D y E pueden admitir la conectividad de la VPN. La ubicación C requiere un router adicional en el extremo de la red.

- Todas las ubicaciones pueden admitir la conectividad de la VPN.

6. ¿Cuáles de los siguientes son dos requisitos de Capa 1 que se describen en la especificación de interfaz sobre servicios de datos por cable (DOCSIS, Data-over-Cable Service Interface Specification)? (Elija dos opciones).

- amplitudes de los canales

- método de acceso

- velocidad máxima de transmisión de datos

- técnicas de modulación

- técnicas de compresión

7. Un administrador de red necesita una conexión segura entre un sitio remoto y el sitio de la sede de la empresa. ¿Cuáles de los siguientes son tres protocolos que el administrador podría utilizar para conectar los dos sitios? (Elija tres opciones).

- Diffie-Hellman

- GRE

- L2TP

- PPTP

- WPA2

- 802.1x

8. Mientras controla el tráfico de una red por cable, un técnico advierte que los datos se están transmitiendo a 38 MHz. ¿Qué afirmación describe la situación que detectó el técnico?

- Los datos se transmiten desde el suscriptor hasta el extremo final.

- Los datos se están descargando.

- Las transmisiones de televisión por cable interfieren con las transmisiones de voz y datos.

- El sistema está experimentando una congestión en los rangos de frecuencia más bajos.

9. ¿Cuáles de los siguientes son dos métodos que un administrador podría utilizar para autenticar a los usuarios de una VPN de acceso remoto? (Elija dos opciones).

- certificados digitales

- ESP

- algoritmos de hash

- tarjetas inteligentes

- WPA

10. Se le ha pedido a un técnico que configure una conexión de banda ancha para un trabajador a distancia. Al técnico se le indicó que todas las cargas y descargas de la conexión deben utilizar las líneas telefónicas existentes. ¿Cuál es la tecnología de banda ancha que se debe utilizar?

- cable

- DSL

- ISDN

- POTS

11. ¿Cuáles de las siguientes son dos características que se pueden asociar con la tecnología de telecomunicaciones de interoperabilidad mundial para el acceso por microondas (WiMAX, Worldwide Interoperability for Microwave Access)? (Elija dos opciones).

- compatible con las redes inalámbricas municipales que utilizan tecnologías de malla

- cubre áreas de hasta 7500 kilómetros cuadrados

- admite enlaces punto a punto, pero no acceso móvil pleno de tipo celular

- se conecta directamente a Internet a través de conexiones de alto ancho de banda

- funciona a velocidades más bajas que Wi-Fi, pero admite muchos más usuarios

12. ¿Mediante el uso de qué tres protocolos de encriptación se puede mejorar la confidencialidad de los datos a través de una VPN? (Elija tres opciones).

- AES

- DES

- AH

- hash

- MPLS

- RSA

13. Después de realizar una investigación para conocer las opciones de conexión remota común para trabajadores a distancia, un administrador de red decidió implementar el acceso remoto a través de la banda ancha para establecer conexiones de VPN a través de la Internet pública. ¿Cuál es el resultado de esta solución?

- Se establece una conexión confiable a velocidades más altas que las ofrecidas desde una conexión dial-up a través del POTS. Aumenta la seguridad, pero la información de nombre de usuario y contraseña se envían en formato de texto sin cifrar.

- Aumentó la seguridad y la conectividad confiable de la conexión. Los usuarios necesitan un router de VPN remoto o software cliente para VPN.

- Aumenta la seguridad y la confiabilidad a costa de una pérdida sustancial de rendimiento, lo que se considera aceptable al admitir un entorno de usuario único.

- Aumentan la confiabilidad y la seguridad sin necesidad de equipos adicionales, cuando se compara con las conexiones dial-up mediante el POTS.

14. ¿Cuál de las siguientes afirmaciones describe el cable?

- Para brindar servicios a través de una red por cable, se necesitan frecuencias de descarga de entre 50 y 860 MHz, y frecuencias de carga de entre 5 y 42 MHz.

- El suscriptor del cable debe comprar un sistema de terminación de módems de cable (CMTS, cable modem termination system)

- Cada suscriptor de cable tiene ancho de banda de carga y de descarga dedicados.

- Los suscriptores de cable pueden esperar hasta 27 Mbps de ancho de banda en la ruta de carga.

15. ¿Cuáles de las siguientes son dos afirmaciones verdaderas acerca de DSL? (Elija dos opciones).

- los usuarios se encuentran en un medio compartido

- usa transmisión de señal de RF

- el bucle local puede tener hasta 3,5 millas (5,5 km)

- las capas física y de enlace de datos son definidas por la DOCSIS

- las conexiones de los usuarios se juntan en un DSLAM ubicado en la oficina central

16. ¿Mediante qué dos métodos se logra la confidencialidad de los datos a través de una VPN? (Elija dos opciones).

- certificados digitales

- encriptación

- encapsulación

- hashing

- contraseñas

17. ¿Cuáles de los siguientes son dos protocolos que proporcionan autenticación e integridad de los datos para IPSec? (Elija dos opciones).

- AH

- L2TP

- ESP

- GRE

- PPTP

18. ¿Qué dos protocolos se pueden utilizar para encapsular el tráfico que atraviesa el túnel de VPN? (Elija dos opciones).

- ATM

- CHAP

- IPsec

- IPX

- MPLS

- PPTP

19. Consulte la ilustración. Un trabajador a distancia se conecta a través de Internet a la oficina de la sede central. ¿Qué tipo de conexión segura puede establecerse entre el trabajador a distancia y la oficina de la sede central?

- Un túnel GRE

- Una VPN sitio a sitio

- Una VPN de acceso remoto

- El usuario debe estar en la oficina para establecer una conexión segura

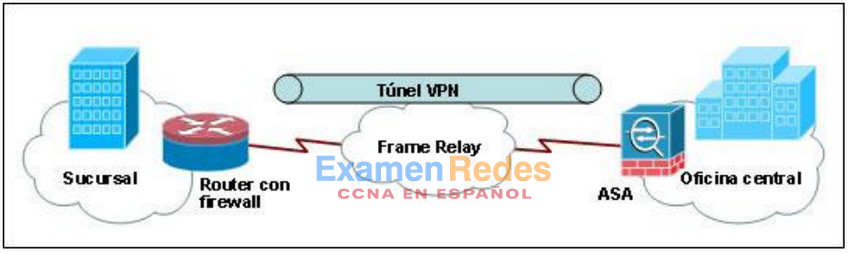

20. Consulte la ilustración. Se ha establecido un túnel entre la oficina de la sede central y la sucursal a través de la Internet pública. ¿Qué tres mecanismos requieren los dispositivos en cada extremo del túnel VPN para proteger los datos ante intercepciones y modificaciones? (Elija tres opciones).

- Los dispositivos deben utilizar una conexión de Capa 2 dedicada.

- Los dispositivos deben tener instalado el software de cliente VPN.

- Las dos partes deben controlar el tráfico en las mismas ACL.

- Las dos partes deben establecer una clave secreta utilizada mediante encriptación y algoritmos hash.

- Las dos partes deben acordar el algoritmo de encriptación que se debe utilizar en el túnel VPN.

- Los dispositivos deberán autenticarse antes de que la ruta de comunicación se considere segura.

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes