Última actualización: octubre 21, 2024

IT Essentials ITE 7.01 Cuestionario del Capítulo 12 Preguntas y Respuestas Español

1. ¿Cuáles de las siguientes son dos características del sistema operativo Android? (Elija dos opciones).

- Android es de código abierto y permite que cualquier persona contribuya a su desarrollo y evolución.

- Android se implementó en dispositivos tales como cámaras, televisores inteligentes y lectores de libros electrónicos.

- Google puso a prueba todas las aplicaciones disponibles para Android y las aprobó para su ejecución en el sistema operativo de código abierto.

- Cada implementación de Android requiere que se paguen regalías a Google.

- Las aplicaciones para Android solo se pueden descargar en Google Play.

Dado que es un sistema operativo de código abierto, Android permite que cualquier persona contribuya al desarrollo y a la evolución de software compatible. Android se implementó en una amplia variedad de dispositivos y plataformas, como cámaras, televisores inteligentes y lectores de libros electrónicos. No se pagan regalías a Google, y Google no realizó un proceso de prueba y aprobación de todas las aplicaciones disponibles para Android. Las aplicaciones para Android se pueden descargar en una variedad de orígenes.

The correct answers are: Android es de código abierto y permite que cualquier persona contribuya a su desarrollo y evolución., Android se implementó en dispositivos tales como cámaras, televisores inteligentes y lectores de libros electrónicos.

2. ¿Verdadero o falso?

Android y el OS X se basan en el sistema operativo Unix.

- Verdadero

- Falso

Los sistemas operativos OS X y Android utilizan el software operativo Unix como base.

The correct answer is: Verdadero

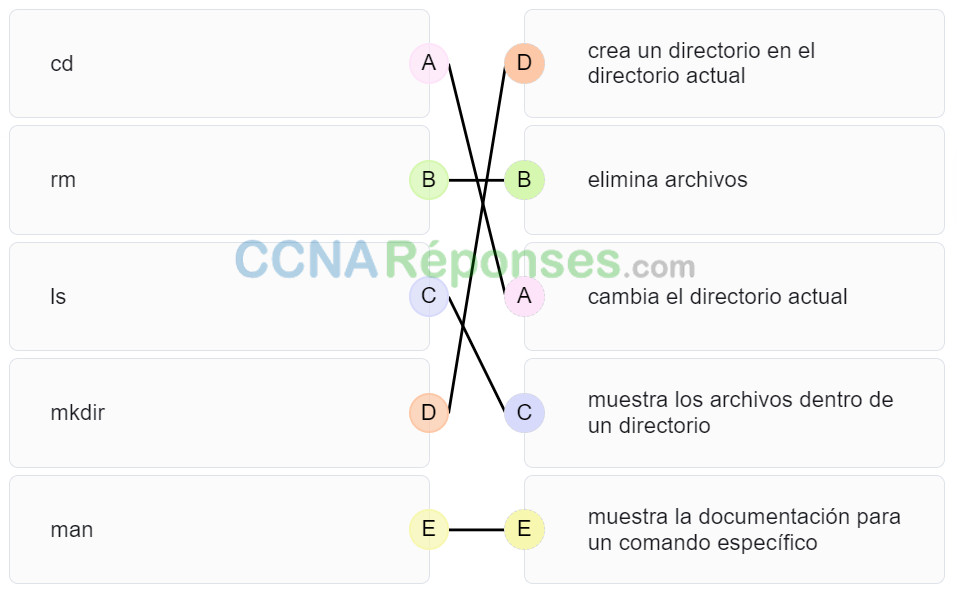

3. Haga coincidir los comandos CLI Linux con la función que corresponda. (No se utilizan todas las opciones).

- cd → cambia el directorio actual

- rm → elimina archivos

- mkdir → crea un directorio en el directorio actual

- ls → muestra los archivos dentro de un directorio

- man → muestra la documentación para un comando específico

man: muestra la documentación para un comando específico

ls: muestra los archivos dentro de un directorio.

cd: cambia el directorio actual

mkdir: crea un directorio en el directorio actual

cp: copia archivos del origen en el destino

mv: mueve archivos a un directorio distinto

rm: elimina archivos

4. Una empresa está creando un nuevo sitio web para alojar en un servidor Linux. El administrador del sistema crea el grupo «webteam» y le asigna miembros. Luego, el administrador crea las «páginas web» del directorio para almacenar los archivos. A partir de ese momento, uno de los miembros del equipo informa que no puede crear archivos en el directorio o los subdirectorios de «páginas web». El administrador utiliza el comando ls -l para ver los permisos de archivos. El resultado que se muestra es drwxr-xr–. ¿Qué debe hacer el administrador para permitir que los miembros del equipo agreguen y editen archivos?

- Agregar el usuario al grupo «webteam».

- Emitir el comando chmod 775 –R webteam.

- Emitir el comando chmod 775 –R webpages.

- Convertir al usuario en propietario del directorio y los subdirectorios.

El permiso drwxr-x-r- indica que el propietario del directorio puede leer, escribir y ejecutar los archivos en el directorio; los miembros del grupo pueden leer y ejecutar los archivos en el directorio, pero no pueden crear archivos; todos los usuarios pueden leer archivos en el directorio. Mediante la emisión del comando chmod 775 –R webpages, los miembros del grupo pueden crear y modificar archivos en el directorio y los subdirectorios. El usuario ya es miembro del grupo porque puede navegar en el directorio y los subdirectorios.

The correct answer is: Emitir el comando chmod 775 –R webpages.

5. ¿Cuáles son los tres métodos que se pueden utilizar para desbloquear un smartphone? (Elija tres opciones).

- NFC

- Contraseña

- Cifrado

- Patrón de deslizamiento

- Análisis de código QR

- Información biométrica

Un smartphone debe utilizar la función de bloqueo de pantalla para proteger la información confidencial. Para desbloquear el dispositivo, se requiere una contraseña o un código de acceso. Los smartphones también admiten patrones de bloqueo o deslizamiento. Los patrones de bloqueo suprimen el tiempo que se tarda en escribir las contraseñas o los números de PIN. Solo debe unir los puntos (números) en el teclado numérico en un patrón específico y el teléfono se desbloquea. Muchos dispositivos móviles modernos vienen con la capacidad de autenticación biométrica, como los sensores de huellas digitales y el reconocimiento facial para desbloquear el dispositivo.

The correct answers are: Contraseña, Patrón de deslizamiento, Información biométrica

6. Un administrador de sistemas utiliza el comando crontab para editar una entrada en un servidor Linux. ¿Qué servicio está configurando el administrador?

- Edición de una secuencia de comandos shell para ejecutar cuando se inicia el servidor

- Instalación de la nueva actualización de BIOS cuando esté disponible

- Planificación de una tarea para que se ejecute en una fecha y hora específicas

- Eliminación de cachés y cookies después de que el navegador web se cierra

En Linux y OS X, el servicio cron es responsable de las tareas programadas. Como servicio, cron se ejecuta en segundo plano y se encarga de las tareas en las fechas y horas específicas. Cron utiliza una tabla de planificación denominada Tabla de cron, que puede editarse con el comando crontab.

The correct answer is: Planificación de una tarea para que se ejecute en una fecha y hora específicas

7. Un usuario tiene un dispositivo iOS. ¿Qué sucede si el usuario olvida la contraseña para desbloquear el dispositivo?

- El usuario debe llamar a Apple para restablecer la contraseña.

- El usuario puede visitar el sitio web de Apple para iniciar una solicitud de restablecimiento de la contraseña.

- El usuario debe realizar una restauración completa a partir de una copia de respaldo guardada en iTunes o iCloud.

- El usuario puede utilizar el servicio Buscar mi iPhone en el sitio web www.icloud.com para restablecer la contraseña.

En los dispositivos iOS, la contraseña se utiliza como parte de la clave de cifrado para todo el sistema. Debido a que la contraseña no se almacena en ningún lugar, nadie puede acceder a los datos del usuario en los dispositivos iOS, incluido Apple. Una contraseña olvidada hará que no se pueda acceder a los datos del usuario, lo que obliga al usuario a realizar una restauración completa a partir de una copia de respaldo guardada en iTunes o iCloud.

The correct answer is: El usuario debe realizar una restauración completa a partir de una copia de respaldo guardada en iTunes o iCloud.

8. ¿Cuál es la diferencia entre la representación de aplicaciones en la interfaz del sistema operativo Windows Phone y las representaciones que se utiliza en Android e iOS?

- Windows Phone utiliza rectángulos que pueden mostrar el contenido activo y que también pueden modificar el tamaño.

- Windows Phone utiliza los botones que se deben presionar antes que una aplicación pueda ser vista.

- Windows Phone utiliza los widgets que, cuando se eliminan de la pantalla de Inicio, también suprime la aplicación relacionada.

- Windows Phone utiliza insignias que indican los recursos del sistema utilizados por cada aplicación.

En la interfaz de Windows Phone, las aplicaciones están representadas por mosaicos. Los mosaicos no solo son atajos a una aplicación. Pueden mostrar el contenido activo y pueden modificar su tamaño para despejar y organizar visualmente las pantallas.

The correct answer is: Windows Phone utiliza rectángulos que pueden mostrar el contenido activo y que también pueden modificar el tamaño.

9. ¿Qué tareas de mantenimiento preventivo se deben programar de forma automática? (Elija dos opciones).

- ejecución de una copia de seguridad

- analizar los archivos de firma

- actualización del software del sistema operativo

- restablecer los dispositivos aplicando la restauración predeterminada de fábrica

- revisar los discos para ver sectores defectuosos

Para evitar la pérdida de información irreemplazable, se requiere fundamentalmente que se realicen copias de seguridad regularmente y que los discos duros se revisen con regularidad. Los archivos de firma son analizados constantemente mediante el software antimalware. Actualizar el SO debe suceder cuando sea necesario pero no debe realizarse automáticamente. Debido a que la restauración de fábrica de un dispositivo elimina todas las configuraciones y datos del usuario, restaurar la configuración predeterminada de fábrica se debe realizar solamente si un aspecto importante la requiere.

The correct answers are: ejecución de una copia de seguridad, revisar los discos para ver sectores defectuosos

10. Una persona con un dispositivo móvil con Android mantiene el botón de encendido y el de bajar el volumen hasta que el dispositivo se apague. La persona vuelve a encender el dispositivo. ¿Qué estaba haciendo esta persona con el dispositivo?

- un apagado normal

- restaurar la configuración predeterminada de fábrica

- una copia de seguridad total a iCloud

- un restablecimiento estándar del dispositivo

- una actualización del sistema operativo

Si se produce un problema con un dispositivo Android que no se puede resolver con un apagado y encendido normal, un usuario puede intentar una actualización del dispositivo. Mantener presionado el botón de encendido y el de bajar volumen hasta que el dispositivo se apague y volviéndolo a encender es una de las maneras de restablecer la mayoría de los dispositivos Android.

The correct answer is: un restablecimiento estándar del dispositivo

11. ¿Qué dos servicios específicos de la ubicación pueden ofrecer la función de GPS en un dispositivo móvil? (Elija dos opciones).

- Reproducción de canciones locales

- Entrega de publicidad local

- Visualización de la información del clima local

- Planificación de una ruta entre dos ubicaciones

- Visualización del mapa de una ciudad de destino durante la conducción

Los servicios de GPS permiten que los proveedores de aplicaciones y sitios web sepan la ubicación de un dispositivo y ofrezcan servicios específicos de ubicación, como publicidad y el servicio meteorológico local.

The correct answers are: Entrega de publicidad local, Visualización de la información del clima local

12. Un usuario presiona el icono de aplicaciones recientes en un smartphone con Android para ver una lista de las aplicaciones utilizadas recientemente. ¿Qué debe hacer el usuario para eliminar una aplicación de la lista?

- Deslizar el dedo hacia arriba por la aplicación.

- Tocar dos veces la aplicación.

- Deslizar el dedo hacia abajo por la aplicación.

- Deslizar la aplicación hacia cualquiera de los lados.

Al presionar el icono de aplicaciones recientes en la barra del sistema, se mostrará una lista de las aplicaciones utilizadas recientemente. Un usuario puede eliminar una aplicación deslizándola hacia cualquiera de los lados.

The correct answer is: Deslizar la aplicación hacia cualquiera de los lados.

13. ¿Cuáles son los dos términos que describen el desbloqueo de los dispositivos móviles Android e iOS para permitir a los usuarios el acceso total al sistema de archivos y el acceso general al módulo kernel? (Elija dos opciones).

- Revisión

- Rooting

- Borrado remoto

- Espacio seguro

- Jailbreaking

Los métodos de rooting y jailbreaking son términos que describen el desbloqueo de los dispositivos móviles Android e iOS para otorgar a los usuarios acceso total al sistema de archivos y el acceso general a los módulos de kernel. El borrado remoto, el sandboxing y el parchado son ejemplos de características y las funciones móviles del sistema operativo que se relacionan con la seguridad del dispositivo.

The correct answers are: Rooting, Jailbreaking

14. ¿Cuáles son dos tipos de servicios habilitados en la nube para los dispositivos móviles? (Elija dos opciones).

- aplicaciones de localización

- copia de seguridad remota

- configuración de códigos de acceso

- Calibración de la pantalla

- bloqueo de la aplicación de la pantalla

Las aplicaciones de localización y el respaldo remoto son dos tipos de servicios habilitados en la nube para los dispositivos móviles. La configuración de códigos de acceso, la calibración de la pantalla y el bloqueo de la aplicación de la pantalla son realizados en el dispositivo directamente por el usuario, no como un servicio habilitado en la nube.

The correct answers are: aplicaciones de localización, copia de seguridad remota

15. ¿Qué característica de un dispositivo móvil Android o iOS ayuda a evitar que los programas malintencionados infecten el dispositivo?

- El proveedor de servicios de telefonía móvil evita que la aplicación del dispositivo móvil acceda a algunos programas y características del smartphone.

- El código de acceso restringe el acceso de la aplicación del dispositivo móvil a los demás programas.

- Las aplicaciones del dispositivo móvil se ejecutan en un espacio que las aísla de otros recursos.

- La característica de bloqueo remoto evita que los programas malintencionados infecten el dispositivo.

Como las aplicaciones de los dispositivos móviles se ejecutan en un espacio aislado, es difícil que los programas malintencionados infecten el dispositivo. Las características de código de acceso y bloqueo remoto protegen al dispositivo del uso no autorizado. Según el contrato de servicio, el proveedor de servicios de telefonía móvil puede deshabilitar el acceso a algunos programas y características, pero esta es una función comercial, no de seguridad.

The correct answer is: Las aplicaciones del dispositivo móvil se ejecutan en un espacio que las aísla de otros recursos.

16. ¿Cuáles son las tres tareas que se pueden realizar con el botón del dispositivo iOS? (Elija tres opciones).

- active el dispositivo

- responda a una alerta

- muestre iconos de navegación

- vuelva a la pantalla de inicio

- abra los controles de audio

- coloque las aplicaciones en carpetas

El botón de inicio físico en un dispositivo iOS puede realizar muchas funciones según cómo se utilice. Si presiona el botón mientras se desactiva la pantalla del dispositivo hará que el dispositivo se active. Mientras una aplicación está en uso, presione el botón de inicio para volver al usuario a la pantalla de inicio. Al presionar dos veces el botón de inicio cuando la pantalla está bloqueada mostrará los controles de audio, que permite ajustar el volumen de la música sin ingresar un código de acceso para acceder al sistema.

The correct answers are: active el dispositivo, vuelva a la pantalla de inicio, abra los controles de audio

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes