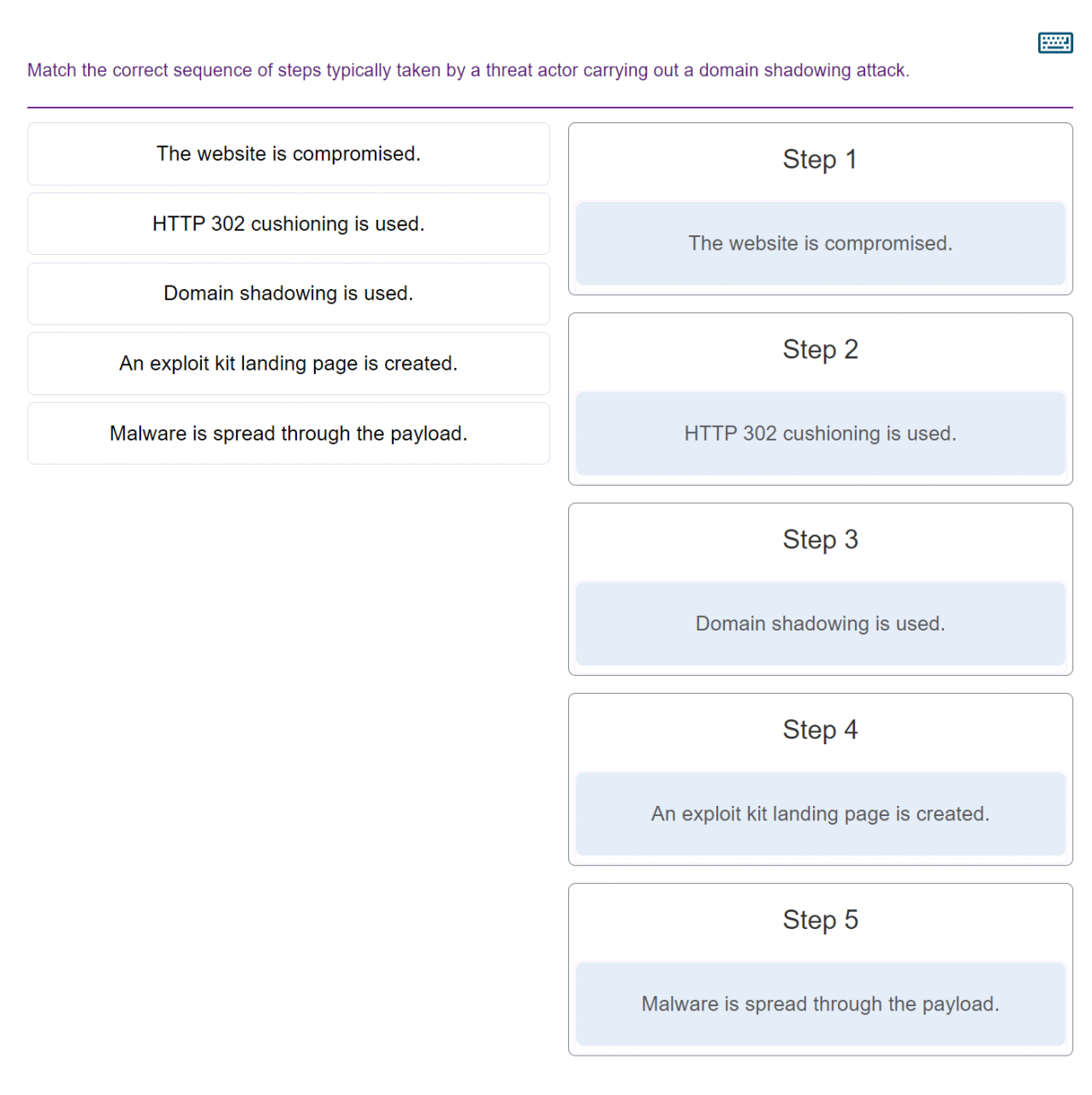

Haga coincidir la secuencia correcta de pasos que normalmente toma un actor de amenazas que lleva a cabo un ataque de sombra de dominio.

Más preguntas: CyberOps Associate 1.0 Examen final del curso Respuestas

Please login or Register to submit your answer

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes