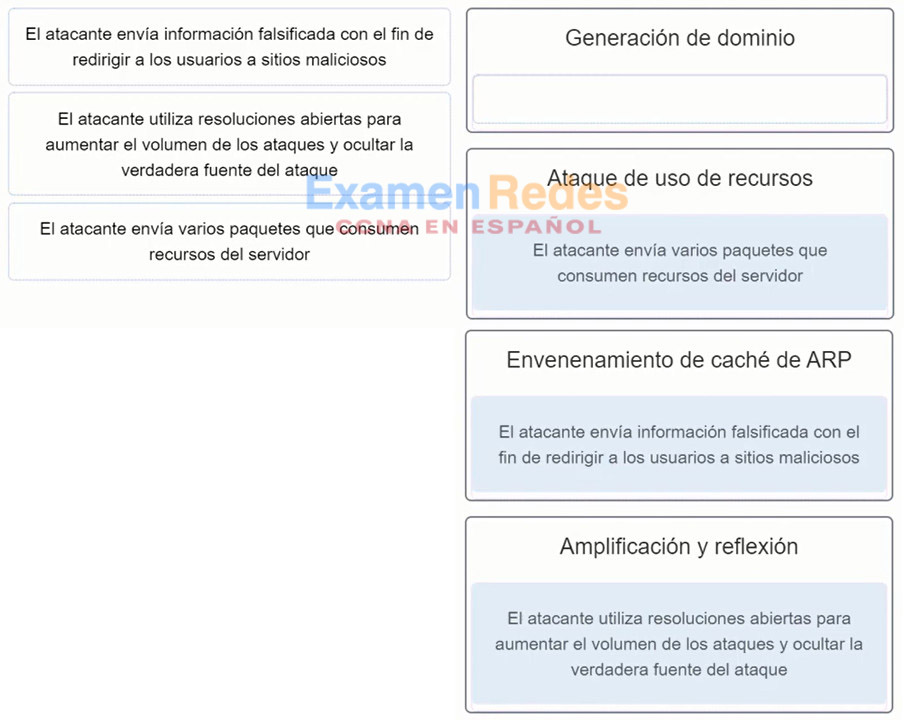

Una el ataque con la definición. (No se utilizan todas las opciones).

Explique: Coloque las opciones en el siguiente orden:

| Ataque de utilización de recursos | El atacante envía múltiples paquetes que consumen fuentes del servidor |

| Envenenamiento de caché | El atacante envía información falsificada para redirigir a los usuarios a sitios maliciosos |

| Amplificación y reflexión | Los atacantes usan resoluciones abiertas para aumentar el volumen de ataques y enmascarar la verdadera fuente del ataque. |

Más preguntas: Cybersecurity Operations Examen del Capitulo 7 Respuestas Español

Más preguntas: Examen de punto de control: Seguridad de la red

Please login or Register to submit your answer

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes