Última actualización: agosto 31, 2022

11.5.1.2 Packet Tracer: desafío de integración de habilidades (versión para el instructor)

Nota para el instructor: El color de fuente rojo o las partes resaltadas en gris indican texto que aparece en la copia del instructor solamente.

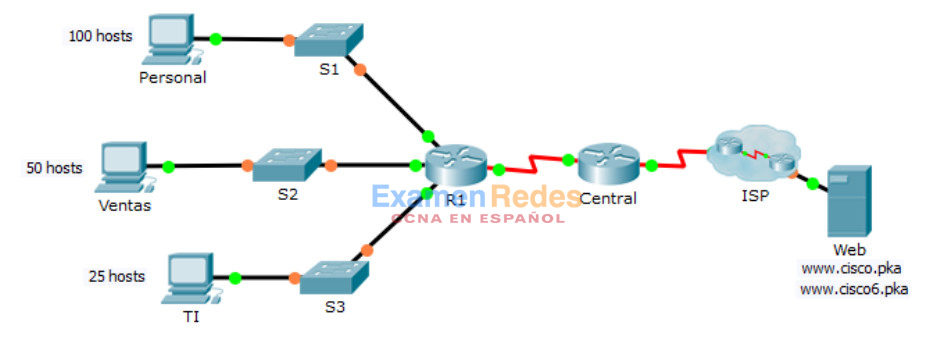

Topología

Tabla de direccionamiento

| El administrador |

Interfaces | Dirección IPv4 | Subnet Mask (Máscara de subred) | Gateway predeterminado |

|---|---|---|---|---|

| Dirección/Prefijo IPv6 | IPv6 Link-local | |||

| R1 | G0/0 | 192.168.0.1 | 255.255.255.128 | N/D |

| 2001:DB8:ACAD::1/64 | FE80::1 | N/D | ||

| G0/1 | 192.168.0.129 | 255.255.255.192 | N/D | |

| 2001:DB8:ACAD:1::1/64 | FE80::1 | N/D | ||

| G0/2 | 192.168.0.193 | 255.255.255.224 | N/D | |

| 2001:DB8:ACAD:2::1/64 | FE80::1 | N/D | ||

| S0/0/1 | 172.16.1.2 | 255.255.255.252 | N/D | |

| 2001:DB8:2::1/64 | FE80::1 | N/D | ||

| Central | S0/0/0 | 209.165.200.226 | 255.255.255.252 | N/D |

| 2001:DB8:1::1/64 | FE80::2 | N/D | ||

| S0/0/1 | 172.16.1.1 | 255.255.255.252 | N/D | |

| 2001:DB8:2::2/64 | FE80::2 | N/D | ||

| S1 | VLAN 1 | 192.168.0.2 | 255.255.255.128 | 192.168.0.1 |

| S2 | VLAN 1 | 192.168.0.130 | 255.255.255.192 | 192.168.0.129 |

| S3 | VLAN 1 | 192.168.0.194 | 255.255.255.224 | 192.168.0.193 |

| Personal | NIC | 192.168.0.3 | 255.255.255.128 | 192.168.0.1 |

| 2001:DB8:ACAD::2/64 | FE80::2 | FE80::1 | ||

| Ventas | NIC | 192.168.0.131 | 255.255.255.192 | 192.168.0.129 |

| 2001:DB8:ACAD:1::2/64 | FE80::2 | FE80::1 | ||

| TI | NIC | 192.168.0.195 | 255.255.255.224 | 192.168.0.193 |

| 2001:DB8:ACAD:2::2/64 | FE80::2 | FE80::1 | ||

| Web | NIC | 64.100.0.3 | 255.255.255.248 | 64.100.0.1 |

| 2001:DB8:CAFE::3/64 | FE80::2 | FE80::1 |

Situación / Aspectos básicos

La central del router, los clústeres ISP y el servidor web están completamente configurados. Le han encargado que cree un nuevo esquema de direccionamiento IPv4 que alojará 4 subredes con la red 192.168.0.0/24. El departamento de TI requiere 25 hosts. El departamento de Ventas requiere 50 hosts. La subred para el resto del personal requiere 100 hosts. En el futuro se agregará una subred para usuarios temporales, que alojará 25 hosts. Asimismo, le encargaron que completara las configuraciones de seguridad y las configuraciones de la interfaz en R1. Además, configurará la interfaz SVI y la configuración de seguridad básica en los switches S1, S2 y S3.

Requisitos

Asignación de direcciones IPv4

- Cree subredes que cumplan con los requisitos de host usando 192.168.0.0/24.

- Personal: 100 hosts

- Ventas: 50 hosts

- TI: 25 hosts

- Futura red para usuario temporales: 25 hosts

- Documente las direcciones IPv4 asignadas en la tabla de direccionamiento.

- Registre la subred para la red para usuarios temporales:

___________________192.168.0.224/27

Configuraciones de PC

- Configure los parámetros de la dirección IPv4 asignada, la máscara de subred y el gateway predeterminado en las PC de Personal, Ventas y TI con su esquema de direccionamiento.

- Asigne una unidifusión IPv4 y enlace direcciones locales y el gateway predeterminado en las PC de Personal, Ventas y TI según la tabla de direccionamiento.

Configuraciones de R1

- Configure el nombre del dispositivo, según la tabla de direccionamiento.

- Desactive la búsqueda del DNS.

- Asigne Ciscoenpa55 como la contraseña cifrada del modo EXEC privilegiado.

- Asigne Ciscoenpa55 como la contraseña de consola y habilite el inicio de sesión.

- Establezca el requisito de que todas las contraseñas tengan como mínimo 10 caracteres.

- Cifre todas las contraseñas no cifradas.

- Cree un aviso que advierta a todo aquel que acceda al dispositivo que el acceso no autorizado está prohibido. Asegúrese de incluir la palabra Warning (Advertencia) en el aviso.

- Configure todas las interfaces Gigabit Ethernet.

- Configure las direcciones IPv4, según su esquema de direccionamiento.

- Configure las direcciones IPv6, según la tabla de direccionamiento.

- Configure SSH en el R1:

- Establezca CCNA-lab.com como nombre de dominio.

- Genere una clave RSA de 1024 bits.

- Configure las líneas VTY para el acceso por SSH.

- Use los perfiles de usuarios locales para la autenticación.

- Cree un usuario Admin1 con un nivel de privilegio de 15 y use la contraseña cifrada para Admin1pa55.

- Configure la consola y las líneas VTY para cerrar la sesión después de cinco minutos de inactividad.

- Bloquee durante tres minutos a cualquier persona que no pueda iniciar sesión después de cuatro intentos en un período de dos minutos.

Configuraciones de los switches

- Configure el nombre del dispositivo, según la tabla de direccionamiento.

- Configure la interfaz SVI con la dirección IPv4 y la máscara de subred, según su esquema de direccionamiento.

- Configure el gateway predeterminado.

- Desactive la búsqueda del DNS.

- Asigne Ciscoenpa55 como la contraseña cifrada del modo EXEC privilegiado.

- Asigne Ciscoenpa55 como la contraseña de consola y habilite el inicio de sesión.

- Configure la consola y las líneas VTY para cerrar la sesión después de cinco minutos de inactividad.

- Cifre todas las contraseñas no cifradas.

Verificar la conectividad

- Use el navegador web de las PC de Personal, Ventas y TI para navegar al sitio www.cisco.pka.

- Use el navegador web de las PC de Personal, Ventas y TI para navegar al sitio www.cisco6.pka.

- Todas las computadoras deben poder hacer ping en todos los dispositivos.

Scripts en ejecución

Configuración de R1

hostname R1 service password-encryption security passwords min-length 10 login block-for 180 attempts 4 within 120 enable secret Ciscoenpa55 username Admin1 secret Admin1pa55 no ip domain-lookup ip domain-name CCNA-lab.com interface GigabitEthernet0/0 ip address 192.168.0.1 255.255.255.128 ipv6 address FE80::1 link-local ipv6 address 2001:DB8:ACAD::1/64 no shutdown interface GigabitEthernet0/1 ip address 192.168.0.129 255.255.255.192 ipv6 address FE80::1 link-local ipv6 address 2001:DB8:ACAD:1::1/64 no shutdown interface GigabitEthernet0/2 ip address 192.168.0.193 255.255.255.224 ipv6 address FE80::1 link-local ipv6 address 2001:DB8:ACAD:2::1/64 no shutdown banner motd ^CWarning: Unauthorized Access Prohibited!^C line con 0 exec-timeout 5 0 password Ciscoconpa55 login line vty 0 4 exec-timeout 5 0 login local transport input ssh end

Configuración de S1

hostname S1 service password-encryption enable secret Ciscoenpa55 no ip domain-lookup interface Vlan1 ip address 192.168.0.2 255.255.255.128 no shutdown ip default-gateway 192.168.0.1 line con 0 password Ciscoconpa55 login exec-timeout 5 0 line vty 0 4 exec-timeout 5 0 login line vty 5 15 exec-timeout 5 0 login end

Configuración de S2

hostname S2 service password-encryption enable secret Ciscoenpa55 no ip domain-lookup interface Vlan1 ip address 192.168.0.130 255.255.255.192 no shutdown ip default-gateway 192.168.0.129 line con 0 password Ciscoconpa55 login exec-timeout 5 0 line vty 0 4 exec-timeout 5 0 login line vty 5 15 exec-timeout 5 0 login end

Configuración de S3

hostname S3 service password-encryption enable secret Ciscoenpa55 no ip domain-lookup interface Vlan1 ip address 192.168.0.194 255.255.255.224 no shutdown ip default-gateway 192.168.0.193 line con 0 password Ciscoconpa55 login exec-timeout 5 0 line vty 0 4 exec-timeout 5 0 login line vty 5 15 exec-timeout 5 0 login end

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes