Última actualización: octubre 5, 2023

CCNA 4 EWAN Final – CCNA Exploration: Acceso a la WAN (Versión 4.0)

1. Una empresa establecida recientemente ha pasado de tener el soporte de LAN tercerizado a tener la totalidad del personal interno. Como la empresa de tercerización ya no está en actividad, no hay registros disponibles. Hay muchos reclamos de los usuarios acerca de la velocidad y la disponibilidad de las aplicaciones. ¿Cuáles de las siguientes son dos consideraciones que se aplican a esta situación?

- Una línea de base de utilización de la red debería revelar rápidamente la disponibilidad de las aplicaciones.

- Un período de 24 a 48 horas debería proporcionar una línea de base suficiente para realizar un seguimiento de la actividad normal de la red.

- Es más sencillo comenzar controlando todas las entradas de datos disponibles en los servidores de aplicaciones y, a continuación, limitar la búsqueda a una menor cantidad de variables sobre la marcha.

- Los resultados de la línea de base inicial tienen poca importancia respecto de los valores actuales una vez que la red ha sido modificada o si ha aumentado su utilización.

- Cuando resulte práctico, los administradores de red deben intentar automatizar la recopilación de datos de rendimiento y no optar por la recopilación manual.

- Crear datos de línea de base de la red ayuda a determinar los umbrales de alerta de los dispositivos.

2. ¿En qué ubicación física la responsabilidad de una conexión de WAN pasa del usuario al proveedor de servicios?

- zona desmilitarizada (DMZ, demilitarized zone)

- punto de demarcación

- bucle local

- nube

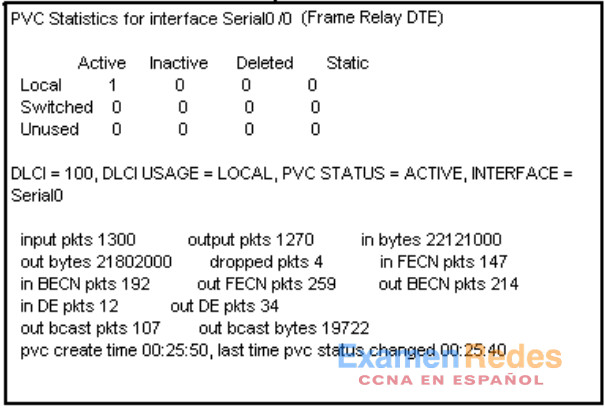

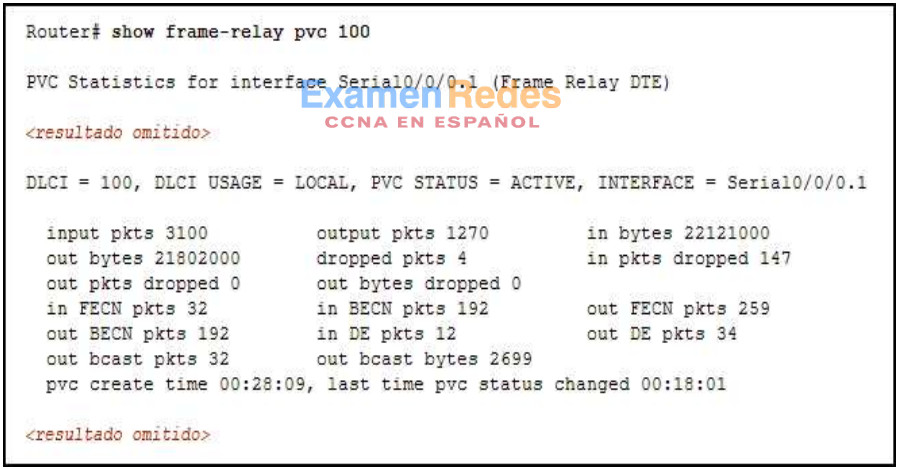

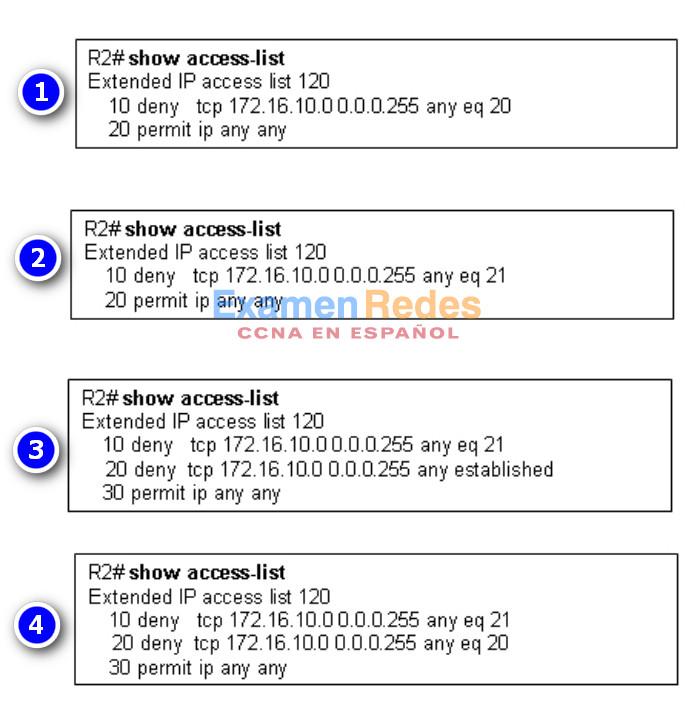

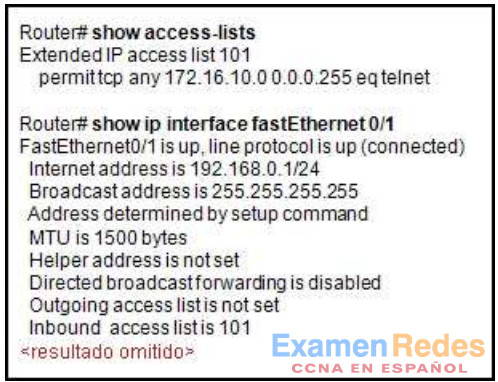

3. Consulte la ilustración. ¿Cuáles son las dos conclusiones que se pueden extraer del resultado que se muestra? (Elija dos opciones).

- Esta red está congestionada.

- La conexión de Frame Relay está en proceso de negociación.

- Los datos no están fluyendo en esta red.

- La red está descartando paquetes elegibles.

- El DLCI es significativo a nivel global.

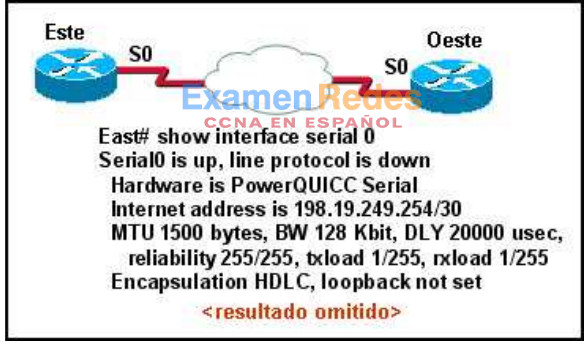

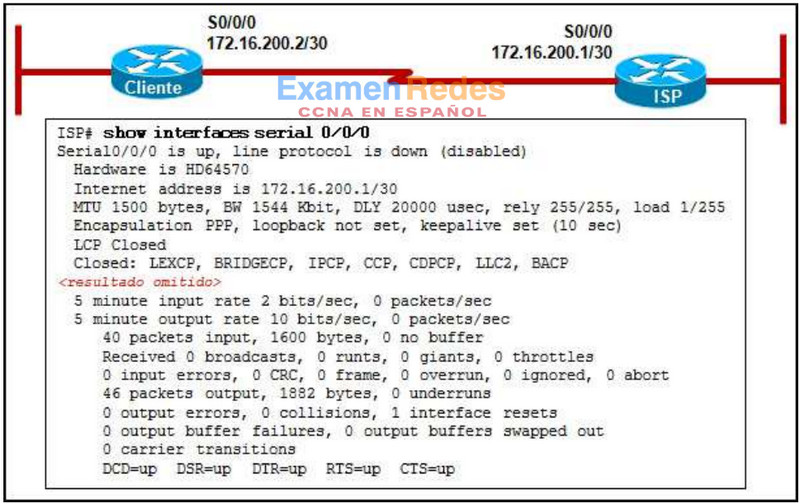

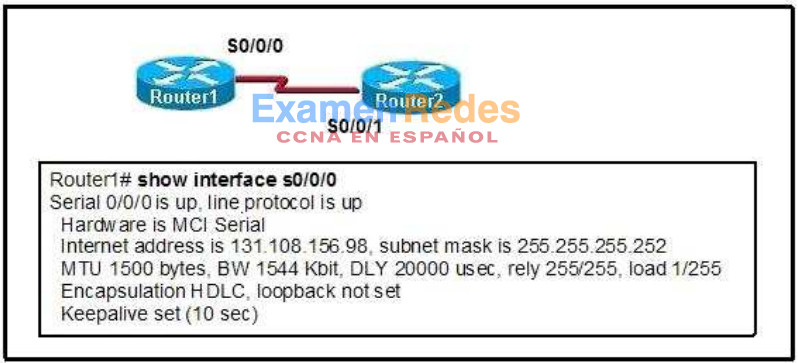

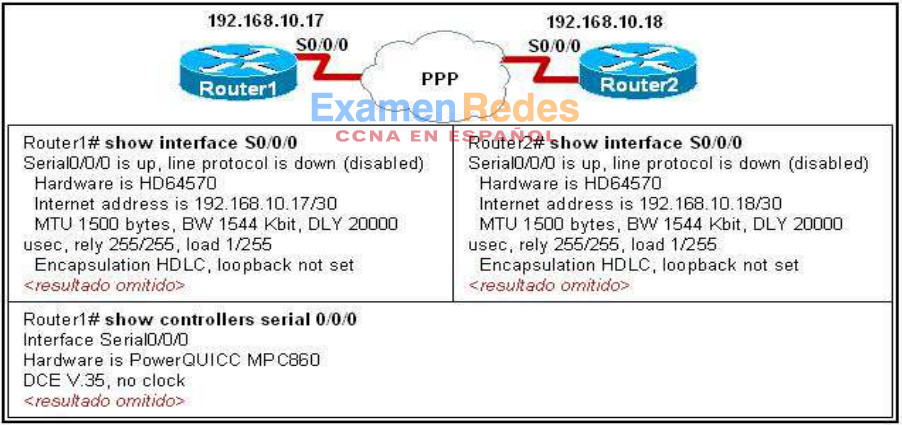

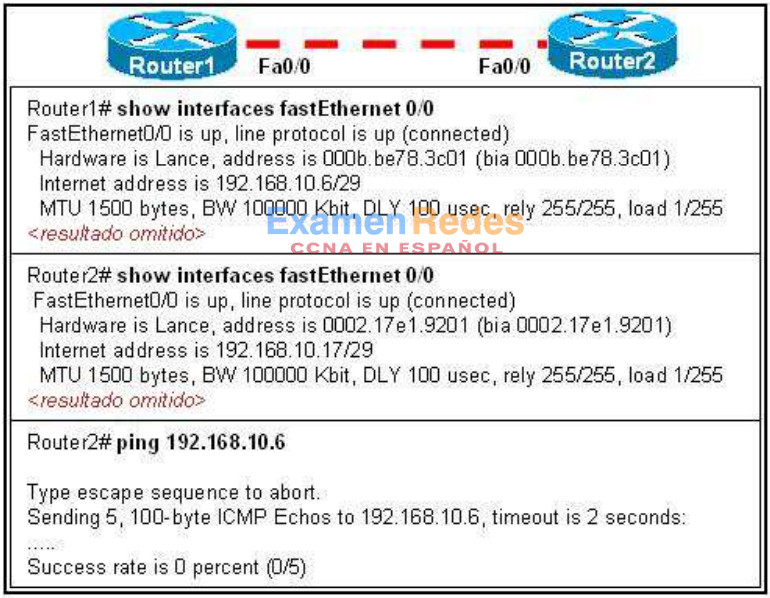

4. Consulte la ilustración. Se le pidió a un técnico que resuelva una falla en la conexión entre dos routers. ¿Qué se puede determinar al analizar el resultado que se muestra? (Elija dos opciones).

- Hay una falla en la conexión física entre los dos routers.

- La falla se produce en una capa OSI que no es la capa 1 ni la capa 2.

- La encapsulación se debe cambiar a PPP para resolver el problema.

- El ancho de banda fue configurado en el valor de una línea T1.

- La dirección IP de S0/0 es inválida, debido a la máscara de subred en uso.

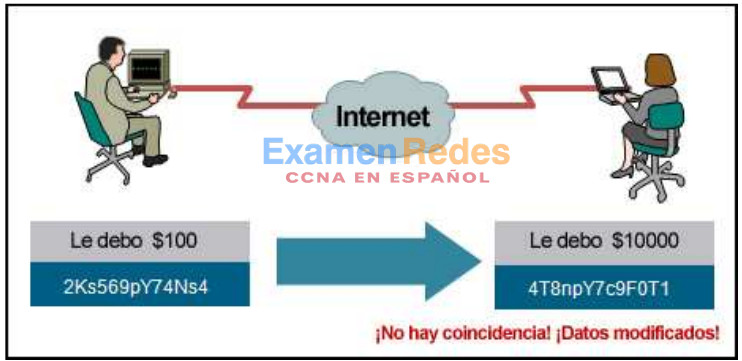

5. ¿Cuáles de los siguientes son dos componentes principales de la confidencialidad de los datos? (Elija dos opciones).

- check-sum

- certificados digitales

- encapsulación

- encriptación

- hash

6. Cuando se configura una conexión de Frame Relay, ¿cuáles de las siguientes son dos instancias en las que se debe utilizar un mapa estático de Frame Relay? (Elija dos opciones).

- cuando el router remoto no es un router Cisco

- cuando el router remoto no admite el ARP inverso

- cuando el router local utiliza la version 11.1 de IOS o una anterior

- cuando se debe controlar el tráfico de broadcast y de multicast a través de un PVC

- cuando se utilizan DLCI significativos a nivel global en lugar de significativos a nivel local.

7. ¿Cuál es la principal característica de un gusano?

- software maligno que se copia a sí mismo en otros programas ejecutables

- engaña al usuario para que ejecute el software infectado

- un conjunto de instrucciones de computación que permanece inactivo hasta que lo desencadena un evento específico

- se aprovecha de vulnerabilidades con la intención de propagarse por toda la red

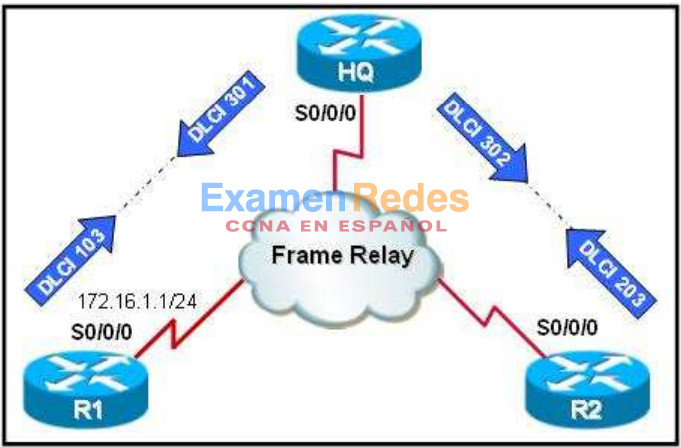

8. Consulte la ilustración. ¿Cuál de las siguientes opciones es verdadera con respecto a la configuración que aparece aquí?

- DLCI 110 tiene importancia global.

- Las interfaces punto a punto utilizan el ancho de banda de manera más eficaz.

- La dirección IP debe haber sido configurada en la interfaz Serial0/0.

- La encapsulación debe haber sido configurada en la subinterfaz.

- Esta configuración tendrá menos problemas de horizonte dividido sin sufrir routing loops.

9. ¿Cuáles de las siguientes son tres funciones proporcionadas por la interfaz de administración local que se usa en las redes Frame Relay? (Elija tres opciones).

- Intercambiar información acerca del estado de los circuitos virtuales

- asignar los DLCI a las direcciones de red

- proporcionar control de flujo

- proporcionar notificación de errores

- proporcionar notificación de la congestión

- enviar paquetes de actividad para verificar la operación del PVC

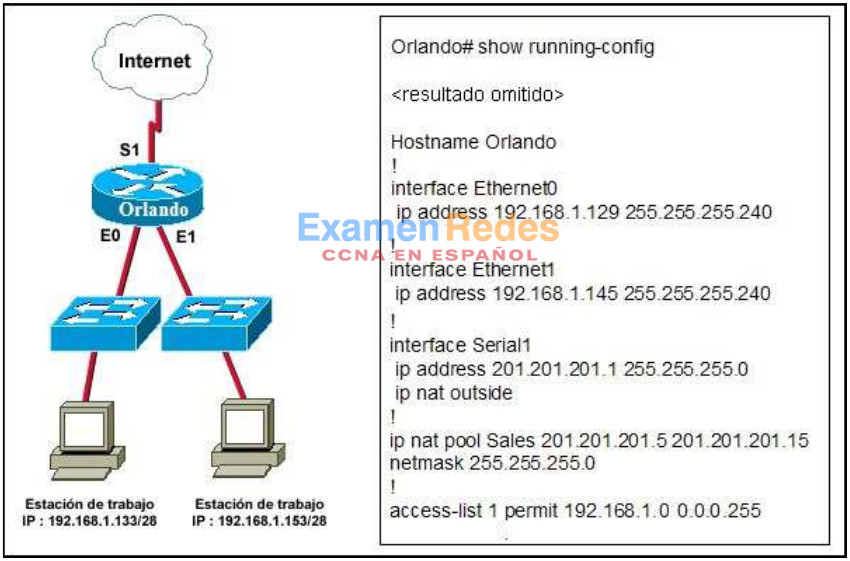

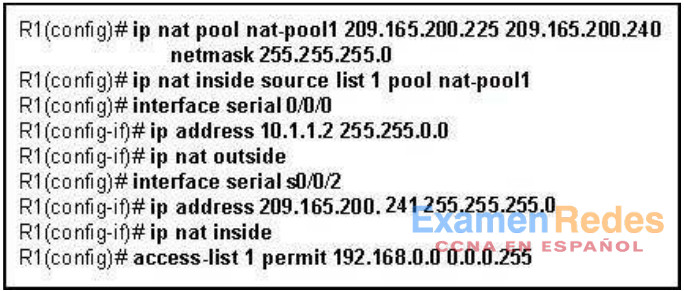

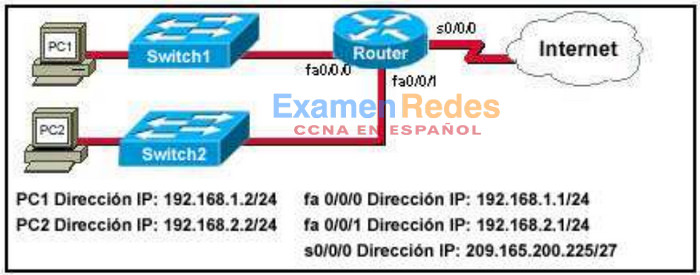

10. Consulte la ilustración. ¿Cuáles de las siguientes son dos razones que explican por qué la estación de trabajo con la dirección IP 192.168.1.153/28 no brinda acceso a Internet? (Elija dos opciones).

- Las interfaces internas de NAT no están correctamente configuradas.

- La interfaz externa de NAT no está correctamente configurada.

- El router no está debidamente configurado para usar la lista de control de acceso de NAT.

- El conjunto de NAT no está debidamente configurado para usar direcciones externas enrutables.

- La lista de control de acceso no incluye la dirección IP 192.168.1.153/28 para obtener acceso a Internet.

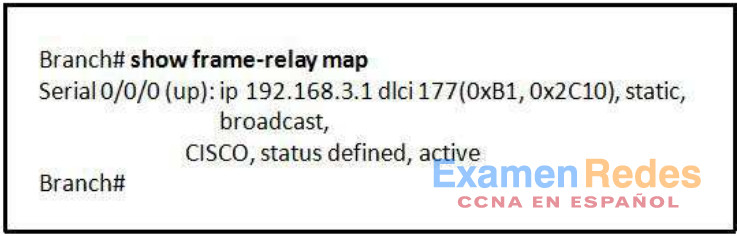

11. El comando show frame-relay map proporciona el siguiente resultado:

Serial 0 (up): ip 192.168.151.4 dlci 122, dynamic, broadcast, status defined, active

¿Cuáles de las siguientes son tres afirmaciones que representan lo que se muestra? (Elija tres opciones).

- 192.168.151.4 representa la dirección IP del router remoto

- 192.168.151.4 representa la dirección IP de la interfaz serial local

- DLCI 122 representa la interfaz de la interfaz serial remota

- DLCI 122 representa el número local que se utiliza para conectarse a la dirección remota

- broadcast indica que un protocolo de enrutamiento dinámico como RIP v1 puede enviar paquetes por todo este PVC

- active indica que el proceso de ARP está funcionando

12. Un administrador ha configurado un router de doble stack, que utiliza IPv6 e IPv4 en todas las interfaces y RIPng para enrutamiento. Todo el tráfico de IPv6 llega a su destino de la manera esperada, pero sólo se puede acceder a las redes IPv4 directamente conectadas. ¿Cuál es la causa del problema?

- Todas las interfaces han sido configuradas con las direcciones IPv4 incorrectas.

- Cuando IPv4 e IPv6 están configuradas en la misma interfaz, todas las direcciones de IPv4 se desconectan a favor de la tecnología más moderna.

- RIPng no es compatible con la tecnología de doble stack.

- El RIP debe ser configurado además del RIPng para utilizar IPv4 correctamente.

13. ¿Cuáles de las siguientes afirmaciones acerca de las máscaras wildcard son verdaderas?

- La máscara wildcard y la máscara de subred realizan la misma función.

- La máscara wildcard siempre es lo inverso de la máscara de subred.

- Un «0» en la máscara wildcard identifica los bits de la dirección IP que se deben verificar.

- Un «1» en la máscara wildcard identifica una red o bit de subred.

14. ¿Cuál de las siguientes afirmaciones es verdadera con respecto a la tecnología WAN de conmutación por paquetes de Metro Ethernet?

- Requiere que la dirección de la red sea asignada al suscriptor para establecer un circuito virtual conmutado (SVC, switched virtual circuit).

- Proporciona una red conmutada con un gran ancho de banda, capaz de administrar datos, voz y video, todo en la misma infraestructura.

- Requiere que un número de DLCI sea asignado a los suscriptores para establecer un circuito virtual permanente (PVC, permanent virtual circuit).

- Brinda conectividad de voz permanente a la red pública de telefonía conmutada (PSTN, public switched telephone network).

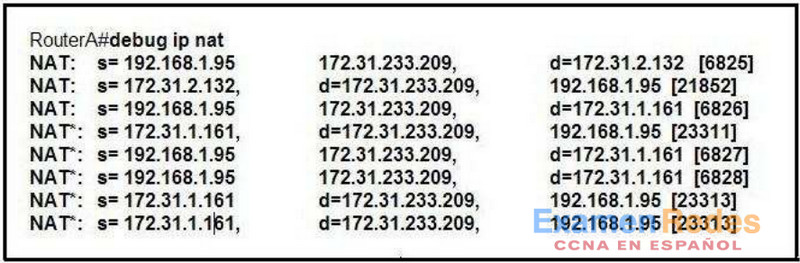

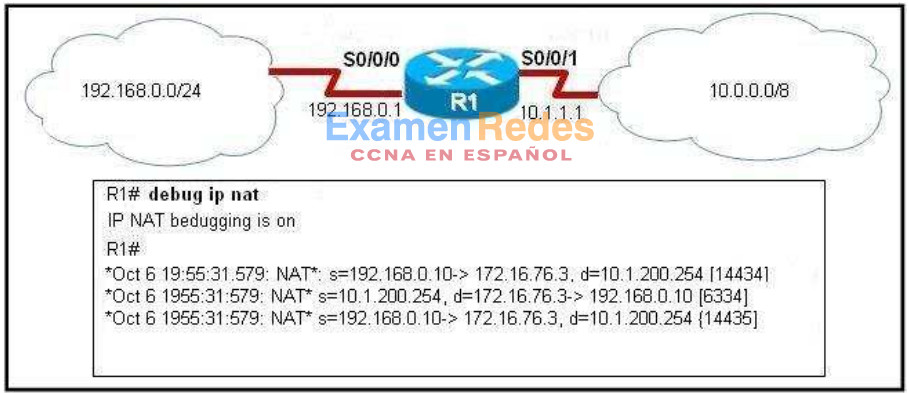

15. Consulte la ilustración. Mientras resuelve una falla en una conexión NAT, un administrador advierte que hay un asterisco (*) en varias líneas del resultado de la depuración. ¿Qué indica esto?

- El asterisco indica que la ruta presenta una congestión que puede provocar la pérdida de paquetes.

- El asterisco indica que la traducción se está llevando a cabo en la ruta de conmutación rápida y el administrador debe buscar otras posibles causas del problema.

- El asterisco indica que el tráfico se está viendo forzado a utilizar una ruta predeterminada.

- El asterisco indica las conexiones que fallan al abrirse y se requiere una mayor investigación de la configuración de NAT.

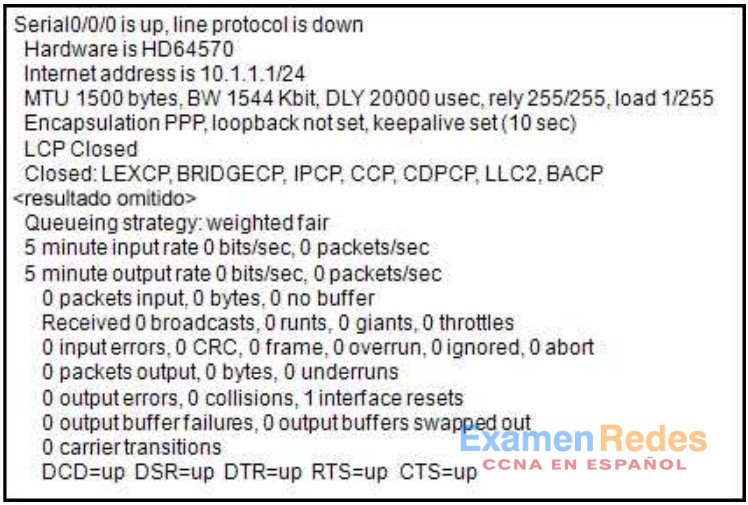

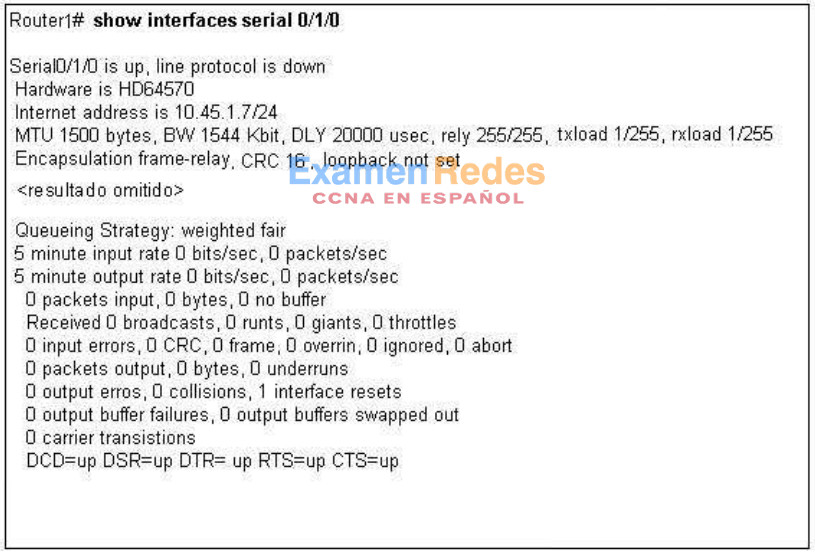

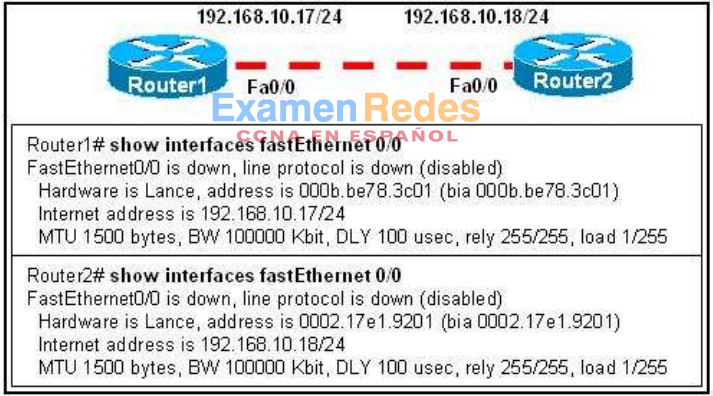

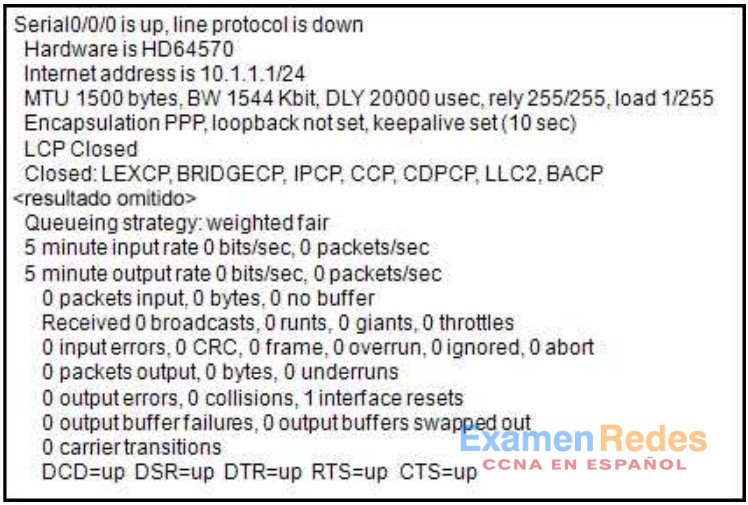

16. Consulte la ilustración. Esta interfaz serial no funciona correctamente. Según el resultado que aparece aquí, ¿cuál es la causa más probable?

- reinicio de la interfaz

- estrategia de colas inadecuada

- cable desenchufado

- falla en la negociación de PPP

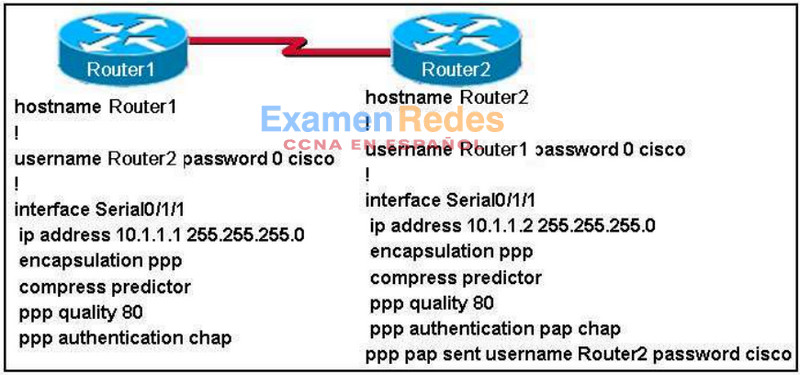

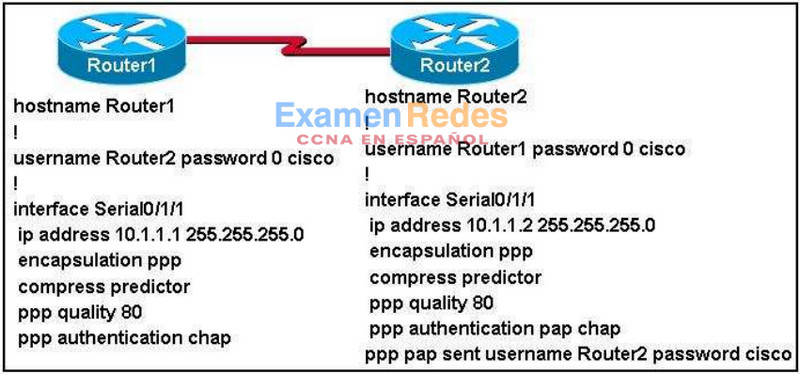

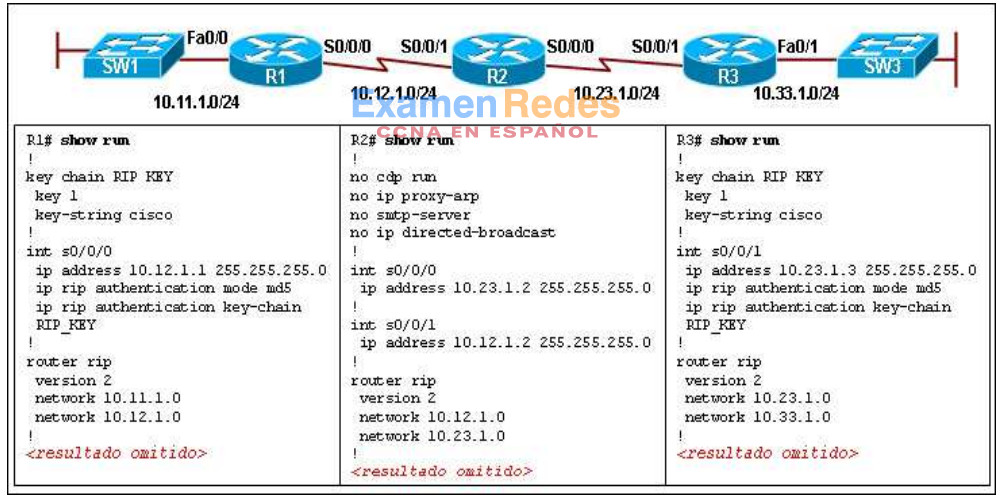

17. Consulte la ilustración. ¿Cuáles de las siguientes son dos afirmaciones verdaderas con respecto a la configuración que aparece aquí? (Elija dos opciones).

- LCP envía una trama Configurar-Rechazar.

- El LCP comprueba la calidad del enlace.

- Los routers se autentican mediante contraseñas en forma de texto sin cifrar.

- El NCP termina el enlace cuando se completa el intercambio de datos.

- LCP usa tramas de administración del enlace para administrar y depurar enlaces.

- Las opciones del protocolo de Capa 3 se negocian inmediatamente después del envío de la trama Configuración-Reconocimiento.

18. ¿Qué protocolo se debe utilizar para permitir conectividad WAN en un sistema de varios fabricantes y brindar un alto nivel de seguridad a través de la autenticación?

- NAT con DHCP

- Frame Relay

- HDLC con cifrado

- HDLC con CHAP

- PPP con PAP

- PPP con CHAP

19. Consulte la ilustración. Se está enviando un paquete del Host A al Host B, a través del túnel de la VPN que se encuentra entre R1 y R3. Cuando el paquete llega por primera vez a R3, ¿cuáles son las direcciones IP de origen y de destino del paquete?

- Origen 192.168.1.2 – Destino 192.168.4.2

- Origen 192.168.3.1 – Destino 192.168.3.2

- Origen 192.168.2.1 – Destino 192.168.3.2

- Origen 192.168.3.1 – Destino 192.168.4.2

20. ¿Cuáles de las siguientes son tres afirmaciones verdaderas acerca de la creación y aplicación de listas de acceso? (Elija tres opciones).

- Las entradas de la lista de acceso deben realizar un filtro desde lo general a la particular.

- Se permite sólo una lista de acceso por puerto por protocolo por sentido.

- Se deben aplicar las ACL estándar lo más cerca posible al origen mientras que las ACL extendidas se deben aplicar lo más cerca posible al destino.

- Hay un rechazo implícito (implicit deny) al final de todas las listas de acceso.

- Las sentencias se procesan de forma secuencial desde la parte superior a la inferior hasta que se encuentra una coincidencia.

- La palabra clave inbound se refiere al tráfico que entra en la red desde la interfaz del router cuando se aplica la ACL.

21. ¿Cuáles de las siguientes son dos afirmaciones verdaderas con respecto a la mitigación de ataques a la red? (Elija dos opciones).

- El uso de caracteres que no sean alfanuméricos evita los ataques de fuerza bruta a la contraseña.

- El uso de contraseñas seguras es la mejor manera de mitigar los ataques de reconocimiento.

- El uso de encriptación de contenidos ayuda a mitigar los ataques que utilizan un código malicioso, como gusanos o virus.

- Los ataques DoS y DDoS impiden que los usuarios legítimos utilicen los dispositivos de red y no se mitigan fácilmente.

- La educación del usuario ayuda a evitar la ingeniería social y la propagación de virus.

22. ¿Cuáles de las siguientes son dos afirmaciones verdaderas con respecto a la Rueda de seguridad? (Elija dos opciones).

- Las pruebas se pueden realizar con herramientas IDS.

- El control se puede realizar mediante herramientas como SATAN, Nessus o NMap.

- Los pasos realizados para asegurar la red deben estar basados en la política de seguridad.

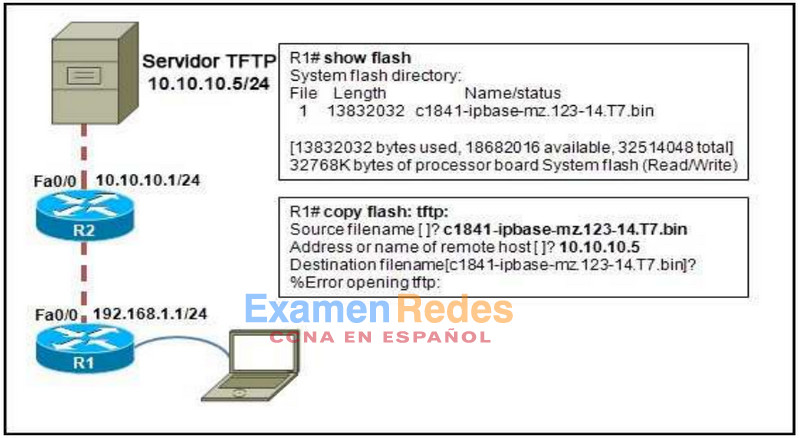

- La fase de mejora de la Rueda de seguridad describe la implementación inicial de las pautas de la política de seguridad, a fin de asegurar la red.

- Para asegurar la red se necesita una defensa adecuada contra amenazas que utilice HIPS y filtrado de paquetes, conectividad segura mediante VPN y relaciones de confianza seguras que utilicen autenticación.

23. ¿Qué efecto tiene el comando permit tcp 172.16.4.0 0.0.0.255 any eq www del Router1(config-ext-nacl)# cuando se lo implementa como entrante en la interfaz f0/0?

- Está permitido todo el tráfico proveniente de cualquier red destinada a Internet.

- Todo el tráfico proveniente de 172.16.4.0/24 se permite en cualquier ubicación, en cualquier puerto.

- Todo el tráfico que se origina en 172.16.4.0/24 se permite para todos los destinos del puerto 80.

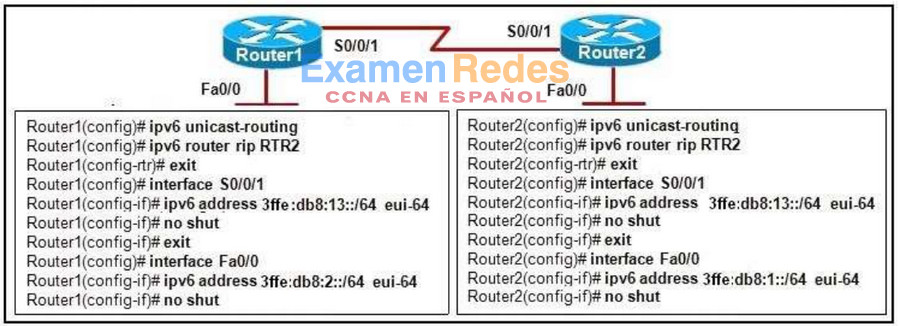

- Todo el tráfico TCP está permitido y todo el otro tráfico se deniega.

- El comando es rechazado por el router porque está incompleto.

24. ¿Cuáles de los siguientes son dos eventos que pueden ocurrir cuando un switch de Frame Relay detecta que su cola se está llenando con una rapidez mayor a aquella con la que puede procesar datos? (Elija dos opciones).

- Las tramas del CIR sobrantes no son aceptadas por el switch.

- Las tramas con el bit DE activo se descartan de la cola del switch.

- Las tramas con bits FECN y BECN activo se descartan de la cola del switch.

- El switch establece el bit de FECN en todas la tramas que recibe en el enlace congestionado y establece el bit de BECN en todas las tramas que coloque en el enlace congestionado.

- El switch establece el bit de FECN en todas la tramas que coloca en el enlace congestionado y establece el bit de BECN en todas las tramas que recibe en el enlace congestionado.

25. Consulte la ilustración. ¿Qué característica de VPN se está representando?

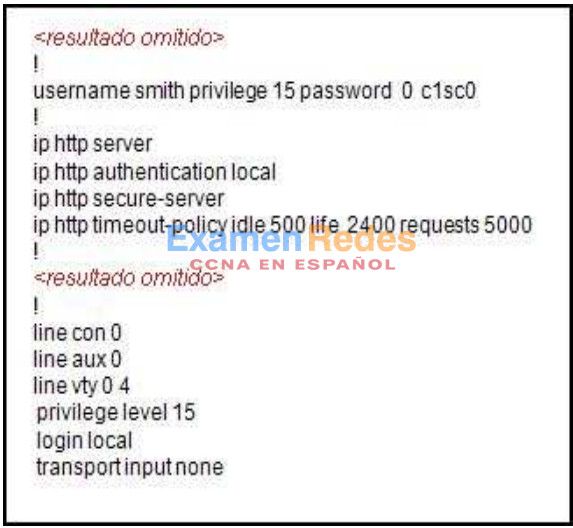

- certificados digitales

- encapsulación

- encriptación

- hashing

- tunneling

26. ¿Qué tipo de lista de control de acceso se debe utilizar para crear una ACL reflexiva?

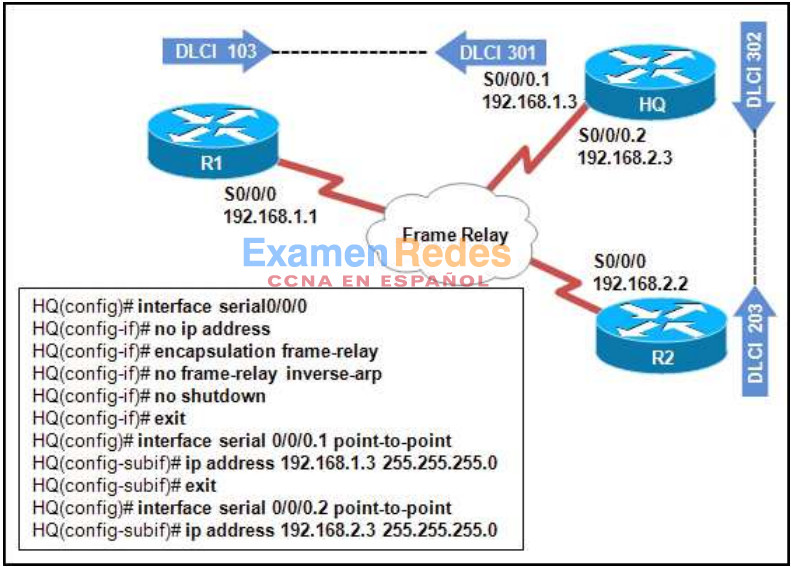

- cualquier ACL IP extendida

- ACL IP extendida nombrada

- ACL IP extendida numerada

- cualquier ACL IP estándar o extendida

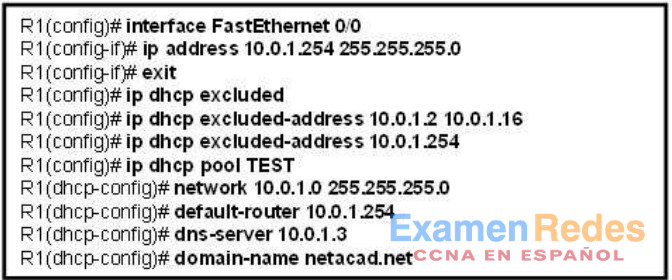

27. Consulte la ilustración. ¿Cómo se proporciona la información de TCP/IP especificada por los comandos default-router ydns-server a los clientes en la red 10.0.1.0/24?

- Cada una de las direcciones debe estar configurada manualmente en cada uno de los clientes de la red.

- La información de TCP/IP se configura dinámicamente en cada cliente de la red.

- La información de TCP/IP está disponible solamente en el servidor DHCP.

- La información de TCP/IP está excluida solamente en el servidor DNS.

28. Se le ha pedido a un administrador que implemente conexiones de banda ancha para todos los trabajadores a distancia del departamento. ¿Cuáles de las siguientes son tres opciones, que de encontrarse disponibles en el área, cumplirán con esta solicitud? (Elija tres opciones).

- cable

- dial-up

- DSL

- IEEE 802.11g

- ISDN

- satélite

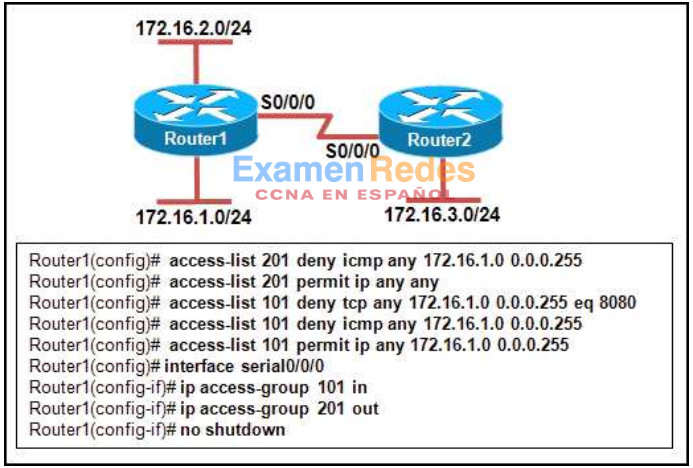

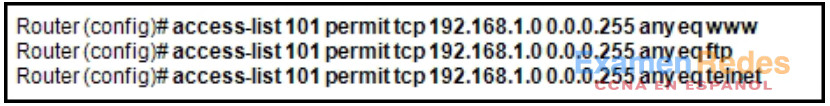

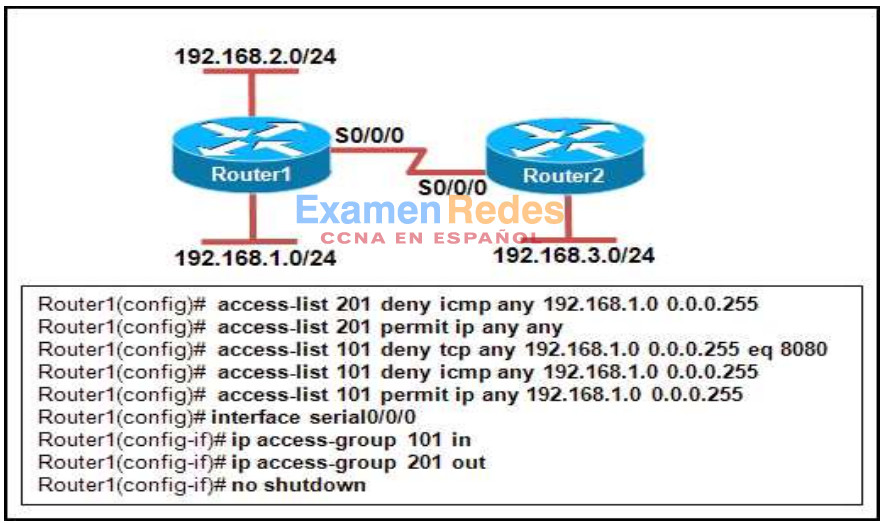

29. Consulte la ilustración. ¿Cuál de las siguientes afirmaciones describe correctamente la manera en la que el Router1 procesa una solicitud FTP que ingresa a la interfaz s0/0/0, destinada a un servidor FTP en la dirección IP 192.168.1.5?

- Une el paquete entrante con la sentencia access-list 101 permit ip any 192.168.1.0 0.0.0.255, sigue comparando el paquete con las sentencias restantes de ACL 101 para asegurarse de que ninguna sentencia posterior prohíba FTP y, a continuación, permite el paquete en la interfaz s0/0/0.

- Une el paquete entrante con la sentencia access-list 201 permit any any y permite el ingreso del paquete a la interfaz s0/0/0.

- Une el paquete entrante con la sentencia access-list 101 permit ip any 192.168.1.0 0.0.0.255, ignora las sentencias restantes de la ACL 101 y permite el ingreso del paquete a la interfaz s0/0/0.

- Llega hasta el final de la ACL 101 sin unir ninguna condición y descarta el paquete porque no hay ninguna sentenciaaccess-list 101 permit any any.

30. Consulte la ilustración. ¿Cuáles de las siguientes son tres afirmaciones verdaderas? (Elija tres opciones).

- La sobrecarga de NAT está habilitada.

- La NAT dinámica está habilitada.

- La traducción de direcciones presentará fallas.

- Las configuraciones de las interfaces son incorrectas.

- El host que tiene una dirección de 192.168.1.255 será traducido.

- El tráfico que ingresa a la interfaz serial 0/0/2 se traduce antes de salir de la interfaz serial 0/0/0.

31. Consulte la ilustración. Un administrador del sistema no puede hacer ping a la interfaz S0 del router West desde el router East. Durante el proceso de resolución de problemas, se establecen los siguientes hechos:

– El direccionamiento IP y las máscaras de subred son correctos.

– East es un router de Cisco y West es un router de otro proveedor.

¿Qué debe hacer el administrador para resolver el problema?

- Habilitar la interfaz serial en West.

- Cambiar la encapsulación de ambos routers a PPP.

- Agregar una frecuencia de reloj a East.

- Reemplazar el cable serial que se utiliza para conectar la CSU/DSU a West.

- Configurar la interfaz loopback en East.

32. Un administrador de red debe proporcionar conectividad WAN entre una oficina central y tres sitios remotos: Orlando, Atlanta y Phoenix. Las oficinas remotas de Orlando y Atlanta reciben órdenes de ventas y transmiten confirmaciones de envío a la oficina central de manera constante en el transcurso del día. La oficina remota de Phoenix está conformada por un vendedor que viaja por el sector sudoeste. El vendedor ocasionalmente necesita conectarse a la oficina central para acceder al correo electrónico. ¿Cuáles de los siguientes son dos métodos que el administrador de red puede recomendar para conectar los sitios remotos a la oficina central? (Elija dos opciones).

- Conectarse con las oficinas remotas de Atlanta y Orlando mediante conexiones de Frame Relay.

- Conectarse con las oficinas remotas de Atlanta y Orlando mediante conexiones ISDN.

- Conectarse con las oficinas remotas de Atlanta y Orlando mediante conexiones dial-up del POTS.

- Conectarse con la oficina remota de Phoenix mediante una conexión de Frame Relay.

- Conectarse con la oficina remota de Phoenix mediante una conexión dial-up del POTS.

33. ¿Cuáles de las siguientes son tres características del protocolo CHAP? (Elija tres opciones).

- Intercambia un número de desafío aleatorio durante la sesión para verificar la identidad

- envía una contraseña de autenticación para verificar la identidad

- impide la transmisión de información de conexión en texto sin cifrar

- desconecta la sesión PPP si la autenticación falla

- inicia un protocolo de enlace de tres vías

- es vulnerable a los ataques de reproducción

34. ¿Cuáles de los siguientes elementos son tres opciones LCP que se pueden configurar para PPP? (Elija tres opciones).

- CHAP

- Stacker

- IPCP

- CDPCP

- Multilink

35. ¿Qué funcionalidad proporcionan las listas de control de acceso cuando se implementa una NAT dinámica en un router Cisco?

- definen las direcciones que se excluyen de un conjunto NAT

- definen las direcciones que se asignan a un conjunto NAT

- definen las direcciones a las que se les permite salir del router

- definen las direcciones que pueden traducirse

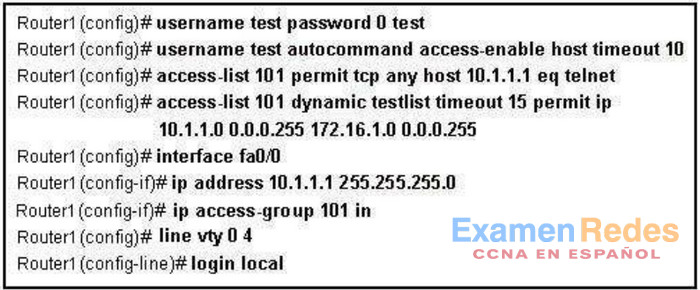

36. Consulte la ilustración. ¿Cuándo aplica el Router1 la lista de acceso dinámico denominada testlist a la interfaz fa0/0?

- 15 segundos después de recibir el tráfico de Telnet desde 10.1.1.1/24

- cuando se autentica una sesión Telnet para 10.1.1.1/24

- inmediatamente después de recibir el tráfico en el puerto 23 desde 10.1.1.1/15

- inmediatamente después de recibir el tráfico desde la red 10.1.1.0/24 destinado a la red 172.16.1.0/24

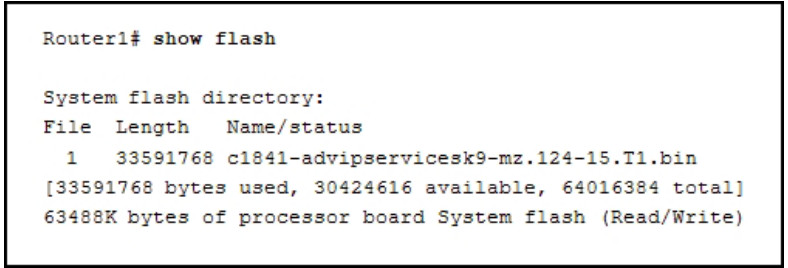

37. Consulte la ilustración. El administrador de red está intentando hacer una copia de seguridad del software IOS de Cisco del router y recibe este resultado. El administrador de red no puede hacer ping al servidor TFTP. ¿Qué se debería hacer para solucionar el problema?

- Asegurarse de que la check sum del IOS de Cisco sea válida.

- Iniciar el software del servidor TFTP en el servidor TFTP.

- Confirmar que el servidor TFTP cuenta con espacio suficiente para el software IOS de Cisco.

- Asegurarse de que el router tenga una ruta hacia la red en la que reside el servidor TFTP.

38. A un técnico se le solicitó que ejecute un bloqueo de un paso al SDM de Cisco en el router de un cliente. ¿Cuál es el resultado de ejecutar estas pruebas?

- Se realizan pruebas de seguridad y los resultados se guardan como archivo de texto almacenado en NVRAM.

- Todo el tráfico que ingresa al router se coloca en cuarentena y se verifica la existencia de virus antes de ser enviado.

- Se prueba el router para verificar la existencia de problemas potenciales de seguridad y se realizan los cambios necesarios.

- El tráfico se envía solamente desde routers Cisco considerados de confianza por SDM.

39. Mientras se lleva a cabo el proceso de resolución de problemas para solucionar una falla en la conexión VPN, un técnico abre una conexión SDM a un router y advierte un cuadro de mensaje con un botón de inicio de sesión, una política IPSec configurada y que el router está configurado como un hub DMVPN. ¿Cuál es la causa más probable de la falla en la conexión?

- La conexión se cerró administrativamente en el otro extremo de la conexión.

- Se produjo una falla en el túnel de la VPN debido a problemas en la capa física.

- El intervalo del tiempo de espera está configurado demasiado bajo para que se mantenga el túnel.

- XAUTH ha sido habilitado para el túnel y se deben suministrar el nombre de usuario y la contraseña.

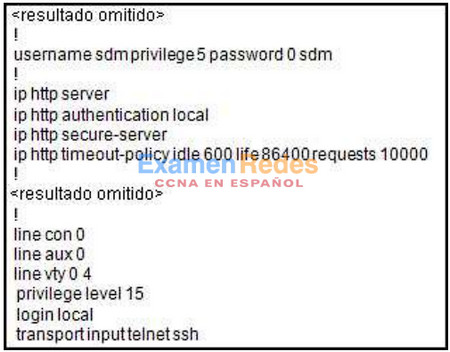

40. Consulte la ilustración. Un administrador de red está intentando configurar un router para que use SDM, pero no está funcionando correctamente. ¿Cuál podría ser el problema?

- El nombre de usuario y la contraseña no están correctamente configurados.

- El método de autenticación no está correctamente configurado.

- La política de tiempo de espera de HTTP no está correctamente configurada.

- Las vty no están correctamente configuradas.

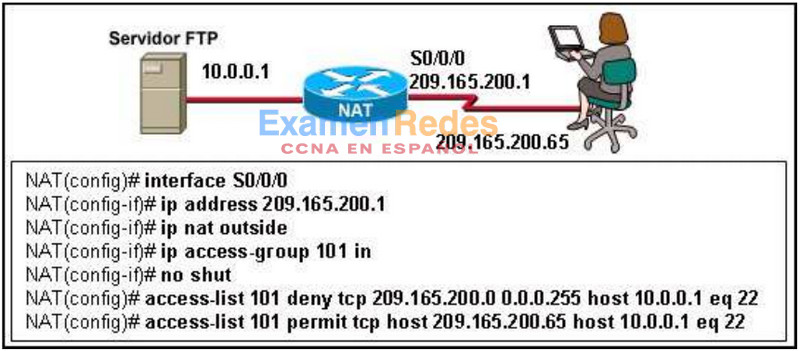

41. Consulte la ilustración. Hay fallas en las conexiones de SSH entre el usuario remoto y el servidor. La configuración correcta de NAT ha sido verificada. ¿Cuál es la causa más probable del problema?

- SSH no puede pasar a través de NAT.

- Hay entradas de listas de control de acceso incorrectas.

- El número de puerto de SSH de la lista de acceso es incorrecto.

- El comando ip helper es necesario en S0/0/0 para permitir las conexiones entrantes.

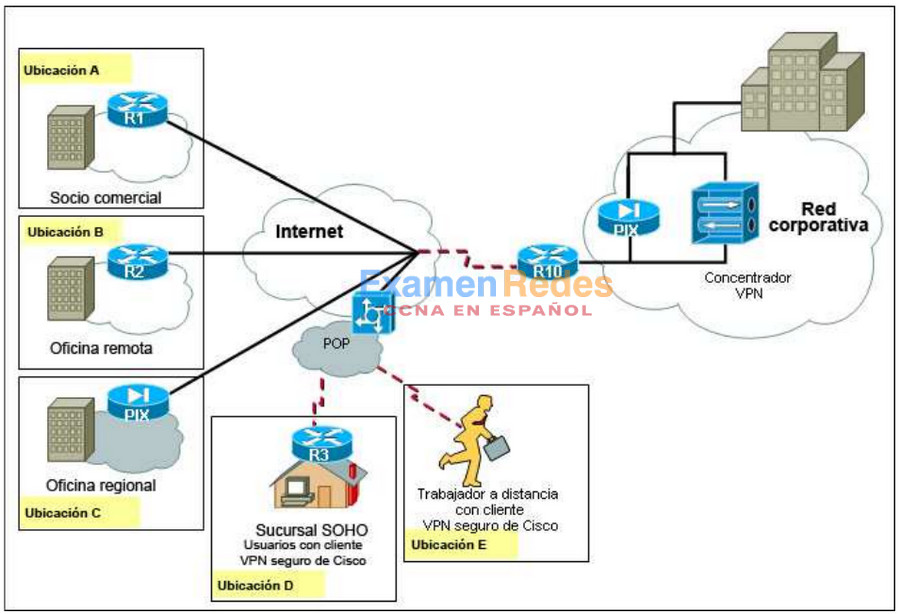

42. Consulte la ilustración. ¿Qué tipo de acceso a la VPN se establece desde cada ubicación?

- Ubicaciones A y B: VPN de sitio a sitio

Ubicaciones C, D y E: VPN de acceso remoto - Ubicaciones A, B, y C: VPN de sitio a sitio

Ubicaciones D y E: VPN de acceso remoto - Ubicaciones A, B, C, y D: VPN de sitio a sitio

Ubicación E: VPN de acceso remoto - Todas las ubicaciones pueden establecer tanto VPN de sitio a sitio como VPN de acceso remoto.

43. Un técnico está hablando con un colega de una empresa de la competencia y comparan las velocidades de transferencia de DSL entre ambas empresas. Ambas empresas se encuentran en la misma ciudad, usan el mismo proveedor de servicios y tienen la misma velocidad y el mismo plan de servicios. ¿Cuál es la razón por la cual la Empresa A tiene mayores velocidades de descarga que la Empresa B?

- La Empresa B tiene un mayor volumen de tráfico de voz por POTS que la Empresa A.

- La Empresa B comparte la conexión al DSLAM con más clientes que la Empresa A.

- La Empresa A sólo usa microfiltros en las sucursales.

- La Empresa A está más próxima al proveedor de servicios.

44. ¿Cuáles son los síntomas que se presentan cuando la interfaz s0/0/0 de un router está conectada a una CSU/DSU operativa que está generando una señal de reloj, pero el router del extremo opuesto del enlace punto a punto no ha sido activado?

- show interfaces s0/0/0 indica serial desactivado, protocolo de línea desactivado. show controllers indica tipo de cable “desconocido”.

- show controllers indica tipo de cable DCE V.35. show interfaces s0/0/0 indica serial activado, protocolo de línea desactivado.

- show controllers indica tipo de cable DTE V.35. show interfaces s0/0/0 indica serial activado, protocolo de línea desactivado.

- show controllers indica tipo de cable DTE V.35. show interfaces s0/0/0 indica serial desactivado, protocolo de línea desactivado.

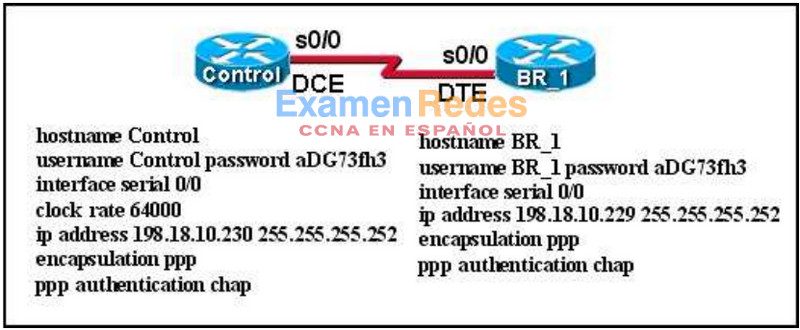

45. Consulte la ilustración. El enlace entre los routers CTRL y BR_1 está configurado como se muestra en la ilustración. ¿Cuál es la razón por la cual los routers no pueden establecer una sesión PPP?

- Las contraseñas CHAP deben ser diferentes en los dos routers.

- La frecuencia de reloj debe ser 56 000.

- La interfaz serial 0/0 de CTRL debe estar conectada con la interfaz serial 0/1 de BR_1.

- Las direcciones IP están en subredes diferentes.

- Los nombres de usuario están mal configurados.

- La frecuencia de reloj está configurada en el extremo incorrecto del enlace.

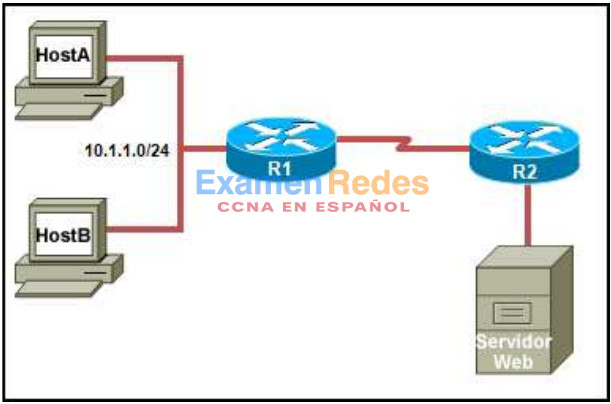

46. Consulte la ilustración. R1 está llevando a cabo la sobrecarga de NAT de la red interna 10.1.1.0/24. El Host A y el Host B están intentando establecer una comunicación con el servidor Web mediante un puerto de origen de 1234. Si el paquete proveniente del Host A llega a R1 primero, ¿qué ocurre con el paquete proveniente del host B?

- Se descarta.

- Se coloca en la cola hasta que termine la sesión del Host A y el puerto esté disponible.

- Se traduce, y se mantiene el número de puerto de origen 1234.

- Se asigna el primer número de puerto disponible dentro de su alcance.

47. ¿Qué puede hacer un administrador de redes para recuperar una contraseña de router perdida?

- Volver a cargarla o a configurarla

- Hacer telnet a otro router y emitir el comando show running-config para ver la contraseña

- Arrancar el router en modo de monitor de ROM y configurarlo para que pase por alto la NVRAM al inicializarse

- Arrancar el router en modo bootROM e ingresar el comando b para iniciar el IOS manualmente

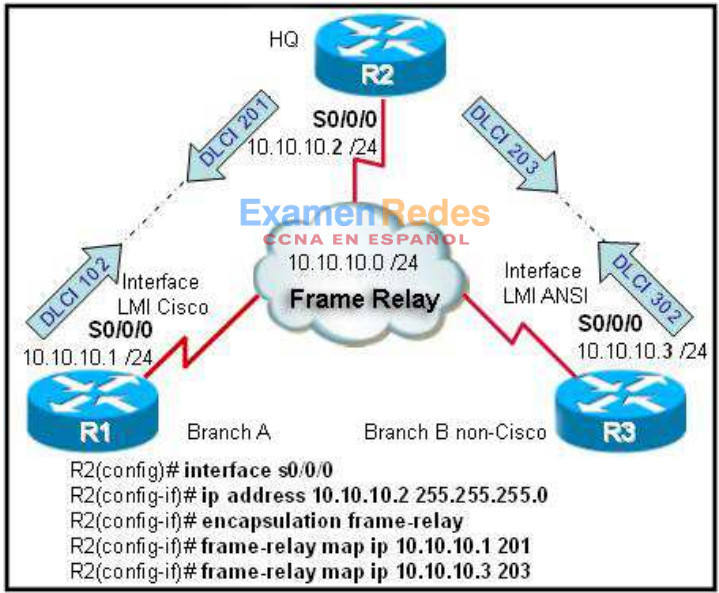

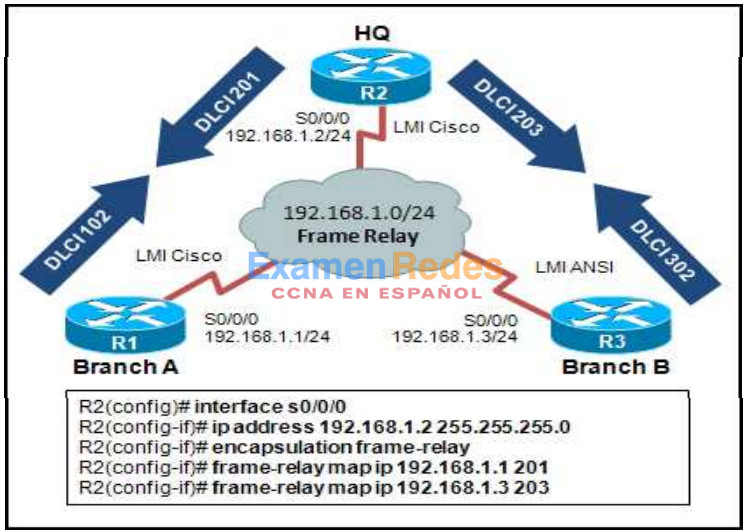

48. Consulte la ilustración. La Sucursal A tiene un router Cisco. La Sucursal B tiene un router que no es de Cisco configurado para la encapsulación IETF. Una vez introducidos los comandos que aparecen aquí, R2 y R3 no logran establecer el PVC. La LMI de R2 es Cisco y la LMI de R3 es ANSI. La LMI está correctamente establecida en ambas ubicaciones. ¿Cuál es el posible problema?

- Los tipos de LMI deben coincidir en cada extremo de un PVC.

- Los PVC de R2 utilizan tipos de encapsulación diferentes. Un único puerto sólo puede admitir un tipo de encapsulación.

- Las topologías multipunto están patentadas por Cisco. El PVC a R3 debe ser punto a punto.

- En el comando frame-relay map ip 10.10.10.3 203 falta el parámetro ietf.

49. ¿Cuáles de las siguientes son tres afirmaciones que describen de forma precisa una política de seguridad? (Elija tres opciones).

- Crea una base para iniciar acciones legales, si es necesario.

- Define un proceso de gestión de violaciones de seguridad.

- Define los usos aceptables y no aceptables de los recursos de la red.

- La política de acceso remoto es un componente de la política de seguridad que rige el uso aceptable de los sistemas de correo electrónico.

- Se mantiene en reserva respecto de los usuarios, a fin de evitar la posibilidad de que se evadan las medidas de seguridad.

- Proporciona procedimientos paso a paso para endurecer los routers y otros dispositivos de red.

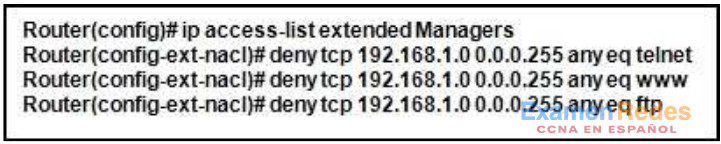

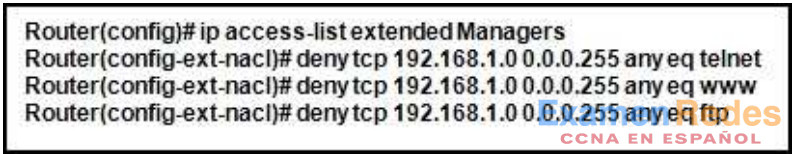

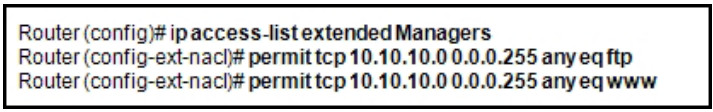

50. Consulte la ilustración. ¿Qué sucede si el administrador de red ejecuta los comandos que se muestran cuando una ACL (Lista de control de acceso) denominada Administradores ya existe en router?

- los comandos sobrescriben la ACL Administradores que ya existe en el router.

- los comandos se agregan al final de la ACL Administradores que ya existe en el router.

- los comandos se agregan al comienzo de la ACL Administradores que ya existe en el router.

- el administrador de red recibe un mensaje de error que indica que la ACL ya existe.

51. Consulte la ilustración. Un nuevo servidor de recursos humanos (HR) ha sido recientemente instalado físicamente y configurado en el centro de datos por un proveedor. El proveedor certificó que el servidor ha pasado todos los controles de calidad internos. La consola de aplicaciones del servidor indica que la aplicación se ha cargado y está funcionando normalmente. Sin embargo, en las pruebas iniciales del cliente, los empleados del departamento de recursos humanos informan que la aplicación no funciona en absoluto. El servidor tampoco puede conectarse a Internet para realizar actualizaciones. ¿Qué tareas de resolución de problemas son adecuadas ante estos síntomas?

- La falta de conectividad a Internet indica que puede haber un problema en las capas inferiores. Comience con la conectividad física del servidor y siga con la metodología ascendente.

- Restrinja el alcance de la investigación asegurándose de que no haya otros problemas generales de conectividad entre los clientes afectados y otros recursos de la empresa. Aplique el método divide y vencerás controlando la funcionalidad de los switches que intervienen, comenzando por la capa física.

- Las posibilidades de que se produzca un error en la instalación son mayores porque el servidor fue instalado por un proveedor externo. Use una metodología descendente solicitando al proveedor que vuelva a instalar y que controle cada aplicación y, a continuación, siga las capas hacia abajo a través de la capa física.

- Obtenga e instale un analizador de protocolos en el servidor para aislar el área del problema. Coordine con los usuarios de prueba para capturar el tráfico de la aplicación. Solicite al proveedor que analice el tráfico capturado para determinar el problema.

52. Consulte la ilustración. El administrador de red crea una lista de control de acceso estándar para prohibir que el tráfico de la red 192.168.1.0/24 llegue a la red 192.168.2.0/24, no obstante aún es posible el acceso a Internet para todas las redes. ¿En qué interfaz del router y en qué dirección se debe aplicar?

- interfaz fa0/0/0, entrante

- interfaz fa0/0/0, saliente

- interfaz fa0/0/1, entrante

- interfaz fa0/0/1, saliente

53. Un administrador de sistemas debe proveer conexión a Internet para diez hosts en una pequeña oficina remota. El ISP asignó dos direcciones IP a esta oficina remota. ¿Cómo puede el administrador de sistemas configurar el router para brindar acceso a internet a los diez usuarios simultáneamente?

- Configurar NAT estático para los diez usuarios.

- Configurar NAT dinámico para los diez usuarios.

- Configurar NAT dinámico con PAT (NAT con sobrecarga).

- Configurar DHCP y NAT estático.

- No se puede hacer lo que el administrador quiere.

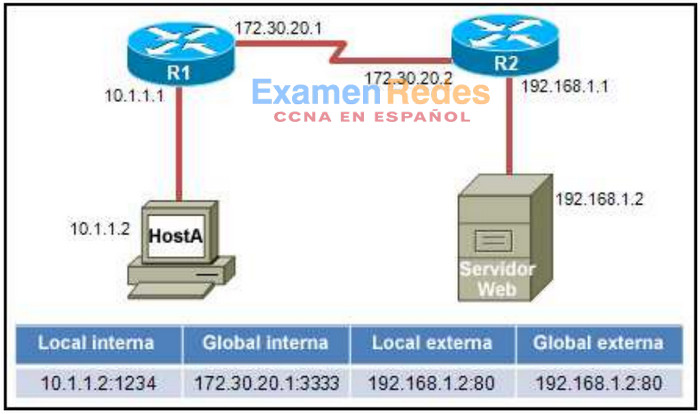

54. Consulte la ilustración. R1 está llevando a cabo la sobrecarga de NAT de la red interna 10.1.1.0/24. El Host A ha enviado un paquete al servidor Web. ¿Cuál es la dirección IP de destino del paquete de respuesta del servidor Web?

- 10.1.1.2:1234

- 172.30.20.1:3333

- 10.1.1.2:3333

- 172.30.20.1:1234

- 192.168.1.2:80

55. ¿Cuáles de las siguientes son tres afirmaciones que describen las funciones de los dispositivos en una WAN? (Elija tres opciones).

- Una CSU/DSU termina un bucle local digital.

- Un módem termina un bucle local digital.

- Una CSU/DSU termina un bucle local analógico.

- Un módem termina un bucle local analógico.

- Un router es normalmente considerado un dispositivo DTE.

- Un router es normalmente considerado un dispositivo DCE.

56. ¿Cuáles de los siguientes son tres datos que muestra la página de inicio del SDM de un router? (Elija tres opciones).

- caché ARP

- cantidad de memoria flash total y disponible

- tabla de enrutamiento

- cantidad de interfaces LAN configuradas

- si un servidor DHCP está configurado

- cantidad de routers en la LAN

57. Un router de una red Frame Relay necesita enviar un mensaje que recibió de un host. ¿Cuáles de los siguientes son dos métodos que el router utiliza para identificar el circuito virtual correcto para enviar el mensaje? (Elija dos opciones).

- El router envía la trama a todos los puertos de la red y conoce la dirección de la trama de respuesta.

- La dirección IP del host destino forma parte del DLCI.

- El router busca en las tablas de ARP Inverso las asignaciones de DLCI a las direcciones IP.

- Se puede buscar una tabla de asignación estática.

- El router envía broadcasts de una petición para la dirección IP requerida.

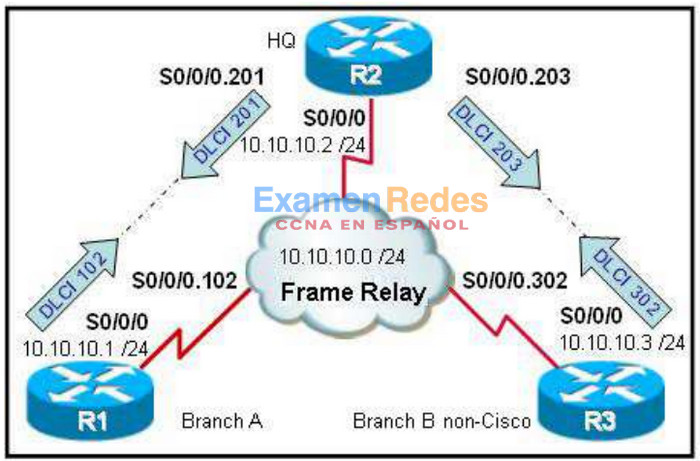

58. Consulte la ilustración. Para resolver los problemas de horizonte dividido, la red de Frame Relay ha sido rediseñada para incluir las subinterfaces. Los comandos frame-relay map adecuados han sido configurados en cada router. Los pings de sitio a sitio no son exitosos. ¿Cómo se puede solucionar el problema?

- Las subinterfaces deben tener direcciones en subredes separadas.

- El comando no ip split-horizon debe ejecutarse en S0/0/0 de R2.

- Los números del DLCI de cada extremo de los PVC deben coincidir.

- Es necesario modificar el direccionamiento a direcciones enrutables públicamente.

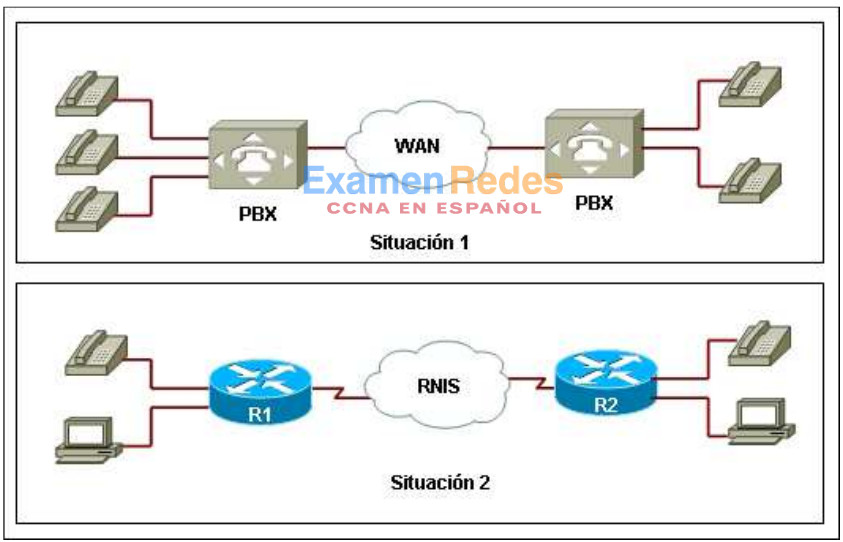

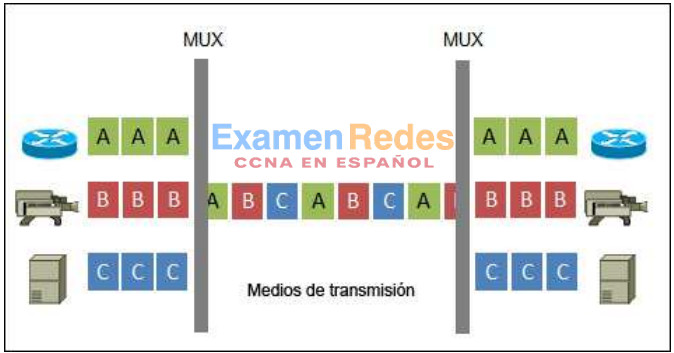

59. Consulte la ilustración. ¿Qué tipos de tecnologías de conmutación se usan para transportar tráfico de voz y datos a través de las conexiones WAN que se muestran en la Situación 1 y Situación 2?

- Situación 1: conmutación de paquetes

Situación 2: conmutación de paquetes - Situación 1: conmutación de circuitos

Situación 2: conmutación de circuitos - Situación 1: conmutación de circuitos

Situación 2: conmutación de paquetes - Situación 1: conmutación de paquetes

Situación 2: conmutación de circuitos

60. Consulte la ilustración. ¿Cuáles de las siguientes son dos afirmaciones verdaderas con respecto a la configuración que aparece aquí? (Elija dos opciones).

- Antes de que se negocien los protocolos de Capa 3, los routers prueban la calidad del enlace.

- Una vez probada la calidad del enlace, LCP negocia las opciones de compresión y autenticación.

- Antes de que se negocien los protocolos de Capa 3, los routers realizan la autenticación mediante un protocolo de enlace de tres vías.

- Una vez terminadas las negociaciones de LCP, la conexión IP se muestra como ABIERTA.

- Cuando se completa el intercambio de datos, NCP termina el enlace.

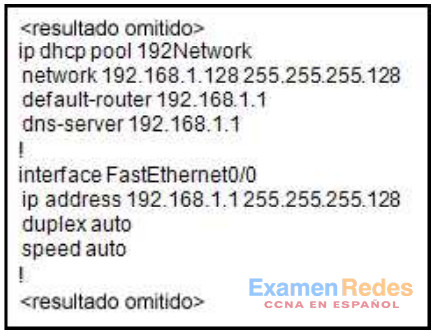

61. Consulte la ilustración. Un host conectado a Fa0/0 no puede adquirir una dirección IP de este servidor DHCP. El resultado del comando debug ip dhcp server es «DHCPD: no hay conjunto de direcciones para 192.168.1.1». ¿Cuál es el problema?

- La dirección 192.168.1.1 no ha sido excluida del conjunto DHCP.

- El conjunto de direcciones del conjunto de la red 192 es incorrecto.

- El router predeterminado del conjunto de la red 192 es incorrecto.

- La dirección 192.168.1.1 ya está configurada en Fa0/0.

62. ¿Cuáles son los descriptores de un DLCI de Frame Relay? (Elija dos opciones).

- dirección de Capa 2

- un solo DLCI permitido por bucle local

- extremo de circuito localmente importante

- estándar de señalización entre DTE y DCE

- proporciona estadísticas sobre las conexiones y el uso de PVC

63. ¿Qué enunciado describe mejor la función de VPN denominada tunneling dividido?

- Crea rutas divididas para distintas VLAN.

- Crea dos túneles, uno para el tráfico del usuario y uno para el tráfico de administración, como CDP y SNMP.

- Permite que el tráfico del usuario destinado a la red corporativa viaje por el túnel VPN, mientras que el tráfico destinado a Internet viaja a través de la LAN local del cliente VPN.

- Permite túneles separados, de modo que el tráfico de alta prioridad, como el de voz y video, use el túnel de mayor ancho de banda, mientras que todo otro tráfico del usuario viaja por el túnel de menor ancho de banda.

64. Consulte la ilustración. El diseñador de una compañía de networking revisa un diagrama de red de un cliente. ¿Cuáles son los problemas que deben resolverse en la topología que se muestra? (Elija dos opciones).

- El router firewall y la conexión al ISP representan un punto de falla único.

- Si falla uno de los switches de Capa 3, el administrador de llamadas de Cisco será inalcanzable.

- Una falla en la fuente de energía de un switch de bloque de servidores causará una falla en todo el sistema de telefonía IP.

- Si se usan switches de Capa 3 para interconectar los servidores del bloque a los teléfonos IP, se introduce demasiado retardo.

- Los teléfonos IP se deben conectar a los switches en forma redundante para evitar puntos de error únicos en la capa de acceso.

65. ¿Qué componente de IOS puede usarse para descubrir y clasificar los protocolos del tráfico de red y aplicaciones en uso?

- CDP

- NBAR

- registro de ACL

- Network Assistant

66. Cuando se implementa una solución de telefonía IP, ¿para qué deben usarse redes VLAN?

- Para permitir el uso de un solo gateway IP.

- Para separar el tráfico de voz del tráfico de datos a fin de facilitar la priorización.

- Para permitir que el PBX use los ID de las VLAN para filtrar tanto el tráfico de voz como el de datos.

- Para permitir la conectividad entre dispositivos de telefonía tradicional y dispositivos de telefonía basada en IP.

67. Cuando se implementa una política de seguridad, ¿qué acciones deben incluirse como parte de la lista de verificación de seguridad? (Elija dos opciones).

- Deshabilitar todo registro

- Habilitar Telnet en el puerto 23 de TCP.

- Usar HTTP para administración web.

- Configurar tiempos de espera y ACL en líneas VTY.

- Cerrar todos los puertos e interfaces que no se usan.

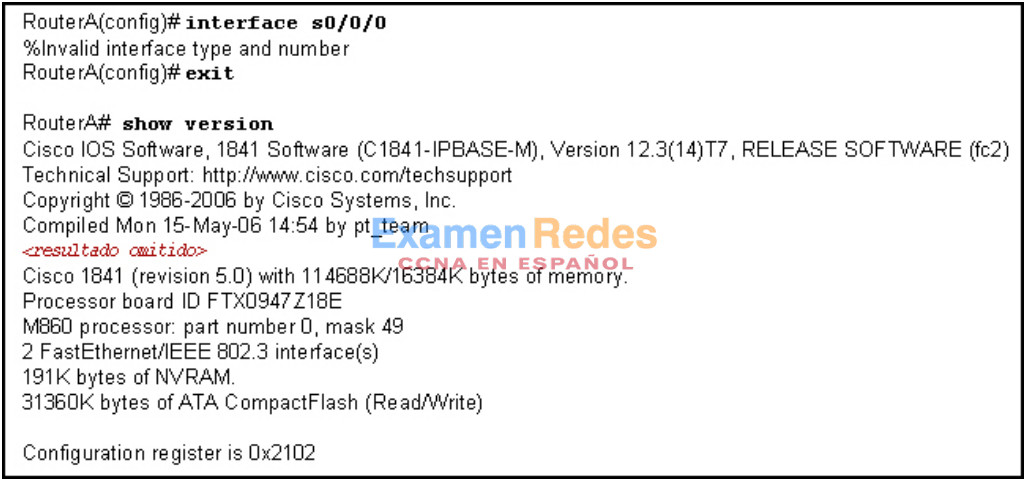

68. Consulte la ilustración. Un administrador instala un módulo WIC-2T en un router Cisco 1841. Los intentos de configurar la interfaz S0/0/0 no son satisfactorios. Como primer paso en la resolución de este problema, el administrador emite el comando show version. ¿Cuál es una posible razón de esta falla?

- La WIC no se instaló físicamente de manera adecuada.

- La WIC se instaló en la ranura 1 en lugar de en la ranura 0.

- El número y el tipo de interfaz no son válidos en un router 1841.

- El registro de configuración tiene un valor incorrecto para agregar nuevos módulos.

69. Un administrador de red ha configurado Frame Relay en una interfaz serial y ha emitido el comando show interfaces serial. El resultado muestra que la interfaz y el protocolo de línea están activados. Sin embargo, se produce un error al hacer ping con el router remoto a través del enlace. ¿Cuál debe ser el siguiente paso para asegurar que la dirección IP del router remoto aparezca en la tabla de asignación de Frame Relay del router local?

- Configurar el router mediante el uso del comando no inverse-arp.

- Asegurar que el tipo de LMI sea correcto para el circuito.

- Configurar el router mediante el uso del comando frame-relay map ip.

- Verificar que el router remoto tenga habilitada la encapsulación Frame Relay.

70. Un técnico de red necesita instalar un módulo de switch de cuatro puertos en un router Cisco 1841 operacional que tiene una ranura HWIC disponible. ¿Qué debe hacer primero el técnico?

- Desconectar la alimentación eléctrica del router antes de instalar el nuevo módulo.

- Instalar el módulo de switch de cuatro puertos intercambiable en caliente directamente en la ranura 1 del router 1841.

- Mover el módulo WIC-2T actual a la ranura 1 e instalar el módulo de cuatro puertos en la ranura 0.

- Desconectar todos los puertos Fast Ethernet del router hasta que finalice la instalación del módulo de switch.

71. ¿Qué tipo de subinterfaz de Frame Relay debe usarse para conectar sitios remotos sin tener que deshabilitar el horizonte dividido?

- multipunto

- multiacceso

- punto a punto

- multiacceso sin broadcast

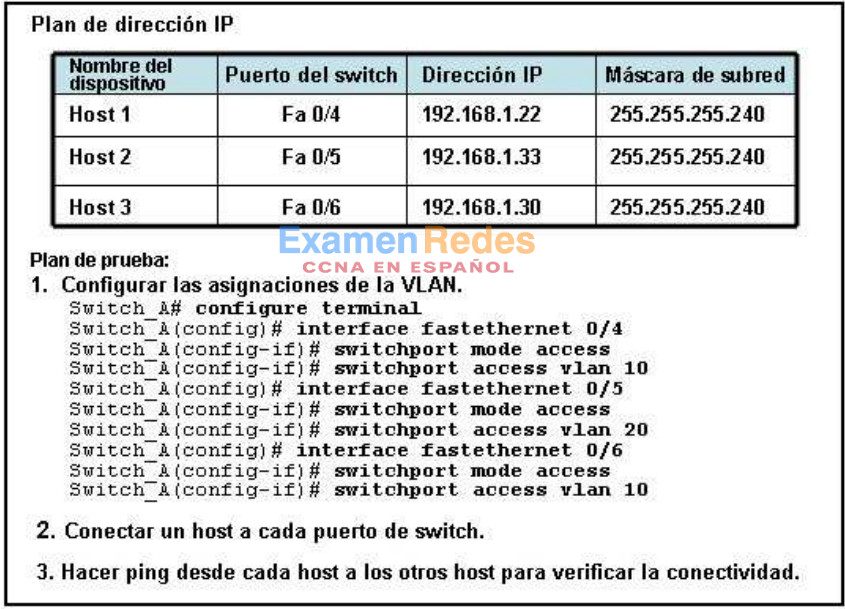

72. Consulte la ilustración. Conforme a un plan de prueba, el ingeniero en sistemas de red termina la configuración de un switch de capa de acceso y conecta tres PC. El ingeniero intenta hacer ping desde cada PC al resto de las PC conectadas para probar la configuración. ¿Qué enunciado describe el resultado del último paso?

- El Host 1 puede hacer ping con el Host 2.

- El Host 1 puede hacer ping con el Host 3.

- El Host 2 puede hacer ping con el Host 3.

- Ningún host puede hacer ping con otro host.

73. Consulte la ilustración. Un técnico del sitio ISP solicita al administrador de red del sitio cliente que cambie la contraseña CHAP como parte del mantenimiento de seguridad del enrutamiento. Una vez que el administrador realiza el cambio y reinicia el router, el técnico emite un comando show interfaces serial 0/0/0. Según el resultado, ¿a qué conclusión se puede arribar sobre la conexión serial entre el sitio cliente y el sitio ISP?

- El router en el sitio cliente aún está en el proceso de reinicio.

- El administrador probablemente usó una contraseña incorrecta en la configuración.

- El administrador no ha emitido un comando no shut en la interfaz serial.

- El administrador probablemente usó una dirección IP incorrecta en la configuración de la interfaz serial.

74. Un día lunes por la mañana, el soporte técnico de una gran compañía recibe una cantidad inusualmente alta de llamadas informando la falta de conectividad a Internet y a otros recursos de red. A excepción de esto, las PC funcionan normalmente. Los técnicos del soporte notan que todas las llamadas provienen de un solo departamento, y todos los usuarios afectados están en el mismo piso del mismo edificio. ¿Dónde deberían sospechar los técnicos que radica el problema?

- switch de grupo de trabajo

- fuentes de energía de las PC

- cables de conexión desde las PC hasta los conectores de la red

- cableado desde los conectores de la red hasta el armario para el cableado

75. Consulte la ilustración. Los routers están configurados con las opciones de configuración predeterminadas de RIPv2. Al intentar comunicarse con otras redes, los hosts de la red 10.0.11.0/24 revelan problemas de conectividad. ¿Qué podría hacerse para resolver este problema?

- Cambiar a un esquema de dirección IP pública.

- Usar EIGRP con su configuración predeterminada como protocolo de enrutamiento.

- Cambiar la máscara de subred en el enlace entre R2 y R3 a 255.255.255.0.

- Deshabilitar la sumarización de ruta automática en todos los routers de la red.

76. Se instala una nueva WIC en una ranura del router disponible. ¿En qué momento de su proceso de inicio el router prueba la tarjeta en busca de problemas de hardware?

- una vez cargada la configuración de la NVRAM en la RAM

- una vez cargada la configuración de la NVRAM en la ROM

- cuando se carga el programa bootstrap en la RAM

- durante la POST

77. Cuando se configura Frame Relay, ¿qué identifica a un circuito virtual para el switch de la WAN?

- LMI

- CPE

- PVC

- DLCI

78. Si un router no puede encontrar un IOS adecuado para cargar en la RAM, ¿en qué modo termina el proceso de inicio?

- modo setup

- modo usuario

- modo rommon

- modo privilegiado

79. En la capa de distribución de una red jerárquica, ¿qué ventajas tiene el uso de dispositivos de Capa 3 en lugar de switches de Capa 2? (Elija dos opciones).

- Proporciona conectividad confiable a los usuarios finales.

- Crea menos subredes IP para configurar y administrar.

- Reduce la cantidad de enlaces redundantes necesarios.

- Proporciona conectividad entre distintas VLAN.

- Habilita el filtrado de tráfico según las direcciones de subredes.

80. ¿Qué enunciado describe el uso de una línea de base de red?

- Crea un diagrama de red lógica de alto nivel.

- Proporciona un punto de referencia para futuras evaluaciones.

- Permite identificar con precisión la ubicación original de los equipos de red.

- Debe establecerse apenas se detecta un problema en la red.

81. Un ingeniero de NetworkingCompany responde una llamada donde se solicita asistencia para resolver problemas técnicos en la red de un cliente. Después de resolver el problema, el ingeniero proporciona además una sesión de capacitación para el personal de soporte de red. ¿Qué rol cumple el ingeniero en el equipo de la compañía de networking?

- ingeniero en el campo de posventas

- ingeniero de preventas

- diseñador de red

- administrador de cuentas

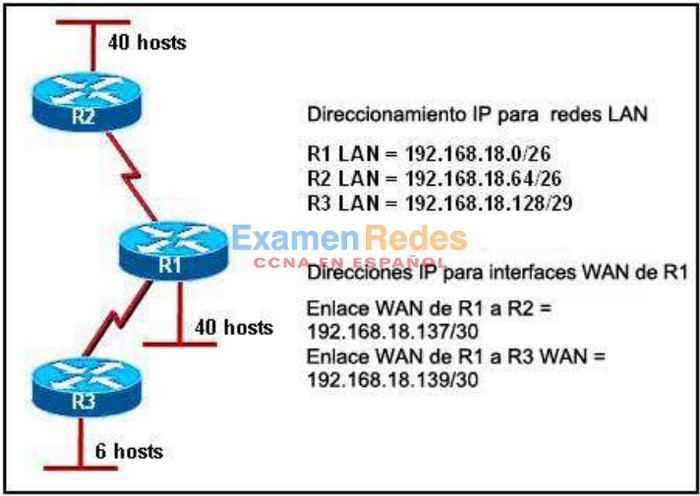

82. Consulte la ilustración. ¿Qué problema se asocia con el esquema de direccionamiento de la red?

- Los enlaces WAN necesitan direcciones IP de otra red principal.

- La LAN de R1 es incorrecta porque no se puede usar la subred cero con VLSM.

- La dirección IP del enlace de WAN que conecta R1 a R3 tiene una máscara incorrecta.

- Los enlaces de WAN de R1 a R3 y de R1a R2 tienen direcciones IP que se superponen.

- La dirección IP de la WAN que conecta R1 a R2 se superpone con las direcciones IP de la LAN de R3.

83. ¿Cuál es el propósito principal de la capa de acceso en una red diseñada jerárquicamente?

- llevar a cabo la manipulación de paquetes y enrutamiento

- suministrar redundancia y protección contra fallas

- proporcionar una red troncal de baja latencia y alta velocidad

- desempeñarse como punto de conexión de red para los dispositivos de usuarios finales

84. Un administrador de red integra IPv6 en una red IPv4 al encapsular el paquete de un protocolo dentro de otro protocolo. ¿Qué método de transición se está usando?

- stack doble

- tunneling

- conexiones proxy y traducción

- NAT con traductor de protocolo

85. ¿Cuál es una característica del tráfico de voz en una red convergente?

- Se asigna prioridad secundaria al tráfico de datos.

- Se procesa en tiempo real y no puede retransmitirse.

- Consiste en grandes paquetes con flujos de datos irregulares y extensos.

- Usa las funciones de verificación de errores de TCP para asegurar buena calidad de voz.

86. En una red convergente, ¿qué tipos de tráfico se categorizarían como tráfico en tiempo real? (Elija dos opciones).

- correo electrónico

- transferencia de archivos

- exploración web

- videoconferencia

- voz sobre IP

- video a pedido

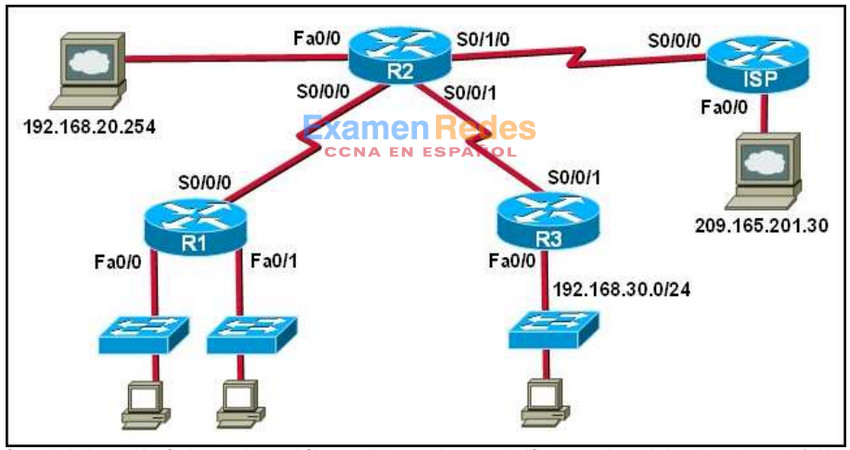

87. Consulte la ilustración. Se ha creado una ACL extendida para denegar el tráfico proveniente de la red 192.168.30.0/24 hacia el servidor web cuya dirección IP es 209.165.201.30. Conforme a las mejores prácticas establecidas por Cisco, ¿dónde debe aplicarse la ACL?

- Fa0/0 de R3 entrante

- S0/0/1 de R3 saliente

- S0/0/1 de R2 entrante

- Fa0/0 del ISP saliente

88. ¿Qué datos se necesitan antes de que una imagen de IOS pueda cargarse en un router desde un servidor TFTP? (Elija dos opciones).

- la dirección IP del servidor TFTP

- el nombre actual de la imagen de IOS en el router

- el sistema operativo del servidor TFTP

- el nombre del archivo de configuración en la NVRAM

- el nombre de la imagen de IOS en el servidor TFTP

- la encapsulación de la interfaz del router que está conectada al servidor TFTP

89. Durante la prueba del prototipo, el diseñador de redes realiza una prueba a fin de determinar la capacidad de la red para recuperarse de una falla del dispositivo o del enlace. ¿Qué objetivo de diseño se confirma si la prueba es un éxito?

- escalabilidad

- facilidad de administración

- disponibilidad

- seguridad

90. ¿Qué valor es una representación alternativa de la dirección IPv6 2001:DB80:0000:0000:0C41:3EFF:FE00:0000?

- 2001:DB8::C41:3EFF:FE:

- 2001:DB80::C41:3EFF:FE00::

- 2001:DB80::C41:3EFF:FE00:0

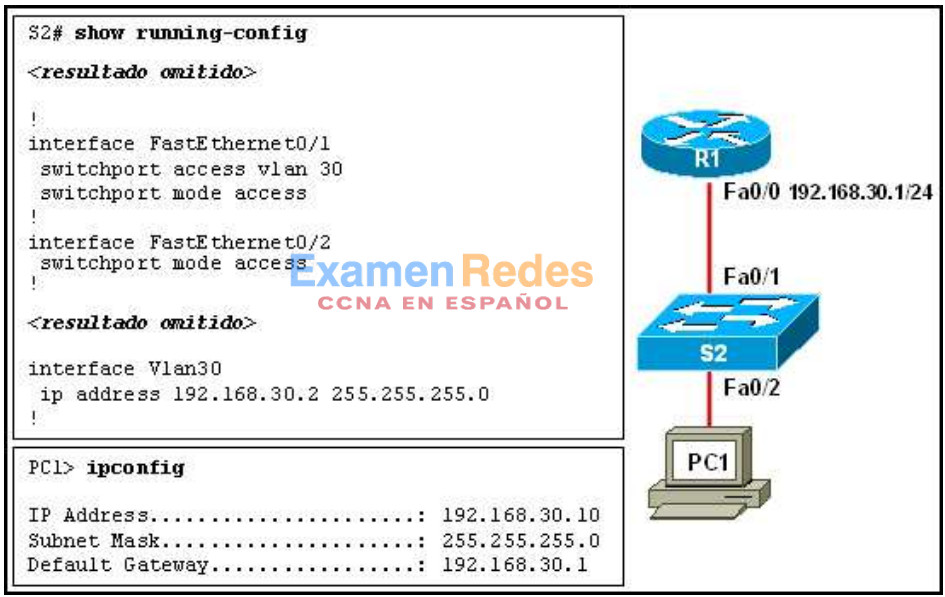

- 2001:DB80:0:0:0:C41:3EFF:FE::

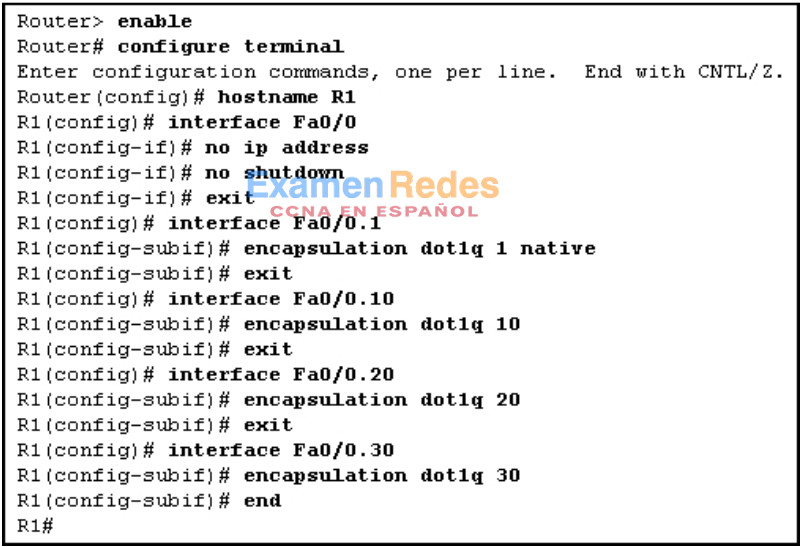

91. Consulte la ilustración. Un administrador de red configura un nuevo router para que proporcione enrutamiento entre redes VLAN. El administrador extrae el router de la caja y conecta la interfaz Fa0/0 a un puerto de enlace troncal en el switch. Una vez aplicada la configuración al router, tal como se muestra en la ilustración, se produce un error en el tráfico entre las redes VLAN. ¿Cuál es la causa de este error?

- Debe configurarse un protocolo de enrutamiento en el router R1.

- Las subinterfaces del router R1 deben tener direcciones IP aplicadas.

- El router R1 debe tener tres interfaces Fast Ethernet adicionales instaladas.

- Las subinterfaces del router R1 deben configurarse en la misma VLAN.

92. Un cliente ha solicitado a un ingeniero de redes la creación del prototipo de la nueva estrategia de sumarización y direccionamiento IP para la implementación de una gran red multisitio. ¿Qué herramienta es la adecuada para probar el esquema de direccionamiento completo?

- SDM Cisco

- herramienta de simulación de red

- equipo de red real en un laboratorio

- red actual del cliente

93. Durante una revisión de la lista de materiales propuesta, un administrador de cuentas de la compañía de soluciones de red advierte que el ingeniero en sistemas incluyó un switch más económico y con menos capacidades para la capa de acceso que el originalmente especificado por el diseñador de red. Cuando se le preguntó por qué, el ingeniero en sistemas respondió que los switches especificados por el diseñador no se pudieron adquirir debido a las limitaciones en el presupuesto del cliente. ¿Qué medida debe adoptar el administrador de cuentas?

- Informar al cliente que el presupuesto del proyecto debe aumentarse.

- Informar al cliente que el proyecto no se puede completar debido a las excesivas limitaciones del presupuesto.

- Comunicar los riesgos relacionados con la sustitución de los equipos y obtener la aprobación del cliente para proceder.

- Dado que probablemente el cliente es consciente de que las limitaciones en el presupuesto requerirán equipos más económicos y con menos capacidad, el administrador de cuentas no debe adoptar ninguna medida.

94. Se solicita a un administrador de red de una compañía mediana que actualice el protocolo de enrutamiento de la red para respaldar VLSM y sumarización de ruta. La red actual de la compañía tiene routers Cisco y routers que no son Cisco. ¿Qué protocolo de enrutamiento debe usarse para la actualización?

- BGP

- RIPv1

- RIPv2

- EIGRP

95. Consulte la ilustración. Un ingeniero en sistemas de preventa recibe un diagrama de la WAN actual de un cliente. EIGRP es el protocolo de enrutamiento que se usa en la WAN. Según el funcionamiento predeterminado de EIGRP, ¿qué enunciado sobre la tabla de enrutamiento en el router RE es verdadero?

- Existe una sola ruta a la LAN 172.18.20.0/24 LAN a través de la conexión T1.

- Existe una sola ruta a la LAN 172.18.20.0/24 a través de la conexión DSL.

- EIGRP instala las tres rutas a la LAN 172.18.20.0/24 y realiza el balanceo de carga del tráfico.

- Existe una sola ruta a la LAN 172.18.20.0/24 a través de la conexión Ethernet de 10 Mb.

96. Durante el proceso de inicio y mediante el uso de la secuencia predeterminada, ¿cuál es la primera ubicación donde el router buscará el IOS?

- ROM

- flash

- NVRAM

- servidor TFTP

97. Un técnico agrega el comando Router(config-router)# variance 5 a un router usando EIGRP como protocolo de enrutamiento. ¿Cuál es el resultado de la introducción de este comando?

- Se habilita el balanceo de carga con distinto costo.

- Se ajusta la métrica de todas las rutas EIGRP a 5.

- Se restringe la cantidad de rutas de sucesor factible EIGRP a 5.

- Se activa el uso de todos los valores K en el cálculo de métrica compuesta.

- Se habilita el balanceo de carga de mismo costo EIGRP en 5 rutas como máximo.

98. ¿Qué se puede emitir a través de la red inalámbrica para ayudar a un usuario a conectarse a la red y a usar los servicios inalámbricos?

- SSID

- claves de encriptación WPA

- parámetros de VLAN de voz

- dirección IP del punto de acceso

- parámetros de VLAN de administración

99. El diseñador de red recomienda el uso de RSTP en el diseño de un nuevo centro de datos. El nuevo diseño contiene varios enlaces y switches de Capa 2 redundantes. ¿Qué beneficio tiene el uso de RSTP en lugar de STP en esta situación?

- No se bloquean los enlaces redundantes.

- Las tablas de enrutamiento convergen más rápidamente.

- Se reducen los tiempos de convergencia de árbol de expansión.

- Se requieren menos enlaces redundantes para mantener la conectividad.

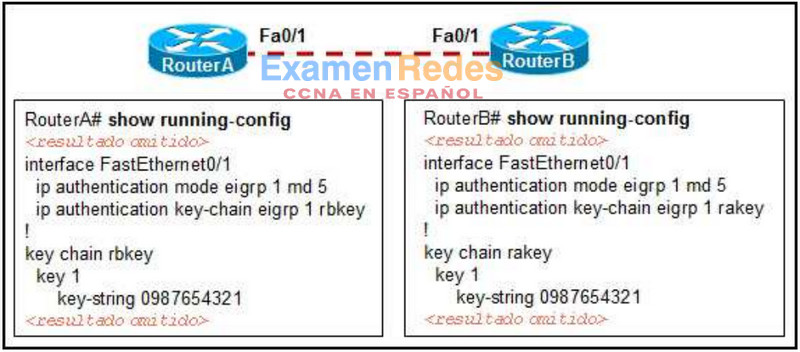

100. Consulte la ilustración. ¿A qué conclusión puede arribar el ingeniero de campo sobre la autenticación EIGRP entre el RouterA y el RouterB?

- Fallará la autenticación porque sólo una clave está configurada.

- Fallará la autenticación porque no coinciden los nombres de la cadena de claves.

- La autenticación se realizará satisfactoriamente y se podrán intercambiar las actualizaciones de EIGRP.

- Fallará la autenticación porque los nombres de la cadena de claves deben coincidir con los nombres de los routers.

101. Una gran compañía planifica agregar varios servidores y desea que se pueda tener acceso a los servidores directamente desde Internet. ¿Qué acción ayudará a la compañía a cumplir este objetivo?

- Asignar a cada servidor una dirección IP interna estática que se asigna estáticamente a una dirección IP pública.

- Colocar todos los servidores en su propia subred privada de clase C.

- Proporcionar una dirección privada a cada servidor mediante el uso de DHCP.

- Asignar direcciones desde un conjunto de direcciones públicas de clase B mediante el uso de DHCP.

102. Durante la prueba del prototipo, se produce un error en un switch de la LAN. Mientras el switch se reinicia usando parámetros predeterminados, un puerto conectado a una PC realiza transiciones al estado de reenvío en un segundo. ¿Qué protocolo respaldaría esta función?

- STP

- RIP

- BGP

- VTP

- RSTP

103. La Compañía XYZ necesita una conexión de WAN entre la casa matriz y las sucursales que tenga un alto nivel de seguridad. La conexión debe proporcionar alto ancho de banda para respaldar VoIP y datos de transacciones con la menor sobrecarga posible. ¿Cuál es la mejor solución de conectividad WAN para la Compañía XYZ?

- DSL

- cable

- relay de celda

- PPP en una línea arrendada

104. ¿Qué tipo de ACL permite el tráfico saliente, pero también permite el tráfico entrante únicamente si es una respuesta al tráfico que se inició desde el interior de la red?

- dinámica

- reflexiva

- estándar

- extendida

- basada en el tiempo

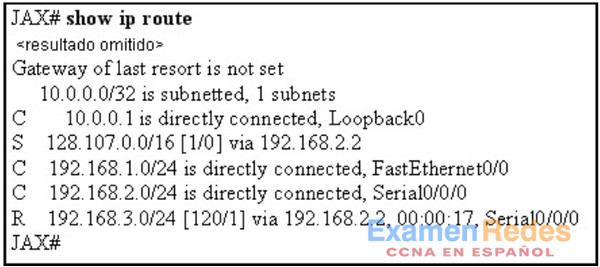

105. Consulte la ilustración. ¿Qué hace el router JAX con el tráfico que se destina a un servidor Web con una dirección IP de 128.107.10.24?

- el tráfico se envía fuera de Serial 0/0/0.

- el router envía el tráfico a todas las interfaces, excepto a la interfaz desde la que proviene.

- se envía una solicitud a los routers vecinos para las rutas a la red 128.107.0.0.

- los paquetes se colocan en cola hasta que se detecte una ruta mejor a través de RIP.

106. ¿Cuáles de las siguientes son mejoras que ofrece IPv6 en comparación con IPv4? (Elija tres opciones).

- implementación y configuración más sencillas

- seguridad IP más efectiva

- compatibilidad con movilidad de IP integrada

- información del encabezado simplificada

- menos direcciones IP reservadas

- elimina la necesidad de implementar DHCP

107. Para que el personal de TI de una compañía comprenda la operación básica de las VPN, ¿qué características o tecnologías debe identificar el diseñador de red como necesidades de capacitación? (Elija dos opciones).

- tunneling IPv6

- funcionamiento de QoS

- protocolos de tunneling

- configuración de la VLAN

- algoritmos de encriptación

108. Se ha eliminado un router de la red para mantenimiento. Se ha descargado correctamente en un servidor una imagen del nuevo software IOS de Cisco y se la ha copiado en la flash del router. ¿Qué se debe hacer antes de volver a poner el router en funcionamiento?

- realizar una copia de seguridad de la imagen nueva.

- copiar la configuración en ejecución a la NVRAM.

- eliminar de la flash la versión anterior del software IOS de Cisco.

- reiniciar el router y verificar que la imagen nueva se inicie correctamente.

109. Consulte la ilustración. La ACL denominada «Managers» ya existe en el router. ¿Qué sucederá cuando el administrador de red emita los comandos que se muestran en la ilustración?

- Los comandos sobrescriben la ACL Managers existente.

- Los comandos se agregan al final de la ACL Managers actual.

- Los comandos se agregan al comienzo de la ACL Managers actual.

- El administrador de red recibe un error que declara que la ACL ya existe.

120. Consulte la ilustración. ¿Cuál es el rol del árbol de expansión de todas las interfaces habilitadas de SW11?

- alternativo

- copia de seguridad

- designado

- raíz

121. La oficina principal de un cliente de NetworkingCompany se conecta actualmente a tres sucursales a través de tres circuitos T1 punto a punto independientes. La red del cliente usa RIPv2 como protocolo de enrutamiento tanto en la LAN como en la WAN. El administrador de cuentas propone cambiar a una red Frame Relay porque los costos son menores. Una única conexión en bucle local puede instalarse en la oficina principal con tres PVC independientes para conectarse con las sucursales. ¿Cómo se puede configurar el router de extremo de la oficina principal para permitir que el usuario continúe usando RIP como protocolo de enrutamiento de la WAN?

- Habilitar ARP inverso en la interfaz serial para conocer las rutas hacia las direcciones IP de los usuarios remotos.

- Impedir que la red Frame Relay genere un loop de enrutamiento al deshabilitar el horizonte dividido en la interfaz serial.

- Crear tres subinterfaces independientes punto a punto en la interfaz serial y asignar una dirección IP de subred distinta a cada una.

- Configurar la interfaz serial con un número de DLCI de interfaz única y crear sentencias de frame-relay map para cada dirección de sitio remoto.

122. ¿Dónde asume responsabilidad un proveedor de servicios de un cliente para una conexión WAN?

- bucle local

- cable DTE en el router

- punto de demarcación

- zona desmilitarizada

123. Consulte la ilustración. La Branch A tiene un router de CISCO y la Branch B tiene un router que no es de Cisco que usa encapsulación IETF. Una vez introducidos los comandos que aparecen aquí, R2 y R3 no logran establecer el PVC. La LMI de R2 es Cisco y la LMI de R3 es ANSI. La LMI está correctamente establecida en ambas ubicaciones. ¿Por qué falla el PVC?

- El PVC a R3 debe ser punto a punto.

- Los tipos de LMI no deben ser diferentes en cada extremo de un PVC.

- Un único puerto sólo puede admitir un tipo de encapsulación.

- En el comando frame-relay map ip 192.168.1.3 203 falta el parámetro IETF.

124. ¿Cuál será el resultado del comando enable secret cuando se agrega al modo de configuración global en el router?

- Usará la encriptación MD5 para proteger el acceso de nivel EXEC privilegiado.

- Usará el tipo de encriptación 7 y encriptará únicamente las contraseñas de nivel EXEC privilegiado.

- Usará el tipo de encriptación 7 para impedir que todas las contraseñas que se muestran en la pantalla puedan leerse.

- Usa la encriptación MD5 para proteger las contraseñas que se usan únicamente en el proceso de autenticación de PAP y CHAP.

125. Consulte la ilustración. Se ha configurado RIPv2 en todos los routers de la red. Los routers R1 y R3 no reciben actualizaciones de enrutamiento RIP. Según la configuración proporcionada, ¿qué debe habilitarse en el router R2 para resolver el problema?

- proxy ARP

- actualizaciones de CDP

- servidor SNMP

- autenticación de RIP

126. ¿Qué puede hacer un administrador de red para recuperarse de una contraseña de router perdida?

- Utilizar el comando copy tftp: flash:.

- Reiniciar el router al modo bootROM e ingresar el comando b para cargar el IOS manualmente

- Hacer telnet desde otro router y emitir el comando show running-config para ver la contraseña

- Iniciar el router al modo monitor ROM y configurarlo para ignorar la configuración de inicio cuando se inicializa.

127. ¿Qué tipo de ACL puede usarse para obligar al usuario a autenticarse en el router antes de acceder a la red?

- estándar

- dinámica

- reflexiva

- basada en el tiempo

128. ¿Cuáles de los siguientes son tres atributos de una política de seguridad? (Elija tres opciones).

- Proporciona procedimientos paso a paso para endurecer los routers y otros dispositivos de red.

- Define los usos aceptables y no aceptables de los recursos de la red.

- Se concentra principalmente en los ataques que provienen desde fuera de la organización.

- Define un proceso de gestión de violaciones de seguridad.

- No debería alterarse una vez que se implementa.

- Crea una base para iniciar acciones legales, si es necesario.

129. Consulte la ilustración. ¿Qué enunciado es verdadero sobre el dispositivo switch de la WAN?

- Usa un dispositivo de internetworking de varios puertos para cambiar tráfico como Frame Relay, ATM o X.25 a través de la WAN.

- Proporciona acceso a internetworking y a puertos de interfaz de WAN que se usan para conectarse a la red del proveedor de servicio.

- Proporciona terminación para la señal digital y asegura la integridad de la conexión mediante la corrección de errores y la monitorización de la línea.

- Convierte las señales digitales producidas por una computadora en frecuencias de voz que pueden transmitirse a través de líneas analógicas de la red de telefonía pública.

130. Un técnico está hablando con un colega de una empresa de la competencia y comparan las velocidades de transferencia de DSL entre ambas empresas. Ambas empresas se encuentran en la misma ciudad, usan el mismo proveedor de servicios y tienen la misma velocidad y el mismo plan de servicios. ¿Cuál es la razón por la cual la empresa 1 tiene mayores velocidades de descarga que la empresa 2?

- La empresa 2 descarga archivos más grande que la empresa 1.

- La empresa 2 debe compartir la conexión a DSLAM con más clientes que la empresa 1.

- La empresa 1 está más cerca del proveedor de servicio que la empresa 2.

- La empresa 1 tiene un volumen más bajo de tráfico POTS que la empresa 2.

131. Un administrador no puede recibir correo electrónico. Mientras resuelve el problema, el administrador puede hacer ping exitosamente a la dirección del servidor de correo local desde una red remota; además, puede resolver el nombre del servidor de correo a una dirección IP mediante el comando nslookup. ¿En qué capa del modelo OSI se produce por lo general el problema?

- aplicación

- transporte

- red

- enlace de datos

132. Consulte la ilustración. Un administrador de red está tratando de realizar una copia de seguridad del software IOS en R1 en el servidor TFTP. Recibe el mensaje de error que se muestra en la ilustración y no puede hacer ping al servidor TFTP desde R1. ¿Qué acción puede ayudar a aislar este problema?

- Compruebe que R1 tenga una ruta a la red 10.10.10.0.

- Verifique que el software del servidor TFTP admita las transferencias de archivos binarios.

- Asegúrese de que el servidor TFTP tenga 192.168.1.1 como gateway predeterminado.

- Asegúrese de que la computadora portátil tenga una dirección IP en la red 192.168.1.0/24.

133. ¿Qué tipo de ataque de red explota las vulnerabilidades del sistema comprometido con la intención de propagarse a través de la red?

- virus

- gusano

- caballo de Troya

- intermediario

134. Cuando se configura el acceso remoto a un router, ¿qué significado tiene el comando no password en una línea VTY?

- Se impiden los inicios de sesión en esa línea.

- No se requiere contraseña para iniciar sesión en esa línea.

- El usuario remoto no tiene permitido cambiar la contraseña para esa línea.

- Se le solicita al usuario remoto que cambie la contraseña de la línea después de conectarse al router.

135. Consulte la ilustración. La empresa ABC expandió su negocio y recientemente abrió una nueva sucursal en otro país. Se han utilizado direcciones IPv6 para la red de la empresa. Los servidores de datos Server1 y Server2 ejecutan aplicaciones que requieren funcionalidad de extremo a extremo, con paquetes sin modificación que se reenvían del origen al destino. Los routers de extremo R1 y R2 admiten configuración de stack doble. ¿Qué solución debería implementarse al extremo de la red de la empresa para poder interconectar correctamente ambas oficinas?

- Un nuevo servicio WAN que sólo soporta IPv6

- Una sobrecarga de NAT para asignar direcciones internas IPv6 a direcciones externas IPv4

- Un túnel IPv6 configurado manualmente entre los routers de extremo R1 y R2.

- Una NAT estática para asignar direcciones internas IPv6 de los servidores a una dirección externa IPv4 y una NAT dinámica para el resto de las direcciones internas IPv6.

136. Cuando se configura un router usando RIPng y tecnología de stack doble con IPv4 e IPv6, el administrador recibe un mensaje de error cuando introduce las rutas de IPv4. ¿Cuál podría ser la causa del mensaje de error?

- IPv4 no es compatible con RIPng

- RIPng no es compatible con la tecnología de stack doble.

- Las interfaces del router han sido configuradas con direcciones incorrectas.

- Cuando IPv4 e IPv6 están configuradas en la misma interfaz, todas las direcciones de IPv4 se desconectan a favor de la tecnología más moderna.

137. Consulte la ilustración. Se muestran resultados parciales de los comandos show access-lists y show ip interface Fa0/1 para el router R3. No hay otras ACL en funcionamiento. El host A no puede establecer una conexión telnet con el host B. ¿Qué dos acciones corrigen el problema, pero aún restringen otro tráfico entre las dos redes? (Elija dos opciones).

- Aplicar la ACL en la dirección entrante en la interfaz Fa0/0.

- Aplicar la ACL en la dirección saliente en la interfaz Fa0/0.

- Cambiar el protocolo en las entradas de la lista de acceso a UDP.

- Invertir el orden de las sentencias del protocolo TCP en la ACL.

- Modificar la segunda entrada en la lista por permit tcp host 192.168.10.10 any eq telnet .

138. Consulte la ilustración. Un administrador de red emitió los comandos que se muestran en el router1 y el router2. Una revisión posterior de las tablas de enrutamiento revela que ninguno de los routers está memorizando la red LAN del router vecino. ¿Cuál es el problema más probable con la configuración RIPng?

- Las intefaces seriales están en diferentes subredes.

- El proceso RIPng no está activado en las interfaces.

- Los procesos RIPng no coinciden entre el Router1 y el Router2.

- Falta el comando RIPng network en la configuración RIP de IPv6.

139. Consulte la ilustración. El administrador de red crea una lista de control de acceso estándar para prohibir que el tráfico de la red 192.168.1.0/24 llegue a la red 192.168.2.0/24; no obstante, aún es posible el acceso a Internet para todas las redes. ¿En qué interfaz del router y en qué dirección se debe aplicar?

- interfaz Fa0/0 entrante

- interfaz Fa0/0 saliente

- interfaz Fa0/1 entrante

- interfaz Fa0/1 saliente

140. Cuando se configura una conexión de Frame Relay, ¿cuál es el propósito de ARP inverso?

- asignar un DLCI a un peer remoto

- deshabilitar solicitudes de peers que desean determinar direcciones locales de Capa 3

- negociar las encapsulaciones LMI entre los peers local y remoto de Frame Relay

- crear una asignación de DLCI a direcciones de Capa 3 que corresponden a peers remotos

141. Cuando se configura una conexión de Frame Relay, ¿en qué condición debería usarse el comando frame-relay map?

- cuando el router remoto no es un router Cisco

- cuando el router local está configurado con subinterfaces

- cuando se utilizan DLCI significativos a nivel global en lugar de significativos a nivel local.

- cuando el router local y el router remoto usan diferentes protocolos LMI

142. ¿Cuáles de los siguientes dos elementos son opciones LCP que se pueden configurar para PPP? (Elija dos opciones).

- EAP

- CHAP

- IPCP

- CDPCP

- multienlace

143. A un técnico se le solicitó que ejecute un bloqueo de un paso al SDM de Cisco en el router de un cliente. ¿Cuál es el resultado de este proceso?

- El tráfico solamente se acepta y se reenvía a routers Cisco considerados de confianza por SDM.

- Se realizan pruebas de seguridad y los resultados se guardan como archivo de texto almacenado en NVRAM.

- Todo el tráfico que ingresa al router se coloca en cuarentena y se verifica la existencia de virus antes de ser enviado.

- Se prueba el router para detectar problemas potenciales de seguridad y se aplicarán automáticamente todos los cambios recomendados a la configuración relacionada con la seguridad.

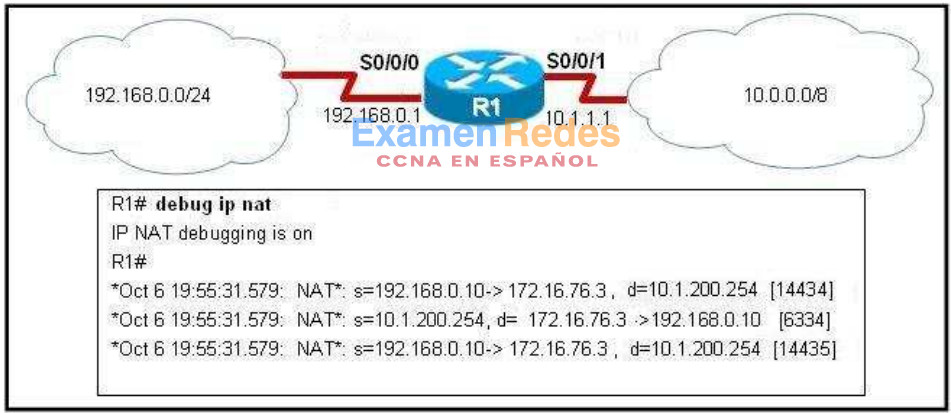

144. Consulte la ilustración. ¿Cuál es la conclusión que se puede sacar del resultado del comando debug ip nat?

- El host 172.16.76.3 intercambia paquetes con el host 192.168.0.10.

- La dirección 10.1.200.254 nativa se traduce en 192.168.0.10.

- La red 192.168.0.0/24 es la red interna.

- La traducción de la dirección de puerto está en funcionamiento.

145. Consulte la ilustración. Un técnico emite el comando show interface s0/0/0 en R1 mientras resuelve un problema en la red. ¿Cuáles son las dos conclusiones que se pueden determinar del resultado que se muestra? (Elija dos opciones).

- El ancho de banda fue configurado en el valor de una línea T1.

- Deberá configurarse esta interfaz para la encapsulación de PPP.

- No se indica ninguna falla en una Capa 1 o Capa 2 de OSI.

- Hay una falla en la conexión física entre los dos routers.

- La dirección IP de S0/0/0 es inválida, debido a la máscara de subred en uso.

146. Consulte la ilustración. Un host conectado a Fa0/0 no puede adquirir una dirección IP de este servidor DHCP. El resultado del comando debug ip dhcp server es «DHCPD: no hay conjunto de direcciones para 192.168.1.1». ¿Cuál es el problema?

- La dirección 192.168.1.1 no ha sido excluida del conjunto DHCP.

- El conjunto de direcciones del conjunto de la red 192 es incorrecto.

- El router predeterminado del conjunto de la red 192 es incorrecto.

- La dirección 192.168.1.1 ya está configurada en Fa0/0.

147. Consulte la ilustración. Un administrador de red está intentando configurar un router para que use SDM, pero el administrador de red no puede tener acceso a la interfaz de SDM del router. ¿Cuál es la causa del problema?

- Las líneas VTY están mal configuradas.

- La política de tiempo de espera de HTTP está mal configurada.

- El método de autenticación está mal configurado.

- El nombre de usuario y contraseña están mal configurados.

148. ¿Qué afirmación es verdadera acerca de las máscaras wildcard?

- La inversión de la máscara de subred siempre creará la máscara wildcard.

- Una máscara wildcard identifica un bit de red o de subred mediante el uso de un «1».

- Tanto una máscara wildcard como una máscara de subred cumplen la misma función.

- Cuando se encuentra un «0» en una máscara wildcard, el bit de dirección IP debe

corroborarse.

149. Consulte la ilustración. ¿Qué se coloca en el campo de dirección de un encabezado de una trama que viajará desde el router de Orlando al de DC?

- DLCI 123

- DLCI 321

- 10.10.10.25

- 10.10.10.26

- La dirección MAC del router DC

150. ¿Qué protocolo se deniega implícitamente al final de una lista de acceso IPv4?

- IP

- TCP

- UDP

- HTTP

151. Un administrador de red está enseñando a un técnico las mejores prácticas para aplicar las ACL. ¿Qué sugerencia debería proporcionar el administrador?

- Las ACL nombradas son menos eficaces que las ACL numeradas.

- Las ACL estándar deberán aplicarse más cerca de la capa núcleo.

- Las ACL aplicadas a las interfaces de salida son las más eficaces.

- Las ACL extendidas se deben aplicar lo más cerca posible del origen especificado por la ACL.

152. Consulte la ilustración. ¿Qué enunciado describe correctamente la manera en la que el Router1 procesa una solicitud FTP que ingresa a la interfaz S0/0/0, destinada a un servidor FTP en la dirección IP 172.16.1.5?

- El router une el paquete entrante a la sentencia creada a partir del comando access-list 201 permit ip any any y permite que el paquete entre en el router.

- El router llega hasta el final de la ACL 101 sin unir ninguna condición y descarta el paquete porque no hay ninguna sentencia creada por el comando access-list 101 permit any any.

- El router une el paquete entrante con la sentencia creada por el comando access-list 101 permit ip any 172.16.1.0 0.0.0.255, ignora las sentencias restantes de la ACL 101 y permite que el paquete entre en el router.

- El router relaciona el paquete entrante con la sentencia que fue creada por el comando access-list 201 deny icmp 172.16.1.0 0.0.0.255 any, continúa comparando el paquete con las sentencias restantes de la ACL 201 para asegurarse de que ninguna sentencia siguiente permita FTP y, a continuación, el router descarta el paquete.

153. Consulte la ilustración. Un administrador de red está configurando Frame Relay en el router HQ. Se desea que cada PVC de Frame Relay entre los routers esté en una subred diferente. ¿Qué dos comandos en la sede central llevarán adelante esta tarea para la conexión a R1? (Elija dos opciones).

- HQ(config)# interface S0/0/0

- HQ(config)# interface S0/0/0.1 multipoint

- HQ(config)# interface S0/0/0.1 point-to-point

- HQ(config-subif)# frame-relay interface dlci 103

- HQ(config-subif)# frame-relay interface dlci 301

- HQ(config-if)# frame-relay map ip 172.16.1.1 255.255.255.0 301 broadcast

154. ¿Cuál es el resultado cuando se agrega el comando permit tcp 10.25.132.0 0.0.0.255 any eq smtp a una lista de control de acceso nombrada y se aplica en la interfaz entrante de un router?

- Se permite el tráfico TCP con un destino en el 10.25.132.0/24.

- Sólo se permite el tráfico Telnet a la red 10.24.132.0/24.

- Se permite el tráfico de 10.25.132.0/24 a cualquier lugar, utilizando cualquier puerto.

- Se permite el tráfico que utiliza el puerto 25 desde 10.25.132.0/24 a todos los destinos.

155. ¿Qué método de traducción permitirá que varios usuarios accedan simultáneamente a Internet con sólo una dirección pública disponible?

- NAT estática

- NAT dinámica

- NAT estática con sobrecarga

- NAT dinámica con sobrecarga

156. ¿Qué medidas son eficaces para asegurar los routers? (Elija dos opciones).

- Habilitar traps de SNMP.

- Deshabilitar el servicio del servidor HTTP.

- Usar comillas, frases o poemas para crear frases de contraseña.

- Configurar la administración remota a través de líneas VTY para tener acceso Telnet.

- Proteger todas las interfaces de router activas al configurarlas como interfaces pasivas.

157. ¿Qué determina una lista de control de acceso cuando se usa con NAT en un router de Cisco?

- direcciones que no deben traducirse

- direcciones que están asignadas a un conjunto NAT

- direcciones que pueden salir del router

- direcciones a las que puede accederse desde la red interna

158. ¿Qué resultado tendrá agregar el comando ip dhcp excluded-address 10.10.4.1 10.10.4.5 a la configuración de un router local que se ha configurado como un servidor DHCP?

- El router descartará el tráfico que se destina a 10.10.4.1 y 10.10.4.5.

- No se enrutará el tráfico proveniente de clientes con direcciones entre 10.10.4.1 y 10.10.4.5.

- El servidor DHCP no emitirá direcciones comprendidas entre 10.10.4.1 y 10.10.4.5.

- El router ignorará todo el tráfico que viene de los servidores DHCP con las direcciones 10.10.4.1 y 10.10.4.5.

159. ¿Qué combinación de autenticación y protocolo de Capa 2 deben usarse para establecer un enlace entre un router Cisco y un router que no es de Cisco sin enviar información de autenticación en formato de texto sin cifrar?

- HDLC con PAP

- HDLC con CHAP

- PPP con PAP

- PPP con CHAP

160. Consulte la ilustración. ¿Cuáles son las solicitudes de DHCP que R1 responderá?

- todas las solicitudes de DHCP que R1 reciba

- las solicitudes que se envían a 10.0.1.255

- las solicitudes de DNS con un destino de 10.0.1.3

- las solicitudes que se reciben en la interfaz FastEthernet 0/0

- las solicitudes que provienen de otras redes que no están indicadas como excluidas

161. ¿Cuáles de las siguientes son dos funciones proporcionadas por la interfaz de administración local (LMI) que se usa en las redes Frame Relay? (Elija dos opciones).

- control del flujo

- notificación de error

- notificación de congestión

- la asignación de DLCI a direcciones de red

- el envío de paquetes de actividad para verificar la operación del PVC