Última actualización: junio 2, 2022

Quiz-summary

0 of 188 questions completed

Questions:

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

- 43

- 44

- 45

- 46

- 47

- 48

- 49

- 50

- 51

- 52

- 53

- 54

- 55

- 56

- 57

- 58

- 59

- 60

- 61

- 62

- 63

- 64

- 65

- 66

- 67

- 68

- 69

- 70

- 71

- 72

- 73

- 74

- 75

- 76

- 77

- 78

- 79

- 80

- 81

- 82

- 83

- 84

- 85

- 86

- 87

- 88

- 89

- 90

- 91

- 92

- 93

- 94

- 95

- 96

- 97

- 98

- 99

- 100

- 101

- 102

- 103

- 104

- 105

- 106

- 107

- 108

- 109

- 110

- 111

- 112

- 113

- 114

- 115

- 116

- 117

- 118

- 119

- 120

- 121

- 122

- 123

- 124

- 125

- 126

- 127

- 128

- 129

- 130

- 131

- 132

- 133

- 134

- 135

- 136

- 137

- 138

- 139

- 140

- 141

- 142

- 143

- 144

- 145

- 146

- 147

- 148

- 149

- 150

- 151

- 152

- 153

- 154

- 155

- 156

- 157

- 158

- 159

- 160

- 161

- 162

- 163

- 164

- 165

- 166

- 167

- 168

- 169

- 170

- 171

- 172

- 173

- 174

- 175

- 176

- 177

- 178

- 179

- 180

- 181

- 182

- 183

- 184

- 185

- 186

- 187

- 188

Information

CCNA 3 v7 Examen Final de ENSA Preguntas y Respuestas

You have already completed the quiz before. Hence you can not start it again.

Quiz is loading...

You must sign in or sign up to start the quiz.

You have to finish following quiz, to start this quiz:

Results

0 of 188 questions answered correctly

Your time:

Time has elapsed

You have reached 0 of 0 points, (0)

| Average score |

|

| Your score |

|

Categories

- Not categorized 0%

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

- 43

- 44

- 45

- 46

- 47

- 48

- 49

- 50

- 51

- 52

- 53

- 54

- 55

- 56

- 57

- 58

- 59

- 60

- 61

- 62

- 63

- 64

- 65

- 66

- 67

- 68

- 69

- 70

- 71

- 72

- 73

- 74

- 75

- 76

- 77

- 78

- 79

- 80

- 81

- 82

- 83

- 84

- 85

- 86

- 87

- 88

- 89

- 90

- 91

- 92

- 93

- 94

- 95

- 96

- 97

- 98

- 99

- 100

- 101

- 102

- 103

- 104

- 105

- 106

- 107

- 108

- 109

- 110

- 111

- 112

- 113

- 114

- 115

- 116

- 117

- 118

- 119

- 120

- 121

- 122

- 123

- 124

- 125

- 126

- 127

- 128

- 129

- 130

- 131

- 132

- 133

- 134

- 135

- 136

- 137

- 138

- 139

- 140

- 141

- 142

- 143

- 144

- 145

- 146

- 147

- 148

- 149

- 150

- 151

- 152

- 153

- 154

- 155

- 156

- 157

- 158

- 159

- 160

- 161

- 162

- 163

- 164

- 165

- 166

- 167

- 168

- 169

- 170

- 171

- 172

- 173

- 174

- 175

- 176

- 177

- 178

- 179

- 180

- 181

- 182

- 183

- 184

- 185

- 186

- 187

- 188

- Answered

- Review

-

Question 1 of 188

1. Question

1 pointsABCTech está investigando el uso de la automatización para algunos de sus productos. Para controlar y probar estos productos, los programadores requieren Windows, Linux y MAC OS en sus computadoras. ¿Qué servicio o tecnología soportaría este requisito?Correct

Incorrect

-

Question 2 of 188

2. Question

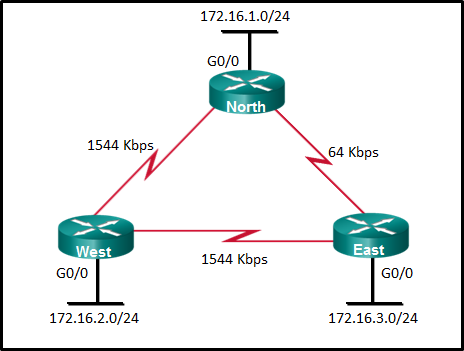

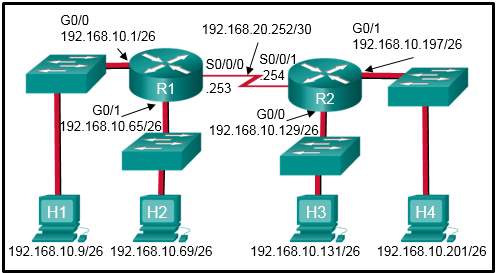

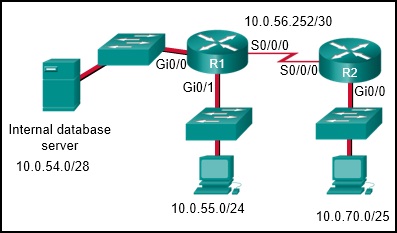

1 pointsConsulte la ilustración. ¿Cuál es el costo de OSPF para llegar a West LAN 172.16.2.0/24 desde East? Correct

Correct

Incorrect

-

Question 3 of 188

3. Question

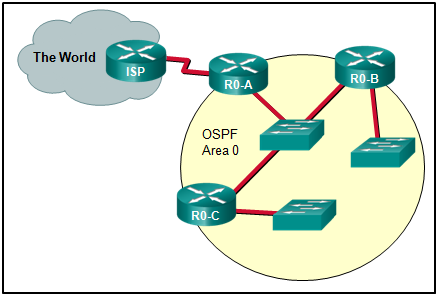

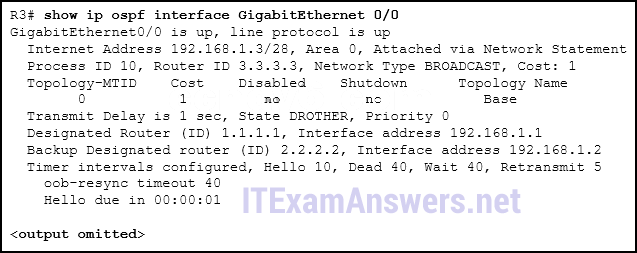

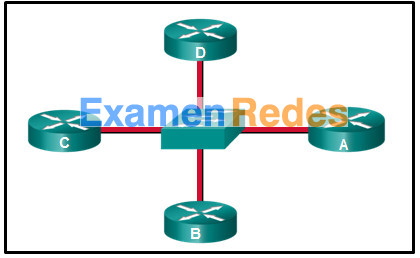

1 pointsConsulte la ilustración. Si el SWITCH se reinicia y todos los router tienen que restablecer las adyacencias OSPF, ¿qué routers se convertirán en los nuevos DR y BDR? Correct

Correct

Incorrect

Hint

Las elecciones OSPF de un DR se basan en lo siguiente en orden de precedencia:- mayor prioridad de 1 a 255 (0 = nunca un RD)

- ID de enrutador más alto

- la dirección IP más alta de una interfaz de bucle invertido o activa en ausencia de una ID de enrutador configurada manualmente. Las direcciones IP de bucle invertido tienen mayor prioridad que otras interfaces.

-

Question 4 of 188

4. Question

1 points¿Cuál es la razón de usar el comando ip ospf priority cuando el protocolo de enrutamiento OSPF está en uso?Correct

Incorrect

-

Question 5 of 188

5. Question

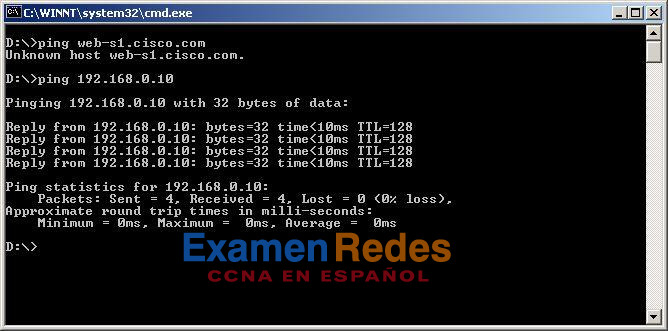

1 pointsConsulte la ilustración. Un diseñador web llama para informar que no se puede conectar con el servidor web web-s1.cisco.com a través de un navegador web. El técnico usa las utilidades de la línea de comando para verificar el problema y para comenzar con el proceso de resolución de problemas. ¿Cuáles son los dos hechos se pueden determinar sobre el problema? (Elija dos opciones). Correct

Correct

Incorrect

-

Question 6 of 188

6. Question

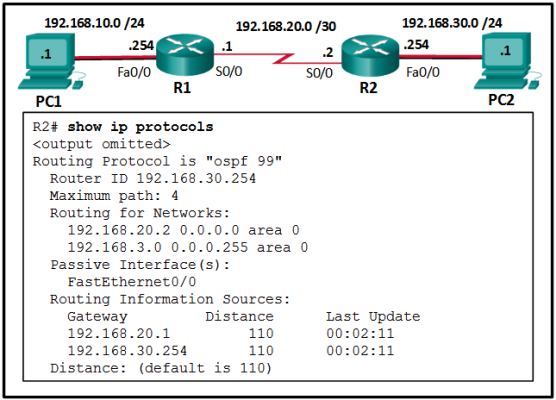

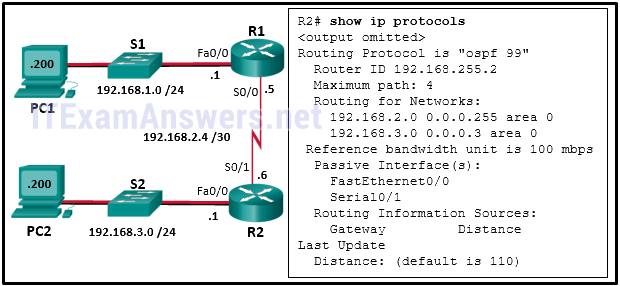

1 pointsConsulte la ilustración. Un administrador de redes configuró OSPFv2 en los dos routers de Cisco, pero la PC1 no puede conectarse a la PC2. ¿Cuál es el problema más probable? Correct

Correct

Incorrect

Hint

Si una red LAN no se anuncia mediante OSPFv2, no se podrá acceder a una red remota. La salida muestra una adyacencia vecina exitosa entre el enrutador R1 y R2 en la interfaz S0/0 de ambos enrutadores. -

Question 7 of 188

7. Question

1 points¿Qué paso en el proceso de enrutamiento del estado del vínculo se describe por un router que inunda el estado del vínculo y la información de costo sobre cada enlace conectado directamente?Correct

Incorrect

-

Question 8 of 188

8. Question

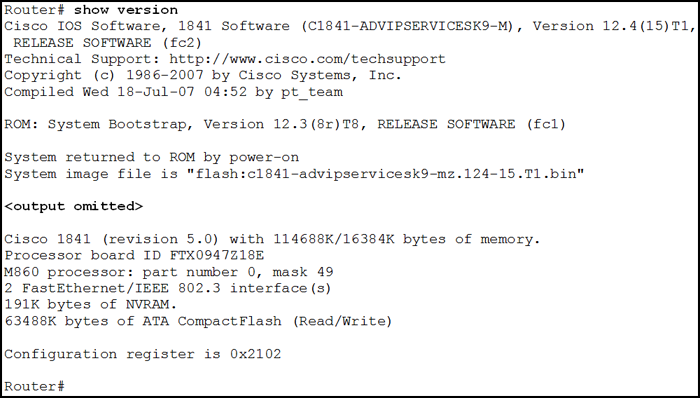

1 pointsConsulte la ilustración. ¿Desde cuál de las siguientes ubicaciones cargó el IOS este router? Correct

Correct

Incorrect

-

Question 9 of 188

9. Question

1 points¿Qué tipo de servidor se utilizaría para mantener un registro histórico de los mensajes de los dispositivos de red supervisados?Correct

Incorrect

Hint

Se utiliza un servidor SysLog como ubicación centralizada para los mensajes registrados de los dispositivos de red supervisados. -

Question 10 of 188

10. Question

1 points¿Cuáles son las tres ventajas de utilizar direcciones IP privadas y NAT? (Elija tres opciones).Correct

Incorrect

-

Question 11 of 188

11. Question

1 points¿Qué dos afirmaciones hacen referencia a características de un virus? (Elija dos opciones).Correct

Incorrect

Hint

El tipo de interacción del usuario final que se requiere para iniciar un virus normalmente es abrir una aplicación, abrir una página web o encender la computadora. Una vez activado, un virus puede infectar otros archivos ubicados en la computadora o en otras computadoras de la misma red. -

Question 12 of 188

12. Question

1 points¿Qué es una característica de una red OSPF de área única?Correct

Incorrect

-

Question 13 of 188

13. Question

1 points¿Cuál de estas afirmaciones describe una característica de las ACL IPv4 estándar?Correct

Incorrect

Hint

Una ACL IPv4 estándar puede filtrar tráfico según las direcciones IP de origen únicamente. A diferencia de una ACL extendida, no puede filtrar tráfico según los puertos de capa 4. Sin embargo, tanto la ACL estándar como la ACL extendida pueden identificarse con un número o un nombre, y ambas se pueden configurar en modo de configuración global. -

Question 14 of 188

14. Question

1 points¿Cuáles son las dos situaciones que ilustran ejemplos de VPN de acceso remoto? (Elija dos).Correct

Incorrect

-

Question 15 of 188

15. Question

1 points¿En qué paso de la recolección de síntomas el ingeniero de red determina si el problema está en la capa de núcleo, de distribución o de acceso de la red?Correct

Incorrect

Hint

En el paso de “reducir el ámbito” de la recolección de síntomas, un ingeniero de red determina si el problema de red está en la capa de núcleo, de distribución o de acceso de la red. Una vez que se completa este paso y se identifica la capa, el ingeniero de red puede determinar qué partes del equipo son la causa más probable. -

Question 16 of 188

16. Question

1 points¿Cuál enunciado describe una VPN?Correct

Incorrect

Hint

Una VPN es una red privada que se crea a través de una red pública. En lugar de usar conexiones físicas dedicadas, una VPN usa conexiones virtuales enrutadas a través de una red pública entre dos dispositivos de red. -

Question 17 of 188

17. Question

1 points¿Cuáles son los dos elementos que un administrador de redes debe modificar en un router para realizar la recuperación de la contraseña? (Elija dos opciones.)Correct

Incorrect

-

Question 18 of 188

18. Question

1 pointsHaga coincidir el término con el componente http://www.buycarsfromus.com/2020models/ford/suv.html#Escape vínculo web. (No se utilizan todas las opciones).Correct

Incorrect

-

Question 19 of 188

19. Question

1 points¿Qué tipo de red utiliza una infraestructura común para transmitir señales de voz, datos y video?Correct

Incorrect

-

Question 20 of 188

20. Question

1 points¿Qué tipo de paquete OSPF utiliza un router para detectar router vecinos y establecer adyacencia de vecinos?Correct

Incorrect

-

Question 21 of 188

21. Question

1 points¿Por qué QoS es un tema importante en una red convergente que combina comunicaciones de voz, video y datos?Correct

Incorrect

Hint

Sin mecanismos de QoS implementados, los paquetes sensibles al tiempo, como la voz y el video, se descartarán con la misma frecuencia que el tráfico de correo electrónico y de navegación web. -

Question 22 of 188

22. Question

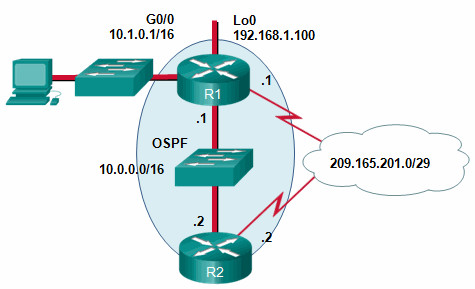

1 pointsConsulte la ilustración. Si no se configuró manualmente ninguna ID de router, ¿qué usaría el router R1 como su ID de router OSPF? Correct

Correct

Incorrect

Hint

En OSPFv2, un router Cisco utiliza un método de tres niveles para derivar su ID de enrutador. La primera opción es el ID del enrutador configurado manualmente con el comando enrutador-id. Si la ID del enrutador no se configura manualmente, el enrutador elegirá la dirección IPv4 más alta de las interfaces de bucle invertido configuradas. Finalmente, si no se configuran interfaces de loopback, el enrutador elige la dirección IPv4 activa más alta de sus interfaces físicas. -

Question 23 of 188

23. Question

1 points¿Qué es una WAN?Correct

Incorrect

-

Question 24 of 188

24. Question

1 points¿Qué conjunto de entradas de control de acceso permitiría a todos los usuarios en la red 192.168.10.0/24 tener acceso a un servidor web que se encuentra en 172.17.80.1, pero no permitiría que utilicen Telnet?Correct

Incorrect

Hint

Para que una ACL extendida cumpla con estos requisitos, se debe incluir lo siguiente en las entradas de control de acceso: número de identificación en el rango 100-199 o 2000-2699 permitir o denegar parámetro protocolo dirección de origen y comodín dirección de destino y comodín número de puerto o nombre -

Question 25 of 188

25. Question

1 pointsConsulte la ilustración. ¿Qué secuencia de comandos se debe utilizar para configurar el router A para OSPF? Correct

Correct

Incorrect

-

Question 26 of 188

26. Question

1 pointsUna las funciones con las capas correspondientes. (No se utilizan todas las opciones.)Correct

Incorrect

-

Question 27 of 188

27. Question

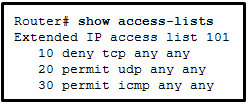

1 pointsConsulte la ilustración. Un administrador configuró primero una ACL extendida como se muestra en el resultado del comando show access-lists . A continuación, el administrador editó esta lista de acceso emitiendo los siguientes comandos.

Router (config) # ip access-list extended 101 Router (config-ext-nacl) # no 20 Router (config-ext-nacl) # 5 permit tcp any eq 22 Router (config-ext-nacl) # 20 deny udp any any

¿Qué dos conclusiones se pueden extraer de esta nueva configuración? (Elija dos.)Correct

Incorrect

Hint

Después de la edición, la configuración final es la siguiente: Router#show access-lists Extended IP access list 101 5 permit tcp any any eq ssh 10 deny tcp any any 20 deny udp any any 30 permit icmp any any Por lo tanto, solo se permitirán paquetes SSH y paquetes ICMP. -

Question 28 of 188

28. Question

1 points¿Cuáles son tres beneficios de la computación en la nube? (Elija tres opciones).Correct

Incorrect

-

Question 29 of 188

29. Question

1 points¿Cuál es uno de los propósitos por los cuales se establece una línea de base de red?Correct

Incorrect

Hint

Se utiliza una línea de base para establecer el rendimiento normal de la red o del sistema. Se puede utilizar para comparar con el rendimiento futuro de la red o del sistema a fin de detectar situaciones anormales. -

Question 30 of 188

30. Question

1 points¿Qué tipo de marcado de QoS se aplica a las tramas de Ethernet?Correct

Incorrect

-

Question 31 of 188

31. Question

1 pointsUna el tipo de dispositivo o de servicio WAN con la descripción. (No se utilizan todas las opciones).Correct

Incorrect

-

Question 32 of 188

32. Question

1 points¿Qué tecnología de acceso WAN público utiliza líneas telefónicas de cobre para proporcionar acceso a los suscriptores que se multiplexan en una única conexión de enlace T3?Correct

Incorrect

-

Question 33 of 188

33. Question

1 points¿Qué tipo de tráfico se describe como requiere latencia no superior a 400 milisegundos (ms)?Correct

Incorrect

-

Question 34 of 188

34. Question

1 points¿Qué tres tipos de VPN son ejemplos de VPN de sitio a sitio administradas por la empresa? (Escoja tres opciones).Correct

Incorrect

-

Question 35 of 188

35. Question

1 points¿Qué enunciado describe con precisión una característica de IPsec?Correct

Incorrect

Hint

IPsec puede asegurar una ruta entre dos dispositivos de red. IPsec puede proporcionar las siguientes funciones de seguridad: Confidencialidad: IPsec garantiza la confidencialidad mediante el uso de cifrado. Integridad: IPsec garantiza que los datos lleguen sin cambios al destino mediante un algoritmo hash, como MD5 o SHA. Autenticación: IPsec utiliza Internet Key Exchange (IKE) para autenticar a los usuarios y dispositivos que pueden realizar la comunicación de forma independiente. IKE utiliza varios tipos de autenticación, incluidos nombre de usuario y contraseña, contraseña de un solo uso, datos biométricos, claves precompartidas (PSK) y certificados digitales. Intercambio de clave seguro: IPsec utiliza el algoritmo Diffie-Hellman (DH) para proporcionar un método de intercambio de clave pública para que dos pares establezcan una clave secreta compartida. -

Question 36 of 188

36. Question

1 pointsConsulte la ilustración. Muchos empleados están perdiendo el tiempo de la empresa accediendo a las redes sociales en sus computadoras de trabajo. La compañía quiere detener este acceso. ¿Cuál es el mejor tipo y ubicación de ACL para usar en esta situación? Correct

Correct

Incorrect

-

Question 37 of 188

37. Question

1 pointsSe aplica una ACL entrante en una interfaz de router. La ACL consta de una sola entrada:access-list 101 permit udp 192.168.100.0 0.0.2.255 64.100.40.0 0.0.0.0.15 eq telnet .

Si un paquete con una dirección de origen de 192.168.100.219, una dirección de destino de 64.100.40.10 y un protocolo de 54 se recibe en la interfaz, ¿está permitido o denegado el paquete?Correct

Incorrect

-

Question 38 of 188

38. Question

1 pointsSe aplica una ACL entrante en una interfaz de router. La ACL consta de una sola entrada:access-list 101 permit udp 192.168.100.0 0.0.2.255 64.100.40.0 0.0.0.15 eq telnet .

Si un paquete con una dirección de origen de 192.168.101.45, una dirección de destino de 64.100.40.4 y un protocolo de 23 se recibe en la interfaz, ¿está permitido o denegado el paquete?Correct

Incorrect

-

Question 39 of 188

39. Question

1 pointsSi un router tiene dos interfaces y está enrutando tráfico IPv4 e IPv6, ¿cuántas ACL se podrían crear y aplicar a él?Correct

Incorrect

-

Question 40 of 188

40. Question

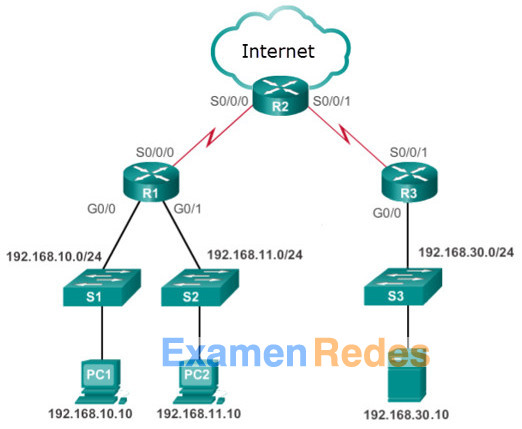

1 pointsConsulte la ilustración. Un administrador de red ha configurado una ACL estándar para permitir que sólo las dos redes LAN conectadas a R1 accedan a la red que se conecta a la interfaz R2 G0/1, pero no a la interfaz G0/0. Al seguir las mejores prácticas, ¿en qué ubicación se debe aplicar la ACL estándar? Correct

Correct

Incorrect

-

Question 41 of 188

41. Question

1 points¿Qué comando se usaría como parte de la configuración de NAT o PAT para mostrar todas las traducciones estáticas que se han configurado?Correct

Incorrect

-

Question 42 of 188

42. Question

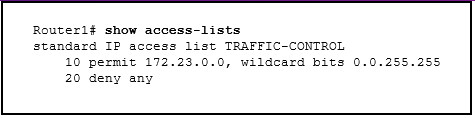

1 pointsConsulte la ilustración. Un administrador de redes necesita agregar una ACE a la ACL TRAFFIC-CONTROL que denegará el tráfico IP de la subred 172.23.16.0/20. ¿Qué ACE cumplirá este requisito? Correct

Correct

Incorrect

Hint

El único criterio de filtrado especificado para la lista de acceso estándar es la dirección IPv4 de origen. La máscara comodín se escribe para identificar qué partes de la dirección deben coincidir (con un bit 0) y qué partes de la dirección deben ignorarse (bit 1). El router analizará las ACE desde el menor número de secuencia al mayor. Si una ACE debe agregarse a una lista de acceso existente, el número de secuencia debe especificarse para que la ACE esté en el lugar correcto durante el proceso de evaluación de la ACL. -

Question 43 of 188

43. Question

1 pointsUn administrador de red está escribiendo una ACL estándar que denegará el tráfico desde la red 172.16.0.0/16, pero que permitirá todo el otro tráfico. ¿Cuáles son los comandos que se deben utilizar? (Elija dos opciones.)Correct

Incorrect

Hint

Para denegar el tráfico de la red 172.16.0.0/16, el access-list 95 deny 172.16.0.0 0.0.255.255 se utiliza el comando. Para permitir el resto del tráfico, se agrega la instrucción access-list 95 allow any. -

Question 44 of 188

44. Question

1 points¿Cuál es la característica de diseño que limita el tamaño de un dominio de fallas en una red empresarial?Correct

Incorrect

-

Question 45 of 188

45. Question

1 points¿Cuáles son dos reglas de sintaxis para escribir una matriz JSON? (Escoja dos opciones).Correct

Incorrect

-

Question 46 of 188

46. Question

1 pointsEn JSON, ¿qué se mantiene entre corchetes []?Correct

Incorrect

-

Question 47 of 188

47. Question

1 points¿Qué tipo de API se usaría para permitir a los vendedores autorizados de una organización acceder a los datos de ventas internos desde sus dispositivos móviles?Correct

Incorrect

-

Question 48 of 188

48. Question

1 pointsConsulte la ilustración. ¿Qué dirección o direcciones representan la dirección global interna? Correct

Correct

Incorrect

-

Question 49 of 188

49. Question

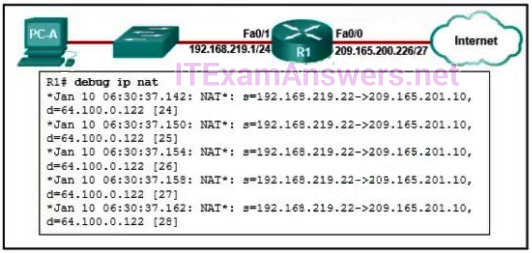

1 pointsConsulte la exhibición. Un administrador intenta configurar PAT en el R1, pero la PC-A no puede acceder a Internet. El administrador intenta hacer ping a un servidor en Internet desde la PC-A y recopila las depuraciones que se muestran en la ilustración. Sobre la base de este resultado, ¿cuál es la causa más probable del problema? Correct

Correct

Incorrect

Hint

La salida de debug ip nat muestra cada paquete que es traducido por el enrutador. La «s» es la dirección IP de origen del paquete y la «d» es el destino. La dirección después de la flecha («- & gt;») muestra la dirección traducida. En este caso, la dirección traducida está en la subred 209.165.201.0 pero la interfaz orientada al ISP está en la subred 209.165.200.224/27. Es posible que el ISP descarte los paquetes entrantes o que no pueda enrutar los paquetes de retorno al host porque la dirección se encuentra en una subred desconocida. -

Question 50 of 188

50. Question

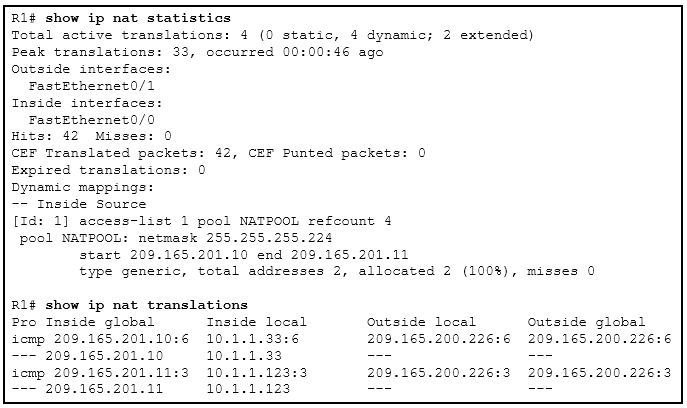

1 pointsConsulte la exhibición. Una computadora en la dirección 10.1.1.45 no puede acceder a Internet. ¿Cuál es la causa más probable del problema? Correct

Correct

Incorrect

Hint

La salida de las estadísticas show ip nat muestra que hay 2 direcciones en total y que se han asignado 2 direcciones (100%). Esto indica que el grupo de NAT no tiene direcciones globales para ofrecer nuevos clientes. Según las traducciones de show ip nat, las PC en 10.1.1.33 y 10.1.1.123 han utilizado las dos direcciones disponibles para enviar mensajes ICMP a un host en la red externa. -

Question 51 of 188

51. Question

1 pointsUn administrador está configurando OSPF de área única en un router. Una de las redes que se deben anunciar es 172.16.91.0 255.255.255.192. ¿Qué máscara comodín usaría el administrador en la instrucción de red OSPF? Un administrador está configurando OSPF de área única en un router. Una de las redes que debe anunciarse es 172.16.91.0 255.255.255.192. ¿Qué máscara comodín usaría el administrador en la instrucción de red OSPF?Correct

Incorrect

-

Question 52 of 188

52. Question

1 pointsDe las siguientes opciones, ¿cuál señala una característica de un caballo de Troya en lo que se refiere a la seguridad de la red?Correct

Incorrect

Hint

Un caballo de Troya lleva a cabo operaciones maliciosas bajo la apariencia de un programa legítimo. Los ataques de denegación de servicio envían cantidades extremas de datos a una interfaz de dispositivo de red o host en particular. Los ataques a contraseñas utilizan diccionarios electrónicos en un intento de aprender las contraseñas. Los ataques de desbordamiento de búfer explotan los búferes de memoria al enviar demasiada información a un host para que el sistema quede inoperable. -

Question 53 of 188

53. Question

1 pointsDe las siguientes afirmaciones, seleccione dos que describan el uso de algoritmos asimétricos. (Elija dos opciones).Correct

Incorrect

Hint

Los algoritmos asimétricos utilizan dos claves: una clave pública y una clave privada. Ambas claves son capaces de realizar el proceso de cifrado, pero se requiere la clave complementaria coincidente para el descifrado. Si una clave pública cifra los datos, la clave privada correspondiente descifra los datos. Lo opuesto también es cierto. Si una clave privada cifra los datos, la clave pública correspondiente descifra los datos. -

Question 54 of 188

54. Question

1 pointsUna compañía ha contratado una empresa de seguridad de red para ayudar a identificar las vulnerabilidades de la red corporativa. La firma envía un equipo para realizar pruebas de penetración a la red de la compañía. ¿Por qué el equipo usaría depuradores?Correct

Incorrect

-

Question 55 of 188

55. Question

1 pointsDos router habilitados para OSPF están conectados a través de un enlace punto a punto. Durante el estado ExStart, ¿qué router se elegirá como el primero en enviar paquetes DBD?Correct

Incorrect

Hint

En el estado ExStart, los dos enrutadores deciden qué enrutador enviará primero los paquetes DBD. El enrutador con el ID de enrutador más alto será el primer enrutador en enviar paquetes DBD durante el estado de Exchange -

Question 56 of 188

56. Question

1 points¿Qué tipo de paquete OSPFv2 se utiliza para reenviar información de cambio de enlace OSPF?Correct

Incorrect

-

Question 57 of 188

57. Question

1 points¿Qué protocolo utiliza agentes, que residen en dispositivos administrados, para recopilar y almacenar información sobre el dispositivo y su funcionamiento?Correct

Incorrect

-

Question 58 of 188

58. Question

1 points¿Qué tipo de VPN enruta paquetes a través de interfaces de túnel virtual para el cifrado y el reenvío?Correct

Incorrect

-

Question 59 of 188

59. Question

1 points¿Cuál es una característica de un hipervisor de tipo 2?Correct

Incorrect

Hint

Los hipervisores de tipo 2 se alojan en un sistema operativo subyacente, y se adaptan mejor a las aplicaciones de clientes finales y de experimentación con la virtualización. A diferencia de los hipervisores de tipo 1, los hipervisores de tipo 2 no requieren de una consola de administración y no tienen acceso directo al hardware. -

Question 60 of 188

60. Question

1 points¿Qué tipo de recursos se requiere para un hipervisor de tipo 1?Correct

Incorrect

-

Question 61 of 188

61. Question

1 points¿Qué se usa para completar la tabla de adyacencia de los dispositivos de Cisco que usan CEF para procesar los paquetes? Correct

Incorrect

-

Question 62 of 188

62. Question

1 pointsAl lanzar un ataque de reconocimiento en una red, ¿qué es lo que se busca? (Elija dos opciones).Correct

Incorrect

-

Question 63 of 188

63. Question

1 points¿Cuáles son los dos tipos de conexiones de VPN? (Elija dos opciones.)Correct

Incorrect

Hint

PPPoE, líneas arrendadas y Frame Relay son tipos de tecnología WAN, no tipos de conexiones VPN. -

Question 64 of 188

64. Question

1 points¿Qué tipo de tráfico se describe como tener un alto volumen de datos por paquete?Correct

Incorrect

-

Question 65 of 188

65. Question

1 pointsUna compañía ha contratado una empresa de seguridad de red para ayudar a identificar las vulnerabilidades de la red corporativa. La firma envía un equipo para realizar pruebas de penetración a la red de la compañía. ¿Por qué el equipo usaría aplicaciones como Nmap, SuperScan y Angry IP Scanner?Correct

Incorrect

-

Question 66 of 188

66. Question

1 points¿Qué protocolo se sincroniza con un reloj maestro privado o con un servidor disponible públicamente en Internet?Correct

Incorrect

-

Question 67 of 188

67. Question

1 points¿Cuáles son los tres componentes utilizados en la parte de consulta de una solicitud API RESTful típica? (Escoja tres opciones).Correct

Incorrect

-

Question 68 of 188

68. Question

1 pointsConsidere la siguiente lista de acceso, la cual permite la transferencia de archivos de configuración de teléfonos IP desde un host específico hasta un servidor TFTP:R1(config)# access-list 105 permit udp host 10.0.70.23 host 10.0.54.5 range 1024 5000 R1(config)# access-list 105 deny ip any any R1(config)# interface gi0/0 R1(config-if)# ip access-group 105 out

¿Qué método le permitiría al administrador de red modificar la ACL e incluir las transferencias FTP desde cualquier dirección IP de origen?Correct

Incorrect

-

Question 69 of 188

69. Question

1 pointsConsulte la ilustración. Un administrador configura la siguiente ACL para evitar que los dispositivos de la subred 192.168.1.0 accedan al servidor en 10.1.1.5:access-list 100 deny ip 192.168.1.0 0.0.0.255 host 10.1.1.5 access-list 100 permit ip any any

¿ Dónde debe colocar el administrador esta ACL para el uso más eficiente de los recursos de red? Correct

¿ Dónde debe colocar el administrador esta ACL para el uso más eficiente de los recursos de red? Correct

Incorrect

-

Question 70 of 188

70. Question

1 points¿Qué comando se usaría como parte de la configuración de NAT o PAT para identificar una interfaz como parte de la red global externa?Correct

Incorrect

-

Question 71 of 188

71. Question

1 pointsAnycompany ha decidido reducir su huella ambiental al reducir los costos de energía, mudarse a una instalación más pequeña y promover el teletrabajo. ¿Qué servicio o tecnología soportaría este requisito?Correct

Incorrect

-

Question 72 of 188

72. Question

1 pointsUna empresa está considerando actualizar la conexión WAN del campus. ¿Qué dos opciones de WAN son ejemplos de arquitectura de WAN privada? (Elija dos opciones.)Correct

Incorrect

Hint

Una organización puede conectarse a una WAN con dos opciones básicas:- Infraestructura WAN privada : como líneas arrendadas punto a punto dedicadas, PSTN, ISDN, WAN Ethernet, ATM o retransmisión de tramas

- Infraestructura WAN pública : como línea de suscriptor digital (DSL), cable, acceso satelital, Wi-Fi municipal, WiMAX o red celular inalámbrica 3G/4G

-

Question 73 of 188

73. Question

1 pointsUn cliente necesita una conexión WAN de área metropolitana que proporcione ancho de banda dedicado de alta velocidad entre dos sitios. ¿Qué tipo de conexión WAN satisface esta necesidad?Correct

Incorrect

-

Question 74 of 188

74. Question

1 points¿Qué tipo de VPN es la opción preferida para el soporte y la facilidad de implementación para el acceso remoto?Correct

Incorrect

-

Question 75 of 188

75. Question

1 pointsSe aplica una ACL entrante en una interfaz de router. La ACL consta de una sola entrada:lista de acceso 210 permitir tcp 172.18.20.0 0.0.47 cualquier eq ftp .

Si se recibe un paquete con una dirección de origen 172.18.20.40, una dirección de destino 10.33.19.2 y un protocolo de 21 en la interfaz, ¿está permitido o denegado el paquete?Correct

Incorrect

-

Question 76 of 188

76. Question

1 points¿En qué estado OSPF se lleva a cabo la elección RD/BDR?Correct

Incorrect

-

Question 77 of 188

77. Question

1 pointsEn una red OSPF, ¿qué estructura OSPF se utiliza para crear la tabla de vecinos en un router?Correct

Incorrect

-

Question 78 of 188

78. Question

1 points¿Qué paso en el proceso de enrutamiento de estado de vínculo es descrito por un router que construye una base de datos de estado de vínculo basada en los LSA recibidos?Correct

Incorrect

-

Question 79 of 188

79. Question

1 pointsUn administrador está configurando OSPF de área única en un router. Una de las redes que se deben anunciar es 192.168.0.0 255.255.254.0. ¿Qué máscara comodín usaría el administrador en la instrucción de red OSPF?Correct

Incorrect

-

Question 80 of 188

80. Question

1 pointsConsulte la ilustración. El administrador de red tiene una dirección IP 192.168.11.10 y necesita acceso para administrar R1. ¿Cuál es el mejor tipo y ubicación de ACL para usar en esta situación? Correct

Correct

Incorrect

Hint

Las ACL estándar permiten o deniegan paquetes basándose únicamente en la dirección IPv4 de origen. Debido a que todos los tipos de tráfico están permitidos o denegados, las ACL estándar deben ubicarse lo más cerca posible del destino. Las ACL extendidas permiten o niegan paquetes según la dirección IPv4 de origen y la dirección IPv4 de destino, el tipo de protocolo, los puertos TCP o UDP de origen y destino, y más. Debido a que el filtrado de las ACL extendidas es tan específico, las ACL extendidas deben ubicarse lo más cerca posible de la fuente del tráfico que se va a filtrar. El tráfico no deseado se niega cerca de la red de origen sin cruzar la infraestructura de la red. -

Question 81 of 188

81. Question

1 pointsAl configurar una red de oficina pequeña, el administrador de red decide asignar dinámicamente direcciones IP privadas a las estaciones de trabajo y los dispositivos móviles. ¿Qué característica debe habilitarse en el router de la compañía para que los dispositivos de oficina puedan acceder a internet?Correct

Incorrect

Hint

La traducción de direcciones de red (NAT) es el proceso que se utiliza para convertir direcciones privadas en direcciones enrutables por Internet que permiten que los dispositivos de oficina accedan a Internet. -

Question 82 of 188

82. Question

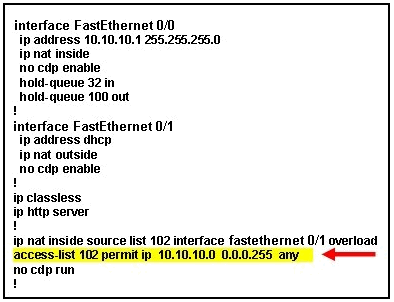

1 pointsConsulte la ilustración. ¿Cuál es el propósito del comando marcado con una flecha que aparece en el resultado parcial de configuración de un router de banda ancha Cisco? Correct

Correct

Incorrect

-

Question 83 of 188

83. Question

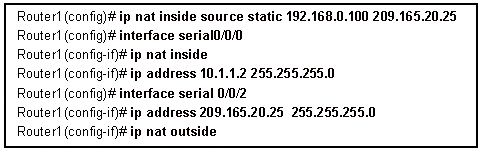

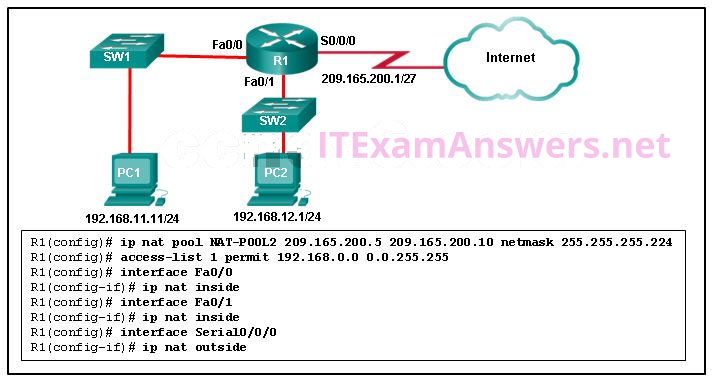

1 pointsConsulte la exhibición. R1 está configurado para NAT tal como se muestra. ¿Qué problema hay en la configuración? Correct

Correct

Incorrect

Hint

R1 debe tener NAT-POOL2 vinculado a ACL 1. Esto se logra con el comando R1 (config) #ip nat dentro de la lista de fuentes 1 pool NAT-POOL2. Esto permitiría al enrutador verificar todo el tráfico interesante y, si coincide con ACL 1, se traduciría mediante el uso de las direcciones en NAT-POOL2. -

Question 84 of 188

84. Question

1 pointsUn técnico de red está configurando SNMPv3 y ha establecido un nivel de seguridad de autenticación . ¿Cuál es el efecto de esta configuración?Correct

Incorrect

Hint

Para habilitar SNMPv3 se puede configurar uno de los tres niveles de seguridad: 1) noAuth 2) autenticación 3) priv El nivel de seguridad configurado determina qué algoritmos de seguridad se realizan en los paquetes SNMP. El nivel de seguridad de autenticación usa HMAC con MD5 o SHA. -

Question 85 of 188

85. Question

1 pointsConsulte la ilustración. ¿Qué método se puede utilizar para permitir que un router OSPF anuncie una ruta predeterminada a los routers OSPF vecinos? Correct

Correct

Incorrect

-

Question 86 of 188

86. Question

1 pointsUn usuario informa que cuando se ingresa la URL de la página web corporativa en un navegador web, un mensaje de error indica que la página no se puede mostrar. El técnico de soporte técnico solicita al usuario que ingrese la dirección IP del servidor web para ver si la página se puede mostrar. ¿Qué método de solución de problemas usó el técnico?Correct

Incorrect

-

Question 87 of 188

87. Question

1 points¿Cuáles dos escenarios resultarían en una discordancia dúplex? (Escoja dos opciones).Correct

Incorrect

-

Question 88 of 188

88. Question

1 points¿Cuáles son dos de las características del tráfico de video? (Elija dos opciones.)Correct

Incorrect

-

Question 89 of 188

89. Question

1 points¿Cuál de estas afirmaciones describe una característica de los switches Cisco Catalyst 2960?Correct

Incorrect

-

Question 90 of 188

90. Question

1 pointsUn centro de datos actualizó recientemente un servidor físico para alojar varios sistemas operativos en una única CPU. El centro de datos ahora puede proporcionarle a cada cliente un servidor Web separado sin tener que asignar un servidor independiente real para cada cliente. ¿Cuál es la tendencia de red que implementa el centro de datos en esta situación?Correct

Incorrect

Hint

La tecnología de virtualización puede ejecutar varios sistemas operativos diferentes en paralelo en una sola CPU. -

Question 91 of 188

91. Question

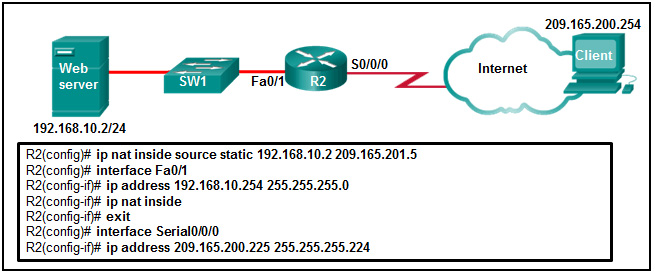

1 pointsConsulte la ilustración. Un técnico configura el R2 para que la NAT estática permita que el cliente acceda al servidor web. ¿Por qué motivo es posible que la computadora cliente no pueda acceder al servidor web? Correct

Correct

Incorrect

Hint

La interfaz S0/0/0 debe identificarse como la interfaz NAT externa. El comando para hacer esto sería R2 (config-if) # ip nat outside. -

Question 92 of 188

92. Question

1 pointsUn administrador está configurando OSPF de área única en un router. Una de las redes que se deben anunciar es 10.27.0 255.255.255.0. ¿Qué máscara comodín usaría el administrador en la instrucción de red OSPF?Correct

Incorrect

-

Question 93 of 188

93. Question

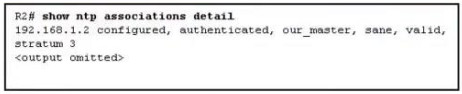

1 pointsConsulte la ilustración. Los routers R1 y R2 están conectados mediante un enlace serial. Un router está configurado como maestro NTP, y el otro es un cliente NTP. ¿Cuáles son los dos datos que se pueden obtener a partir del resultado parcial del comando show ntp associations detail en el R2? (Elija dos opciones.) Correct

Correct

Incorrect

Hint

Con el comando show NTP association, se proporciona la dirección IP del maestro NTP. -

Question 94 of 188

94. Question

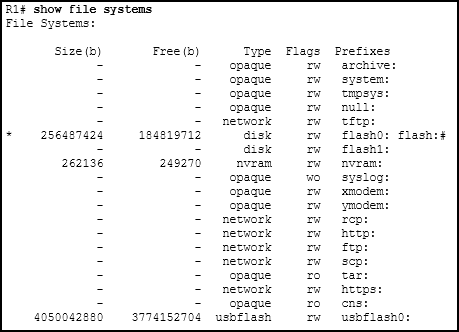

1 pointsConsulte la ilustración. Un administrador está intentando realizar una copia de seguridad de la configuración actual del router en una unidad USB e ingresa el comando copy usbflash0: /r1-config running-config en la línea de comandos del router. Después de quitar la unidad USB y conectarla a una PC, el administrador descubre que la configuración en ejecución no se realizó correctamente una copia de seguridad en el archivo R1-config. ¿Cuál es el problema? Correct

Correct

Incorrect

-

Question 95 of 188

95. Question

1 points¿Qué protocolo se utiliza en un sistema que consta de tres elementos: un administrador, agentes y una base de datos de información?Correct

Incorrect

-

Question 96 of 188

96. Question

1 pointsHaga coincidir cada componente de una conexión de WAN con su descripción. (No se utilizan todas las opciones.)Correct

Incorrect

-

Question 97 of 188

97. Question

1 pointsSe ha encomendado a un administrador de red la tarea de crear un plan de recuperación ante desastres. Como parte de este plan, el administrador está buscando un sitio de copia de seguridad para todos los datos de los servidores de la empresa. ¿Qué servicio o tecnología soportaría este requisito?Correct

Incorrect

-

Question 98 of 188

98. Question

1 points¿Qué tipo de tráfico se describe como tendente a ser impredecible, inconsistente y estallado?Correct

Incorrect

-

Question 99 of 188

99. Question

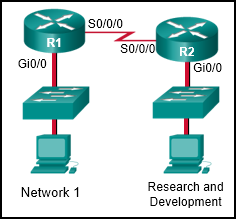

1 pointsConsulte la ilustración. La empresa ha decidido que ningún tráfico iniciado desde ninguna otra red existente o futura puede ser transmitido a la red de Investigación y Desarrollo. Además, ningún tráfico procedente de la red de Investigación y Desarrollo puede transmitirse a otras redes existentes o futuras de la empresa. El administrador de red ha decidido que las ACL extendidas son más adecuadas para estos requisitos. En base a la información proporcionada, ¿qué hará el administrador de la red? Correct

Correct

Incorrect

-

Question 100 of 188

100. Question

1 pointsUn ingeniero de red ha observado que algunas entradas de ruta de red esperadas no se muestran en la tabla de enrutamiento. ¿Qué dos comandos proporcionarán información adicional sobre el estado de las adyacencias del router, los intervalos de temporizador y el ID de área? (Escoja dos opciones).Correct

Incorrect

Hint

El comando show ip ospf interface mostrará información de la tabla de enrutamiento que ya se conoce. Los comandos show running-configuration y show ip Protocols mostrarán aspectos de la configuración OSPF en el enrutador, pero no mostrarán detalles del estado de adyacencia ni detalles del intervalo del temporizador. -

Question 101 of 188

101. Question

1 pointsConsulte la ilustración. ¿Cuáles son las tres conclusiones que se pueden extraer del resultado que se muestra? (Elija tres). Correct

Correct

Incorrect

-

Question 102 of 188

102. Question

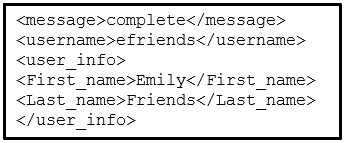

1 pointsConsulte la ilustración. ¿Qué formato de datos se usa para representar la automatización de aplicaciones de redes de datos? Correct

Correct

Incorrect

Hint

Los formatos de datos comunes que se utilizan en muchas aplicaciones, incluida la automatización de la red y la capacidad de programación, son los siguientes: Notación de objeto JavaScript (JSON) en JSON, los datos conocidos como objeto son uno o más pares clave/valor encerrados entre llaves { }. Las llaves deben ser cadenas de caracteres contenidas dentro de comillas » «.Las llaves y los valores son separados por dos puntos (:). Lenguaje de marcado extensible (XML) en XML, los datos se incluyen dentro de un conjunto relacionado de etiquetas <tag> datos </tag> . YAML no es lenguaje de marcado (YAML) en YAML, los datos conocidos como un objeto son uno o más pares de valores clave. Las llaves y los valores, son separados por medio de dos puntos sin el uso de comillas. YAML usa sangría para definir su estructura, sin el uso de corchetes o comas. -

Question 103 of 188

103. Question

1 pointsDos empresas acaban de completar una fusión. Se solicitó al ingeniero de red que conecte las dos redes empresariales sin el gasto de las líneas arrendadas. ¿Qué solución sería el método más rentable para proporcionar una conexión segura y correcta entre las dos redes empresariales?Correct

Incorrect

Hint

La VPN de sitio a sitio es una extensión de una red WAN clásica que proporciona una interconexión estática de redes enteras. Frame Relay sería una mejor opción que las líneas arrendadas, pero sería más costoso que implementar VPN de sitio a sitio. Las otras opciones se refieren a las VPN de acceso remoto que son más adecuadas para conectar a los usuarios a la red corporativa en lugar de interconectar dos o más redes. -

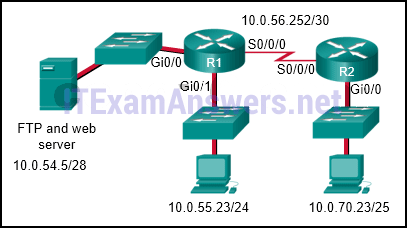

Question 104 of 188

104. Question

1 pointsConsulte la ilustración. El administrador de red que tiene la dirección IP 10.0.70.23/25 necesita acceder al servidor FTP corporativo (10.0.54.5/28). El servidor FTP también es un servidor web al que pueden acceder todos los empleados internos en las redes dentro de las direcciones 10.x.x.x. No se debe permitir ningún otro tráfico en este servidor. ¿Qué ACL extendida se utilizaría para filtrar este tráfico y cómo se aplicaría? (Elija dos opciones.) Correct

Correct

Incorrect

-

Question 105 of 188

105. Question

1 points¿Qué método de solución de problemas es más adecuado para un administrador de redes experimentado que para un administrador de redes menos experimentado?Correct

Incorrect

-

Question 106 of 188

106. Question

1 points¿Qué comando se usaría como parte de la configuración de NAT o PAT para mostrar cualquier traducción PAT dinámica creada por el tráfico?Correct

Incorrect

-

Question 107 of 188

107. Question

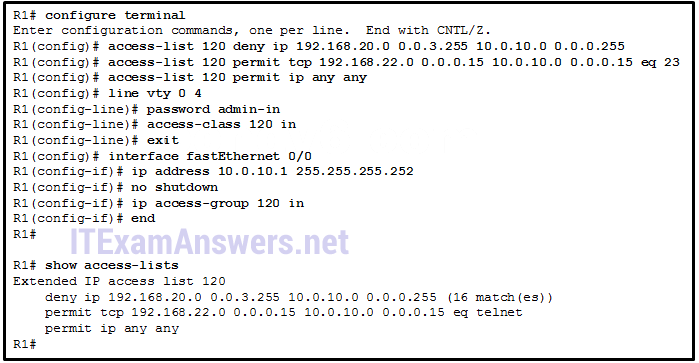

1 pointsConsulte la exhibición. Un administrador de red configura una ACL para limitar la conexión a las líneas vty de R1 solamente a las estaciones del grupo de TI en la red 192.168.22.0/28. El administrador verifica las conexiones Telnet correctas desde una estación de trabajo con IP 192.168.22.5 hacia un R1 antes de que se aplique la ACL. Sin embargo, una vez aplicada la ACL a la interfaz Fa0/0, se niegan las conexiones Telnet. ¿Cuál es la causa de la falla en la conexión? Correct

Correct

Incorrect

Hint

El rango de IP de origen en la ACE de denegación es 192.168.20.0 0.0.3.255, que cubre las direcciones IP de 192.168.20.0 a 192.168.23.255. La red del grupo de TI 192.168.22.0/28 está incluida en la red 192.168.20/22. Por lo tanto, se deniega la conexión. Para solucionarlo, se debe cambiar el orden de denegación y autorización de ACE. -

Question 108 of 188

108. Question

1 points¿Cuál es el estado operativo final que se formará entre un DR OSPF y un DROTHER una vez que los routers alcancen la convergencia?Correct

Incorrect

-

Question 109 of 188

109. Question

1 points¿Cuál es una característica de la API REST?Correct

Incorrect

-

Question 110 of 188

110. Question

1 pointsUn administrador de red está solucionando un problema OSPF que implica la adyacencia de vecinos. ¿Qué debe hacer el administrador?Correct

Incorrect

-

Question 111 of 188

111. Question

1 pointsUn administrador está configurando OSPF de área única en un router. Una de las redes que deben anunciarse es 192.168.0.0 255.255.252.0. ¿Qué máscara comodín usaría el administrador en la instrucción de red OSPF?Correct

Incorrect

-

Question 112 of 188

112. Question

1 pointsSeleccione los dos tipos de ataques utilizados en resoluciones de DNS abiertas. (Elija dos opciones).Correct

Incorrect

Hint

Los tres tipos de ataques que se utilizan en los solucionadores abiertos de DNS son los siguientes: Envenenamiento de la caché de DNS: el atacante envía información falsificada falsificada para redirigir a los usuarios de sitios legítimos a sitios maliciosos Ataques de amplificación y reflexión de DNS: el atacante envía un mayor volumen de ataques para enmascarar la verdadera fuente del ataque. Ataques de utilización de recursos de DNS: un ataque de denegación de servicio (DoS) que consume recursos del servidor -

Question 113 of 188

113. Question

1 pointsConsulte la ilustración. Si el administrador de redes creó una ACL estándar que permite solamente dispositivos que se conectan al acceso a la red G0/0 del R2 a los dispositivos en la interfaz G0/1 del R1, ¿cómo se debe aplicar la ACL? Correct

Correct

Incorrect

Hint

Debido a que las listas de acceso estándar solo filtran por la dirección IP de origen, por lo general se colocan más cerca de la red de destino. En este ejemplo, los paquetes de origen vendrán de la red R2 G0/0. El destino es la red R1 G0/1. La ubicación adecuada de ACL es saliente en la interfaz R1 G0/1. -

Question 114 of 188

114. Question

1 pointsUna empresa ha consolidado una serie de servidores y está buscando un programa o firmware para crear y controlar máquinas virtuales que tengan acceso a todo el hardware de los servidores consolidados. ¿Qué servicio o tecnología soportaría este requisito?Correct

Incorrect

-

Question 115 of 188

115. Question

1 pointsUna compañía ha contratado una empresa de seguridad de red para ayudar a identificar las vulnerabilidades de la red corporativa. La firma envía un equipo para realizar pruebas de penetración a la red de la compañía. ¿Por qué el equipo usaría aplicaciones como John the Ripper, THC Hydra, RainbowCrack y Medusa?Correct

Incorrect

-

Question 116 of 188

116. Question

1 points¿Cuáles de las siguientes opciones son beneficios que brinda el uso de notificaciones SNMP? (Elija dos opciones.)Correct

Incorrect

-

Question 117 of 188

117. Question

1 points¿Qué protocolo proporciona servicios de autenticación, integridad y confidencialidad, y es un tipo de VPN?Correct

Incorrect

-

Question 118 of 188

118. Question

1 points¿Qué funcionalidad le proporciona mGRE a la tecnología DMVPN?Correct

Incorrect

Hint

DMVPN se basa en tres protocolos, NHRP, IPsec y mGRE. NHRP es el protocolo de asignación de direcciones distribuidas para túneles VPN. IPsec cifra las comunicaciones en túneles VPN. El protocolo mGRE permite la creación dinámica de múltiples túneles radiales desde un concentrador VPN permanente. -

Question 119 of 188

119. Question

1 pointsUna empresa necesita interconectar varias sucursales a través de un área metropolitana. El ingeniero de red busca una solución que proporcione tráfico convergente de alta velocidad, incluido el tráfico de voz, de video y de datos en la misma infraestructura de red. La empresa también desea que sea fácil de integrar a la infraestructura LAN existente en las oficinas. ¿Qué tecnología se debe recomendar?Correct

Incorrect

-

Question 120 of 188

120. Question

1 points¿Cuál es una característica de la topología de nodo principal y secundario de dos niveles de la arquitectura de la estructura Cisco ACI?Correct

Incorrect

-

Question 121 of 188

121. Question

1 pointsEn una red OSPF, ¿qué dos instrucciones describen la base de datos de estado de enlace (LSDB)? (Escoja dos opciones).Correct

Incorrect

-

Question 122 of 188

122. Question

1 pointsSe aplica una ACL entrante en una interfaz de router. La CL consiste en una sola entrada:access-list 210 permit tcp 172.18.20.0 0.0.0.31 172.18.20.32 0.0.0.31 eq ftp .

Si se recibe un paquete con una dirección de origen 172.18.20.55, una dirección de destino 172.18.20.3 y un protocolo de 21 en la interfaz, ¿está permitido o denegado el paquete?Correct

Incorrect

-

Question 123 of 188

123. Question

1 pointsUn router OSPF tiene tres redes conectadas directamente: 10.0.0.0/16, 10.1.0.0/16 y 10.2.0.0/16. ¿Qué comando de red OSPF anunciaría sólo la red 10.1.0.0 a los vecinos?Correct

Incorrect

-

Question 124 of 188

124. Question

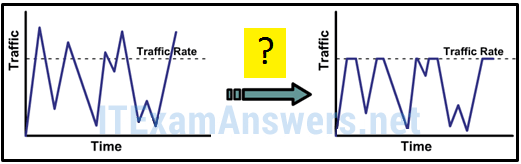

1 pointsConsulte la ilustración. A medida que se reenvía el tráfico por una interfaz de salida con el tratamiento de QoS, ¿qué técnica de prevención de congestionamiento se utiliza? Correct

Correct

Incorrect

Hint

El modelado del tráfico almacena en búfer el exceso de paquetes en una cola y luego reenvía el tráfico en incrementos de tiempo, lo que crea una tasa de salida de paquetes suavizada. La vigilancia del tráfico reduce el tráfico cuando la cantidad de tráfico alcanza una tasa máxima configurada, lo que crea una tasa de salida que aparece como un diente de sierra con crestas y valles. -

Question 125 of 188

125. Question

1 pointsConsidere el siguiente resultado de una ACL que se aplicó a un router mediante el comando access-class in . ¿Qué puede determinar un administrador de redes del resultado que se muestra?R1#

Correct

Incorrect

Hint

El comando de clase de acceso se usa solo en puertos VTY. Los puertos VTY admiten tráfico Telnet y/o SSH. El permiso de coincidencia ACE es cuántos intentos se permitieron usando los puertos VTY. La coincidencia deny ACE muestra que un dispositivo de una red que no sea 192.168.10.0 no pudo acceder al enrutador a través de los puertos VTY. -

Question 126 of 188

126. Question

1 pointsAnycompany ha decidido reducir su huella medioambiental reduciendo los costes energéticos, trasladándose a una instalación más pequeña y promoviendo el teletrabajo. ¿Qué servicio o tecnología soportaría este requisito?Correct

Incorrect

Hint

La virtualización de servidores aprovecha los recursos inactivos y consolida la cantidad de servidores necesarios. Esto también permite que existan varios sistemas operativos en una única plataforma de hardware. -

Question 127 of 188

127. Question

1 pointsConsulte la ilustración. Los empleados de 192.168.11.0/24 trabajan en información crítica y no tienen permitido el acceso fuera de su red. ¿Cuál es el mejor tipo y ubicación de ACL para usar en esta situación? Correct

Correct

Incorrect

-

Question 128 of 188

128. Question

1 pointsConsulte la ilustración. ¿Qué dispositivos existen en el dominio de fallas cuando el switch S3 deja de recibir alimentación? Correct

Correct

Incorrect

Hint

Un dominio de falla es el área de una red que se ve afectada cuando un dispositivo crítico como el switch S3 tiene una falla o experimenta problemas. -

Question 129 of 188

129. Question

1 points¿Cómo ayuda la virtualización en la recuperación tras un desastre dentro de un centro de datos?Correct

Incorrect

Hint

La recuperación ante desastres es la forma en que una empresa accede a las aplicaciones, los datos y el hardware que podrían verse afectados durante un desastre. La virtualización proporciona independencia del hardware, lo que significa que el sitio de recuperación ante desastres no tiene que tener el equipo exacto que el equipo en producción. El aprovisionamiento de servidores es relevante cuando se crea un servidor por primera vez. Aunque los centros de datos tienen generadores de respaldo, todo el centro de datos está diseñado para la recuperación ante desastres. Un centro de datos en particular nunca podría garantizar que el propio centro de datos nunca estaría sin energía. -

Question 130 of 188

130. Question

1 points¿Qué paso en el proceso de enrutamiento de estado de vínculo es descrito por un router que envía paquetes Hello fuera de todas las interfaces habilitadas para OSPF?Correct

Incorrect

-

Question 131 of 188

131. Question

1 pointsUn administrador está configurando OSPF de área única en un router. Una de las redes que debe anunciarse es 192.168.0.0 255.255.254.0. ¿Qué máscara comodín usaría el administrador en la instrucción de red OSPF?Correct

Incorrect

-

Question 132 of 188

132. Question

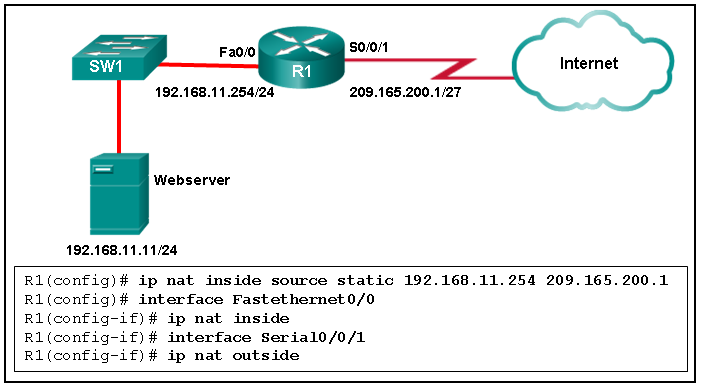

1 pointsConsulte la exhibición. El router R1 está configurado con NAT estática. El direccionamiento en el router y en el servidor web está configurado correctamente, pero no hay conectividad entre el servidor web y los usuarios en Internet. ¿Cuál es un posible motivo de esta falta de conectividad? Correct

Correct

Incorrect

-

Question 133 of 188

133. Question

1 points¿Qué comando se usaría como parte de la configuración de NAT o PAT para identificar dentro de direcciones locales que se van a traducir?Correct

Incorrect

-

Question 134 of 188

134. Question

1 pointsSi un host externo no tiene preinstalado el cliente Cisco AnyConnect, ¿cómo obtendría el host acceso a la imagen del cliente?Correct

Incorrect

Hint

Si un host externo no tiene el cliente Cisco AnyConnect preinstalado, el usuario remoto debe iniciar una conexión VPN SSL sin cliente a través de un navegador web compatible y luego descargar e instalar AnyConnect cliente en el host remoto. -

Question 135 of 188

135. Question

1 points¿Qué dos protocolos IPSec se utilizan para proporcionar integridad de datos?Correct

Incorrect

Hint

El marco IPsec utiliza varios protocolos y algoritmos para proporcionar confidencialidad, integridad, autenticación e intercambio de claves seguro. Dos algoritmos populares que se utilizan para garantizar que los datos no se intercepten ni modifiquen (integridad de los datos) son MD5 y SHA. AES es un protocolo de encriptación y proporciona confidencialidad de datos. DH (Diffie-Hellman) es un algoritmo utilizado para el intercambio de claves. RSA es un algoritmo que se utiliza para la autenticación. -

Question 136 of 188

136. Question

1 points¿Qué tipo de tráfico se describe como capaz de tolerar una cierta cantidad de latencia, fluctuación y pérdida sin ningún efecto notable?Correct

Incorrect

-

Question 137 of 188

137. Question

1 pointsSe aplica una ACL entrante en una interfaz de router. La ACL consta de una única entrada:access-list 101 permit tcp 10.1.1.0 0.0.0.255 host 10.1.3.8 eq dns .

Si se recibe un paquete con una dirección de origen 10.1.3.8, una dirección de destino 10.10.3.8 y un protocolo de 53 en la interfaz, ¿está permitido o denegado el paquete?Correct

Incorrect

-

Question 138 of 188

138. Question

1 points¿Qué dos datos se deben incluir en un diagrama de topología lógica de una red? (Elija dos opciones.)Correct

Incorrect

-

Question 139 of 188

139. Question

1 pointsConsulte la ilustración. ¿Qué dos configuraciones se usarían para crear y aplicar una lista de acceso estándar en R1, de modo que solo los dispositivos de red 10.0.70.0/25 puedan acceder al servidor de base de datos interno? (Escoja dos opciones). Correct

Correct

Incorrect

-

Question 140 of 188

140. Question

1 points¿Cuándo pasará un router habilitado para OSPF del estado Inactivo al estado Init?Correct

Incorrect

-

Question 141 of 188

141. Question

1 pointsPara evitar la compra de hardware nuevo, una empresa desea aprovechar los recursos del sistema inactivos y consolidar el número de servidores al tiempo que permite varios sistemas operativos en una única plataforma de hardware. ¿Qué servicio o tecnología soportaría este requisito?Correct

Incorrect

-

Question 142 of 188

142. Question

1 pointsConsulte la ilustración. Un administrador de redes configuró el protocolo OSPFv2 en los dos routers de Cisco. Los routers no pueden formar una adyacencia de vecinos. ¿Qué se debe hacer para solucionar el problema en el router R2? Correct

Correct

Incorrect

-

Question 143 of 188

143. Question

1 pointsHaga coincidir el método HTTP con la operación RESTful.Correct

Incorrect

-

Question 144 of 188

144. Question

1 pointsUna compañía está desarrollando una política de seguridad para tener comunicaciones seguras. En el intercambio de mensajes críticos entre una oficina de la sede central y una oficina de sucursal, un valor de hash debe recalcularse solo con un código predeterminado, para así garantizar la validez de la fuente de datos. ¿Qué aspecto de las comunicaciones seguras se aborda?Correct

Incorrect

Hint

Las comunicaciones seguras constan de cuatro elementos: Confidencialidad de los datos: garantiza que solo los usuarios autorizados puedan leer el mensaje Integridad de los datos: garantiza que el mensaje no se modificó. Autenticación de origen: garantiza que el mensaje no es una falsificación y que realmente proviene de quién dice. No repudio de datos: garantiza que el remitente no puede repudiar ni refutar la validez de un mensaje enviado -

Question 145 of 188

145. Question

1 pointsUna compañía ha contratado una empresa de seguridad de red para ayudar a identificar las vulnerabilidades de la red corporativa. La firma envía un equipo para realizar pruebas de penetración a la red de la compañía. ¿Por qué el equipo usaría rastreadores de paquetes?Correct

Incorrect

-

Question 146 of 188

146. Question

1 points¿Qué grupo de API usa el controlador SDN para comunicarse con diversas aplicaciones?Correct

Incorrect

-

Question 147 of 188

147. Question

1 points¿Qué componente de la arquitectura de ACI traduce las políticas de las aplicaciones a la programación de red?Correct

Incorrect

-

Question 148 of 188

148. Question

1 pointsConsulte la ilustración. Los empleados en 192.168.11.0/24 trabajan en información crítica y no se les permite el acceso fuera de su red. ¿Cuál es el mejor tipo y ubicación de ACL para usar en esta situación? Correct

Correct

Incorrect

-

Question 149 of 188

149. Question

1 points¿Qué mecanismo de colas no tiene provisión para priorizar o almacenar en búfer, sino que únicamente reenvía paquetes en el mismo orden en que llegan?Correct

Incorrect

-

Question 150 of 188

150. Question

1 pointsUn grupo de usuarios en la misma red informa que sus computadoras se ejecutan lentamente. Después de investigar, el técnico determina que estas computadoras son parte de una red zombie. ¿Qué tipo de malware se utiliza para controlar estas computadoras?Correct

Incorrect

Hint

Un botnet es una red de computadoras infectadas, llamada red zombie. Las computadoras son controladas por un hacker y se utilizan para atacar a otras computadoras o para robar datos. -

Question 151 of 188

151. Question

1 points¿Qué tipo de tráfico se describe como un tráfico que recibe una prioridad más baja si no es de misión crítica?Correct

Incorrect

-

Question 152 of 188

152. Question

1 pointsConsulte la ilustración. La compañía ha proporcionado teléfonos IP a los empleados en la red 192.168.10.0/24 y el tráfico de voz necesitará prioridad sobre el tráfico de datos. ¿Cuál es el mejor tipo y ubicación de ACL para usar en esta situación? Correct

Correct

Incorrect

Hint

Las ACL estándar permiten o deniegan paquetes basándose únicamente en la dirección IPv4 de origen. Debido a que todos los tipos de tráfico están permitidos o denegados, las ACL estándar deben ubicarse lo más cerca posible del destino. Las ACL extendidas permiten o niegan paquetes según la dirección IPv4 de origen y la dirección IPv4 de destino, el tipo de protocolo, los puertos TCP o UDP de origen y destino, y más. Debido a que el filtrado de las ACL extendidas es tan específico, las ACL extendidas deben ubicarse lo más cerca posible de la fuente del tráfico que se va a filtrar. El tráfico no deseado se niega cerca de la red de origen sin cruzar la infraestructura de la red. -

Question 153 of 188

153. Question

1 pointsCuando se implementa QoS en una red convergente, ¿cuáles son los dos factores que se pueden controlar para mejorar el rendimiento de la red para el tráfico en tiempo real? (Elija dos opciones.)Correct

Incorrect

Hint

La demora es la latencia entre un dispositivo emisor y receptor. La fluctuación es la variación en la demora de los paquetes recibidos. Es necesario controlar la demora y las fluctuaciones para admitir el tráfico de voz y video en tiempo real. -

Question 154 of 188

154. Question

1 pointsEn una red empresarial grande, ¿cuáles son las dos funciones que llevan a cabo los routers en la capa de distribución? (Elija dos opciones).Correct

Incorrect

-

Question 155 of 188

155. Question

1 pointsUn administrador está configurando OSPF de área única en un router. Una de las redes que se deben anunciar es 172.20.0.0 255.255.252.0. ¿Qué máscara comodín usaría el administrador en la instrucción de red OSPF?Correct

Incorrect

-

Question 156 of 188

156. Question

1 points¿Qué tres afirmaciones se consideran generalmente mejores prácticas en la colocación de ACL? (Escoja tres opciones).Correct

Incorrect

Hint

Las ACL extendidas deben colocarse lo más cerca posible de la dirección IP de origen, de modo que el tráfico que debe filtrarse no cruce la red y utilice los recursos de la red. Debido a que las ACL estándar no especifican una dirección de destino, deben colocarse lo más cerca posible del destino. La colocación de una ACL estándar cerca de la fuente puede tener el efecto de filtrar todo el tráfico y limitar los servicios a otros hosts. El filtrado del tráfico no deseado antes de que ingrese a enlaces de ancho de banda bajo conserva el ancho de banda y admite la funcionalidad de la red. Las decisiones sobre la colocación de ACL entrantes o salientes dependen de los requisitos que se deben cumplir. -

Question 157 of 188

157. Question

1 points¿Qué comando se usaría como parte de la configuración de NAT o PAT para mostrar información sobre los parámetros de configuración de NAT y el número de direcciones en el grupo?Correct

Incorrect

-

Question 158 of 188

158. Question

1 pointsConsulte la ilustración. ¿Qué conclusión se puede sacar a partir de esta red de acceso múltiple de OSPF? Correct

Correct

Incorrect

Hint

En las redes de accesos múltiples OSPF, se elige un DR para que sea el punto de recopilación y distribución de los LSA enviados y recibidos. También se elige un BDR en caso de que el DR falle. Todos los demás enrutadores que no son DR o BDR se convierten en DROTHER. En lugar de enviar LSA a todos los enrutadores de la red, los DROTHER solo envían sus LSA al DR y BDR utilizando la dirección de multidifusión 224.0.0.6. Si no hay elección de DR/BDR, el número de adyacencias requeridas es n (n-1)/2 = & gt; 4 (4-1)/2 = 6. Con la elección, este número se reduce a 3. -

Question 159 of 188

159. Question

1 points¿Qué tabla OSPF es idéntica en todos los router convergentes dentro de la misma área OSPF?Correct

Incorrect

-

Question 160 of 188

160. Question

1 points¿Qué tipo de VPN proporciona una opción flexible para conectar un sitio central con sitios de sucursales?Correct

Incorrect

-

Question 161 of 188

161. Question

1 pointsUn atacante está redirigiendo el tráfico a una puerta de enlace predeterminada falsa en un intento de interceptar el tráfico de datos de una red conmutada. ¿Qué tipo de ataque es este?Correct

Incorrect

Hint

En los ataques de suplantación de identidad de DHCP, un atacante configura un servidor DHCP falso en la red para emitir direcciones DHCP a los clientes con el objetivo de obligar a los clientes a utilizar una Gateway predeterminada falsa, y otros servicios falsos. La indagación de DHCP es una función del conmutador de Cisco que puede mitigar los ataques de DHCP. La falta de direcciones MAC y la búsqueda de direcciones MAC no son ataques de seguridad reconocidos. La suplantación de direcciones MAC es una amenaza para la seguridad de la red. -

Question 162 of 188

162. Question

1 points¿Cuál es la función principal de un hipervisor?Correct

Incorrect

Hint

Un hipervisor es un componente clave de la virtualización. Un hipervisor está, a menudo, respaldado por un software y se utiliza para crear y administrar varias instancias de máquinas virtuales. -

Question 163 of 188

163. Question

1 pointsSe aplica una ACL entrante en una interfaz de router. La ACL consta de una única entrada:access-list 101 permit tcp 10.1.1.0 0.0.255 host 192.31.7.45 eq dns .

Si un paquete con una dirección de origen de 10.1.1.201, una dirección de destino de 192.31.7.45 y un protocolo de 23 se recibe en la interfaz, ¿está permitido o denegado el paquete?Correct

Incorrect

-

Question 164 of 188

164. Question

1 points¿Qué protocolo utiliza números de estrato más pequeños para indicar que el servidor está más cerca de la fuente de tiempo autorizada que los números de estrato más grandes?Correct

Incorrect

-

Question 165 of 188

165. Question

1 points¿Qué tipo de VPN implica un protocolo de túnel no seguro encapsulado por IPsec?Correct

Incorrect

-

Question 166 of 188

166. Question

1 pointsConsulte la ilustración. El CEO de la compañía exige que se cree una ACL para permitir el tráfico de correo electrónico a Internet y denegar el acceso FTP. ¿Cuál es el mejor tipo y ubicación de ACL para usar en esta situación? Correct

Correct

Incorrect

-

Question 167 of 188

167. Question

1 points¿Qué tipo de tráfico se describe como no resistente a la pérdida?Correct

Incorrect

Hint

El tráfico de video tiende a ser impredecible, inconsistente y con ráfagas en comparación con el tráfico de voz. En comparación con la voz, el video es menos resistente a las pérdidas y tiene un mayor volumen de datos por paquete. -

Question 168 of 188

168. Question

1 pointsUn administrador de red modificó un router habilitado para OSPF para tener un ajuste de temporizador de saludo de 20 segundos. ¿Cuál es la nueva configuración de tiempo de intervalo muerto de forma predeterminada?Correct

Incorrect

-

Question 169 of 188

169. Question

1 points¿Qué comando se usaría como parte de la configuración de NAT o PAT para mostrar cualquier traducción PAT dinámica que haya sido creada por el tráfico?Correct

Incorrect

-

Question 170 of 188

170. Question

1 pointsSe aplica una ACL entrante en una interfaz de router. La ACL consta de una única entrada:access-list 100 permit tcp 192.168.10.0 0.0.0.255 172.17.200.0 0.0.0.255 eq www .

Si se recibe un paquete con una dirección de origen 192.168.10.244, una dirección de destino 172.17.200.56 y un protocolo 80 en la interfaz, ¿está permitido o denegado el paquete?Correct

Incorrect

-

Question 171 of 188

171. Question

1 pointsConsulte la ilustración. Un administrador de red ha implementado QoS y ha configurado la red para marcar el tráfico en los teléfonos VoIP, así como los switches de la capa 2 y la capa 3. ¿Dónde se debe hacer la marcación inicial para establecer el límite de confianza? Correct

Correct

Incorrect

Hint

El tráfico debe clasificarse y marcarse lo más cerca posible de su origen. El límite de confianza identifica en qué dispositivo se debe confiar en el tráfico marcado. El tráfico marcado en teléfonos VoIP se consideraría confiable a medida que ingresa a la red empresarial. -

Question 172 of 188

172. Question

1 points¿Qué tipo de VPN permite el tráfico de multidifusión y difusión a través de una VPN segura de sitio a sitio?Correct

Incorrect

-

Question 173 of 188

173. Question

1 points¿Cuál es el nombre de la capa en el diseño de red conmutada sin bordes de Cisco que se considera la columna vertebral utilizada para la conectividad de alta velocidad y el aislamiento de fallas?Correct

Incorrect

-

Question 174 of 188

174. Question

1 pointsUna compañía ha contratado una empresa de seguridad de red para ayudar a identificar las vulnerabilidades de la red corporativa. La firma envía un equipo para realizar pruebas de penetración a la red de la compañía. ¿Por qué el equipo usaría fuzzers?Correct

Incorrect

-

Question 175 of 188

175. Question

1 points¿Qué tipo de tráfico se describe como predecible y fluido?Correct

Incorrect

-

Question 176 of 188

176. Question

1 pointsUna empresa ha contratado a una empresa de seguridad de red para ayudar a identificar las vulnerabilidades de la red corporativa. La firma envía un equipo para realizar pruebas de penetración a la red de la empresa. ¿Por qué el equipo usaría herramientas forenses?Correct

Incorrect

-

Question 177 of 188

177. Question

1 pointsConsulte la ilustración. La directiva corporativa exige que el acceso a la red de servidores se restrinja únicamente a los empleados internos. ¿Cuál es el mejor tipo y ubicación de ACL para usar en esta situación? Correct

Correct

Incorrect

-

Question 178 of 188

178. Question

1 points¿Qué protocolo es un protocolo de nivel 2 neutral del proveedor que anuncia la identidad y las capacidades del dispositivo host a otros dispositivos de red conectados?Correct

Incorrect

-

Question 179 of 188

179. Question

1 points¿Qué comando se usaría como parte de la configuración de NAT o PAT para borrar entradas dinámicas antes de que el tiempo de espera haya expirado?Correct

Incorrect

-

Question 180 of 188

180. Question

1 pointsUn administrador está configurando OSPF de área única en un router. Una de las redes que deben anunciarse es 172.20.0.0 255.255.252.0. ¿Qué máscara comodín usaría el administrador en la instrucción de red OSPF?Correct

Incorrect

-

Question 181 of 188

181. Question

1 points¿Qué protocolo envía anuncios periódicos entre los dispositivos Cisco conectados para conocer el nombre del dispositivo, la versión del IOS y el número y el tipo de interfaces?Correct

Incorrect

-

Question 182 of 188

182. Question

1 pointsSe aplica una ACL entrante en una interfaz de router. La ACL consta de una sola entrada:access-list 101 permit udp 192.168.100.32 0.0.0.7 host 198.133.219.76 eq telnet .

Si se recibe un paquete con una dirección de origen de 198.133.219.100, una dirección de destino de 198.133.219.170 y un protocolo de 23 en la interfaz, ¿está permitido o denegado el paquete?Correct

Incorrect

-

Question 183 of 188

183. Question

1 pointsUna compañía ha contratado una empresa de seguridad de red para ayudar a identificar las vulnerabilidades de la red corporativa. La firma envía un equipo para realizar pruebas de penetración a la red de la compañía. ¿Por qué el equipo usaría sistemas operativos de hackeo?Correct

Incorrect

-

Question 184 of 188

184. Question

1 points¿Qué tipo de tráfico se describe como requiere al menos 384 Kbps de ancho de banda?Correct

Incorrect

-

Question 185 of 188

185. Question

1 points¿Qué comando se usaría como parte de la configuración de NAT o PAT para definir un grupo de direcciones para la traducción?Correct

Incorrect

-

Question 186 of 188

186. Question

1 points¿Qué protocolo permite al administrador sondear a los agentes para acceder a la información del agente MIB?Correct

Incorrect

-

Question 187 of 188

187. Question

1 points¿Qué comando se usaría como parte de la configuración de NAT o PAT para vincular las direcciones locales internas al grupo de direcciones disponibles para la traducción PAT?Correct

Incorrect

-

Question 188 of 188

188. Question

1 points¿Qué paso en el proceso de enrutamiento de estado de vínculo se describe por un router que inserta las mejores rutas en la tabla de enrutamiento?Correct

Incorrect

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes