6.0. Introducción 6.0.1. ¿Por qué debería tomar este módulo? ¿Cómo saben los dispositivos cómo enviar y recibir información dentro de la red y desde la extensa Internet? Cada dato que se envía requiere direcciones, direcciones para el destino y direcciones para devolver información al origen. Los analistas de ciberseguridad trabajan …

Read More »CyberOps Associate v1.0

CyberOps Associate: Módulo 5 – Protocolos de Red

5.0. Introducción 5.0.1. ¿Por qué Deberíamos Tomar este Módulo? Todos nos comunicamos en las redes diariamente. Mirar las redes sociales, transmisiones en video o investigar información en Internet son actividades comunes en las que normalmente no pensamos mucho. Sin embargo, numerosos procesos tecnológicos están en marcha para traernos el contenido …

Read More »CyberOps Associate Módulo 4 – Descripción General de Linux

4.0. Introducción 4.0.1. ¿Por qué Debería Tomar este Módulo? Linux es un sistema operativo de código abierto que es rápido, potente y altamente personalizable. Está diseñado para su uso en la red como cliente o servidor. Linux es muy querido por una gran comunidad de usuarios, incluido el personal de …

Read More »CyberOps Associate Módulo 3 – Sistema operativo Windows

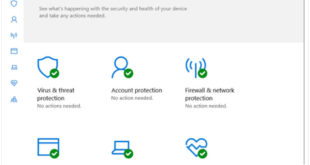

3.0. Introducción 3.0.1. ¿Por qué deberíamos tomar este módulo? Desde sus humildes comienzos hace más de 35 años en 1985, el sistema operativo Windows ha experimentado muchos cambios; desde Windows 1.0 hasta la versión de escritorio actual de hoy, Windows 10, y la versión del servidor, Windows Server 2019. Este …

Read More »Módulo 2 – Combatientes en la guerra contra la ciberdelincuencia

2.0. Introducción 2.0.1. ¿Por qué deberíamos tomar este módulo? Si está tomando este curso, puede considerar una carrera en CyberOps secuity. ¿Qué tecnologías necesita tener en cuenta? ¿Qué tipos de trabajos están disponibles? ¿Dónde puedes encontrar esos trabajos? ¡Sigue leyendo para averiguarlo! 2.0.2. ¿Qué aprenderemos en este módulo? Título del …

Read More »CyberOps Associate Versión 1: Módulo 1 – El Peligro

1.0. Introducción 1.0.1. Primera vez en este curso CyberOps Associate v1.0 abarca las destrezas y los conocimientos necesarios para asumir con éxito las tareas, los deberes y las responsabilidades de los analistas en ciberseguridad de nivel del asociado que trabajan en los centros de operaciones de seguridad (SOC). Cuando los …

Read More »Cuestionario del módulo 28 – Prueba de evaluación de alertas Respuestas

1. Para asegurar que se mantenga la cadena de custodia, ¿qué tres elementos deben registrarse sobre la evidencia que se recopila y se analiza después de un incidente de seguridad? (Elija tres opciones). Hora y fecha en que se recolectó la evidencia Medidas adoptadas para evitar un incidente Vulnerabilidades aprovechadas …

Read More »Cuestionario del módulo 27 – Trabajo con prueba de datos de seguridad de red Respuestas

1. Cuando se recibe información en tiempo real de eventos de seguridad de múltiples fuentes, ¿qué función en SIEM ofrece captura y procesamiento de datos en un formato común? Cumplimiento Normalización Recopilación de archivos de registro Agregación 2. ¿Cuál es el valor de los hash de archivos para las investigaciones …

Read More »Cuestionario del módulo 26 – Prueba de evaluación de alertas Respuestas

1. ¿Qué clasificación se utiliza para una alerta que identifica de manera correcta que se ha producido un ataque? Positivo verdadero Falso negativo Falso positivo Negativo verdadero 2. ¿Qué tipo de análisis se basa en condiciones predefinidas y puede analizar las aplicaciones que solo utilizan puertos fijos conocidos? Determinista Archivo …

Read More »Cuestionario del módulo 25 – Prueba de datos de seguridad de red Respuestas

1. ¿Qué es una característica de la herramienta tcpdump? Puede mostrar capturas de paquetes en tiempo real o escribir capturas de paquetes en un archivo. Utiliza agentes para enviar registros de host a servidores de administración centralizada. Ofrece informes en tiempo real y análisis de largo plazo sobre eventos de …

Read More » ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes