Última actualización: septiembre 18, 2021

3.7.10 Práctica de laboratorio: Uso de Wireshark para ver el tráfico de la red Respuestas (versión para el instructor)

3.7.10 Lab – Use Wireshark to View Network Traffic Español

Nota para el instructor: Los elementos con color de fuente rojo o resaltados en gris indican texto que aparece solo en la copia del instructor.

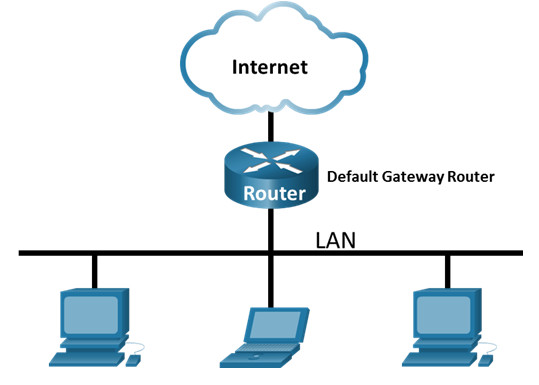

Topología

Objetivos

- Parte 1: Capturar y analizar datos ICMP locales en Wireshark

- Parte 2: Capturar y analizar datos ICMP remotos en Wireshark

Información básica/situación

Wireshark es un analizador de protocolos de software o una aplicación “husmeador de paquetes” que se utiliza para la solución de problemas de red, análisis, desarrollo de protocolo y software y educación. Mientras el flujo de datos va y viene en la red, el husmeador “captura” cada unidad de datos del protocolo (PDU) y puede decodificar y analizar su contenido de acuerdo a la RFC correcta u otras especificaciones.

Es una herramienta útil para cualquiera que trabaje con redes y se puede utilizar en la mayoría de las prácticas de laboratorio en los cursos de CCNA para el análisis de datos y la solución de problemas. En esta práctica de laboratorio, usará Wireshark para capturar direcciones IP del paquete de datos ICMP y direcciones MAC de la trama de Ethernet.

Recursos necesarios

- 1 PC (Windows con acceso a internet)

- Se utilizarán PC adicionales en una red de área local (LAN) para responder a las solicitudes de ping.

Nota al Instructor: Este laboratorio asume que el estudiante está usando una PC con acceso a internet y puede hacer ping a otras PC en la red de área local.

El uso de un programa detector de paquetes como Wireshark se puede considerar una infracción de la política de seguridad del lugar de estudios. Se recomienda obtener autorización antes de usar Wireshark para esta práctica de laboratorio. Si el uso de un programa detector de paquetes como Wireshark resulta ser un problema, el instructor puede asignar la práctica de laboratorio como tarea para el hogar o hacer una demostración.

Instrucciones

Parte 1: Captura y análisis de datos ICMP locales en Wireshark

En la parte 1 de esta práctica de laboratorio, hará ping a otra PC en la LAN y capturará solicitudes y respuestas ICMP en Wireshark. También verá dentro de las tramas capturadas para obtener información específica. Este análisis debe ayudar a aclarar de qué manera se utilizan los encabezados de paquetes para transmitir datos al destino.

Paso 1: Recuperar las direcciones de interfaz de la PC

Para esta práctica de laboratorio, deberá recuperar la dirección IP de la PC y la dirección física de la tarjeta de interfaz de red (NIC), que también se conoce como “dirección MAC”.

a. En una ventana del símbolo del sistema, ingrese ipconfig /all, a la dirección IP de la interfaz de su PC, su descripción y su dirección MAC (física).

C:\Users\Student> ipconfig /all Configuración IP de Windows Host Name . . . . . . . . . . . . : DESKTOP-NB48BTC Primary Dns Suffix . . . . . . . : Node Type . . . . . . . . . . . . : Hybrid IP Routing Enabled. . . . . . . . : No WINS Proxy Enabled. . . . . . . . : No Ethernet adaptador Ethernet: Connection-specific DNS Suffix . : Description . . . . . . . . . . . : Intel(R) 82577LM Gigabit Network Connection Physical Address. . . . . . . . . :00-26-B9-DD-00-91 DHCP Enabled. . . . . . . . . . . : No Autoconfiguration Enabled . . . . : Yes Link-local IPv6 Address . . . . .: fe80: :d809:d 939:110 f:1b7f%20 (Preferido) IPv4 Address. . . . . . . . . . . : 192.168.1.147 (Preferido) Subnet Mask . . . . . . . . . . . : 255.255.255.0 Default Gateway . . . . . . . . . : 192.168.1.1 <output omitted>

b. Solicite a un miembro o a los miembros del equipo la dirección IP de su PC y proporcióneles la suya. En esta instancia, no proporcione su dirección MAC.

Paso 2: Inicie Wireshark y comiene a capturar datos

a. Navegue a Wireshark. Haga doble clic en la interfaz deseada para iniciar la captura de paquetes. Asegúrese de que la interfaz deseada tenga tráfico.

b. La información comienza a desplazar hacia abajo la sección superior de Wireshark. Las líneas de datos aparecen en diferentes colores según el protocolo.

Es posible desplazarse muy rápidamente por esta información según la comunicación que tiene lugar entre la PC y la LAN. Se puede aplicar un filtro para facilitar la vista y el trabajo con los datos que captura Wireshark.

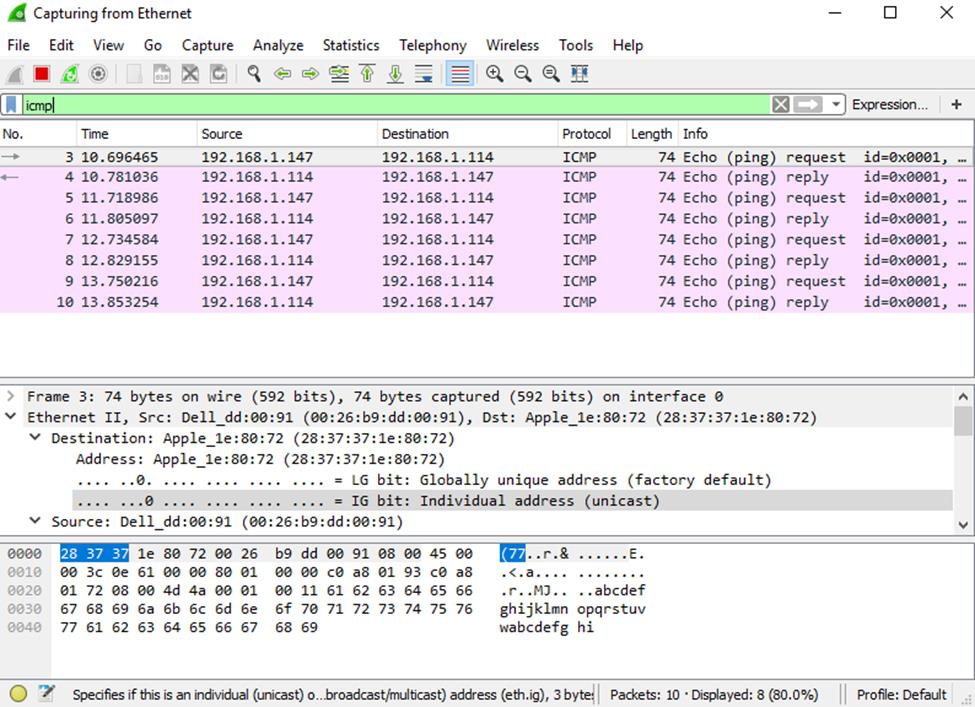

Para esta práctica de laboratorio, solo nos interesa mostrar las PDU de ICMP (ping). Escriba icmp en el cuadro Filter en la parte superior de Wireshark y presione Enter, o haga clic en el botón Apply (signo de flecha) para ver solo las PDU ICMP (ping).

c. Este filtro hace que desaparezcan todos los datos de la ventana superior, pero se sigue capturando el tráfico en la interfaz. Navegue a la ventana del símbolo del sistema y haga ping a la dirección IP que recibió de un miembro de su equipo.

C:\ > ping 192.168.1.114

Pinging 192.168.1.114 with 32 bytes of data:

Reply from 192.168.1.114: bytes=32 time<1ms TTL=128

Reply from 192.168.1.114: bytes=32 time<1ms TTL=128

Reply from 192.168.1.114: bytes=32 time<1ms TTL=128

Reply from 192.168.1.114: bytes=32 time<1ms TTL=128

Ping statistics for 192.168.1.114:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 0ms, Maximum = 0ms, Average = 0ms

Comenzará a ver que aparecen datos en la ventana superior de Wireshark nuevamente.

Nota: Si la PC del miembro de su equipo no responde a sus pings, es posible que el firewall de la PC del miembro del equipo bloquee estas solicitudes. Consulte Appendix A: Allowing ICMP Traffic Through a Firewall para obtener información sobre cómo permitir el tráfico ICMP a través del firewall con Windows.

d. Detenga la captura de datos haciendo clic en el ícono Stop Capture (Detener captura).

Paso 3: Examine los datos capturados

En el paso 3, examine los datos que se generaron mediante las solicitudes de ping de la PC del miembro del equipo. Los datos de Wireshark se muestran en tres secciones: 1) la sección superior muestra la lista de tramas de PDU capturadas con un resumen de la información de paquetes IP enumerada, 2) la sección media indica información de la PDU para la trama seleccionada en la parte superior de la pantalla y separa una trama de PDU capturada por las capas de protocolo, y 3) la sección inferior muestra los datos sin procesar de cada capa. Los datos sin procesar se muestran en formatos hexadecimal y decimal.

a. Haga clic en las primeras tramas de PDU de la solicitud de ICMP en la sección superior de Wireshark. Observe que la columna Source contiene la dirección IP de su PC y la columna Destination contiene la dirección IP de la PC del compañero de equipo a la que hizo ping.

b. Con esta trama de PDU aún seleccionada en la sección superior, navegue hasta la sección media. Haga clic en el signo más que está a la izquierda de la fila de Ethernet II para ver las direcciones MAC de origen y destino.

¿La dirección MAC de origen coincide con la interfaz de su PC?

Sí

¿La dirección MAC de destino en Wireshark coincide con la dirección MAC del compañero de equipo?

Sí

¿De qué manera su PC obtiene la dirección MAC de la PC a la que hizo ping?

La dirección MAC se obtiene a través de una solicitud de ARP.

Nota: En el ejemplo anterior de una solicitud de ICMP capturada, los datos ICMP se encapsulan dentro de una PDU del paquete IPv4 (encabezado de IPv4), que luego se encapsula en una PDU de trama de Ethernet II (encabezado de Ethernet II) para la transmisión en la LAN.

Parte 2: Capture y analice datos ICMP remotos en Wireshark

En la parte 2, hará ping a los hosts remotos (hosts que no están en la LAN) y examinará los datos generados a partir de esos pings. Luego, determinará las diferencias entre estos datos y los datos examinados en la parte 1.

Paso 1: Comience a capturar datos en la interfaz

a. Vuelva a iniciar la captura de datos.

b. Se abre una ventana que le solicita guardar los datos capturados anteriormente antes de comenzar otra captura. No es necesario guardar esos datos. Haga clic en Continue without Saving

c. Con la captura activa, haga ping a las siguientes tres URL de sitios web desde un símbolo del sistema de Windows:

- yahoo.com

- cisco.com

- google.com

Nota: Cuando haga ping a las URL enumeradas, observe que el Servidor de nombres de dominio (DNS) traduce la URL a una dirección IP. Observe la dirección IP recibida para cada URL.

d. Puede detener la captura de datos haciendo clic en el ícono Stop Capture.

Paso 2: Inspeccione y analice los datos de los hosts remotos

Revise los datos capturados en Wireshark y examine las direcciones IP y MAC de las tres ubicaciones a las que hizo ping. Indique las direcciones IP y MAC de destino para las tres ubicaciones en el espacio proporcionado.

Dirección IP de www.yahoo.com:

Dirección MAC para www.yahoo.com:

Dirección IP para www.cisco.com:

Dirección MAC para www.cisco.com:

Dirección IP de www.google.com:

Dirección MAC para www.google.com:

Direcciones P: 98.137.246.7, 96.7.79.147, 172.217.14.100 (estas direcciones IP pueden variar) Dirección AC: será la misma para las tres ubicaciones. Es la dirección física de la interfaz de red LAN del gateway predeterminado del router.¿Qué es importante sobre esta información?

La dirección MAC para las tres ubicaciones es la misma.

¿En qué se diferencia esta información de la información de ping local que recibió en la parte 1?

Un ping a un host local devuelve la dirección MAC de la NIC de la PC. Un ping a un host remoto devuelve la dirección MAC de la interfaz LAN del gateway predeterminado.

Pregunta de reflexión

¿Por qué Wireshark muestra la dirección MAC vigente de los hosts locales, pero no la dirección MAC vigente de los hosts remotos?

Las direcciones MAC de los hosts remotos no se conocen en la red local; por eso, se utiliza la dirección MAC del gateway predeterminado. Una vez que el paquete llega al router del gateway predeterminado, la información de la capa 2 se elimina del paquete y un nuevo encabezado de capa 2 se asocia a la dirección MAC de destino del router del salto siguiente.

Apéndice A: Permitir el tráfico ICMP a través de un firewall

Si los miembros del equipo no pueden hacer ping a su PC, es posible que el firewall esté bloqueando esas solicitudes. En este apéndice, se describe cómo crear una regla en el firewall para permitir las solicitudes de ping. También se describe cómo deshabilitar la nueva regla ICMP después de haber completado la práctica de laboratorio.

Parte 1: Crear una nueva regla de entrada que permita el tráfico ICMP a través del firewall

a. Navegue hasta el Control Panel y haga clic en la opción System and Security en la categoría view.

b. En la ventana System and Security, haga clic en Windows Defender Firewall o Windows Firewall.

c. En el panel izquierdo de la ventana Windows Defender Firewall o Windows Firewall haga clic en Advanced settings.

d. En la ventana de Advanced Security haga clic en la opción Inbound Rules en la barra lateral izquierda y luego haga clic en New Rule… en la barra lateral derecha.

e. Se inicia el asistente New Inbound Rule En la pantalla Rule Type haga clic en el boton Custom y haga clic en Next.

f. En el panel izquierdo, haga clic en la opción Protocol and Ports y, en el menú desplegable Protocol Type, seleccione ICMPv4; luego, haga clic en Next.

g. Compruebe que se ha seleccionado Cualquier dirección IP para las direcciones IP locales y remotas. Haga clic en Next para continuar.

h. Seleccione Allow the connection. Haga clic en Next para continuar.

i. De forma predeterminada, esta regla se aplica a todos los perfiles. Haga clic en Next para continuar.

j. Nombre la regla con Allow ICMP Requests. Haga clic en Finish para continuar. Esta nueva regla debe permitir que los miembros del equipo reciban respuestas de ping de su PC.

Parte 2: Deshabilite o elimine la nueva regla ICMP.

Una vez completada la práctica de laboratorio, es posible que desee deshabilitar o incluso eliminar la nueva regla que creó en el paso 1. La opción Disable Rule le permite volver a habilitar la regla en una fecha posterior. Al eliminar la regla, esta se elimina permanentemente de la lista de reglas de entrada.

a. En la ventana de Advanced Security, haga clic en Inbound Rules en el panel izquierdo y luego ubique la regla que creó anteriormente.

b. Haga clic con el botón derecho en la regla ICMP y seleccione Disable Rule si así lo desea. También puede seleccionar Delete si desea eliminarlo permanentemente. Si elige esta opción, deberá volver a crear la regla para permitir las respuestas de ICMP.