16.0. Introducción 16.0.1. ¿Por qué deberíamos tomar este módulo? Los protocolos son el fundamento de las comunicaciones de datos. Por esta razón, han sido un objetivo de los atacantes desde hace mucho tiempo. Los analistas de ciberseguridad deben comprender cómo los atacantes utilizan las características de los protocolos comunes en …

Read More »CyberOps Associate v1.0

CyberOps Associate Módulo 15 – Monitoreo de red y sus herramientas

15.0. Introducción 15.0.1. ¿Por qué deberíamos tomar este módulo? Dado que todas las redes están bajo ataque, es importante que comprendamos el monitoreo de red y las herramientas de monitoreo de red para que tengamos los recursos y conocimientos necesarios defender y proteger la red. ¡Vamos a leer más para …

Read More »CyberOps Associate Módulo 14 – Amenazas y ataques comunes

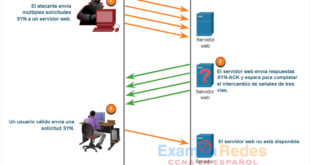

14.0. Introducción 14.0.1. ¿Por qué deberíamos tomar este módulo? Actualmente, conocemos por qué son atacadas nuestras redes En este módulo aprenderemos sobre amenazas y ataques comunes. 14.0.2. ¿Qué aprenderemos en este módulo? Título del módulo: Ataques y amenazas Comunes Objetivo del módulo: Explicar los distintos tipos de ataques y amenazas. Título del …

Read More »Módulo 13 – Los atacantes y sus herramientas

13.0. Introducción 13.0.1. ¿Por qué debo tomar este módulo? ¿Quién ataca nuestra red y por qué? En este módulo aprenderemos sobre sombreros blancos, sombreros grises y sombreros negros. También aprenderemos sobre las técnicas y herramientas utilizadas por estos «hackers». ¡Sigamos leyendo para aprender más! 13.0.2. Qué aprenderé en este módulo? …

Read More »Módulo 12 – Infraestructura de seguridad de la red

12.0. Introducción 12.0.1. ¿Por qué deberíamos tomar este módulo? Con las numerosas amenazas a la seguridad de la red, ¿cómo se pueden diseñar las redes para proteger los recursos de datos y garantizar que los servicios de red se presten según sea necesario? La infraestructura de seguridad de red define …

Read More »Módulo 11 – Dispositivos de comunicación por redes

11.0. Introducción 11.0.1. ¿Por qué deberíamos tomar este módulo? La infraestructura de red define la manera en que los dispositivos se conectan entre sí para lograr comunicaciones integrales. Así como hay muchos tamaños de redes, también hay muchas maneras de diseñar una infraestructura. Sin embargo, hay algunos diseños estándares que …

Read More »CyberOps Associate Versión 1: Módulo 10 – Servicios de red

10.0. Introducción 10.0.1. ¿Por qué debería tomar este módulo? En este módulo aprenderá acerca de los servicios de red que incluyen DHCP, NAT, PAT, FTP, TFTP, protocolos de correo electrónico y DNS. En un análisis reciente de las amenazas de seguridad de red, se observó que más del 90% del …

Read More »CyberOps Associate Versión 1: Módulo 9 – Capa de Transporte

9.0. Introducción 9.0.1. ¿Por qué Debería Tomar este Módulo? ¡Bienvenido a Capa de Transporte! La capa de transporte es donde, como su nombre indica, los datos se transportan de un host a otro. ¡Aquí es donde su red realmente se mueve! La capa de transporte utiliza dos protocolos: TCP y …

Read More »Módulo 8 – Protocolo de resolución de direcciones

8.0. Introducción 8.0.1. ¿Por qué debería tomar este módulo? ¿Te has preguntado alguna vez cómo se entrega la información que envías al dispositivo correcto? Este módulo explicará cómo la combinación de una dirección lógica y una dirección física permite la comunicación entre dos hosts. Aprenderá cómo se utiliza ARP (Address …

Read More »CyberOps Associate Módulo 7 – Verificación de la Conectividad

7.0. Introducción 7.0.1. ¿Por qué Debería Tomar este Módulo? ¿Las redes se rompen? Por supuesto que lo hacen. Afortunadamente, los desarrolladores de los protocolos IP incluyeron un protocolo de prueba llamado ICMP. Las herramientas ICMP crean paquetes especiales que prueban redes. Los analistas de ciberseguridad deben comprender la red por …

Read More » ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes

ExamenRedes – Examen, preguntas y respuestas Redes De Computadores Examenes de Redes